Lansekap ancaman dunia maya

Ketika membuat prakiraan untuk tahun 2020, kita tidak dapat meramalkan bagaimana realitas baru yang menurunkan ekonomi global akan mempengaruhi kehidupan kita. Namun, sekarang kita dapat melihat paruh pertama tahun ini dan menunjukkan bagaimana lanskap ancaman dunia maya telah berubah selama ini.

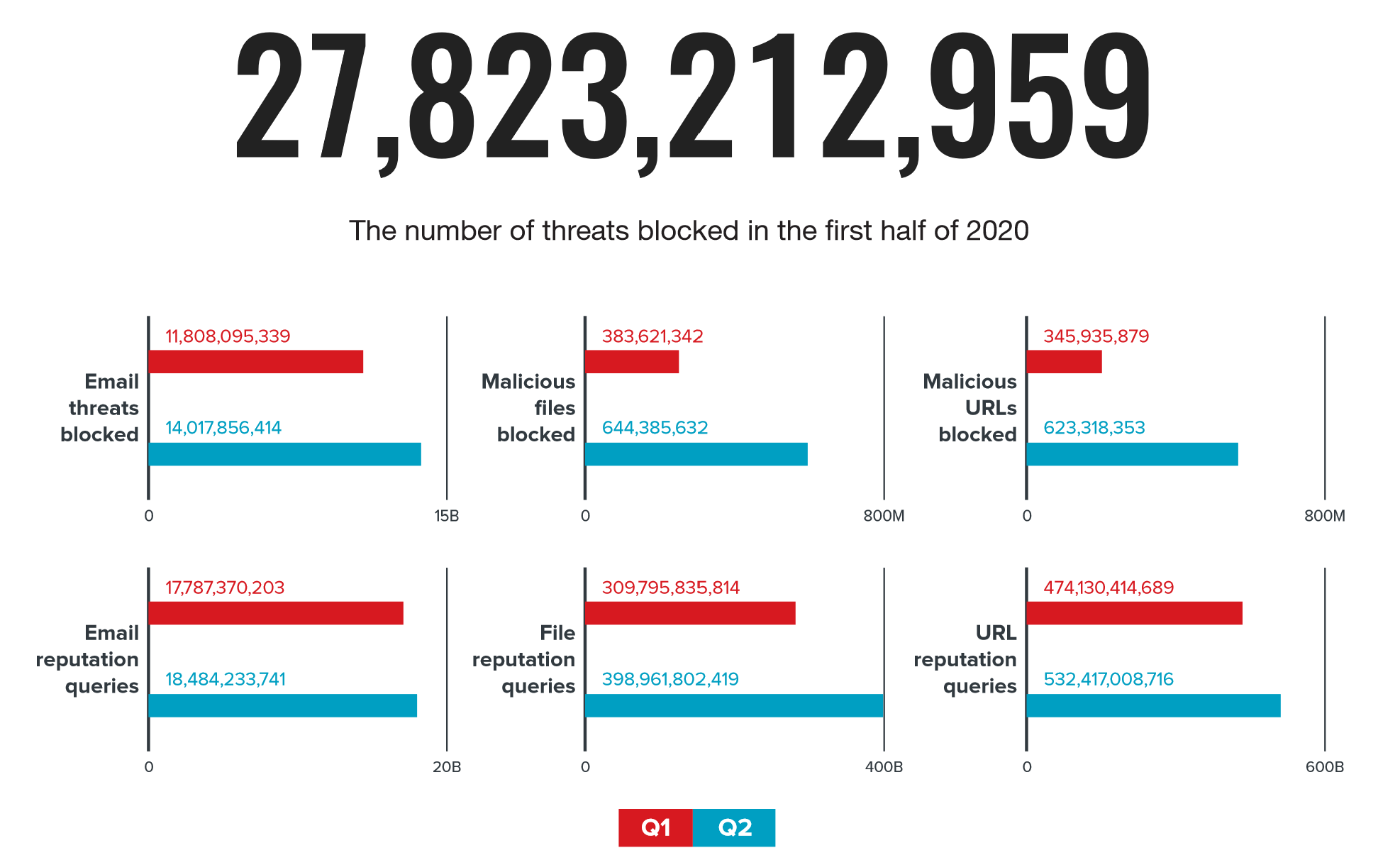

Jumlah ancaman yang diblokir oleh Trend Micro Smart Protection Network pada paruh pertama tahun 2020. Sumber di sini dan di bawah: Trend Micro

Pada paruh pertama tahun 2020, solusi keamanan Trend Micro memblokir lebih dari 27 miliar email penipuan yang berisi lampiran berbahaya dan tautan phishing. Kuartal kedua melihat peningkatan signifikan dalam jumlah pesan berbahaya dibandingkan dengan awal tahun.

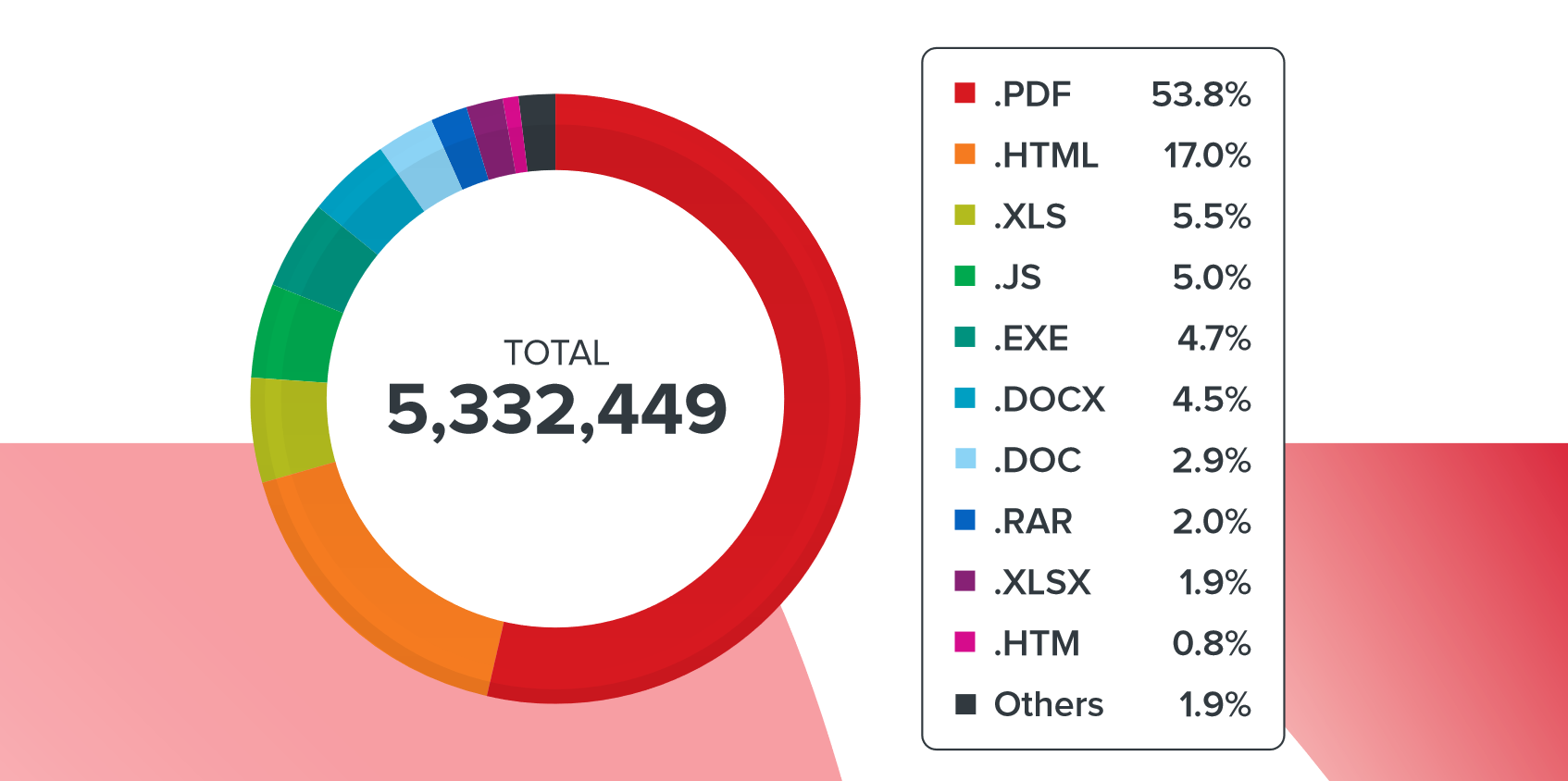

Jenis lampiran berbahaya dalam kampanye spam pada paruh pertama tahun 2020

File PDF menjadi jenis lampiran berbahaya paling populer pada paruh pertama tahun 2020, terhitung lebih dari 50% pengiriman. Jenis lampiran paling populer kedua adalah file HTML. Sekitar enam persen email berisi lampiran XLS, sedikit kurang populer adalah file JavaScript, file yang dapat dieksekusi, dan dokumen MS Word.

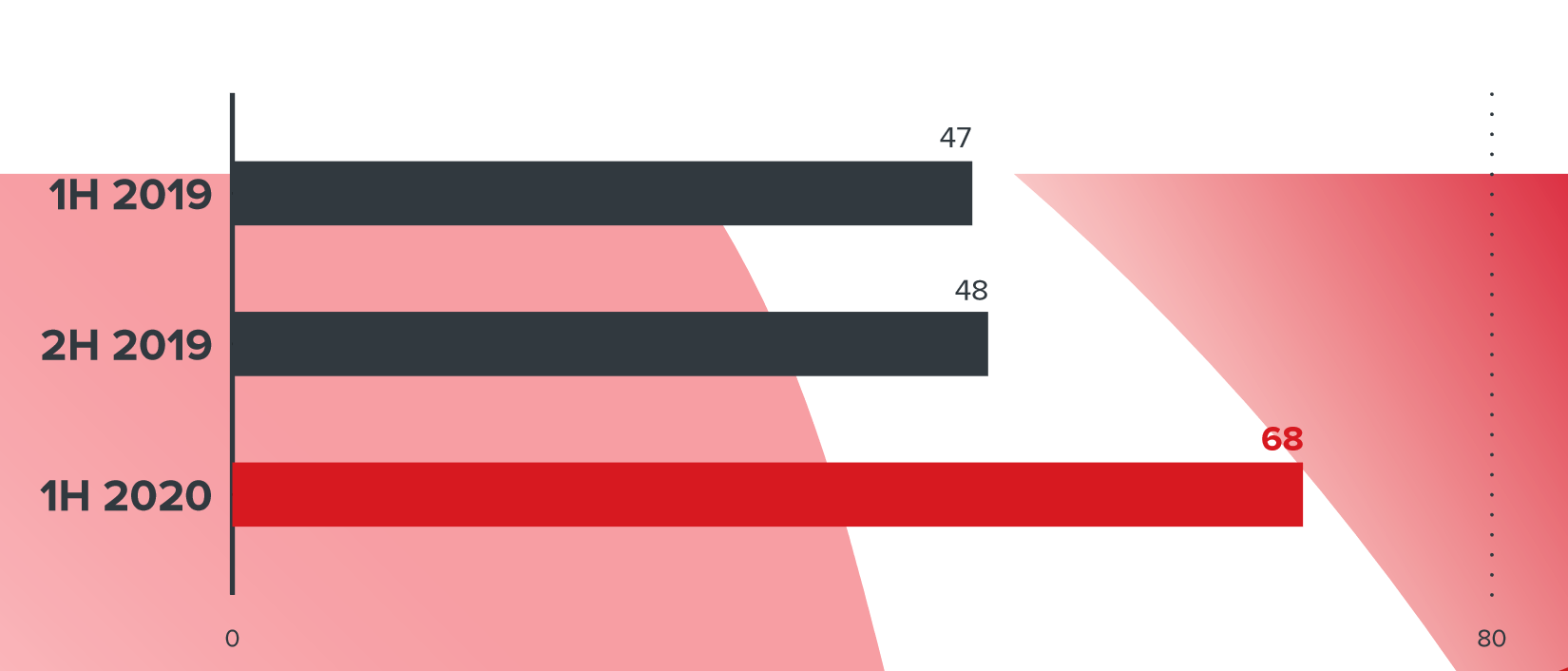

Jumlah ransomware-ransomware dalam kampanye 2019 dan 2020

Fitur karakteristik tahun 2020 adalah semakin populernya ransomware ransomware. Dibandingkan dengan 2019, jumlahnya meningkat 45% - dari Januari hingga Juni tahun ini, 68 keluarga baru dari jenis malware ini ditemukan.

Jumlah sampel perangkat lunak perusak seluler yang terdeteksi selama enam bulan

Ancaman seluler juga terus berkembang, dengan kampanye yang semakin canggih. Misalnya, pada akhir Maret, kami menemukan serangan siber penipuan yang disebut Operation Poisoned News. Itu adalah serangan lubang air terhadap pengguna iOS di Hong Kong. Pengguna perangkat iOS menerima tautan ke berita di berbagai forum di jejaring sosial dan messenger. Tautan ini memang mengarah ke situs berita yang relevan, tetapi berisi iframe tersembunyi dengan kode berbahaya yang mengeksploitasi kerentanan di iOS 12.1 dan 12.2. Serangan menginfeksi perangkat dengan LightSpy, yang memungkinkan penyerang untuk menjalankan perintah dan memanipulasi file pada perangkat.

Penipuan iklan tetap menjadi jenis serangan paling populer pada pengguna ponsel. Aplikasi hasad di Google Play menyamar sebagai utilitas yang berguna, dan setelah pemasangan, aplikasi tersebut menampilkan iklan kepada pengguna dan melakukan tindakan yang tidak diinginkan lainnya, termasuk mencuri data kartu bank dan data pribadi pengguna.

Perubahan jumlah serangan BEC pada 2019-2020 pada grafik

Ciri khas lainnya di tahun 2020 adalah peningkatan jumlah serangan yang ditujukan untuk mengganggu korespondensi bisnis (Business Email Compromise, BEC). Dibandingkan paruh kedua 2019, jumlah kampanye KBG meningkat 19%.

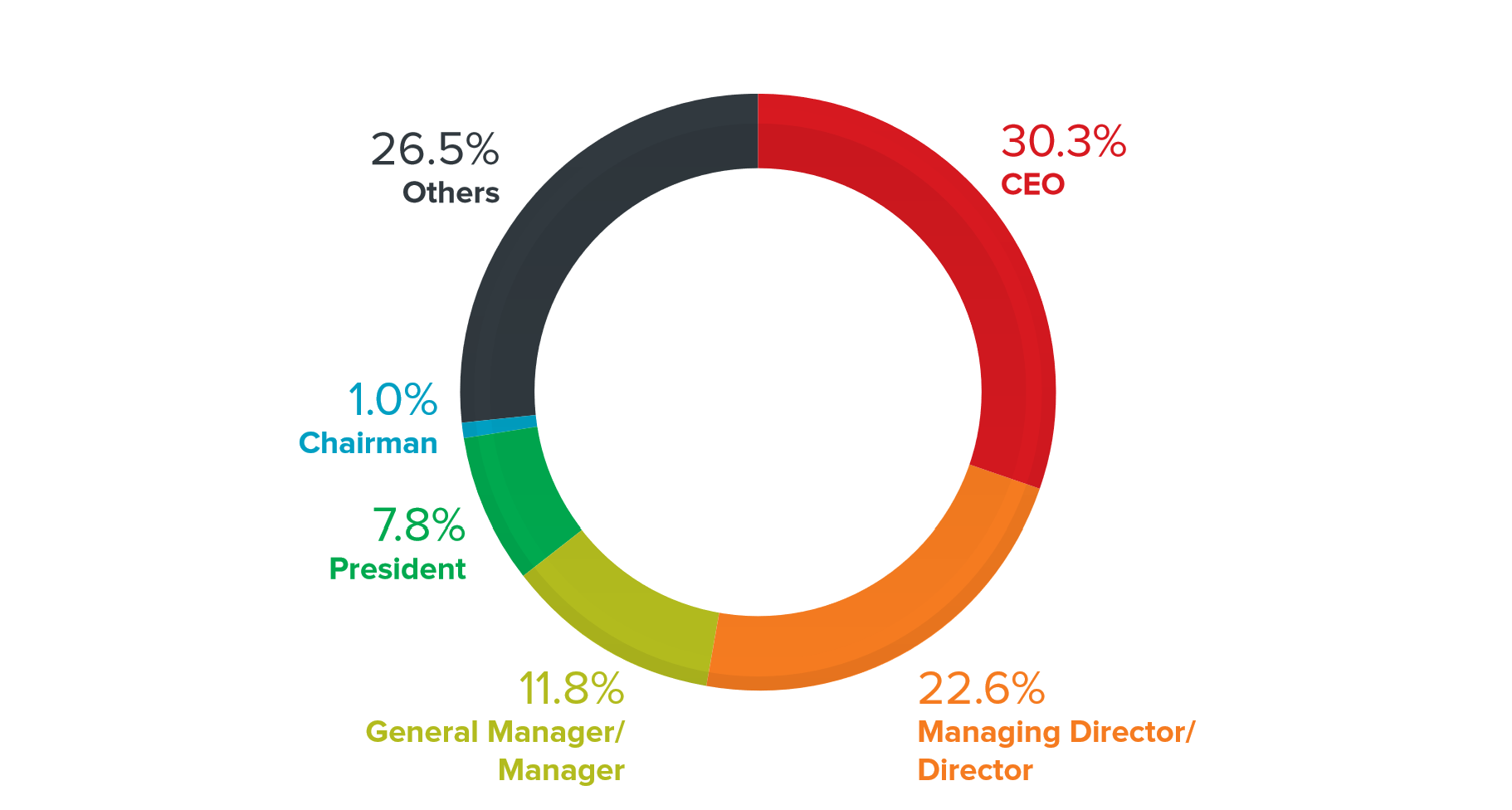

Target paling populer untuk serangan BEC adalah CEO perusahaan. Kategori karyawan ini menyumbang 30% dari semua insiden

Anehnya, jumlah surat "dari CEO" menurun: pada 2019, pangsa surat tersebut adalah 41%. Penipu mungkin bereksperimen dengan pekerjaan lain untuk mengukur keefektifannya.

Secara alami, orang yang paling banyak diminta adalah orang yang terkait dengan keuangan, misalnya, manajer keuangan dan CFO.

Pertumbuhan Serangan Bermerek COVID-19

Antara Januari dan Juni 2020, Trend Micro Smart Protection Network (SPN) mengidentifikasi hampir 9 juta ancaman COVID-19. Ancaman ini terdiri dari pesan email yang berisi tautan dan file berbahaya, yang secara langsung atau tidak langsung mengeksploitasi topik pandemi. Ini bisa berupa, misalnya, aplikasi informer atau pemberitahuan tentang penundaan dalam penyediaan layanan karena virus.

Jumlah serangan bermerek COVID dan distribusinya menurut negara

Pemimpin dalam jumlah ancaman semacam itu - 38% kasus - adalah Amerika Serikat. Tiga "pemimpin" juga termasuk Jerman dengan 14,6% dan Prancis dengan 9,2%. Sebagian besar kasus yang terdeteksi terjadi pada bulan April, yang sesuai dengan insiden puncak di banyak negara.

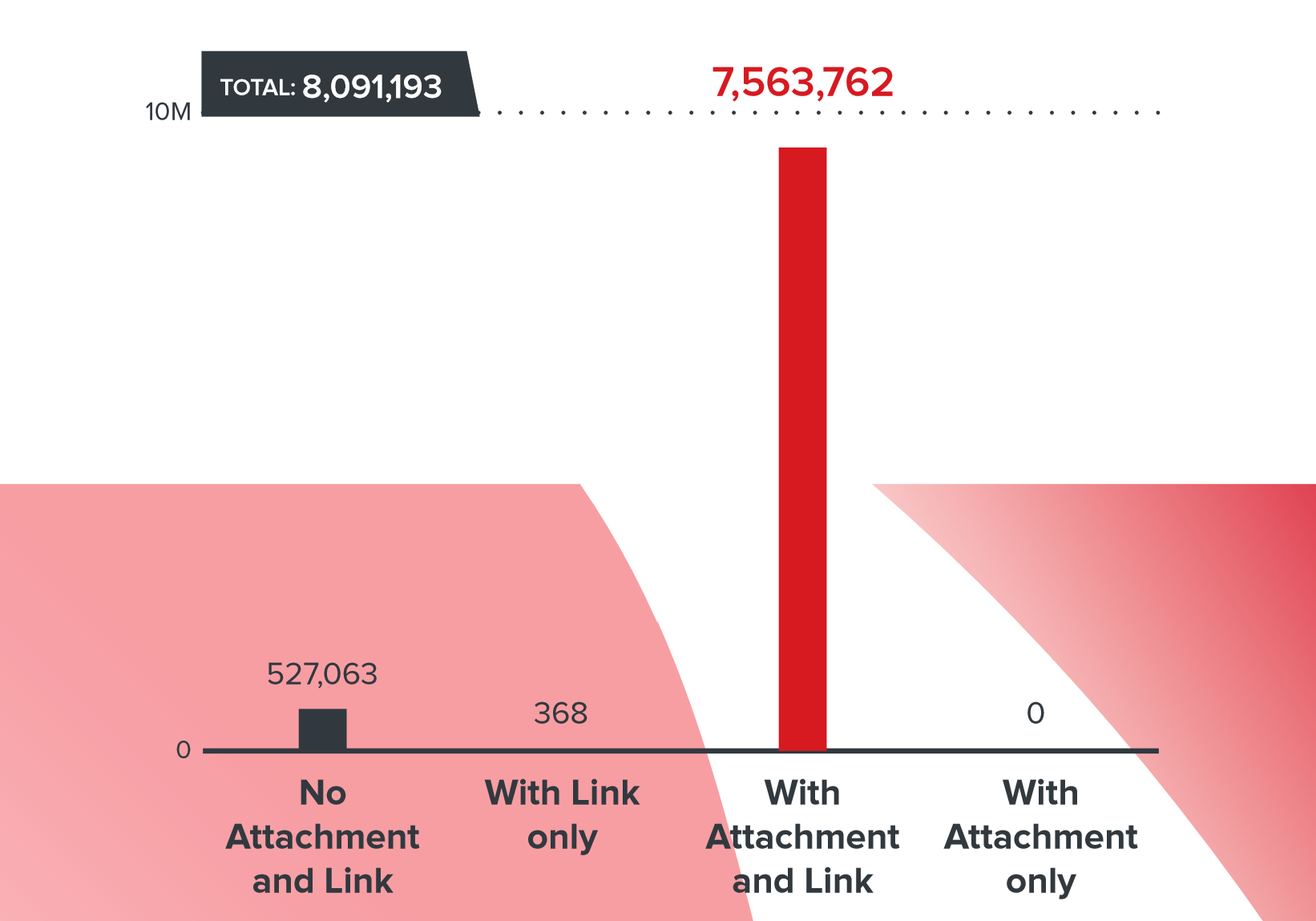

Distribusi jenis konten berbahaya dalam email palsu di kampanye COVID-19

Sebagian besar ancaman email - 93,5% - berisi lampiran berbahaya dan tautan berbahaya. Ada lebih sedikit huruf yang berisi tautan atau file.

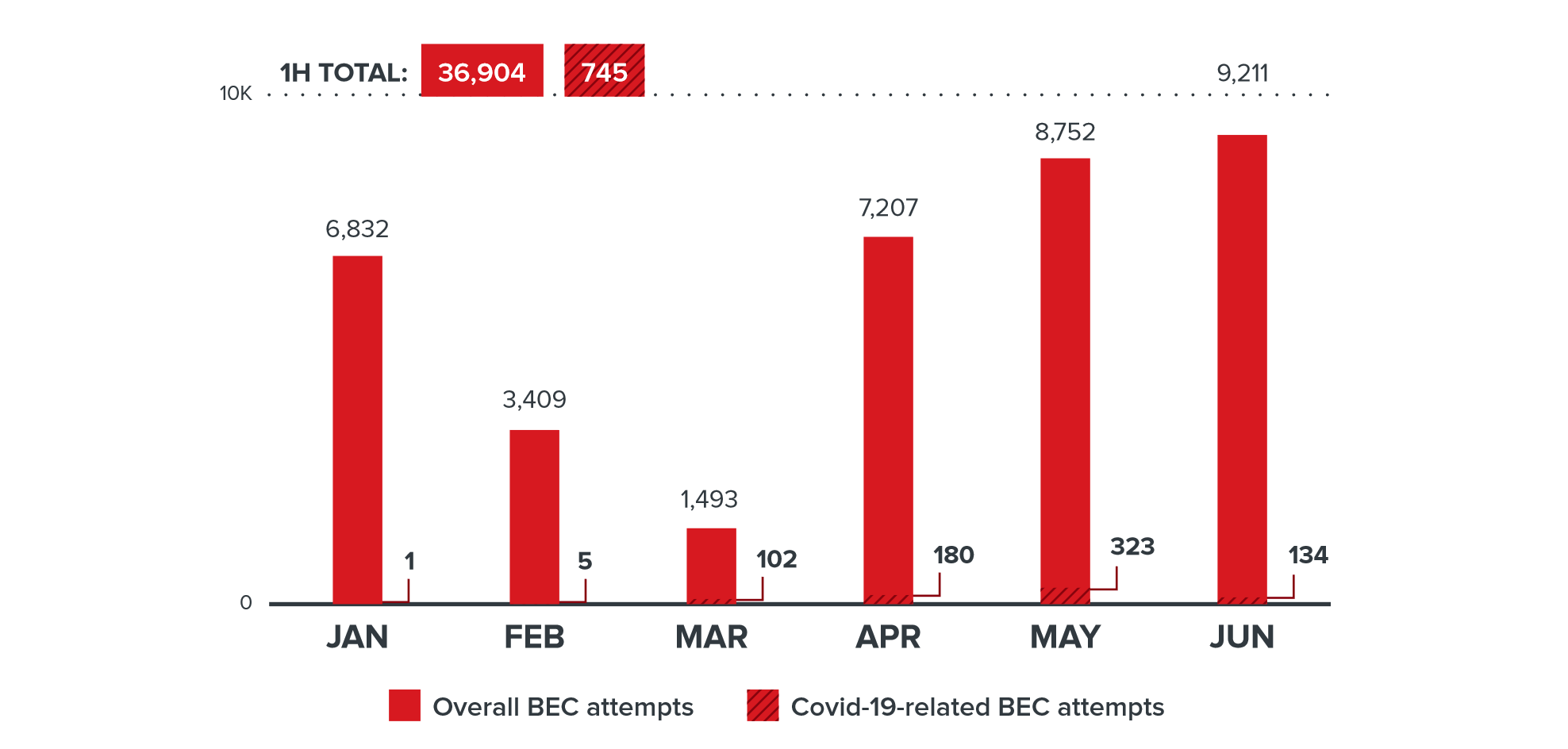

Tema COVID-19 juga banyak digunakan dalam serangan BEC. Efektivitas dari kejahatan ini diperkuat oleh fakta bahwa peralihan ke pekerjaan jarak jauh mempersulit pelacakan komunikasi antara karyawan dan organisasi.

Jumlah kampanye KBG terkait COVID-19

Misalnya, pada salah satu serangan KBG, para penjahat mengirimkan notifikasi kepada karyawan calon korban tentang pergantian bank sehubungan dengan pandemi, yang menunjukkan rekening penerima "bagal" di Hong Kong.

Upaya untuk menavigasi ke situs berbahaya yang terkait dengan COVID-19 tumbuh sepanjang tahun, memuncak pada bulan April. Sebagian besar situs ini telah digunakan untuk beberapa jenis penipuan pandemi, misalnya:

- aplikasi yang diduga melindungi penggunanya dari infeksi virus corona, tetapi malah menambahkan perangkat korban ke botnet;

- penjualan kit vaksin yang disetujui WHO hanya seharga US $ 4,95;

- mengeluarkan kompensasi palsu untuk berbagai jenis kerusakan akibat pandemi;

- pencurian kredensial dan detail kartu bank untuk mendapatkan "keuntungan pajak" di Amerika Serikat.

Beradaptasi dengan realitas baru

Dihadapkan dengan pembatasan karantina, perusahaan terpaksa memindahkan sebagian besar karyawan mereka ke pekerjaan jarak jauh. Untuk memastikan keamanan rezim seperti itu, beberapa masalah harus diselesaikan sekaligus:

- - ;

- ;

- , ;

- -;

- .

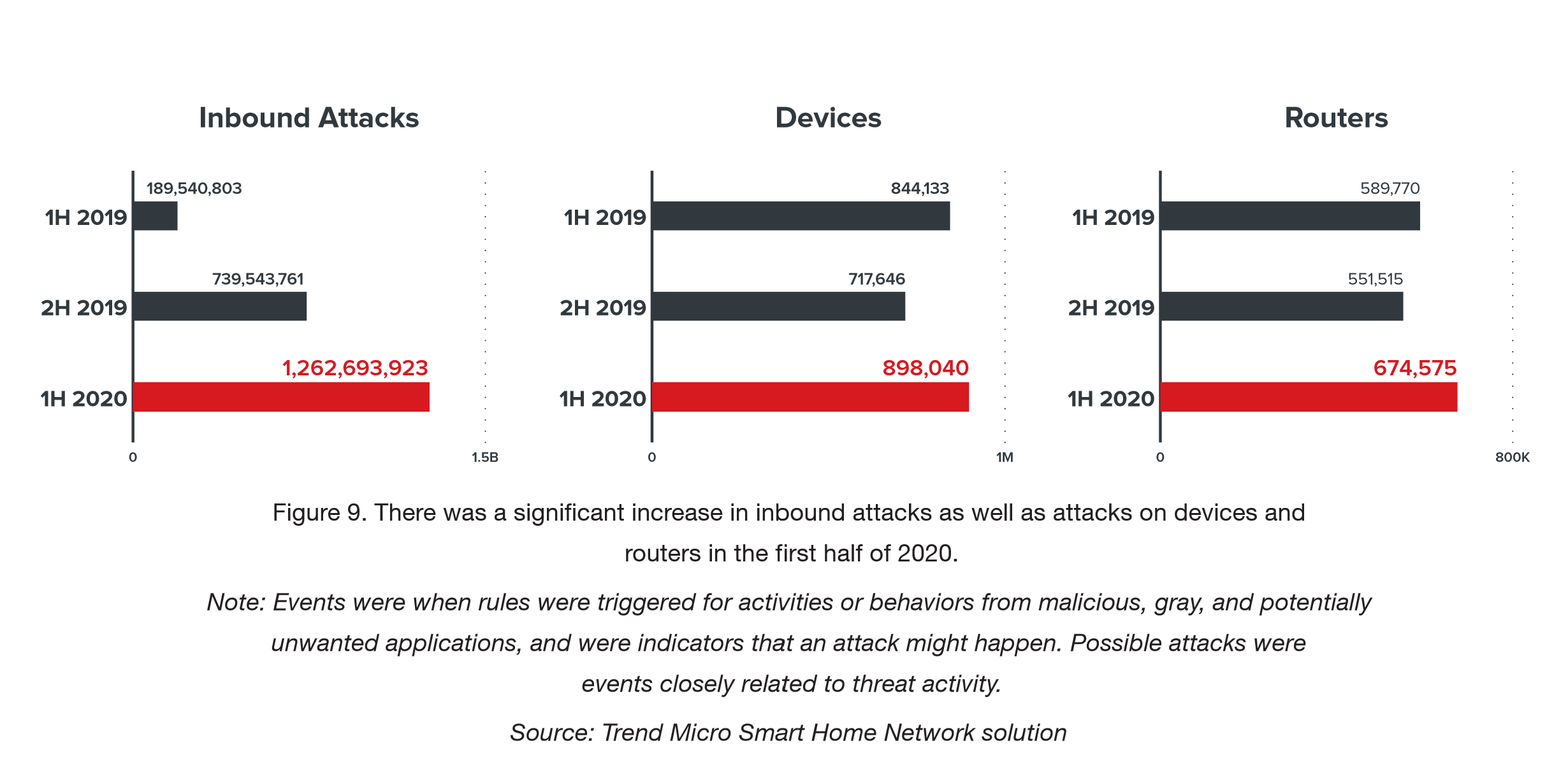

Penjahat dunia maya juga memanfaatkan realitas baru dan mulai aktif menyerang router dan perangkat

pengguna rumahan.Banyak serangan terhadap perangkat pengguna rumahan pada 2019-2020.

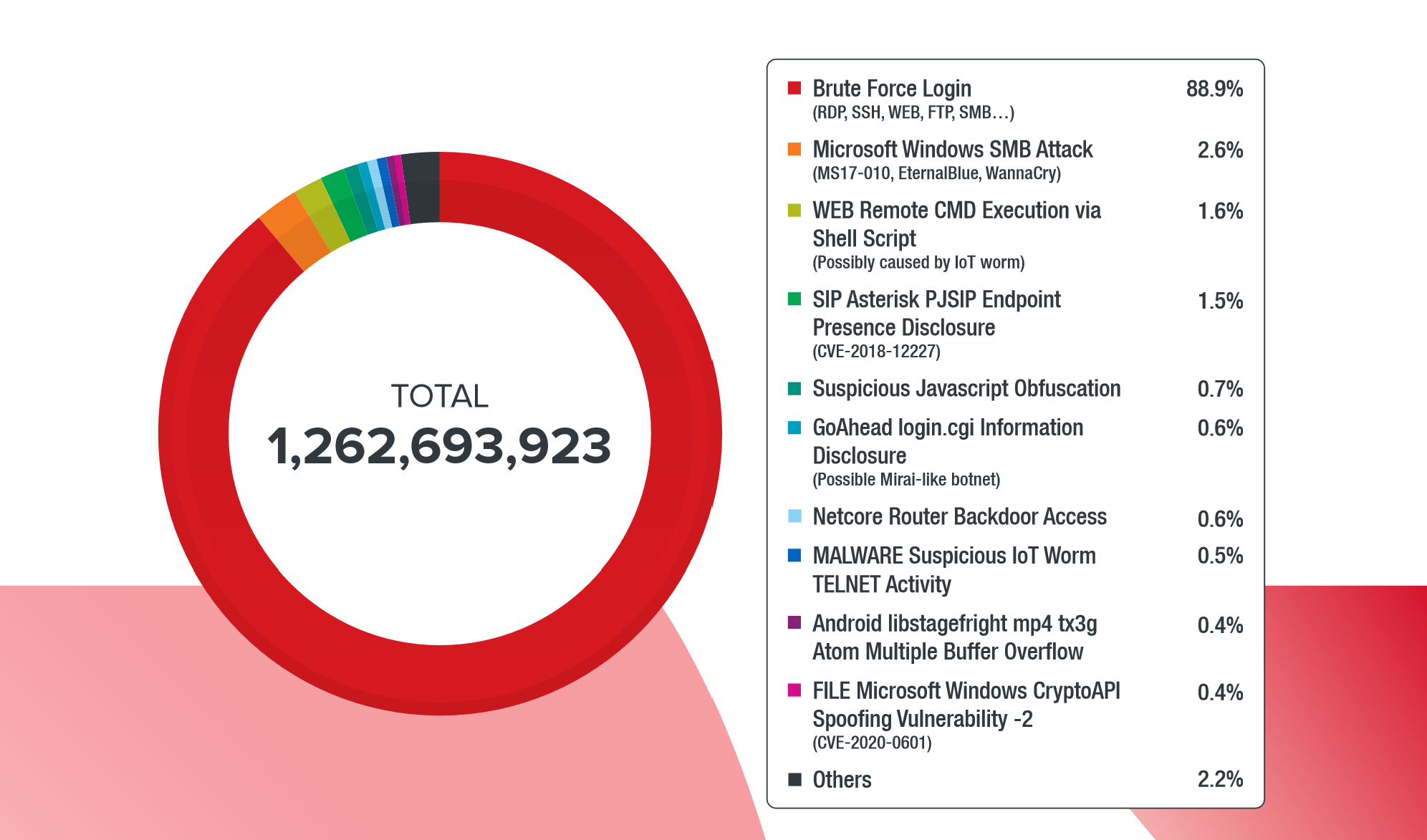

Sebagian besar serangan adalah serangan bruteforce pada berbagai layanan untuk akses jarak jauh: RDP, SSH, FTP. Pangsa serangan semacam itu hampir 90%.

Distribusi jenis serangan pada perangkat pengguna rumahan

Kompromi router dan perangkat lain yang bekerja dari jarak jauh di pengguna rumahan memberikan kesempatan kepada penjahat dunia maya untuk menggunakannya untuk menyerang jaringan perusahaan.

Zumbombing dan serangan lainnya pada layanan konferensi video

Kebutuhan akan komunikasi yang konstan telah memicu pertumbuhan eksplosif dalam penggunaan Zoom, Cisco Webex, Google Meet, Microsoft Skype, dan platform pertemuan video lainnya. Salah satu fenomena sensasional yang bahkan menyebabkan munculnya istilah baru adalah serangan troll pada konferensi yang diadakan dengan menggunakan layanan Zoom. Selama serangan ini, orang luar akan memanfaatkan panggilan dan pertemuan pribadi dan kemudian melakukan pertunjukan dengan berbagai tingkat kecabulan, seperti memutar video porno atau menghina peserta lain.

Popularitas layanan video juga dieksploitasi dengan cara lain: penipu mendaftarkan domain phishing yang namanya entah bagaimana terhubung dengan Zoom atau layanan serupa lainnya, setelah itu mereka menawarkan untuk mengunduh Zoom atau kit distribusi Skype yang dimuat dengan aditif berbahaya.

Kampanye ransomware

Jumlah insiden ransomware tahun ini telah turun secara signifikan dibandingkan tahun lalu, tetapi kualitasnya telah berubah.

Jumlah komponen yang terdeteksi terkait dengan serangan ransomware pada 2019-2020

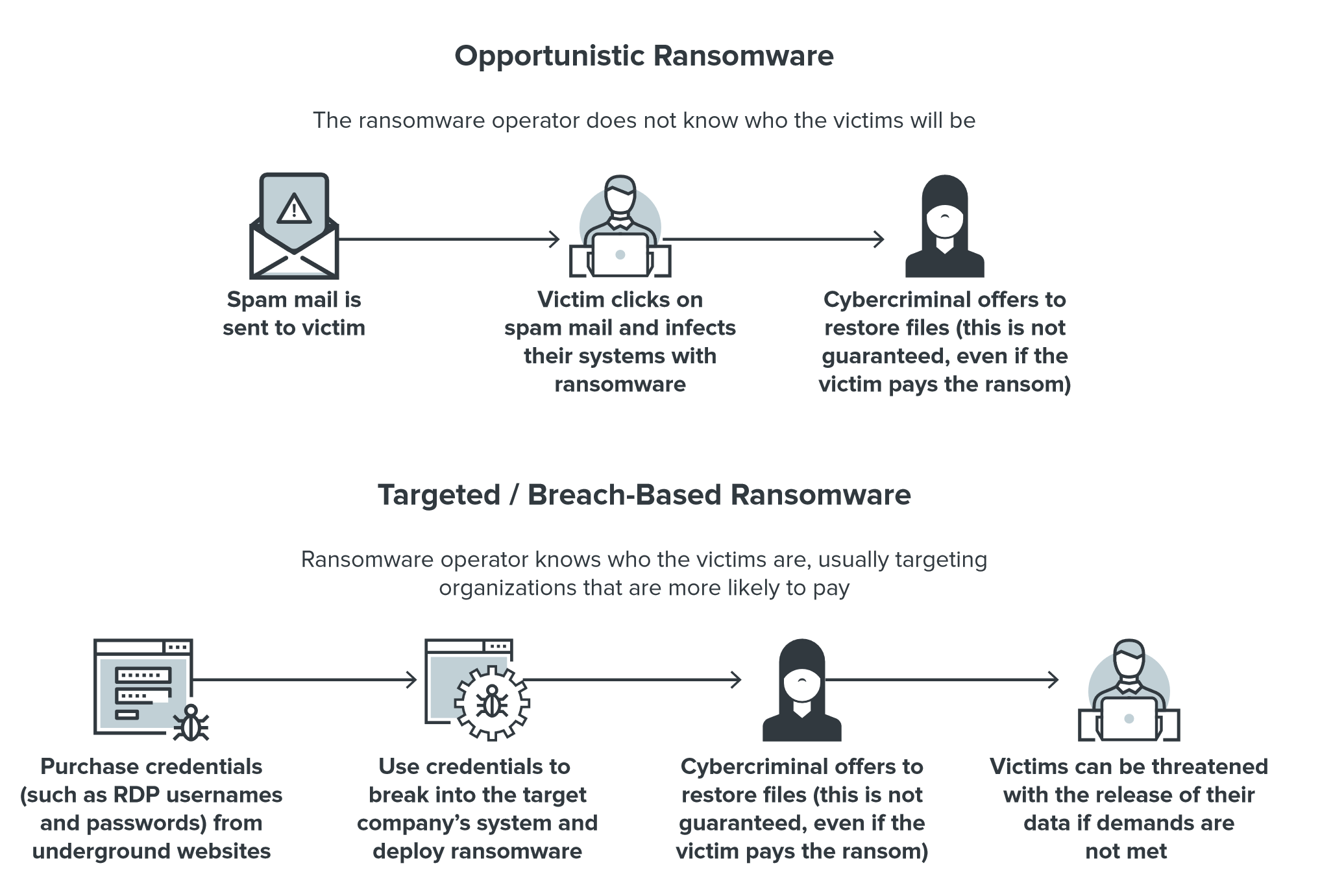

Operator ransomware tidak lagi memperdagangkan hal-hal sepele, mengirimkan ribuan pesan spam ke semua orang dan menuntut sejumlah kecil uang tebusan. Penyerang modern lebih suka menargetkan perusahaan besar, organisasi perawatan kesehatan, atau lembaga pemerintah dan menuntut uang tebusan dalam jumlah besar. Pendekatan ini meningkatkan kemungkinan tebusan akan diperoleh, yang berarti bahwa serangan itu akan membuahkan hasil berkali-kali lipat.

Serangan ransomware varian "lama" dan baru WannaCry yang

sensasional mengumpulkan lebih sedikit dalam bentuk tebusanapa, katakanlah, Ryuk ransomware dapat memperoleh dalam satu serangan.

Ryuk menyerang perusahaan di industri kritis. Pentingnya data yang disimpan dan diproses oleh organisasi-organisasi ini memungkinkan operator malware meminta tebusan besar: menurut laporan Coveware, pada kuartal pertama tahun 2020, rata-rata tebusan untuk Ryuk naik menjadi $ 1,3 juta .

Perubahan karakteristik lain dalam ransomware modern adalah distribusi utama melalui kampanye bertarget yang mengeksploitasi kerentanan atau kredensial yang dicuri untuk peretasan.

Kesimpulan dan rekomendasi

Pandemi tidak hanya mengubah hidup kita, tetapi juga gaya berpikir perusahaan perangkat lunak. Menyadari realitas baru, mereka mengadopsi pendekatan baru terhadap keamanan.

- Microsoft , Windows 7, Windows 10: 2020 99, ( — 129 Patch Tuesday);

- Zoom ;

- .

Masa-masa sulit membutuhkan teknologi keamanan yang andal. Alat terpisah dan perlindungan satu tingkat dari komponen individu dari sistem informasi perusahaan tidak lagi cukup. Hanya solusi berlapis yang dapat memberikan perlindungan gabungan terhadap ancaman multi-komponen dan multi-platform terhadap email, perangkat pengguna, server, jaringan, dan infrastruktur cloud.

Idealnya, solusi tersebut harus menyediakan berbagai metrik dan analitik yang memungkinkan staf TI untuk melihat gambaran besarnya tanpa harus mencurahkan sebagian besar waktu dan sumber daya mereka untuk memilah-milah pegunungan peringatan dan data lainnya.

Metode yang digunakan penyerang untuk mendapatkan keuntungan dari pandemi tetap sama. Rekayasa sosial menjadi lebih efektif karena ketakutan dan ketidakpastian yang disebabkan oleh virus. Dalam lingkungan saat ini, organisasi hanya perlu memberikan perhatian khusus untuk mendidik pengguna jarak jauh tentang perilaku aman melalui program kesadaran keamanan siber.

Untuk bagian mereka, pengguna harus melatih kewaspadaan dan akal sehat saat berinteraksi dari jarak jauh dengan sumber informasi perusahaan.

Masalah lain yang memerlukan solusi wajib adalah pengiriman pembaruan yang cepat ke perangkat pribadi pengguna. Dengan meningkatnya jumlah serangan yang menargetkan pengguna jarak jauh, menjaga perangkat mereka tetap mutakhir akan meningkatkan keamanan jaringan perusahaan.