Ancaman

Istilah ACS muncul segera setelah teknologi komputer diperkenalkan ke dalam sistem kontrol. ACS paling sederhana pertama hanya terdiri dari dua tingkat: pengumpulan informasi dan pengambilan keputusan. Informasi datang dari objek kontrol ke operator, yang bertukar data dengan komputer dan mengontrol objek. Di sini, daya komputasi bertindak sebagai bantuan untuk manajemen manusia dan pengambilan keputusan.

Sejak zaman komputer pertama, sistem kontrol proses otomatis telah membuat lompatan besar ke depan. Tetapi fitur mereka masih merupakan proses mesin otomatis yang diikuti oleh seseorang.

Sistem ini dimaksudkan untuk digunakan secara eksklusif dalam proses industri. Terlibat dalam infrastruktur kritis, sistem kontrol proses dibangun atas dasar teknologi komputasi yang sangat andal dan toleran terhadap kesalahan. Ini adalah teknik kelas industri yang dirancang khusus untuk operasi jangka panjang sepanjang waktu di fasilitas industri. Konsekuensi dari kegagalan atau kegagalan sistem merupakan ancaman serius bagi peralatan, bagi kehidupan dan kesehatan manusia.

Meskipun ada tanggung jawab untuk proses yang tidak terputus, kebutuhan untuk meningkatkan tingkat keselamatan dari sistem kendali proses baru saja didiskusikan. Serangan virus, yang menjadi hal biasa sekitar pertengahan tahun 2010, menarik minat yang sangat besar terhadap topik ini. Misalnya, beberapa serangan yang terjadi selama dekade terakhir:

- 2012 Flame, , . . .

- 2014 , , .

- 2017 , , Triton, Trisis/HatMan.

Triton . , , . - 2018 . . Windows XP. HMI SCADA-, .

- 2018 . , . , .

- 2018 , «» , . , , .

, 13- , , «» - , , , ( ).

“ , , — SCADA-, — , . , . — , - , , , . « » – , . . , , . , , .”

- Alexey Kosikhin, kepala departemen yang menangani kompleks bahan bakar dan energi di Pusat Keamanan Informasi Jet Infosystems

Di antara ancaman dunia maya yang melekat pada ICS, tiga kelas dapat dibedakan:

- ancaman buatan manusia;

- ancaman antropogenik;

- ancaman akses tidak sah.

Ancaman teknogenik mencakup dampak fisik pada komponen APCS. Dengan antropogenik - tindakan yang disengaja dan tidak disengaja dari orang-orang yang terlibat dalam layanan untuk sistem otomasi, kesalahan manusia, kesalahan dalam organisasi kerja dengan komponen ACS. Ancaman akses tidak sah untuk APCS dianggap dengan adanya interaksi komponennya dengan jaringan komputer lokal perusahaan. Koneksi semacam itu ada untuk mentransfer informasi tentang keadaan lingkungan teknologi dan mengendalikan dampaknya pada objek teknologi.

Jalinan faktor-faktor ini mempengaruhi keamanan sistem secara keseluruhan. Ini adalah kegagalan bahkan tindakan keamanan minimal, dan penggunaan Windows sebagai sistem operasi utama untuk workstation dan server, dan disiplin karyawan yang lemah.

Perlindungan

Penerapan sistem keamanan informasi APCS adalah tugas yang kompleks. Solusinya tergantung pada penerapan aturan di semua tingkatan:

- administrasi: pembentukan oleh manajemen program kerja di bidang keamanan informasi;

- prosedural: mendefinisikan aturan dan regulasi untuk personel yang melayani jaringan;

- perangkat lunak dan perangkat keras: kontrol akses;

- memastikan integritas;

- memastikan interkoneksi yang aman;

- perlindungan anti-virus;

- analisis keamanan;

- Deteksi gangguan;

- pemantauan terus menerus dari negara, deteksi insiden, respon.

Sistem kontrol kerentanan adalah salah satu metode paling efektif untuk melawan ancaman dunia maya industri. Ini adalah program yang sangat khusus yang dirancang khusus untuk sistem otomasi industri. Mereka memungkinkan Anda untuk menentukan integritas lingkungan internal perangkat, untuk merekam semua upaya untuk mengubah program aplikasi pengontrol, perubahan dalam konfigurasi perlindungan jaringan dan perangkat kontrol di jaringan listrik.

Banyak pengembang produk keamanan siber menunjukkan perlunya peningkatan visibilitas dalam jaringan... Pengalaman menunjukkan bahwa ini sangat penting. Jaringan yang disusupi tanpa disadari dapat bekerja selama berbulan-bulan dengan eksploitasi yang tidak diaktifkan. Alat deteksi dan pencegahan ancaman siber khusus tidak hanya mendeteksi kerentanan, tetapi juga mengidentifikasi ancaman zero-day.

Banyak risiko keamanan informasi yang terkait dengan perangkat keras dan perangkat lunak yang sudah ketinggalan zaman - misalnya, ada sistem SCADA yang hanya dapat bekerja dengan Windows NT atau Windows 98. Beberapa risiko ini dapat dikurangi dengan teknologi virtualisasi modern , tetapi ini tidak selalu memungkinkan. Terkait dengan ini adalah jenis perlindungan lain - isolasi... Server SCADA dan OPC (OLE untuk Kontrol Proses), PLC, dan komponen lain dari sistem kontrol otomatis harus diisolasi dari Internet.

Secara terpisah, perlu menyoroti platform untuk membuat infrastruktur terdistribusi dari target palsu , DDP (Platform Penipuan Terdistribusi). Mereka memungkinkan Anda untuk menyebarkan jaringan perangkat umpan palsu yang hampir tidak dapat dibedakan dari yang asli, yang menarik penyerang.

Sekarang kita memiliki gambaran umum tentang bagaimana keamanan siber ICS harus bekerja, kita beralih ke bagian kedua dari artikel ini. Ini akan memberikan gambaran umum tentang solusi keamanan praktis yang disajikan dalam tabel perbandingan .

Untuk artikel ini, kami telah memilih hanya beberapa poin utama dari tabel, seperti deteksi ancaman zero-day, integrasi, deteksi anomali dan analisis lalu lintas, inventaris perangkat, fitur produk.

Solusi

Platform Keamanan Siber Industri Dragos

Dragos adalah perusahaan AS yang didirikan pada 2016. Meskipun usianya "muda", ia telah menerima banyak penghargaan dunia di bidang pertahanan siber sistem industri.

Mereka adalah tim ahli yang berspesialisasi dalam solusi keamanan industri dan Internet of Things. Produk andalan mereka persis dengan platformnya, tetapi Dragos juga menyediakan layanan respons insiden, analisis ancaman jaringan Anda, dan pelatihan keamanan siber.

Dragos Industrial Cybersecurity Platform adalah solusi keamanan jaringan industri yang secara otomatis menemukan dan mengidentifikasi aset jaringan. Program memindai aset, menemukan pengaturan yang salah, peluang peningkatan konfigurasi.

Jika aktivitas mencurigakan terdeteksi, platform menyediakan panduan langkah demi langkah untuk menyelidiki dan menanggapi insiden dan alat pemecahan masalah.

Fitur:

Inventaris perangkat : ya

Deteksi ancaman zero-day : tidak ada

Deteksi anomali : ya

Analisis lalu lintas : ya

Integrasi : SIEM

Sistem yang didukung : DCS, PLC

Fitur : panduan manajemen keamanan langkah demi langkah dari tim ahli, diterbitkan dalam pedoman.

CyberX OT

Sebelum membuat CyberX , timnya telah bekerja di bidang perlindungan infrastruktur penting AS. Kebanggaan mereka, selain perlindungan tingkat Pentagon dan kerja sama dengan para pemimpin pasar dunia, adalah metode pembelajaran mesin yang dipatenkan. Berkat dia, produk mereka langsung mengungkapkan anomali apa pun dalam jaringan industri. Platform

Kerja CyberX OT didasarkan pada lima elemen utama: analisis perilaku aset untuk mengidentifikasi tindakan yang tidak biasa; pemantauan pelanggaran protokol; deteksi agen jahat (termasuk ancaman tingkat lanjut); menemukan masalah operasional; mengidentifikasi koneksi antar mesin yang seharusnya tidak "berkomunikasi".

Solusinya dapat diintegrasikan sepenuhnya ke dalam tumpukan keamanan Anda berkat API terbukanya. Integrasi ini akan menyelesaikan masalah keamanan di lingkungan IT dan industri.

Fitur:

Inventaris Perangkat : Ya

Deteksi Ancaman Zero-Day : Ya

Deteksi Anomali : Ya

Analisis Lalu Lintas : Ya

Integrasi : Firewall, CMDB, IDS / IPS, SIEM,

Sistem yang Didukung SOC : DCS, PLC, RTU

Fitur : Analisis mesin pembelajaran mandiri yang menolak kesalahan memicu ke nol.

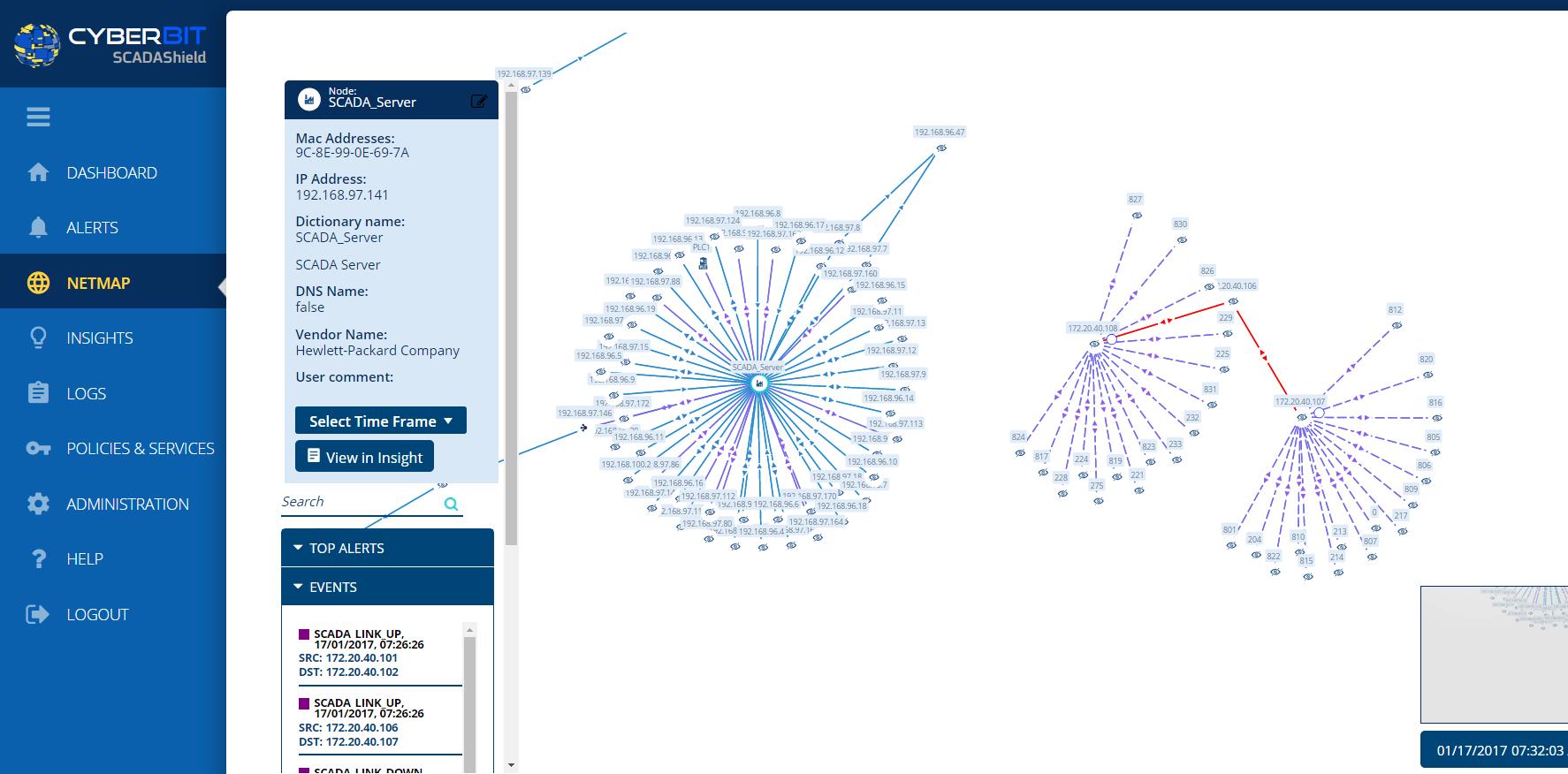

Cyberbit SCADASchield

Sejak 2015, Cyberbit telah memberikan solusi keamanan siber ke pasar. Perusahaan ini berspesialisasi dalam emulasi serangan dan pelatihan untuk tim keamanan informasi, perlindungan titik akhir, perlindungan jaringan industri, orkestrasi, dan otomatisasi sistem keamanan.

SCADAShield memberikan visibilitas jaringan yang belum pernah terjadi sebelumnya, deteksi anomali dan kesalahan yang diketahui dan tidak diketahui dalam teknologi operasi. Dan dengan 7 lapis pemeriksaan paket dalam (DPI), solusi keluar dari batas operasional.

Visualisasi seluruh jaringan Anda real-time dan mencakup perangkat IP dan non-IP.

Fitur:

Inventaris Perangkat: Tidak Ada

Deteksi Ancaman Zero-Day: Ya

Deteksi anomali: ya

Analisis lalu lintas: tidak ada

Integrasi: Cyberbit EDR, SIEM

Sistem yang didukung: N / A

Fitur: pembentukan peta arus informasi antara aset jaringan, pembuatan aturan otomatis

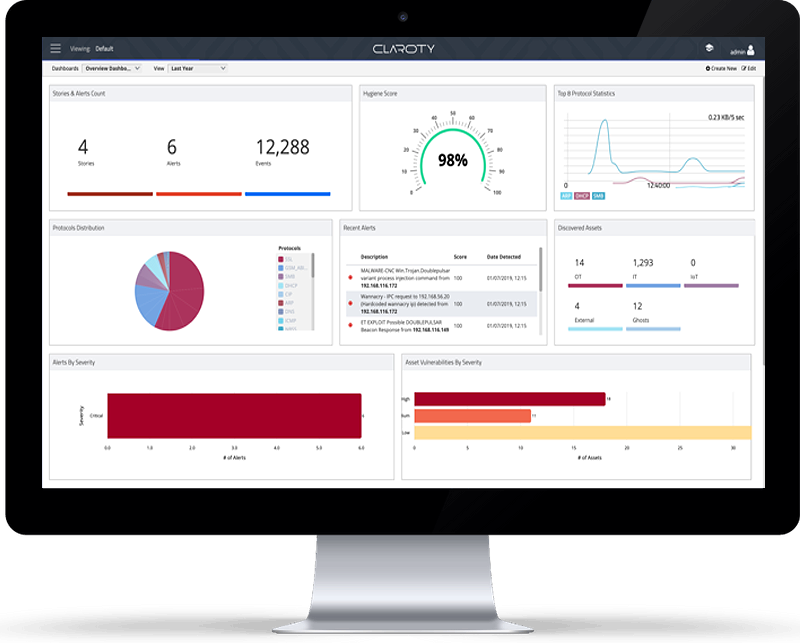

Platform Claroty

Misi Claroty adalah melindungi jaringan industri. Ini adalah tim yang terdiri dari para profesional dari berbagai bidang keahlian: ada mantan laksamana keamanan dunia maya Angkatan Darat AS, dan seorang insinyur luar angkasa, dan seorang spesialis asuransi.

Platform Claroty memberi tim keamanan visibilitas yang luar biasa ke dalam jaringan kontrol industri dan pemantauan waktu nyata. Pemantauan ini mampu mengenali ancaman tingkat lanjut dan mengidentifikasi kerentanan jaringan tepat waktu.

Platform ini memungkinkan segmentasi jaringan, kontrol dan penyediaan akses jarak jauh yang aman, kebijakan akses granular, dan perekaman sesi.

Fitur:

Inventaris Perangkat: Ya,

Deteksi Ancaman Zero-Day:ya

Deteksi anomali: ya

Analisis lalu lintas: tidak

Integrasi: SIEM, SOC

Sistem yang didukung: HMI, PLC

Fitur: kontrol akses jarak jauh, respons cepat dan akurat terhadap insiden keamanan

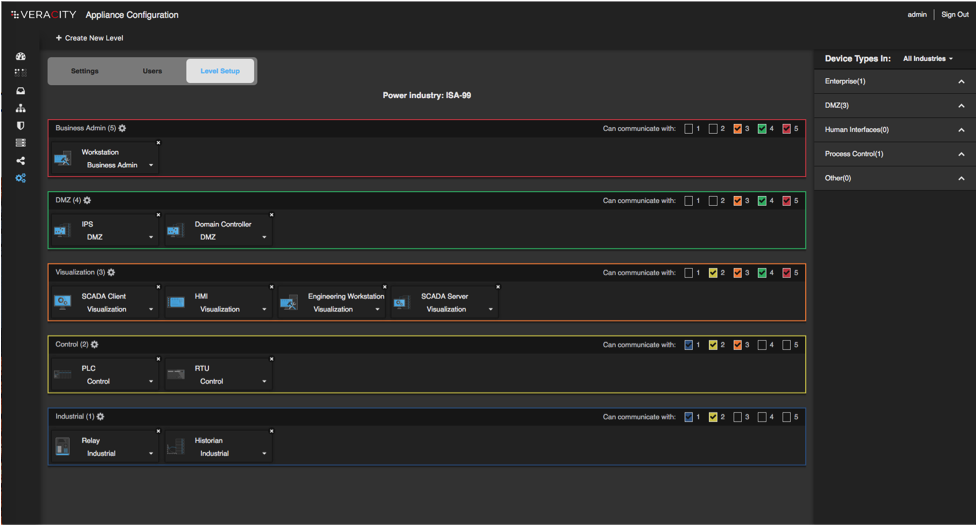

Veracity Cerebellum

Tujuan Veracity adalah membuat jaringan industri Anda tangguh dan aman. Perusahaan ini menyediakan solusi lokal terpusat untuk konfigurasi jaringan, manajemen dan pemantauan yang optimal.

Produk andalannya, Veracity Cerebellum , didesain agar mirip dengan otak kecil manusia. Fungsi otak kecil adalah menerima sinyal dari sumsum tulang belakang, otak, sistem sensorik dan, berdasarkan data, mengatur gerakan tubuh.

The Platform kejujuran Cerebellum melakukan fungsi yang sama dalam jaringan industri. Bereaksi terhadap input sensorik dan mengelola respons pra-rekayasa dari proses manufaktur.

Fitur:

Inventaris Perangkat: Ya,

Deteksi Ancaman Zero-Day:tidak ada

Deteksi anomali: ya

Analisis lalu lintas: ya

Integrasi: OT

Sistem yang didukung: N / A

Fitur: pembuatan model keamanan dari templat atau dari awal, manajemen perangkat jaringan tingkat lanjut (termasuk karantina), segmentasi jaringan dan alokasi zona aman

Gerbang Keamanan Air Terjun Searah

Solusi Keamanan Air Terjun telah melindungi jaringan industri penting sejak 2007. Gateway Keamanan Searah adalah solusi milik mereka untuk integrasi dan komunikasi yang aman antara jaringan TI dan OT. Solusi ini memungkinkan pemantauan dan diagnostik jarak jauh berbasis cloud, melindungi dari akses yang tidak sah. Pada saat yang sama, ini tidak memiliki kerentanan yang ada saat menghubungkan melalui firewall.

Gateway Keamanan Searah memberikan perlindungan perimeter jaringan berbasis perangkat keras. Solusinya terdiri dari komponen perangkat keras ( modul TX - pemancar serat optik, modul RX - penerima optik) dan komponen perangkat lunak (konektor perangkat lunak aplikasi industri).

Konfigurasi ini memungkinkan transmisi satu arah dan replikasi informasi server dari jaringan OT ke jaringan eksternal, sekaligus mencegah penyebaran virus, serangan DOS, kesalahan manusia, atau serangan dunia maya apa pun.

Fitur:

Inventaris Perangkat: Tidak Ada

Deteksi Ancaman Hari-Nol: Tidak Ada

Deteksi Anomali: Ya

Analisis Lalu Lintas: Ya

Integrasi:

Sistem yang Didukung IT / OT : N / A

Fitur: Replikasi Server, Emulasi Perangkat Industri, Konversi Cloud Data Industri

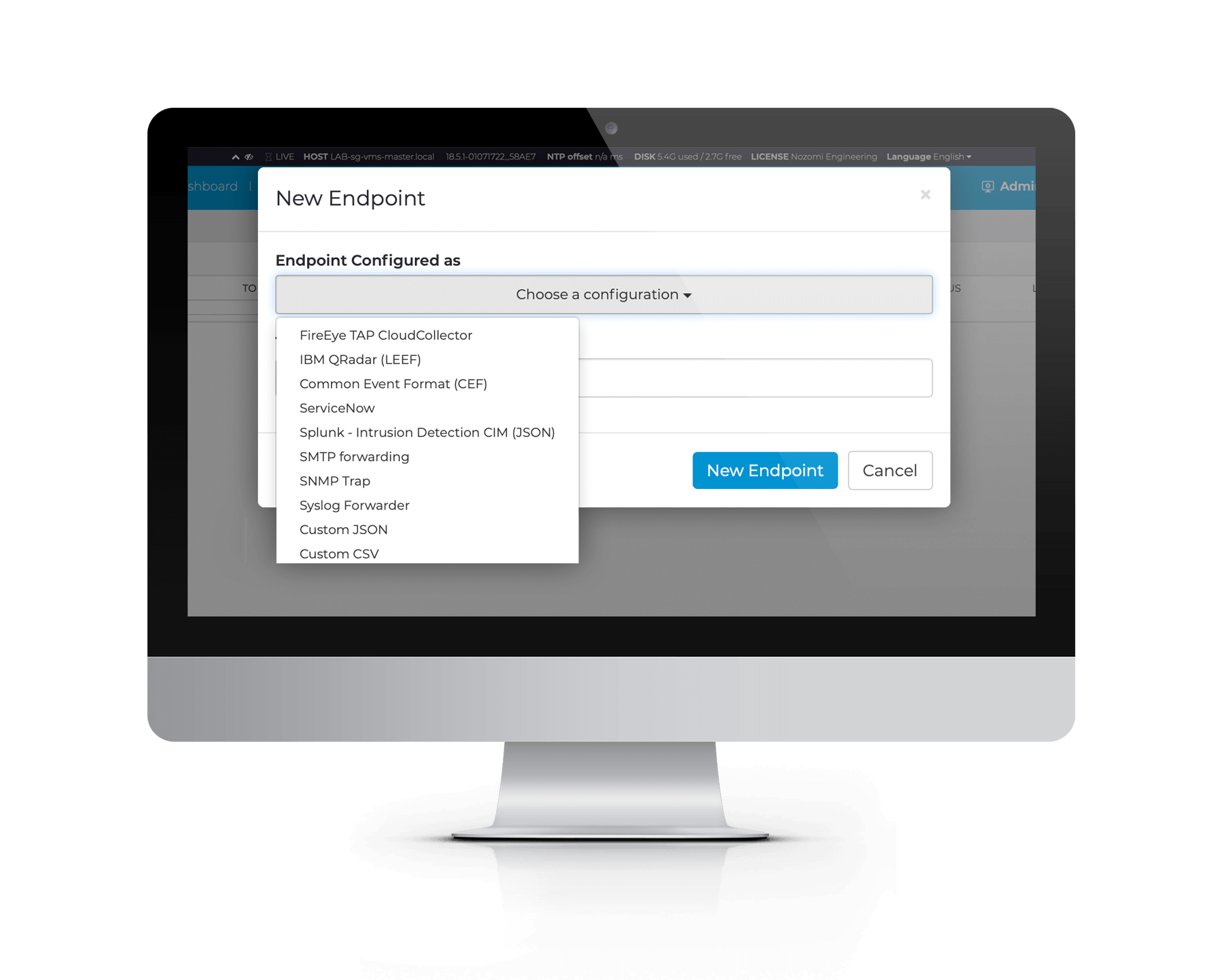

Nozomi Networks Guardian

Nozomi Networks menawarkan solusi terpadu untuk manajemen risiko dunia maya waktu nyata. Akurasi tinggi dan kesalahan positif minimal dicapai melalui penggunaan kecerdasan buatan dan pembelajaran mesin yang inovatif.

Teknologi Nozomi Networks Guardian memungkinkannya secara otomatis memetakan dan memvisualisasikan seluruh jaringan industri Anda, termasuk aset, koneksi, dan protokol. Solusi tersebut memantau komunikasi jaringan dan perilaku untuk risiko dan memberikan informasi yang diperlukan untuk merespons dengan cepat.

Infrastruktur Keamanan Terintegrasi mencakup integrasi bawaan untuk sistem manajemen aset, sistem manajemen tiket dan identitas, SIEM.

Fitur:

Inventaris Perangkat: Ya

Deteksi ancaman zero-day: ya

Deteksi anomali: ya

Analisis lalu lintas: ya

Integrasi: IT / OT, SOC

Sistem yang didukung: N / A

Fitur: skalabilitas, visualisasi jaringan, anomali tingkat lanjut dan pengenalan ancaman, pembelajaran mandiri

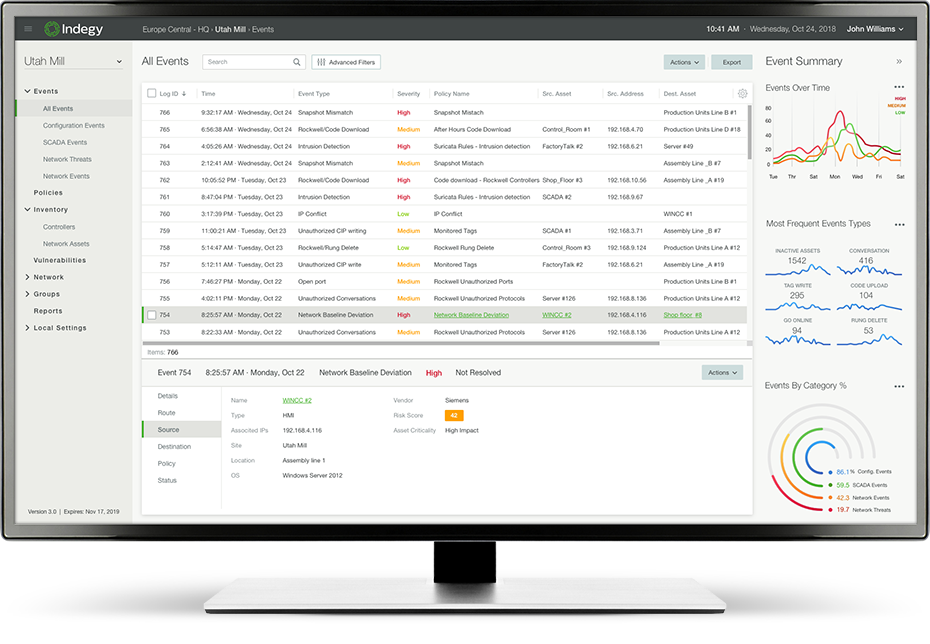

Paket Keamanan Siber Industri Indegy

Didirikan dengan tujuan mengamankan jaringan industri, tim Indegy menawarkan kombinasi unik dari keahlian keamanan siber dan pengetahuan kontrol industri langsung.

Tim kepemimpinan dan peneliti perusahaan termasuk pakar keamanan, operasi industri, dan pertahanan, termasuk beberapa lulusan dari unit keamanan siber elit Israel.

Diterapkan sebagai jaringan atau perangkat virtual, Indegy Industrial Cybersecurity Suit menyediakan alat keamanan yang komprehensif untuk personel Keamanan Informasi dan insinyur OT.

Platform ini menyediakan pelacakan aset, deteksi dan mitigasi ancaman, manajemen kerentanan, dan integritas perangkat. Ia mampu melindungi jaringan tidak hanya dari gangguan jahat, tetapi juga dari kesalahan manusia yang tidak disengaja.

Fitur:

Inventaris Perangkat: Ya

Deteksi Ancaman Hari-Nol: Tidak Ada

Deteksi Anomali: Ya

Analisis Lalu Lintas:

Integrasi: CMDB,

Sistem yang Didukung SIEM : DCS, PAC, PLC, RTU

Fitur: Koneksi jaringan tanpa agen, peringatan kebijakan khusus dan mail, teknologi deteksi aktif untuk memastikan integritas perangkat

ICS CyberVision

Sentryo didirikan oleh dua pengusaha dan veteran di industri keamanan informasi. Mereka sekarang menerapkan pengalaman bertahun-tahun mereka dalam perangkat lunak, peretasan, dan lingkungan keamanan siber ke dunia keamanan siber industri.

Perusahaan telah mengembangkan algoritme AI yang unik untuk memberikan informasi lengkap tentang aset industri. Kecerdasan buatan mereka mampu mengidentifikasi kerentanan, mendeteksi anomali secara real time, dan bekerja dengan tim TI untuk menangkis serangan siber.

ICS CyberVision menggunakan bahasa OT unik untuk secara otomatis memberi label pada setiap aset dan aktivitas jaringan. Ini memungkinkan Anda untuk segera melihat fungsi perangkat, merek sistem, protokol yang digunakan, perilaku OT atau TI, dan informasi jaringan.

Solusinya memungkinkan Anda untuk mengelompokkan aset dan menentukan "pengaruh industri" mereka sehingga Anda dapat memprioritaskan tindakan terhadap tujuan keamanan Anda.

Fitur:

Inventaris perangkat: ya

Deteksi ancaman zero-day: tidak ada

Deteksi anomali: ya

Analisis lalu lintas: tidak ada

Integrasi: firewall, CMDB, SIEM, SOC

Sistem yang didukung: N / A

Fitur: pemantauan pasif tanpa memengaruhi sistem, peristiwa kontekstual, pengelompokan, dan prioritas aset dalam jaringan dengan pengaruhnya terhadap keamanan

Platform Forescout

Forescout , didirikan pada tahun 2000, mengembangkan solusi di labnya sendiri untuk visibilitas perangkat, kontrol perilaku, dan keamanan siber untuk semua jenis perangkat jaringan. Tim mereka berkomitmen untuk meningkatkan kemampuan organisasi untuk mengidentifikasi, memahami, dan mengelola ancaman dari ekosistem perangkat yang terus berkembang.

Forescout Platform adalah platform keamanan terpadu yang memungkinkan Anda memperoleh kesadaran situasional lengkap dari lingkungan perusahaan dan mengatur tindakan untuk mengurangi risiko apa pun.

Produk ini memungkinkan Anda untuk menerapkan kebijakan yang adaptif dan terperinci dan

dengan cepat melihat hasil menggunakan infrastruktur jaringan fisik dan virtual yang ada.

Platform ini menskalakan hingga 2 juta perangkat per penerapan di seluruh infrastruktur perusahaan, pusat data, cloud, dan jaringan OT.

Fitur:

Inventaris perangkat: ya

Deteksi ancaman zero-day: tidak ada

Deteksi anomali: ya

Analisis lalu lintas: tidak ada

Integrasi: CMDB

Sistem yang didukung: N / A

Fitur: skalabilitas, segmentasi perangkat dinamis, perbaiki perangkat yang tidak kompatibel selama koneksi

Setelah meninjau semua produk, Anda dapat bersyarat kelompok seperti ini:

- , — CyberX OT, Indegy Industrial Cybersecurity Suite, ICS CyberVision, Cyberbit SCADASchield;

- , — Forescout Platform;

- , Nozomi Networks Guardian Veracity Cerebellum;

- , — Dragos Industrial Cybersecurity Platform, Claroty Platform;

- perlindungan perimeter perangkat keras - Gateway Keamanan Searah Air Terjun .

Anda dapat melihat daftar fungsi yang lebih rinci dari masing-masing solusi di tabel perbandingan , dan membuat tabel perbandingan Anda sendiri dengan solusi yang Anda minati di sini .

Penulis: Natalka Chekh, untuk ROI4CIO