Berita menarik minggu lalu adalah serangkaian kerentanan di infrastruktur Apple, yang ditemukan oleh tim yang terdiri dari lima orang dalam tiga bulan. Untuk 55 kerentanan, termasuk 11 kritis, raksasa IT itu akan membayar peneliti independen 237 ribu dolar. Jumlah ini adalah hasil dari analisis parsial dari laporan, total hadiah bisa melebihi $ 500.000. Catatan pembayaran agregat sesuai dengan bahaya dari masalah yang ditemukan: beberapa bug memungkinkan untuk meretas akun layanan cloud iCloud, mendapatkan akses ke sumber daya Apple yang ditutup dan bahkan jaringan lokal perusahaan.

Berita menarik minggu lalu adalah serangkaian kerentanan di infrastruktur Apple, yang ditemukan oleh tim yang terdiri dari lima orang dalam tiga bulan. Untuk 55 kerentanan, termasuk 11 kritis, raksasa IT itu akan membayar peneliti independen 237 ribu dolar. Jumlah ini adalah hasil dari analisis parsial dari laporan, total hadiah bisa melebihi $ 500.000. Catatan pembayaran agregat sesuai dengan bahaya dari masalah yang ditemukan: beberapa bug memungkinkan untuk meretas akun layanan cloud iCloud, mendapatkan akses ke sumber daya Apple yang ditutup dan bahkan jaringan lokal perusahaan.

Bagi pengamat luar, acara menarik untuk deskripsi paling detail dari 11 kerentanan kritis yang dipublikasikan di blogpemimpin tim peneliti, Sam Curry. Semua kerentanan dalam satu atau lain cara terkait dengan layanan jaringan perusahaan: salah satu laporan bahkan menyebutkan bahwa penyerang bahkan tidak memiliki iPhone dan iPad secara langsung. Menurut Sam Curry, karyawan Apple memperbaiki semua masalah dengan sangat cepat, beberapa dalam beberapa jam setelah mengirimkan laporan.

Sprint untuk meretas Apple dimulai dengan memindai server perusahaan yang dapat diakses dari Web. Pada saat yang sama, diketahui bahwa perusahaan sepenuhnya memiliki rentang alamat IP 17.0.0.0/8. Pada tahap ini, 22 node muncul dengan kerentanan CVE-2020-3452 di server Cisco VPN: dapat digunakan untuk membaca file sewenang-wenang. Di antara 11 kerentanan kritis, dua di antaranya yang paling menarik perlu diperhatikan.

Pertama, para peneliti berhasil meretas forum dari program tertutup AppleDistinguishedEducators. Forum tersebut menggunakan perangkat lunak Jive Intranet , yang dengannya sistem otorisasi Apple terpadu telah dibaut. Untuk mengakses forum, Anda harus meninggalkan permintaan di server. Ternyata dari analisis permintaan setelah mengisi formulir, server mempertahankan dasar dari sistem otorisasinya sendiri Jive, di mana sistem aplikasi sedang berjalan. Setiap aplikasi pada dasarnya membuat akun baru di forum, dengan kata sandi default ### INvALID #%! 3. Memang, bagaimanapun, login kemudian terjadi melalui Masuk dengan Apple, itu mungkin untuk tidak berurusan dengan desain yang benar dari akun internal Jive.

Ini adalah kesalahan dari pihak mereka yang menyiapkan server. Sam Curry dan rekan-rekannya secara alami menemukan cara untuk menggunakan sistem otentikasi standar, tetapi tidak dapat masuk ke forum karena akun mereka belum menerima persetujuan administrator. Mereka meluncurkan pencacahan semua login tiga huruf, dan salah satunya berfungsi - dengan kata sandi default yang sama. Jadi para peneliti memasuki forum, kemudian melihat daftar pengguna, mengidentifikasi administrator dan masuk dengan cara yang sama di bawah akun dengan hak yang diperpanjang. Setelah beberapa percobaan, mereka dapat mengeksekusi kode arbitrer di server. Tampaknya akan "meretas forum dan hanya itu," tidak ada yang menarik. Tetapi mengeksekusi kode arbitrer membuka akses ke layanan LDAP dan sebagian besar jaringan internal Apple.

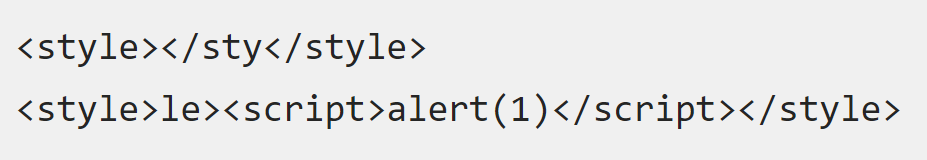

Kerentanan kedua yang menarik ditemukan di layanan iCloud, lebih tepatnya di klien email, atau lebih tepatnya, di versi webnya. Di sini, para peneliti membidik kerentanan XSS - cara untuk mengeksekusi kode dengan akses ke data pribadi pengguna sehingga dapat dicuri dalam kasus terburuk bagi korban. Dan dia ditemukan! Pertama-tama, ternyata pesan baru tiba di klien web sebagai bagian dari data dalam format JSON, dan kemudian diproses secara lokal. Setelah sejumlah eksperimen dengan tag "gaya", skrip arbitrer dapat dijalankan dalam konfigurasi berikut:

Ini membuka akses ke layanan iCloud apa pun dari browser korban. Untuk serangan yang berhasil, cukup mengirim pesan email yang disiapkan. Jika pengguna membukanya di klien web, skrip berbahaya dijalankan. Model PoC para peretas ternyata elegan dan jahat: karena kami memiliki akses penuh ke iCloud atas nama pengguna yang masuk dan kami menerimanya melalui klien email, mari unduh sekumpulan foto korban, kirim ke email kami, dan pada saat yang sama mengirim pesan yang terinfeksi ke seluruh penjuru buku alamat. Jika lubang ini ditemukan bukan oleh peneliti, tetapi oleh penjahat dunia maya, kebocoran besar-besaran data pribadi lainnya dapat terjadi (dengan amandemen bahwa tidak semua orang menggunakan klien web, tentu saja). PoC di video:

Kerentanan kritis lainnya termasuk membahayakan sistem kontrol manufaktur industri DelmiaAlpriso, mengeksekusi kode arbitrer di server untuk menerima dan memproses konten dari penerbit, dan mendapatkan kunci akses ke server yang dihosting oleh AmazonWebServices. Dalam cerita ini, justru penjelasan rinci tentang kerentanan oleh peneliti yang berharga, karena vendor tidak tertarik dengan pengungkapan informasi seperti itu dan biasanya terbatas pada frasa kering seperti "dalam beberapa kondisi, eksekusi kode dimungkinkan".

Apa lagi yang terjadi

Reporter ArsTechnica menulis tentang kerentanan yang "tidak dapat dipulihkan" di chip T2 di desktop dan laptop Apple. Mereka berhasil meretas sistem keamanan perangkat keras ini menggunakan porting bersyarat dari eksploitasi Checkm8 yang digunakan untuk melakukan jailbreak pada perangkat iOS.

Dikombinasikan dengan kerentanan lain yang ditemukan sebelumnya di T2, lubang baru tersebut berpotensi untuk melewati mekanisme keamanan utama seperti otentikasi sidik jari dan enkripsi data. Skala konsekuensinya belum ditentukan secara tepat: dalam bentuknya saat ini, kumpulan eksploit hanya dapat diterapkan secara lokal, kerentanan tidak bertahan saat reboot, dan mereka belum menunjukkan contoh pencurian data praktis.

Peneliti di ImmersiveLabs menemukancara untuk mencuri data pribadi dari jam tangan pintar Fitbit dan gelang kebugaran melalui aplikasi jahat. Peneliti

Inggris dari PenTestPartners telah meretas perangkat pintar lain - sabuk kesucian pria dengan kontrol Bluetooth. Tidak adanya sistem perlindungan virtual membuka kontrol perangkat kepada siapa pun. Facebook mengubah aturan program bugbounty dan mencoba memotivasi para peneliti untuk terus menemukan kerentanan di jejaring sosial. Dengan imbalan uang: senioritas dalam program berubah menjadi bonus untuk pembayaran atas lubang yang ditemukan.

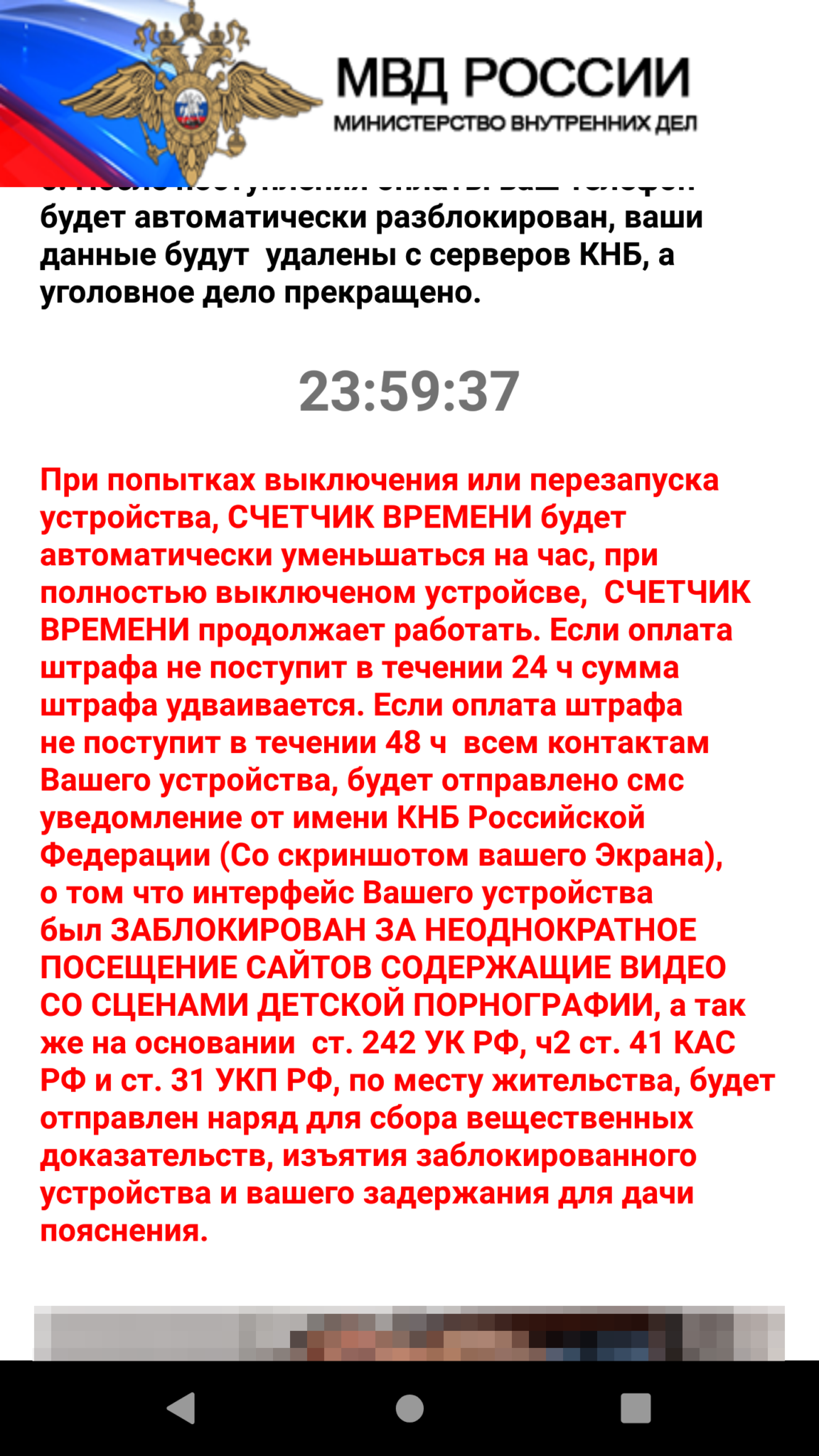

Pakar Microsoft sedang menyelidiki Trojan ransomware berbahasa Rusia (lihat gambar di atas) untuk Android yang dikenal sebagai MalLocker. Malware tidak mengenkripsi data, tetapi memblokir akses ke perangkat dan menggunakan modul "pembelajaran mesin" yang tersedia untuk umum (!) Untuk secara otomatis mengubah ukuran gambar agar sesuai dengan layar.