Dengan akses jaringan ke pengontrol domain di jaringan perusahaan, penyerang dapat mengubah sandi di server dan mendapatkan kendali penuh atas infrastruktur perusahaan. Serangan multi-tahap pada server Windows yang kurang kritis juga dimungkinkan dengan hasil akhir yang sama. Nama tidak resmi - Zerologon - diberikan untuk kerentanan karena spesifik serangan: dimulai dengan upaya untuk membuat koneksi menggunakan urutan data dari semua nol. Implementasi yang salah dari algoritma enkripsi AES memungkinkan Anda untuk masuk ke server dari maksimal 256 percobaan, yang dalam prakteknya membutuhkan beberapa detik.

Kerentanan tersebut ditangani di luar Microsoft minggu lalu. Sebuah patch yang tidak resmi untuk Windows Server 2008 R2 telah dirilis. Ada juga patch resmi untuk OS ini , tetapi mulai Januari tahun ini akan diinstal hanya oleh mereka yang telah membeli paket dukungan yang diperpanjang untuk rilis lama.

Selain itu, masalah itu diselesaikan dalam kode Samba. Kerentanan hanya relevan untuk penginstalan di mana server Samba digunakan sebagai pengontrol domain. Karena konstruksi ini mengasumsikan mengikuti spesifikasi protokol Netlogon (dan kesalahan ada di dalamnya, ini bukan bug perangkat lunak yang tidak disengaja), Samba juga termasuk di antara korban.

Sumber:

- Buletin Ikhtisar Kerentanan Microsoft

- Instruksi untuk administrator sistem

- , Secura

- Windows Server 2008 R2

- Samba

Keseriusan masalah ini digarisbawahi oleh arahan dari Badan Keamanan Siber Amerika tentang perlunya segera memperbaiki infrastruktur badan-badan federal. Berikut dari uraian kerentanan yang diberikan oleh para pionir - Secura, sumber masalahnya adalah implementasi yang salah dari algoritma enkripsi AES dalam mode CFB8 non-standar .

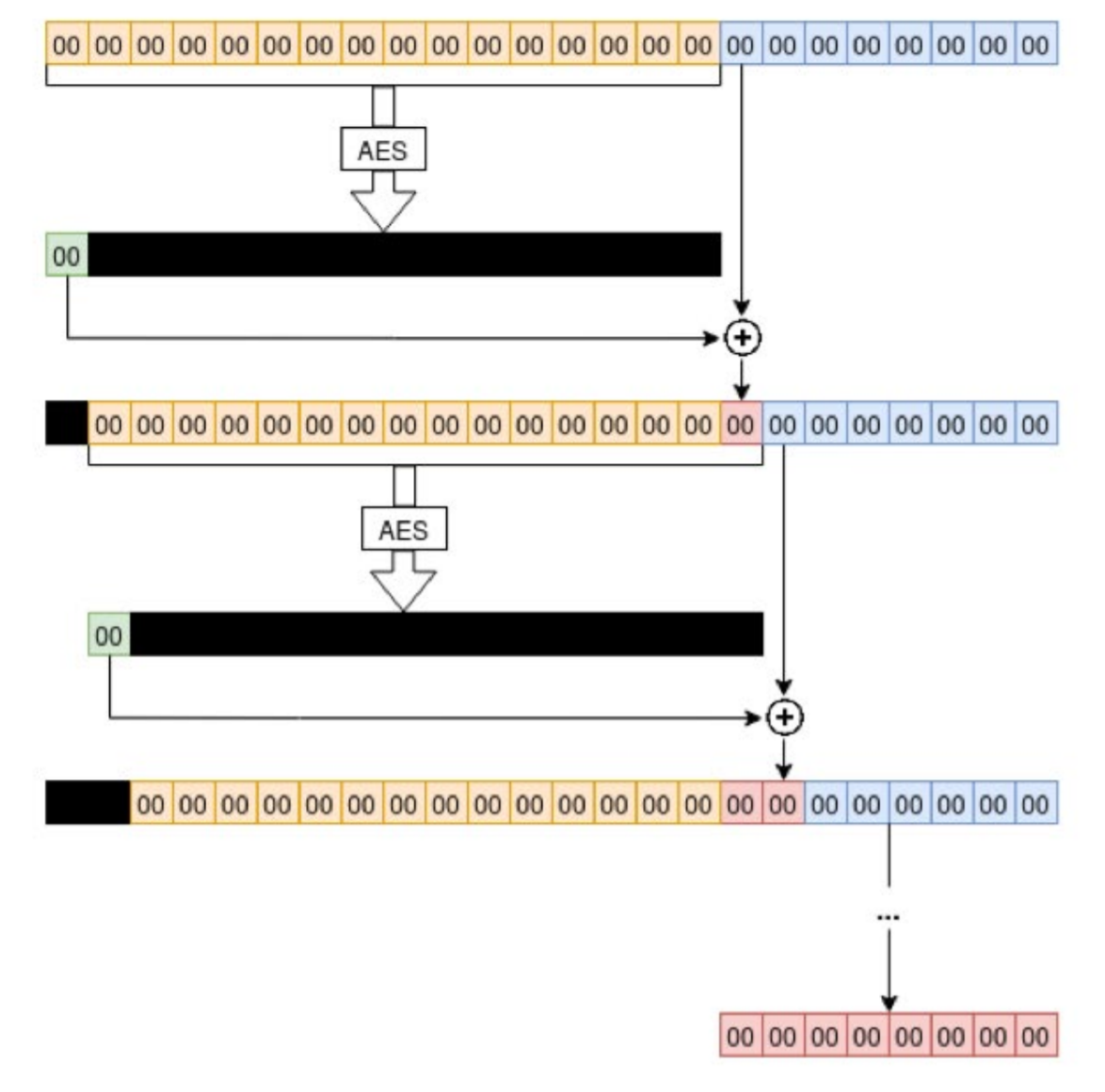

Otorisasi dua sistem melalui protokol Netlogon melibatkan pertukaran dua bilangan arbitrer 8 byte, yang disebut kunci sesi. Proses enkripsi AES-CFB8 menggunakan kunci acak ini dan vektor inisialisasi (IV), urutan 16 byte unik lainnya. Lebih tepatnya, ini harus unik: spesifikasi Netlogon menyatakan bahwa IV selalu terdiri dari nol.

Peneliti Tom Turworth menemukan hal berikut: jika Anda memberikan algoritme sebagai masukan kunci sesi dari delapan nol dan melakukan 256 percobaan login, salah satunya kombinasi dari kunci nol dan vektor inisialisasi nol akan memberikan ClientCredential nol. Mengetahui hal ini, kita dapat masuk ke server, seperti komputer mana pun di domain. Pada tahap ini, penyerang masih tidak dapat bertukar data terenkripsi, tetapi ini tidak perlu: server akan dengan mudah membuat sesi tanpa enkripsi, tampaknya untuk mendukung sistem operasi lama. Akibatnya, dimungkinkan untuk masuk sebagai administrator server yang diserang dan mengubah kata sandi di Active Directory.

Dalam praktiknya, proses serangan memerlukan langkah-langkah tambahan, tetapi jika Anda memiliki akses jaringan ke pengontrol domain (saat mengakses jaringan lokal), langkah tersebut cukup sederhana. Dua pekan lalu, mengeksploitasi kerentanan yang dibuat publik, dan sudah ada laporan serangan nyata pada server Windows.

Dilihat dari data dari instruksi Microsoft untuk administrator, kerentanan akan ditutup dalam dua tahap. Pertama, mulai 11 Agustus (jika Anda menginstal tambalan, tentu saja), sistem lama yang hanya dapat terhubung ke domain menggunakan protokol yang rentan akan dapat melakukan ini. Dalam hal ini, yang terkenalmetode serangan, tetapi mungkin ada metode lain yang lebih canggih. Pada fase kedua, mulai 9 Februari 2021, server yang didukung akan memutuskan koneksi tanpa mengenkripsi data secara default. Dengan kata lain, beberapa organisasi menambahkan kesulitan pada administrator untuk mengidentifikasi dan memperbarui sistem lama. Bagaimanapun, perlu untuk menutup kerentanan, biaya peretasan terlalu tinggi.

Apa lagi yang terjadi:

Kode sumber Windows XP dan sistem operasi Microsoft lama lainnya telah bocor . Arsip sebesar 43 gigabyte muncul di domain publik minggu lalu. Kelengkapan dan kualitas kebocoran belum diapresiasi dengan baik. Mungkin ini akan mengarah pada penemuan kerentanan kritis baru di Windows XP, yang tidak akan diperbaiki lagi oleh siapa pun. Di sisi lain, bahkan bug yang diketahui dari OS ini membuatnya tidak aman; kebocoran dalam hal ini tidak mengubah apa pun.

Kerentanan kritis di Firefox untuk Android memungkinkan Anda meluncurkan browser dari jarak jauh yang akan membuka URL sembarang. Rilis Firefox 81 dan ESR 78.3 desktop menutup serangkaian bug kritis lainnya.

DitemukanTrojan untuk Android yang menyadap pesan dengan kode otorisasi satu kali dan mencuri data untuk mengakses messenger Telegram dan layanan Google. Trojan perbankan lain untuk Android menggunakan TeamViewer untuk mengontrol perangkat dari jarak jauh.

Sophos sedang menyelidiki kampanye penipuan yang menawarkan "akses awal" ke iPhone 12. Penipuan dimulai dengan iMessage dan diakhiri dengan pencurian kartu kredit.

Check Point Software telah menerbitkan studi tentang kerentanan kritis di aplikasi Instagram untuk iOS dan Android. Eksekusi kode arbitrer dimungkinkan oleh bug di perpustakaan yang menerjemahkan gambar JPEG.