Menurut SAM Seamless Network, lebih dari 200.000 perusahaan yang menggunakan SSL VPN di luar kotak rentan terhadap serangan seperti MitM. Penyerang, saat terhubung, dapat memberikan sertifikat SSL yang valid dan tipuan ke dalam jaringan perusahaan perusahaan. Contoh serangan disajikan di bawah cut, serta rekomendasi untuk menyiapkan VPN SSL dengan aman.

“Kami dengan cepat menemukan bahwa SSL VPN default tidak seaman yang seharusnya, rentan terhadap serangan MitM,” kata Niv Hertz dan Lior Tashimov dari SAM IoT Security Lab.

Menurut mereka, klien SSL VPN hanya memeriksa apakah sertifikat ditandatangani oleh Fortinet (atau CA tepercaya lainnya). Dengan demikian, penyerang dapat memberikan sertifikat yang ditujukan untuk FortiGate lain dan meluncurkan serangan man-in-the-middle.

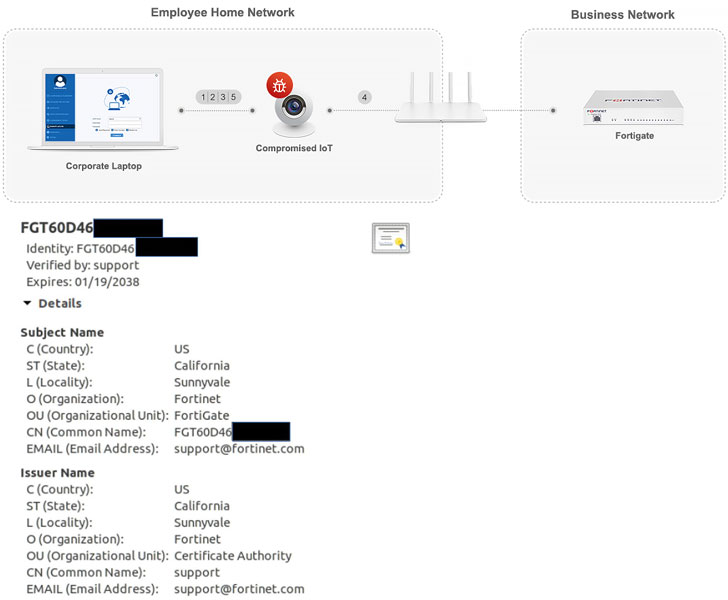

Untuk mensimulasikan serangan tersebut, para peneliti menggunakan perangkat IoT yang disusupi yang meluncurkan serangan MitM tak lama setelah klien VPN memulai koneksi. Perangkat kemudian mencuri kredensial sebelum mengirimkannya ke FortiGate dan mengganggu proses otentikasi.

Verifikasi sertifikat SSL, yang membantu mengautentikasi situs web atau domain, bekerja dengan cara yang sedikit berbeda. Proses tersebut memeriksa masa berlaku sertifikat, tanda tangan digital, CA yang menerbitkan sertifikat, dan bidang Subjek sertifikat. Jika sertifikat tersebut valid, tanda tangan digitalnya benar, sertifikat ditandatangani oleh CA tepercaya, dan kolom Subjek berisi nama situs web atau domain - koneksi diperbolehkan.

Masalahnya, menurut para peneliti, adalah bahwa perusahaan menggunakan sertifikat SSL yang ditandatangani sendiri yang disertakan dengan perangkat keras secara default.

Mengingat bahwa setiap FortiGate dilengkapi dengan sertifikat yang ditandatangani Fortinet, sertifikat ini dapat dirusak oleh pihak ketiga, memungkinkan penyerang untuk menangkap lalu lintas ke FortiGate dan mendekripsi isinya. Di bawah ini adalah video dengan contoh lalu lintas dekripsi yang dikirimkan oleh klien VPN, yang menghasilkan penerimaan kata sandi pengguna dan OTP-nya.

Masalah utamanya adalah meskipun nomor seri perangkat digunakan sebagai bidang Subjek dalam sertifikat, tampaknya klien tidak memeriksa nama server sama sekali, yang memungkinkan serangan tersebut dilakukan.

Saat ini, FortiGate mengeluarkan peringatan saat menggunakan sertifikat tertanam: "Anda menggunakan sertifikat tertanam standar yang tidak akan dapat memverifikasi nama domain server (pengguna Anda akan menerima peringatan)." Anda disarankan untuk membeli sertifikat untuk domain Anda dan menggunakannya. "

Dalam sebuah pernyataan kepada The Hacker News, Fortinet berkata, “Keamanan pelanggan kami adalah prioritas utama kami. Ini bukan kerentanan. Perangkat dirancang agar mudah dioperasikan di luar kotak dan kemudian disesuaikan dengan kebutuhan masing-masing pelanggan. ”

Fortinet juga sangat menyarankan untuk mengikuti dokumentasi yang ada dan memperhatikan semua peringatan selama proses konfigurasi untuk menghindari membahayakan perusahaan.

Rekomendasi untuk memperkuat SSL VPN adalah sebagai berikut:

- Gunakan server otentikasi eksternal;

- Jangan gunakan sertifikat SSL VPN default bawaan;

- Gunakan otentikasi multi-faktor;

- Sertifikat pengguna dapat digunakan sebagai faktor kedua;

- Tentukan versi TLS dan cipher suite minimum yang didukung;

- Buat kebijakan dan profil keamanan dengan hati-hati untuk pengguna jarak jauh.

Anda dapat membaca lebih lanjut tentang langkah-langkah keamanan ini di sini .

Kami, sebagai integrator yang berspesialisasi dalam solusi Fortinet, mengikuti dengan cermat semua berita yang terkait dengannya, dan fokus pada yang paling penting dan menarik. Agar tidak ketinggalan apa pun, berlangganan pembaruan kami di jejaring sosial:

→ Grup Vkontakte

→ Yandex Zen

→ Situs web kami

→ Saluran Telegram