Di Habré, masalah keamanan informasi perangkat pintar telah diangkat lebih dari sekali. Dalam upaya untuk segera merilis model baru ke dalam seri ini, banyak pabrikan yang kurang memperhatikan perlindungan digital gadget mereka. Akibatnya, ini mengarah ke situasi yang aneh - misalnya, bola lampu pintar yang dibuang dapat memberi penyerang akses ke jaringan WiFi perusahaan.

Umbi bukan satu-satunya masalah. Mereka meretas lemari es pintar, termostat, dan bahkan seluruh mobil. Tapi kali ini perangkat yang sangat tidak berbahaya - pembuat kopi - diretas. Martin Chron, seorang peneliti di Avast, mempelajari perangkat lunak dan perangkat keras mesin kopi Smarter. Hasil kajiannya sangat menarik . Baca lebih lanjut tentang mereka di bawah potongan.

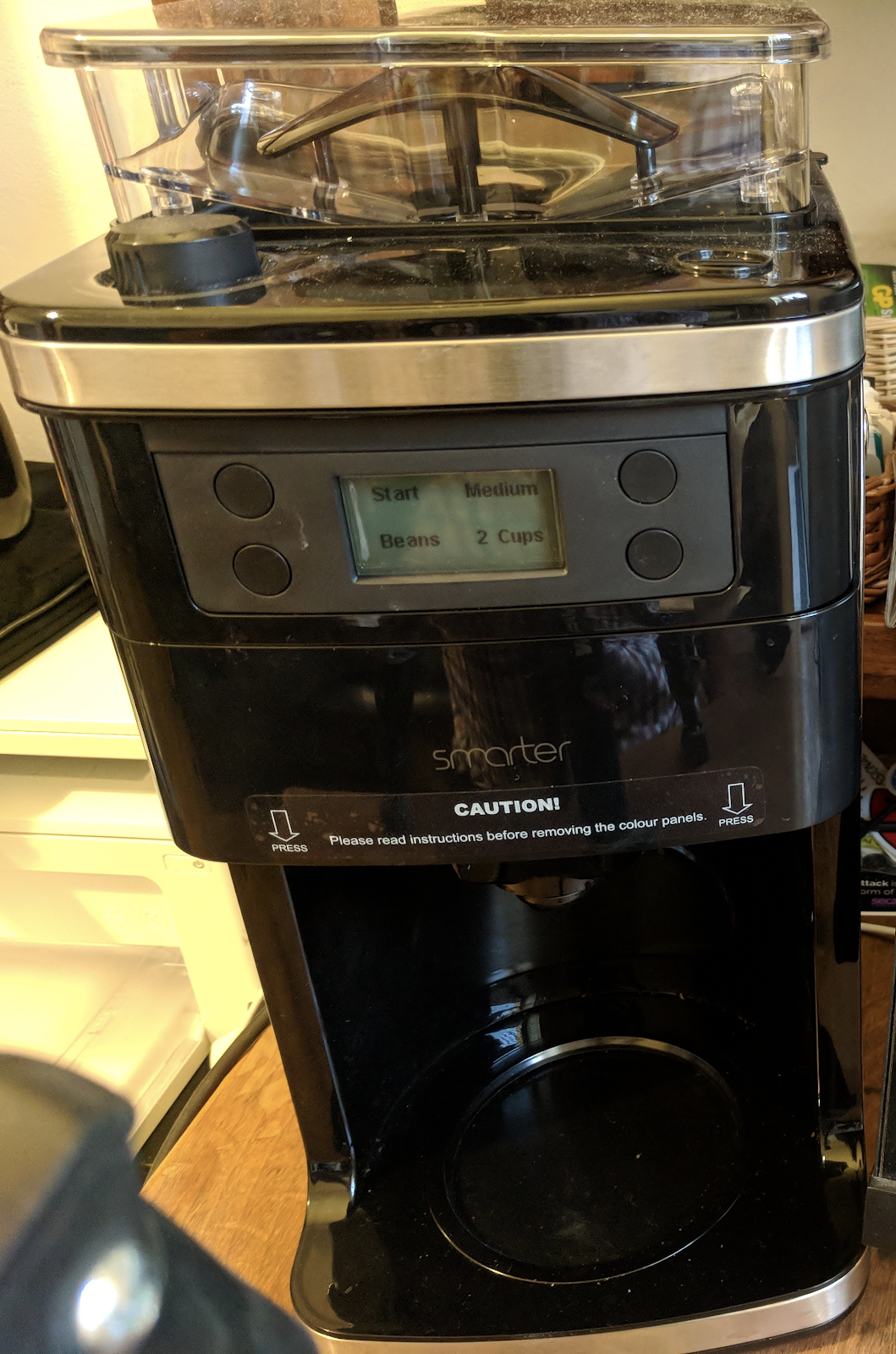

Perangkat apa ini?

Perangkat $ 250 terhubung melalui WiFi ke telepon dengan aplikasi. Karenanya, Anda dapat mengatur berbagai mode operasi pembuat kopi dari jarak jauh, memilih jenis minuman. Secara umum, ini adalah perangkat umum untuk kelasnya.

Martin Chron membeli perangkat tersebut, minum kopi dan memutuskan untuk menilai keamanan Smarter. Segera ternyata perangkat tersebut rentan terhadap peretasan di luar kotak.

Seberapa buruk?

Ternyata, saat dihidupkan, pembuat kopi berfungsi sebagai hotspot WiFi. Ini diperlukan untuk menghubungkan gadget ke aplikasi di smartphone pengguna. Masalahnya adalah koneksi tidak aman. Tidak ada enkripsi sama sekali, jadi tidak sulit bagi Martin untuk mempelajari cara pembuat kopi dan ponsel cerdas berinteraksi secara nirkabel.

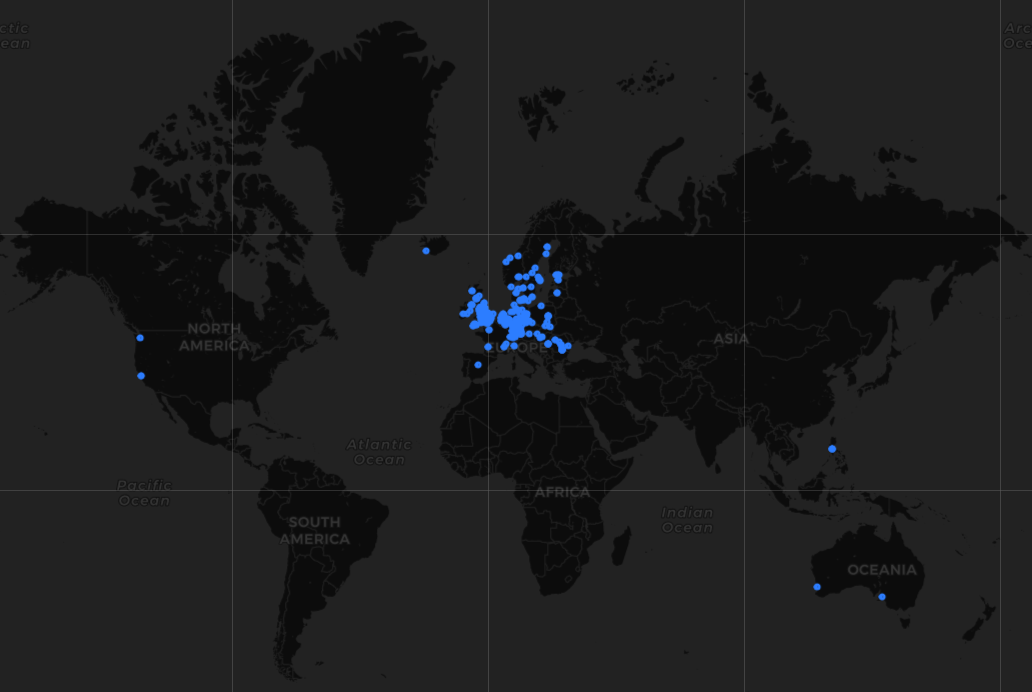

Pembuat kopi yang Lebih Cerdas dan Rentan di seluruh dunia

Dia menemukan bahwa pembaruan firmware dari perangkat tersebut tersebar luas. Itu disimpan langsung di aplikasi, dan kemudian ditransfer dari smartphone ke pembuat kopi.

Setelah itu, Martin merekayasa ulang firmware tersebut, mengetahui bahwa itu adalah data yang tidak dilindungi yang segera dimuat ke memori flash mesin kopi. Secara umum, Anda dapat mengunduh apa pun yang Anda inginkan. Tetapi ada masalah kecil - Anda perlu tahu perintah mana yang akan dipahami perangkat.

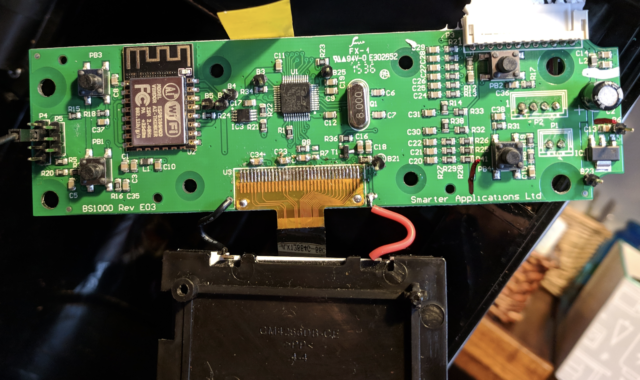

Untuk melakukan ini, Martin membongkar perangkat dan memeriksa bagian dalamnya.

Setrika dengan Lebih Cerdas

Hal utama yang perlu diketahui adalah prosesor apa yang digunakan dalam mesin pembuat kopi. Ngomong-ngomong, bahkan 10 tahun yang lalu, ungkapan seperti "prosesor pembuat kopi" akan membingungkan sebagian besar pembaca. Tapi sekarang itu dalam urutan hal.

Jadi, setelah membongkar pembuat kopi, Martin melihat ini.

1 - ESP8266 dengan firmware modem AT, 2 - STM32F05106 ARM Cortex M0 - chip utama, 3 - I2C EEPROM, 4 - port debug dan antarmuka perangkat lunak

Setelah memeriksa perangkat keras, peneliti menyadari bahwa ia dapat menggunakan fungsi yang paling penting, seperti mengaktifkan pemanasan, menginstal pembaruan (atau apa pun yang dianggap oleh pembuat kopi sebagai pembaruan), serta mengaktifkan pager. Di bawah ini Anda dapat melihat dengan tepat fungsi mana yang dapat diakses.

Sekarang peneliti memiliki cukup informasi untuk menulis skrip dengan Python untuk menginstal perangkat lunak pihak ketiga yang menipu pembuat kopi. Perangkat mengira sedang menjalani pembaruan terjadwal.

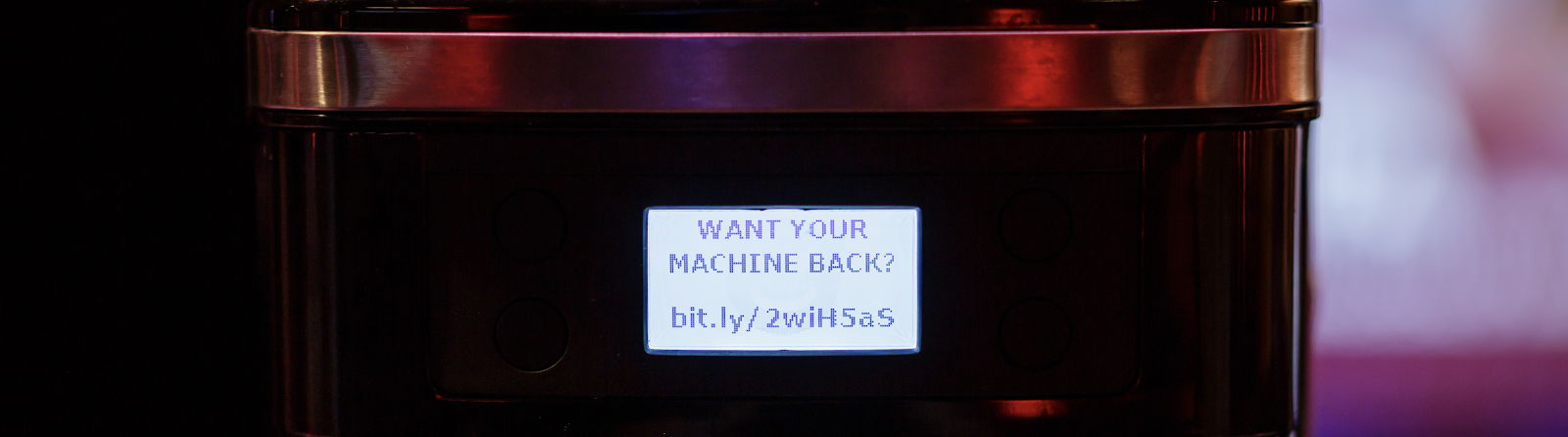

Nah, setelah "update", Anda bisa menyenangkan pengguna mesin kopi lainnya dengan pesan seperti ini.

Pengoperasian perangkat dapat sepenuhnya diblokir dengan menggunakan berbagai fungsi. Setiap penyusup dalam jangkauan WiFi pembuat kopi dapat melakukan ini. Bayangkan, misalnya, sebuah kantor dengan perangkat seperti itu dan pengunjung yang dapat melakukan apa pun yang mereka inginkan dengan mesin kopi. Apa tepatnya? Misalnya, ini:

Untuk melakukan semua ini, Martin memodifikasi firmware pembuat kopi yang dia pelajari. Dia menambahkannya ke aplikasi Android (dengan iOS, semuanya akan menjadi sedikit lebih rumit). Dan satu-satunya hal yang harus dilakukan adalah "memperbarui" perangkat dengan firmware khusus.

Saat dinyalakan, pembuat kopi selalu menyiarkan SSID dengan nilai "Smarter Coffee: xx", di mana XX adalah bagian dari alamat MAC perangkat.

Apa berikutnya?

Anda dapat mengunci pembuat kopi dan meminta uang tebusan untuk membuka kunci. Tentu saja, dalam hal ini Anda tidak akan mendapatkan banyak, tetapi Anda tidak pernah tahu, tiba-tiba perusahaan yang diserang memiliki banyak jenis pembuat kopi yang sama dan semuanya dapat dinonaktifkan sekaligus.

Dengan lebih banyak upaya, penyerang dapat memprogram perangkat untuk menyerang jaringan internal, termasuk router, PC, laptop, dan semua perangkat lain yang tersambung ke jaringan tersebut. Selain itu, ini dapat dilakukan tanpa masalah khusus - hampir tidak ada orang yang memperhatikan aktivitas pembuat kopi.

Dan omong-omong, firmware khusus Martin memblokir semua yang berikutnya - tidak akan berfungsi untuk memperbarui pembuat kopi dengan cara standar. Anda perlu menyambungkan ke port layanan atau memperbarui firmware dengan cara lain.

Seberapa berbahaya semua ini?

Jika kita berbicara tentang pembuat kopi, maka tidak terlalu banyak. Anda dapat dengan mudah menolak untuk menggunakan produk dari Smarter atau perusahaan lain (tidak mungkin Smarter adalah satu-satunya yang tidak menggunakan enkripsi).

Tetapi jika Anda membayangkan berapa banyak perangkat pintar yang sekarang bekerja di seluruh dunia tanpa perlindungan, maka itu menjadi tidak nyaman. Semua kunci pintar, mata, bola lampu, telepon, termostat, ketel, dll. Jika penyerang menanggapinya dengan serius, konsekuensinya bisa mengerikan. Mulai dari peretasan perangkat yang sepele untuk bermain-main, hingga mencuri properti atau mendapatkan rahasia perusahaan, semua ini menjadi mungkin bagi penjahat dunia maya.

Bagaimana cara memperbaiki situasi? Ada beberapa cara:

- Produsen mulai memperhatikan masalah keamanan informasi dan melindungi perangkat mereka. Ini adalah cara yang paling tidak mungkin, karena, seperti yang disebutkan di atas, perusahaan tidak tertarik untuk memaksimalkan perlindungan perangkat, tetapi untuk memasarkan produk mereka secepat mungkin, menjadikannya ramah pengguna.

- Jangan gunakan perangkat pintar di kantor, rumah dan apartemen. Ini tidak mungkin, karena gadget pintar telah menjadi bagian dari kehidupan kita sehari-hari dan tidak mungkin orang yang mulai aktif menggunakannya akan menolaknya secara sukarela.

- Gunakan metode dan metode perlindungan pihak ketiga. Misalnya, sambungkan perangkat ke LAN virtual saat menggunakan SSID terisolasi dari jaringan komputer.

Bagaimana Anda melindungi perangkat pintar Anda dari peretasan? Mungkin Anda pernah mengalami kasus serupa? Mari kita bahas di kolom komentar.