Sebenarnya, metode teknis untuk membuka kunci perangkat seluler bukanlah tujuan akhir bagi ilmuwan forensik komputer. Tugas utamanya adalah mengakses data yang disimpan di memori. Oleh karena itu, jika peneliti berhasil mengekstrak informasi dari perangkat dengan melewati kode PIN atau kata sandi gambar yang ditetapkan, kebutuhan untuk membuka kunci biasanya menghilang. Di sisi lain, jika seorang ahli masih mengekstrak data pada tingkat fisik atau logis, maka dia bisa mendapatkan informasi yang akan membantunya membuka kunci perangkat di masa mendatang. Dalam artikel ini, Igor Mikhailov, seorang spesialis di Laboratorium Forensik Komputer Grup-IB, terus berbicara tentang cara para ahli forensik dapat melewati pemblokiran perangkat seluler. Bagian pertama bisa dilihat disini...

: , . — , . , . , .

Tentu saja, kemampuan membuka kunci teknis terkait erat dengan karakteristik perangkat tertentu: pabrikan, model, versi sistem operasi, pembaruan keamanan yang diinstal, dll. Seorang ilmuwan forensik harus mempertimbangkan poin-poin ini ketika mencoba membuka kunci perangkat seluler. Mari kita mulai dengan Apple.

Buka kunci Perangkat Seluler Apple

Metode 21: Menggunakan sistem perangkat keras dan perangkat lunak GrayKey dan UFED Premium

Sekarang di pasaran ada dua kompleks perangkat lunak dan perangkat keras yang dirancang untuk memilih kode PIN dan mengekstrak data dari perangkat seluler Apple yang diblokir.

Perangkat pertama adalah Grayshift GrayKey [23]. Menurut pengembang perangkat, ini dapat digunakan untuk memulihkan kode PIN hampir semua iPhone dengan versi iOS apa pun.

Seperti inilah tampilan salah satu gambar GrayKey yang terkenal yang ditampilkan ke publik:

Hanya dua pin tidak cukup untuk menghubungkan perangkat yang diselidiki. Saya akan menjelaskan alasannya di bawah.

Peretas kata sandi kedua adalah Cellebrite's UFED Premium, diumumkan pada 14 Juni 2019 [24].

Mungkin, UFED Premium bisa ada dalam bentuk serangkaian program (dengan analogi dengan UFED 4PC) atau perangkat keras khusus (dengan analogi dengan UFED Touch).

Kedua perangkat hanya tersedia untuk struktur militer dan polisi di sejumlah negara. Informasi tentang kemampuan kedua kompleks terbatas. Hal ini disebabkan oleh fakta bahwa Apple sangat menentang ekstraksi data dari perangkatnya dan terus-menerus memperkenalkan perkembangan baru dalam produknya untuk mencegah pakar forensik mengekstrak data dari perangkat tersebut.

Diketahui dengan pasti bahwa perusahaan GreyShift dan Cellebrite membutuhkan beberapa waktu (dari beberapa minggu hingga beberapa bulan) untuk melewati perkembangan baru oleh Apple, yang mencegah akses ke memori perangkat seluler yang terkunci.

Kode PIN perangkat seluler Apple dapat diretas menggunakan serangan brute force. Jika berhasil, pemilihan kata sandi seperti itu membutuhkan waktu kurang dari sehari, tetapi bisa memakan waktu enam bulan atau lebih. Karenanya, menghubungkan hanya dua perangkat seluler ke GrayKey sangat membatasi opsi peneliti, mengingat pemulihan PIN memakan waktu.

Rekomendasi keamanan: kata sandi digital sepanjang 4-6 karakter relatif dapat diterima dalam istilah pencarian. Bahkan 7-8 digit sudah sangat mempersulit tugas kata sandi brute-force brute-force, dan penggunaan kata sandi alfanumerik yang kuat membuat tugas ini tidak mungkin diselesaikan dalam waktu yang wajar.

Metode 22: Menggunakan kompleks perangkat keras Kotak IP

Untuk memulihkan kode PIN perangkat seluler Apple yang terkunci yang menjalankan iOS 7-8.1, Anda dapat menggunakan keluarga perangkat keras yang biasanya menggunakan kombinasi Kotak IP dalam namanya. Ada banyak implementasi perangkat keras dari perangkat semacam itu, mulai dari ratusan hingga ribuan dolar. Misalnya, varian dari implementasi tersebut adalah IP Box iPhone Password Unlock Tool [25]. Seperti inilah hasil pemulihan kode PIN menggunakan perangkat ini:

Sejumlah perusahaan yang mengembangkan perangkat lunak forensik seluler telah menerapkan fungsi ini dalam desain mereka. Susteen melangkah lebih jauh dan menerapkan perangkat serupa dalam bentuk kompleks robotik Burner Breaker (kode PIN perangkat seluler yang terkunci diambil oleh robot) [26]:

Seperti yang dinyatakan oleh produsen IP Box iPhone Password Unlock Tool, diperlukan waktu tidak lebih dari 17 jam untuk memilih kode PIN 4 digit untuk perangkat seluler Apple yang terkunci.

Tip keamanan: Perangkat iOS 7 Anda perlu diganti beberapa tahun yang lalu.

Metode 23: Pemulihan PIN

Untuk model iPhone yang lebih muda (hingga termasuk iPhone 5c), dimungkinkan untuk memaksa kode PIN dengan serangan brute force. Misalnya, ini dapat dilakukan menggunakan Penganalisis Fisik UFED dari Cellebrite atau Alat Forensik iOS Elcomsoft.

Saat perangkat dalam mode DFU, perangkat dimuat dengan serangkaian eksploitasi yang memungkinkannya untuk mengambil kendali perangkat sebelum meluncurkan sistem operasinya sendiri.

Munculnya jendela Fisik iOS dengan ekstraksi data dan opsi pemulihan PIN untuk iPhone 4 yang terhubung:

Saat Anda memilih opsi "Pemulihan kode sandi", kode PIN dari perangkat yang terkunci akan dipilih. Hasil pemulihan kode PIN terlihat seperti ini:

Prospek untuk mengekstrak data dari perangkat seluler Apple yang diblokir

Pada 27 September 2019, pengguna Twitter dengan nama samaran axi0mX mengumumkan eksploitasi checkm8. Dia mengeksploitasi kerentanan yang membahayakan informasi pada jutaan perangkat Apple (dari iPhone 4s hingga iPhone X) [27].

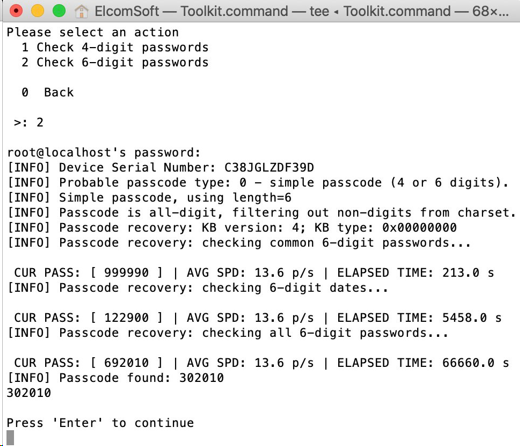

Karena kenyataan bahwa pada iPhone 4S, iPhone 5, iPhone 5C tidak ada kemampuan perangkat keras untuk membatasi jumlah upaya untuk memaksa kode PIN dari perangkat yang terkunci, perangkat ini rentan terhadap perangkat lunak yang dapat digunakan untuk memaksa nilai kode PIN untuk memulihkannya.

Rilis bulan Agustus dari Elcomsoft IOS Forensics Toolkit berisi implementasi serangan tersebut untuk perangkat: iPhone 5 dan iPhone 5c.

Selain itu, peneliti keamanan dari kelompok PANGU melaporkan kerentanan SEPROM [28] pada chip A8-A10 (iPhone 6, 6s, 7), yang, secara teori, juga akan menonaktifkan dugaan PIN.

Rekomendasi keamanan : Saat ini hanya perangkat A12 dan A13 (iPhone XR, XS, 11, 11Pro) yang dianggap perangkat yang aman. Jangan lupa bahwa jika perangkat lama yang rentan terhubung ke iCloud yang sama dengan yang baru dan aman, maka melalui perangkat lama Anda bisa mendapatkan data iCloud dari yang baru.

Elcomsoft IOS Forensics Toolkit brute-force:

Metode 24: Menggunakan File Kuncian

Jika perangkat seluler Apple telah terhubung ke komputer yang menjalankan Windows atau MacOS setidaknya sekali, iTunes akan secara otomatis membuat file di dalamnya yang akan membantu peneliti mengekstrak data dari perangkat yang terkunci.

File-file ini terletak di jalur berikut:

- Mac OS X: \ private \ var \ db \ lockdown

- Windows 2000 dan XP: C: \ Documents and Settings \ All Users \ Application Data \ Apple \ Lockdown

- Windows Vista, 7, 8 dan 10: C: \ ProgramData \ Apple \ Lockdown

Agar ekstraksi data berhasil, peneliti harus memindahkan file-file ini dari komputer pemilik perangkat seluler ke workstation-nya (dalam folder yang sama). Data tersebut kemudian dapat diambil menggunakan alat forensik atau iTunes.

Penting untuk diperhatikan bahwa jika perangkat seluler Apple menjalankan iOS versi 9 atau yang lebih baru dan telah dimulai ulang setelah dikunci, peneliti tidak akan dapat menggunakan pendekatan ini.

Rekomendasi keamanan: Jangan sambungkan perangkat iOS ke komputer yang tidak memiliki enkripsi disk penuh dengan kata sandi yang kuat terpasang.

Buka kunci perangkat seluler yang menjalankan sistem operasi Android

Untuk perangkat seluler yang menjalankan sistem operasi Android, ada sejumlah metode yang memungkinkan Anda mengakses data tanpa mengetahui PIN atau polanya. Kami akan menjelaskan kedua metode ini dan cara untuk memulihkan PIN atau pola Anda.

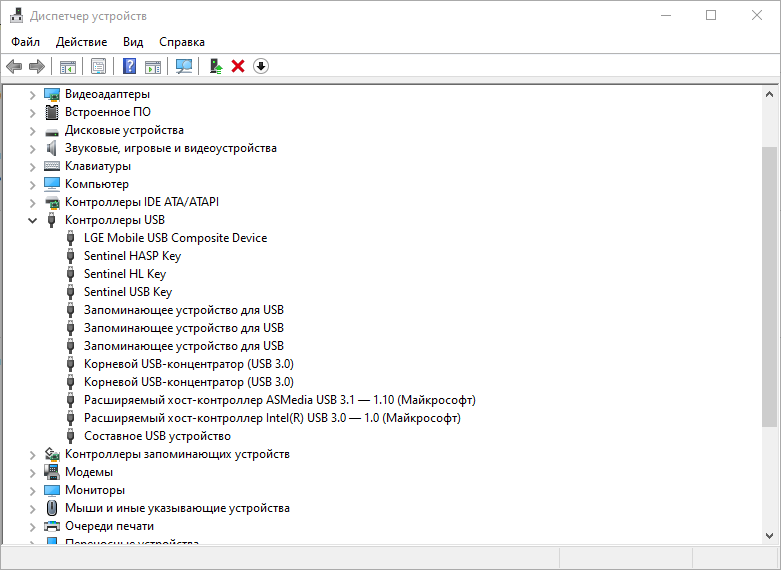

Metode 25: Buka kunci perangkat menggunakan perintah AT dari modem

Pada beberapa perangkat seluler, modem AT dapat diaktifkan secara default. Biasanya, ini adalah perangkat seluler yang diproduksi oleh LG Electronics Inc. pada 2016-2017, tetapi mungkin ada perangkat yang diproduksi oleh produsen lain.

Hal ini memungkinkan peneliti untuk mengontrol pengoperasian perangkat seluler menggunakan perintah AT. Misalnya, Anda dapat menggunakan perintah ini untuk mengambil dump memori dari perangkat yang berada dalam mode Pembaruan Firmware. Atau buka kunci perangkat dengan satu perintah. Menggunakan perintah AT adalah cara yang paling benar secara forensik, karena tidak mengubah data di memori perangkat.

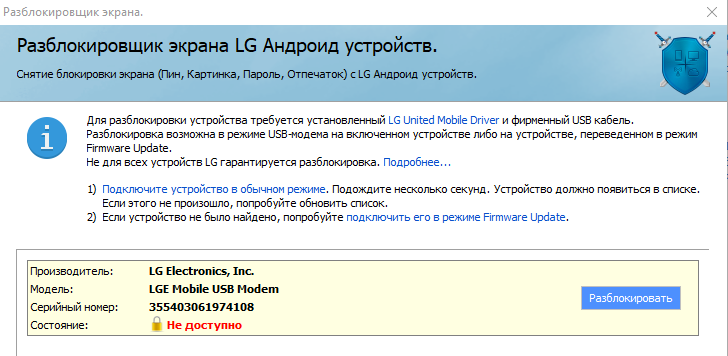

Untuk membuka kunci perangkat seluler, perangkat tersebut harus muncul di daftar perangkat Windows di komputer penyelidik sebagai Modem USB Seluler LGE.

Ponsel cerdas LG yang terkunci terhubung ke komputer peneliti dalam mode USB Seluler LGE:

Kemudian Anda dapat mengeluarkan perintah AT menggunakan terminal atau menggunakan perangkat lunak khusus (misalnya, Oxygen Forensic Suite Expert).

Menampilkan smartphone LG yang terkunci di Oxygen Forensic Suite:

Jika Anda mengklik tombol "Buka Kunci" di antarmuka program, perangkat akan dibuka:

Penggunaan perintah AT dalam forensik seluler dijelaskan lebih detail dalam karya "Membuka Kunci Layar Smartphone Android LG dengan Perintah Modem AT" [29].

Rekomendasi perlindungan: ubah perangkat ke yang sekarang.

Metode 26: Akses data dari perangkat yang di-rooting

Terkadang perangkat yang di-rooting dapat diterima untuk penelitian, yaitu perangkat yang hak pengguna supernya sudah dimiliki oleh peneliti. Pada perangkat seperti itu, peneliti memiliki akses ke semua data: file dan partisi logis. Dengan demikian, peneliti dapat mengekstrak file yang berisi PIN atau pola dan mencoba mengembalikan nilainya atau menghapusnya dan dengan demikian membuka kunci perangkat.

Selain metode yang dijelaskan, dump fisik perangkat seluler, di mana peneliti dapat menemukan file yang berisi PIN atau kode grafik, dapat dibuat dengan cara berikut:

- Metode chip-off (ekstraksi chip memori dan membaca informasi darinya secara langsung)

- Metode JTAG (menggunakan antarmuka Joint Test Action Group, yang digunakan untuk men-debug program)

- In-System Programming (ISP) ( )

- Emergency Download Mode ( Qualcomm)

- AT-

Dengan menggunakan eksploitasi, peneliti dapat mengekstrak bagian dari sistem file perangkat yang sedang diselidiki. Jika fragmen sistem file ini berisi file yang berisi PIN atau pola kunci, peneliti dapat mencoba memulihkannya.

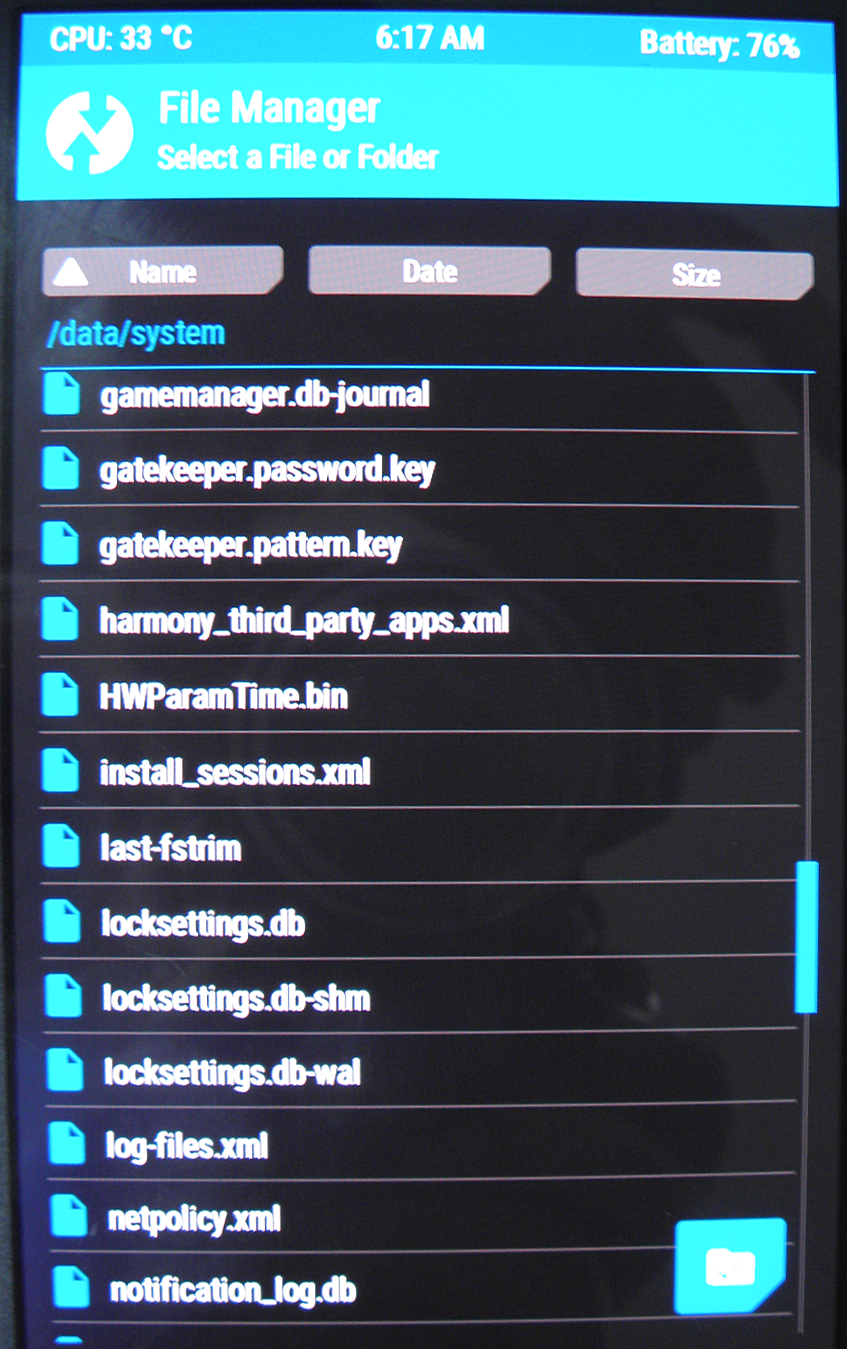

File gesture.key, settings.db, locksettings.db, gatekeeper.password.key

Informasi tentang PIN atau kode grafis disimpan dalam file berikut yang terletak di bawah path / data / system / :

- gesture.key (gatekeeper.pattern.key di firmware yang lebih baru)

- password.key (atau gatekeeper.password.key)

- locksettings.db

- locksettings.db-wal

- locksettings.db-shm

- settings.db

- settings.db-wal

- settings.db-shm

Menghapus file-file ini atau mengubah nilai kata sandi berciri di dalamnya dapat membuka kunci perangkat seluler.

Rekomendasi keamanan: Metode ini (gesture.key) berlaku untuk perangkat lama di mana belum ada area terpisah untuk menyimpan data kriptografi dan disimpan hanya di sistem file. Metode ini tidak akan berfungsi di perangkat baru.

Metode 27: Hapus file yang berisi kode kunci

Cara termudah untuk membuka kunci perangkat seluler Anda adalah dengan menghapus file yang berisi kode kunci. Untuk melakukan ini, debugging USB harus diaktifkan pada perangkat, yang sayangnya tidak selalu terjadi.

Jika peneliti beruntung dan USB debugging diaktifkan, dia dapat menghapus file yang berisi kata sandi dengan urutan perintah yang diberikan [30]:

adb devices

adb shell

cd /data/system

su

rm *.key

rm *.key

adb rebootOpsi alternatif adalah memasukkan perintah yang akan menghapus file gesture.key :

adb shell rm /data/system/gesture.keySetelah reboot, perangkat akan segera dibuka, atau layar kunci akan muncul, yang cukup Anda geser ke atas atau ke samping.

Metode lain untuk menghapus kunci adalah dengan mengubah nilai sel database yang berisi kata sandi. Untuk melakukan ini, jalankan urutan perintah berikut [30]:

adb shell

cd /data/data/com.android.providers.settings/databases

sqlite3 settings.db

update system set value=0 where name=’lock_pattern_autolock’;

update system set value=0 where name=’lockscreen.lockedoutpermanently’;

.quit

Opsi alternatif disediakan oleh pengguna nstorm1 di forum w3bsit3-dns.com . Dia menyarankan untuk memasukkan urutan perintah berikut [31]:

adb shell

cd /data/data/com.android.providers.settings/databases

sqlite3 settings.db

update secure set value=0 where name='lockscreen.password_salt';

update secure set value=0 where name='lockscreen.password_type';

update secure set value=0 where name='lockscreen.lockoutattemptdeadline';

update secure set value=0 where name='lock_pattern_visible_pattern';

update system set value=0 where name='lockscreen.lockexchange.enable';

.quitRekomendasi perlindungan: mirip dengan yang sebelumnya.

Metode 28: Memasang firmware khusus

Jika peneliti tidak beruntung dan perangkat seluler tidak mengaktifkan USB debugging, maka dia dapat mencoba menginstal firmware khusus untuk mendapatkan akses ke file yang berisi kode kunci (kata sandi), atau menghapusnya.

Yang paling populer adalah firmware khusus:

- CWM Recovery (ClockworkMod Recovery) adalah firmware tidak resmi yang dimodifikasi yang dirilis untuk sebagian besar perangkat yang menjalankan Android. Ini memiliki kemampuan yang jauh lebih luas daripada firmware asli. Pada beberapa perangkat itu diinstal sebagai ganti firmware asli, pada perangkat lain itu dipasang secara paralel.

- Team Win Recovery Project (TWRP) juga merupakan firmware tidak resmi yang dimodifikasi yang dirilis untuk sebagian besar perangkat Android. Ini memiliki lebih banyak fitur daripada firmware asli. Pada beberapa perangkat itu diinstal sebagai ganti firmware asli, pada perangkat lain itu dipasang secara paralel.

Beberapa firmware khusus dapat diinstal dari kartu microSD. Petunjuk untuk mem-flash-nya ke perangkat seluler dapat ditemukan di situs Internet yang sesuai.

Setelah mem-flash CWM Recovery ke perangkat seluler, Anda perlu memasang partisi DATA menggunakan perintah:

mount /dev/nandd /data

Setelah mendapatkan akses ke file perangkat, Anda perlu menjalankan urutan perintah yang dijelaskan dalam metode 27 [32].

Jika Anda berhasil mem-flash TWRP di perangkat seluler Anda, maka Anda harus pergi ke bagian TWRP yang disebut Advanced dan pilih File Manager. Selanjutnya, menggunakan File Manager, Anda perlu masuk ke disk data di direktori sistem, lalu hapus file yang mungkin berisi kode PIN atau kata sandi gambar (file gesture.key, settings.db, locksettings.db, gatekeeper.password.key, dll. .).

File gatekeeper.password.key, gatekeeper.pattern.key, locksettings.db, locksettings.db-wal, locksettings.db-shm ditampilkan di antarmuka TWRP File Manager:

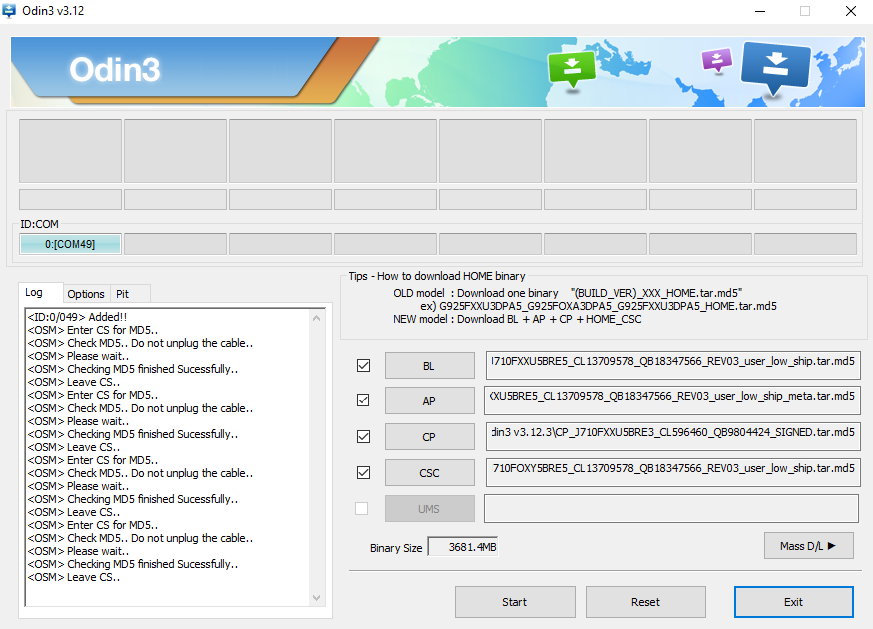

Firmware khusus dapat di-flash ke perangkat seluler Samsung menggunakan Odin. Versi program yang berbeda memiliki instruksinya sendiri untuk mem-flash perangkat seluler.

Mengunggah firmware khusus ke perangkat seluler Samsung SM-J710 Anda menggunakan Odin3:

Perangkat seluler yang dilengkapi dengan chip MTK (misalnya, Meizu, Xiaomi, Lenovo, Fly, Elephone, Blackview, ZTE, Bluboo, Doogee, Oukitel, UMI, dan pabrikan China lainnya) dapat mem-flash firmware khusus menggunakan SP Flash Tool [33] ...

Rekomendasi keamanan: Gunakan perangkat dengan enkripsi disk penuh atau per file, dengan Android versi 9.0 dan lebih tinggi, dengan patch keamanan tertanggal Juli 2020 dan yang lebih baru.

Metode 29: Memulihkan PIN dari File

Jika peneliti tidak dapat mengekstrak file yang berisi kode PIN atau kode grafik dari perangkat yang terkunci, dia dapat mencoba memulihkan kode yang disimpan dalam file.

Misalnya, menggunakan Andriller, Anda dapat memulihkan PIN yang disimpan di file gesture.key.

Fragmen jendela utama Andriller:

Sebuah hash dapat diekstrak dari file yang berisi kata sandi gambar (gesture.key), yang dapat didekodekan menggunakan tabel pelangi menjadi urutan angka yang merupakan nilai dari kode gambar. Contoh ekstraksi seperti itu diberikan di Android Forensics: Cracking the Pattern Lock Protection [34]. Saat ini sulit untuk

memulihkan pola grafik dari file gatekeeper.pattern.key , karena tidak ada alat dan makalah penelitian yang tersedia untuk umum yang akan menyoroti pendekatan untuk menganalisis data di file ini.

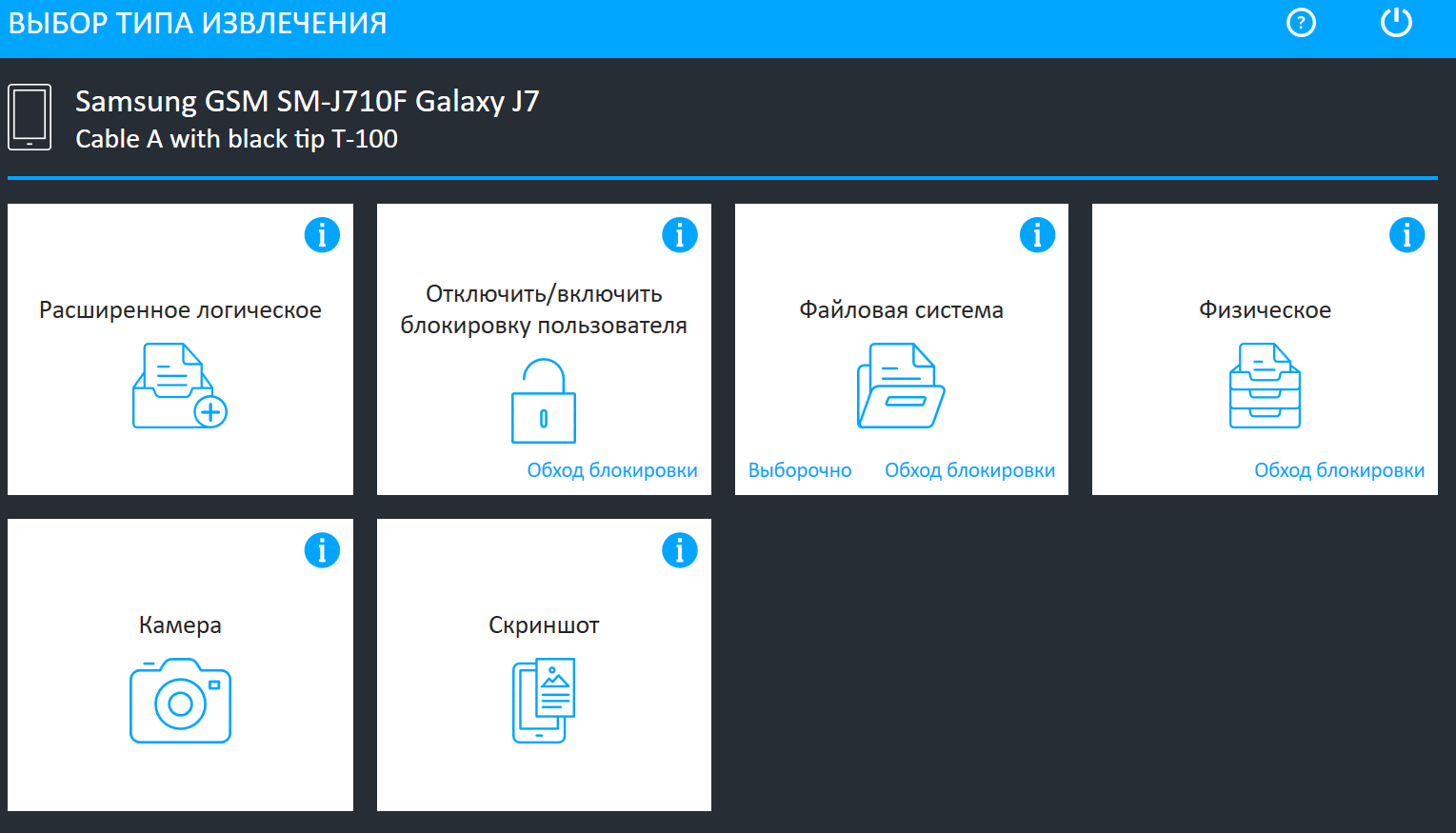

Metode 30: Menggunakan Program Khusus

Dengan menggunakan program khusus (atau sistem perangkat keras dan perangkat lunak - misalnya, UFED Premium, yang dijelaskan di atas), Anda dapat mengekstrak sistem file perangkat yang sedang diselidiki, membuang fisik, dan juga menghapus (dan setelah penelitian - memulihkan) kode kunci layar. Ilustrasi di bawah ini menunjukkan jendela program UFED 4PC dengan opsi ekstraksi untuk Samsung SM-J710F. Ini menampilkan seluruh kelengkapan metode ekstraksi yang tersedia bagi peneliti. UFED 4PC dapat dianggap sebagai versi sipil dari UFED Premium.

Dengan demikian, peneliti dapat menonaktifkan / mengembalikan kunci layar pada ponsel cerdas, serta mengekstrak sistem file perangkat atau membuat salinan lengkap dari memori perangkat dengan melewati kunci tersebut.

Rekomendasi perlindungan: sebagai aturan, perangkat lunak dan sistem perangkat keras tersebut mengeksploitasi kerentanan di bootloader atau prosesor perangkat dan tidak tersedia untuk pengguna sipil. Saat ini, hampir semua Kirin, Exynos, dan prosesor Qualcomm versi lama rentan.

kesimpulan

Smartphone saat ini menjadi sumber utama data tentang kehidupan pribadi pemiliknya. Menyadari hal ini, produsen perangkat seluler terus meningkatkan keamanan data yang disimpan di dalamnya. Dari sudut pandang teknis, keamanan perangkat seluler iOS dan Android kelas atas berada pada level tinggi. Bahkan kerusakan perangkat lunak kecil pada perangkat dapat menyebabkan hilangnya akses sepenuhnya ke data di perangkat.

Banyak metode yang dijelaskan hanya relevan untuk versi iOS dan Android yang lebih lama. Misalnya, mulai dari versi 6.0, Android menggunakan enkripsi sistem file, dan dari iOS 11.4.1 - mekanisme Mode Terbatas USB (mekanisme perlindungan yang menonaktifkan pertukaran data apa pun melalui port Lightning yang ada di dalam perangkat).

Persaingan antara produsen perangkat seluler dan peneliti yang mencari akses ke data mirip dengan persaingan antara spesialis dalam pengembangan pelindung dan proyektil. Meningkatkan keamanan data yang disimpan membutuhkan peneliti untuk mempelajari lebih dalam mekanisme perlindungan perangkat seluler, yang mengarah ke keingintahuan. Contohnya adalah pengembangan eksploitasi Checkm8 untuk perangkat Apple. Apple terus meningkatkan keamanan perangkat selulernya, yang telah menghambat aktivitas para peneliti. Analisis mendalam tentang mekanisme perlindungan pabrikan ini mengarah pada penemuan kerentanan di BootROM, yaitu, dalam kode perangkat yang bertanggung jawab untuk boot awal. Checkm8 memungkinkan Anda mendapatkan hak pengguna super di semua perangkat Apple yang dirilis dari 2011 hingga 2017 (termasuk semua model dari iPhone 4s hingga iPhone X),dan untuk semua versi sistem operasi iOS yang ada. Kerentanan ini tidak dapat dipulihkan: untuk memperbaikinya, Apple perlu menarik kembali jutaan perangkat di seluruh dunia dan mengganti kode BootROM di dalamnya.

Metode sosial untuk membuka kunci perangkat seluler akan terus relevan hingga produsen mengembangkan cara lain untuk mengidentifikasi pemilik perangkat yang mencegah penggunaan manipulasi psikologis.

Jika kita berbicara tentang keamanan perangkat, maka pada saat artikel ini diterbitkan, perangkat yang relatif aman dapat dipertimbangkan:

- Perangkat yang berbasis prosesor Apple A12 dan A13 dengan iOS 13.6.1 dan kata sandi lebih dari 6 karakter.

- Perangkat berbasis prosesor Qualcomm 865 dan 865+ dengan Android 9.0 dan lebih tinggi dengan patch keamanan tertanggal Juli 2020. Ini harus menggunakan password dan tidak menggunakan photo unlock dan sensor sidik jari berbasis kamera.

Sumber

22. Introducing GrayKey

23. GrayKey – iPhone

24. UFED Premium

25. IP-BOX iPhone Password Unlock Tool

26. The Burner Breaker

27. . heckm8, iPhone

28. Team Pangu demonstrates an unpatchable SEP vulnerability at MOSEC

29. Oleg Davydov. Unlocking The Screen of an LG Android Smartphone with AT Modem Commands

30. Kevin Arrows. How to Delete Your Android Security PIN

31. |

32. / . settings.db sqlite3

33. SP Flash Tool

34. Android Forensics: Cracking the Pattern Lock Protection

23. GrayKey – iPhone

24. UFED Premium

25. IP-BOX iPhone Password Unlock Tool

26. The Burner Breaker

27. . heckm8, iPhone

28. Team Pangu demonstrates an unpatchable SEP vulnerability at MOSEC

29. Oleg Davydov. Unlocking The Screen of an LG Android Smartphone with AT Modem Commands

30. Kevin Arrows. How to Delete Your Android Security PIN

31. |

32. / . settings.db sqlite3

33. SP Flash Tool

34. Android Forensics: Cracking the Pattern Lock Protection

Saluran Telegram yang sangat topikal Group-IB t.me/Group_IB tentang keamanan informasi, peretas, APT, serangan dunia maya, penipu, dan pembajak. Investigasi selangkah demi selangkah, kasus-kasus praktis menggunakan teknologi Group-IB dan rekomendasi tentang bagaimana agar tidak menjadi korban. Menghubung!