Kami bekerja dengan hampir semua vendor, dan selama bertahun-tahun di lab kami, saya memiliki waktu untuk menggali arsitektur setiap pengembang solusi yang ditentukan perangkat lunak utama. Fortinet's SD-WAN sedikit terpisah di sini, yang hanya membangun fungsionalitas untuk menyeimbangkan lalu lintas antar saluran komunikasi ke dalam perangkat lunak firewall. Solusinya agak demokratis, sehingga biasanya dilihat di perusahaan di mana mereka belum siap untuk perubahan global, tetapi ingin menggunakan saluran komunikasi mereka secara lebih efektif.

Pada artikel ini, saya ingin memberi tahu Anda cara mengonfigurasi dan bekerja dengan SD-WAN dari Fortinet, untuk siapa solusi ini dan kesulitan apa yang dapat Anda hadapi di sini.

Pemain paling terkenal di pasar SD-WAN dapat diklasifikasikan menjadi salah satu dari dua jenis:

1. Startup yang menciptakan solusi SD-WAN dari awal. Yang paling sukses menerima dorongan besar untuk pengembangan ketika dibeli oleh perusahaan besar - ini adalah sejarah Cisco / Viptela, VMWare / VeloCloud, Nuage / Nokia

2. Vendor jaringan besar yang telah menciptakan solusi SD-WAN, mengembangkan kemampuan program dan pengelolaan router tradisional mereka adalah sejarah Juniper, Huawei

Fortinet berhasil menemukan jalannya. Fungsionalitas dibangun ke dalam perangkat lunak firewall, yang memungkinkan penggabungan antarmuka mereka ke dalam saluran virtual dan menyeimbangkan beban di antara mereka menggunakan algoritme yang kompleks dibandingkan dengan perutean biasa. Fungsi ini disebut SD-WAN. Mungkinkah Fortinet disebut SD-WAN? Pasar secara bertahap mengembangkan pemahaman bahwa yang Ditentukan Perangkat Lunak berarti pemisahan Bidang Kontrol dari Bidang Data, pengontrol khusus, orkestra. Fortinet tidak memiliki yang seperti itu. Manajemen terpusat adalah opsional dan ditawarkan menggunakan alat Fortimanager tradisional. Tapi menurut saya, orang tidak boleh mencari kebenaran abstrak dan membuang waktu berdebat tentang istilah. Di dunia nyata, pendekatan apa pun memiliki kelebihan dan kekurangannya. Jalan keluar terbaik adalah memahaminya dan mampu memilih solusi yang sesuai dengan tugas.

Saya akan mencoba memberi tahu Anda, dengan screenshot di tangan, seperti apa SD-WAN dari Fortinet dan dapat dilakukan.

Bagaimana itu bekerja

Misalkan Anda memiliki dua cabang yang dihubungkan oleh dua tautan data. Saluran transmisi data ini dikelompokkan dengan cara yang sama seperti antarmuka Ethernet biasa yang dikelompokkan dalam LACP-Port-Channel. Orang-orang lama akan mengingat PPP Multilink, yang juga merupakan analogi yang cocok. Saluran dapat berupa port fisik, VLAN SVI, VPN, atau terowongan GRE.

VPN atau GRE biasanya digunakan saat menghubungkan LAN kantor cabang melalui Internet. Dan port fisik - dengan adanya koneksi L2 antar situs, atau saat menghubungkan melalui MPLS / VPN khusus, jika kami puas dengan koneksi tanpa Overlay dan enkripsi. Skenario lain di mana port fisik digunakan dalam grup SD-WAN adalah menyeimbangkan akses lokal pengguna ke Internet.

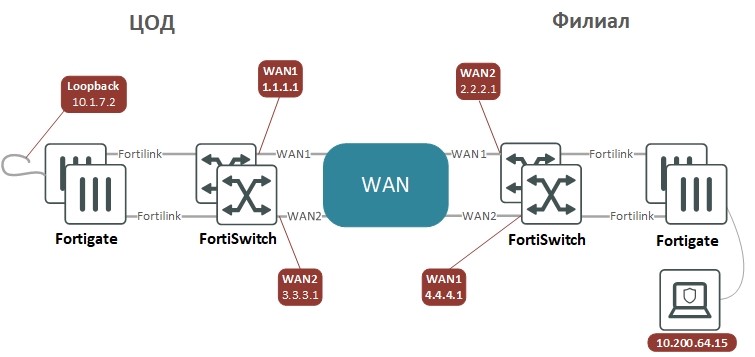

Kami memiliki empat firewall dan dua terowongan VPN di stan kami, yang bekerja melalui dua "operator telekomunikasi". Skemanya terlihat seperti ini:

Tunnel VPN dikonfigurasi dalam mode front-end, sehingga terlihat seperti koneksi Point-to-Point antara perangkat dengan alamat IP pada antarmuka P2P yang dapat di-ping dan memastikan bahwa koneksi tersebut melalui jalur tertentu terowongan itu bekerja. Agar lalu lintas dienkripsi dan pergi ke sisi yang berlawanan, itu cukup untuk mengarahkannya ke terowongan. Alternatifnya - memilih lalu lintas untuk enkripsi menggunakan daftar subnet, sangat membingungkan administrator karena konfigurasi menjadi lebih kompleks. Di jaringan besar, untuk membangun VPN, Anda dapat menggunakan teknologi ADVPN, ini analog DMVPN dari Cisco atau DVPN dari Huawei, yang memungkinkan Anda untuk menyederhanakan konfigurasi.

Konfigurasi VPN Situs-ke-Situs untuk dua perangkat dengan perutean BGP di kedua sisi

«» (DC)

«» (BRN)

config system interface

edit "WAN1"

set vdom "Internet"

set ip 1.1.1.1 255.255.255.252

set allowaccess ping

set role wan

set interface "DC-BRD"

set vlanid 111

next

edit "WAN2"

set vdom "Internet"

set ip 3.3.3.1 255.255.255.252

set allowaccess ping

set role lan

set interface "DC-BRD"

set vlanid 112

next

edit "BRN-Ph1-1"

set vdom "Internet"

set ip 192.168.254.1 255.255.255.255

set allowaccess ping

set type tunnel

set remote-ip 192.168.254.2 255.255.255.255

set interface "WAN1"

next

edit "BRN-Ph1-2"

set vdom "Internet"

set ip 192.168.254.3 255.255.255.255

set allowaccess ping

set type tunnel

set remote-ip 192.168.254.4 255.255.255.255

set interface "WAN2"

next

end

config vpn ipsec phase1-interface

edit "BRN-Ph1-1"

set interface "WAN1"

set local-gw 1.1.1.1

set peertype any

set net-device disable

set proposal aes128-sha1

set dhgrp 2

set remote-gw 2.2.2.1

set psksecret ***

next

edit "BRN-Ph1-2"

set interface "WAN2"

set local-gw 3.3.3.1

set peertype any

set net-device disable

set proposal aes128-sha1

set dhgrp 2

set remote-gw 4.4.4.1

set psksecret ***

next

end

config vpn ipsec phase2-interface

edit "BRN-Ph2-1"

set phase1name "BRN-Ph1-1"

set proposal aes256-sha256

set dhgrp 2

next

edit "BRN-Ph2-2"

set phase1name "BRN-Ph1-2"

set proposal aes256-sha256

set dhgrp 2

next

end

config router static

edit 1

set gateway 1.1.1.2

set device "WAN1"

next

edit 3

set gateway 3.3.3.2

set device "WAN2"

next

end

config router bgp

set as 65002

set router-id 10.1.7.1

set ebgp-multipath enable

config neighbor

edit "192.168.254.2"

set remote-as 65003

next

edit "192.168.254.4"

set remote-as 65003

next

end

config network

edit 1

set prefix 10.1.0.0 255.255.0.0

next

end

config system interface

edit "WAN1"

set vdom "Internet"

set ip 2.2.2.1 255.255.255.252

set allowaccess ping

set role wan

set interface "BRN-BRD"

set vlanid 111

next

edit "WAN2"

set vdom "Internet"

set ip 4.4.4.1 255.255.255.252

set allowaccess ping

set role wan

set interface "BRN-BRD"

set vlanid 114

next

edit "DC-Ph1-1"

set vdom "Internet"

set ip 192.168.254.2 255.255.255.255

set allowaccess ping

set type tunnel

set remote-ip 192.168.254.1 255.255.255.255

set interface "WAN1"

next

edit "DC-Ph1-2"

set vdom "Internet"

set ip 192.168.254.4 255.255.255.255

set allowaccess ping

set type tunnel

set remote-ip 192.168.254.3 255.255.255.255

set interface "WAN2"

next

end

config vpn ipsec phase1-interface

edit "DC-Ph1-1"

set interface "WAN1"

set local-gw 2.2.2.1

set peertype any

set net-device disable

set proposal aes128-sha1

set dhgrp 2

set remote-gw 1.1.1.1

set psksecret ***

next

edit "DC-Ph1-2"

set interface "WAN2"

set local-gw 4.4.4.1

set peertype any

set net-device disable

set proposal aes128-sha1

set dhgrp 2

set remote-gw 3.3.3.1

set psksecret ***

next

end

config vpn ipsec phase2-interface

edit "DC-Ph2-1"

set phase1name "DC-Ph1-1"

set proposal aes128-sha1

set dhgrp 2

next

edit "DC2-Ph2-2"

set phase1name "DC-Ph1-2"

set proposal aes128-sha1

set dhgrp 2

next

end

config router static

edit 1

set gateway 2.2.2.2

et device "WAN1"

next

edit 3

set gateway 4.4.4.2

set device "WAN2"

next

end

config router bgp

set as 65003

set router-id 10.200.7.1

set ebgp-multipath enable

config neighbor

edit "192.168.254.1"

set remote-as 65002

next

edit "192.168.254.3"

set remote-as 65002

next

end

config network

edit 1

set prefix 10.200.0.0 255.255.0.0

next

end

Saya memberikan konfigurasi dalam bentuk teks, karena menurut saya lebih mudah untuk mengkonfigurasi VPN dengan cara ini. Hampir semua pengaturan sama di kedua sisi; dalam bentuk teks, dapat dilakukan dengan copy-paste. Jika Anda melakukan hal yang sama di antarmuka web, mudah untuk membuat kesalahan - lupa tanda centang di suatu tempat, untuk memasukkan nilai yang salah.

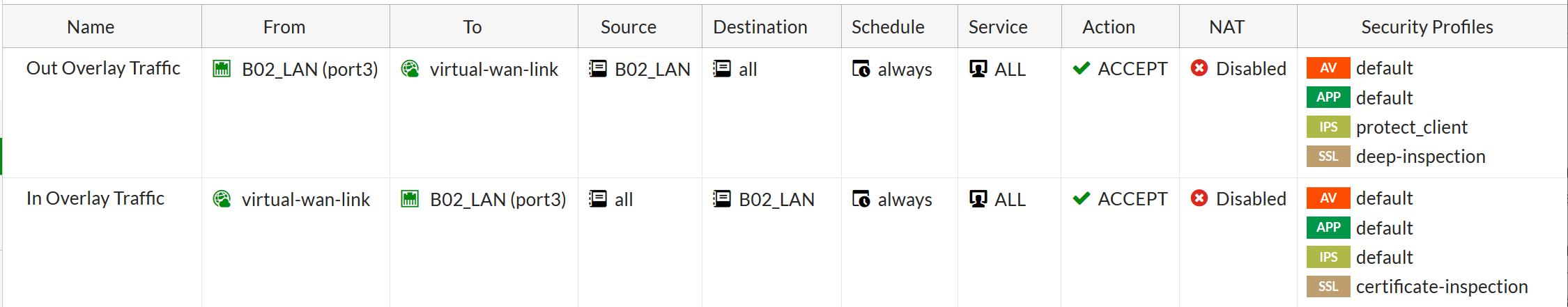

Setelah kami menambahkan antarmuka ke bundel,

semua rute dan kebijakan keamanan dapat merujuk padanya, dan bukan ke antarmuka yang disertakan di dalamnya. Minimal, Anda perlu mengizinkan lalu lintas dari jaringan internal ke SD-WAN. Saat membuat aturan untuk mereka, Anda dapat menerapkan tindakan perlindungan seperti pengungkapan IPS, antivirus, dan HTTPS.

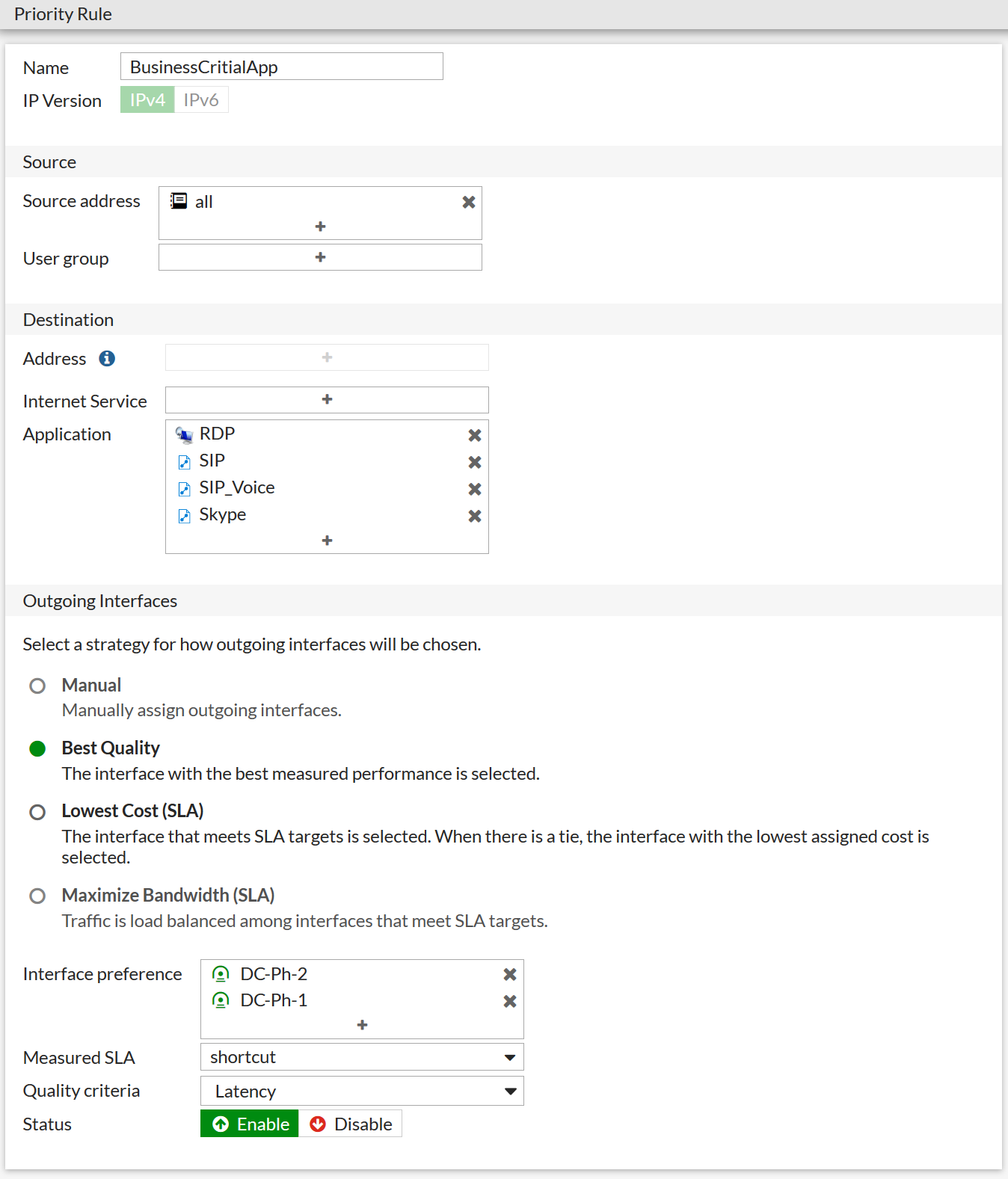

Aturan SD-WAN dikonfigurasi untuk bundel. Ini adalah aturan yang menentukan algoritme penyeimbang untuk lalu lintas tertentu. Mereka mirip dengan kebijakan perutean dalam Perutean Berbasis Kebijakan, hanya sebagai hasil lalu lintas berada di bawah kebijakan, bukan hop berikutnya atau antarmuka keluar biasa yang dipasang, tetapi antarmuka yang ditambahkan ke bundel SD-WAN ditambah algoritme penyeimbangan lalu lintas antara antarmuka ini.

Lalu lintas dapat dipisahkan dari aliran umum dengan informasi L3-L4, oleh aplikasi yang dikenali, layanan Internet (URL dan IP), serta oleh pengguna workstation dan laptop yang diakui. Setelah itu, salah satu algoritme penyeimbang berikut dapat ditetapkan ke lalu lintas khusus:

Daftar Preferensi Antarmuka memilih antarmuka tersebut dari yang telah ditambahkan ke bundel yang akan melayani jenis lalu lintas ini. Dengan menambahkan tidak semua antarmuka, Anda dapat membatasi saluran mana yang Anda gunakan, katakanlah, email, jika Anda tidak ingin memuatnya dengan saluran mahal dengan SLA tinggi. Di FortiOS 6.4.1, menjadi mungkin untuk mengelompokkan antarmuka yang ditambahkan ke bundel SD-WAN ke dalam zona, membuat, misalnya, satu zona untuk komunikasi dengan situs jarak jauh, dan satu lagi untuk akses Internet lokal menggunakan NAT. Ya, lalu lintas yang menuju ke Internet biasa juga bisa seimbang.

Tentang menyeimbangkan algoritma

Dalam hal bagaimana Fortigate (firewall dari Fortinet) dapat membagi lalu lintas antar saluran, ada dua opsi menarik yang tidak terlalu umum di pasaran:

Biaya Terendah (SLA) - dari semua antarmuka yang memenuhi SLA saat ini, yang dengan bobot lebih rendah dipilih (biaya) diatur secara manual oleh administrator; mode ini cocok untuk lalu lintas "padat" seperti backup dan transfer file.

Best Quality (SLA) - algoritma ini, selain delay biasa, jitter dan packet loss Fortigate, dapat menggunakan beban saluran saat ini untuk menilai kualitas saluran; mode ini cocok untuk lalu lintas sensitif seperti VoIP dan konferensi video.

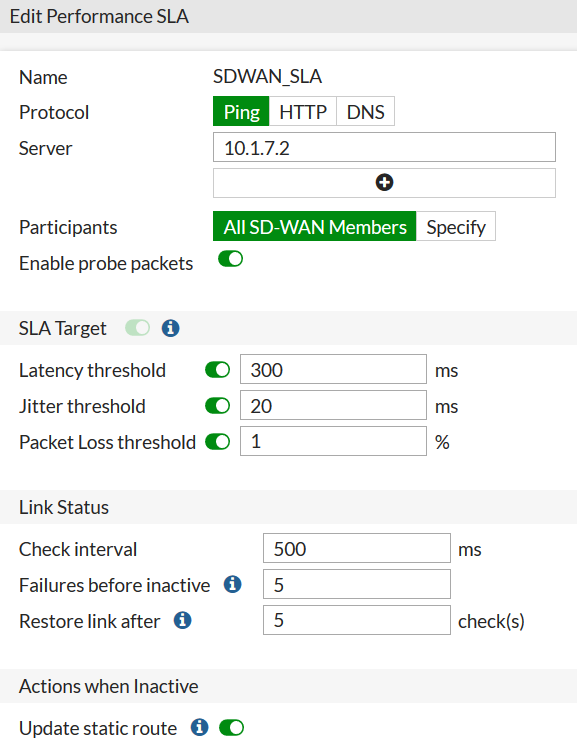

Algoritme ini memerlukan pengaturan SLA kinerja. Pengukur ini secara berkala (interval pemeriksaan) memantau informasi tentang kepatuhan SLA: kehilangan paket, latensi, dan gangguan di saluran komunikasi - dan dapat "menolak" saluran yang saat ini tidak memenuhi ambang batas kualitas - kehilangan terlalu banyak paket atau memberikan terlalu banyak penundaan. Selain itu, pengukur memantau status saluran, dan dapat menghapusnya untuk sementara dari bundel jika terjadi kehilangan respons berulang (kegagalan sebelum tidak aktif). Saat memulihkan, setelah beberapa tanggapan diterima berturut-turut (pulihkan tautan setelahnya), meteran akan secara otomatis mengembalikan saluran ke bundel, dan data akan ditransfer melaluinya lagi.

Seperti inilah tampilan setelan "meteran":

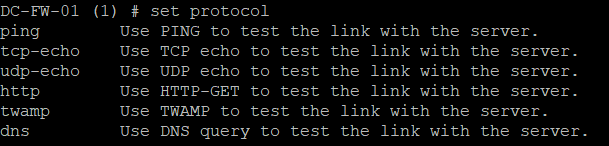

Di antarmuka web, permintaan ICMP-Echo, HTTP-GET dan DNS tersedia sebagai protokol uji. Ada sedikit lebih banyak opsi pada baris perintah: opsi TCP-echo dan UDP-echo tersedia, serta protokol pengukuran kualitas khusus - TWAMP.

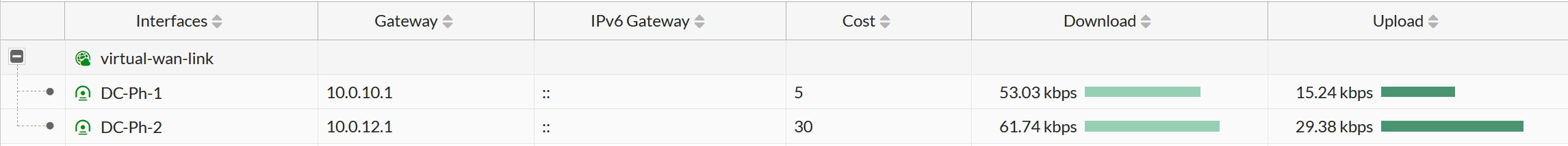

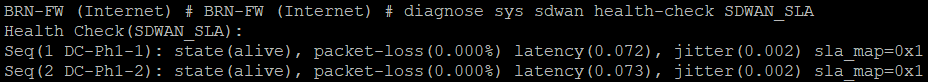

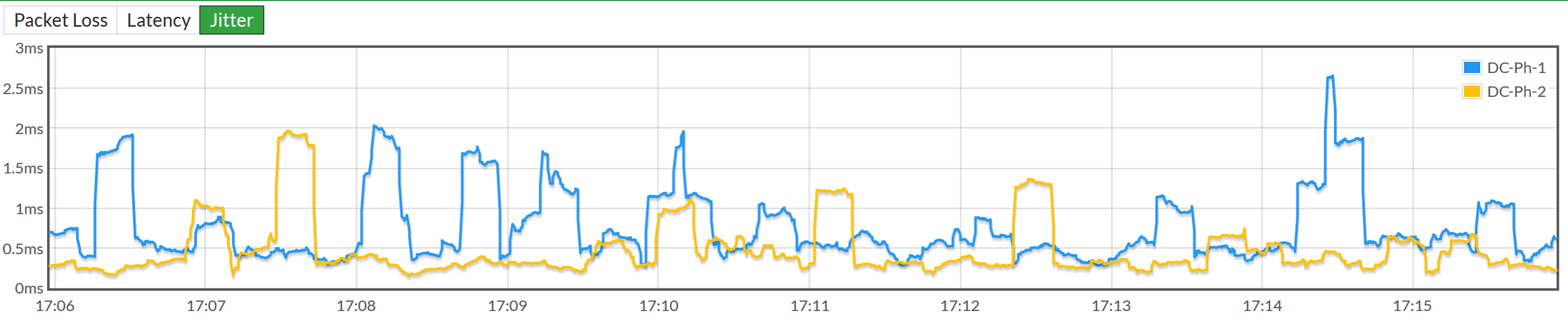

Hasil pengukuran dapat dilihat pada antarmuka web:

Dan pada baris perintah:

Penyelesaian masalah

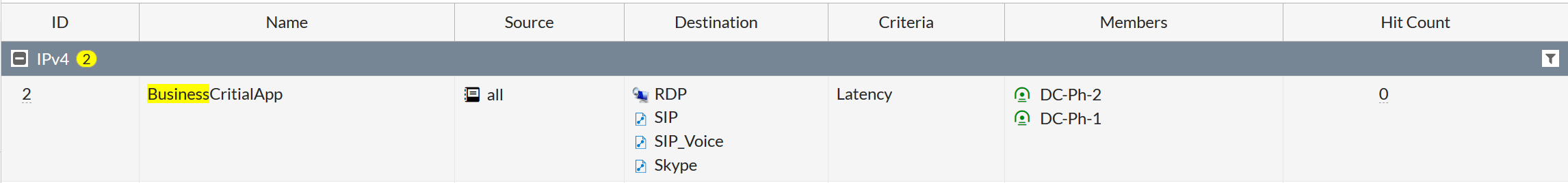

Jika Anda telah membuat aturan dan semuanya tidak berfungsi seperti yang diharapkan, Anda harus melihat nilai Hit Count di daftar Aturan SD-WAN. Ini akan menunjukkan apakah lalu lintas termasuk dalam aturan ini sama sekali:

Di halaman penyiapan pengukur, Anda dapat melihat perubahan parameter saluran dari waktu ke waktu. Garis putus-putus menunjukkan nilai ambang parameter. Di

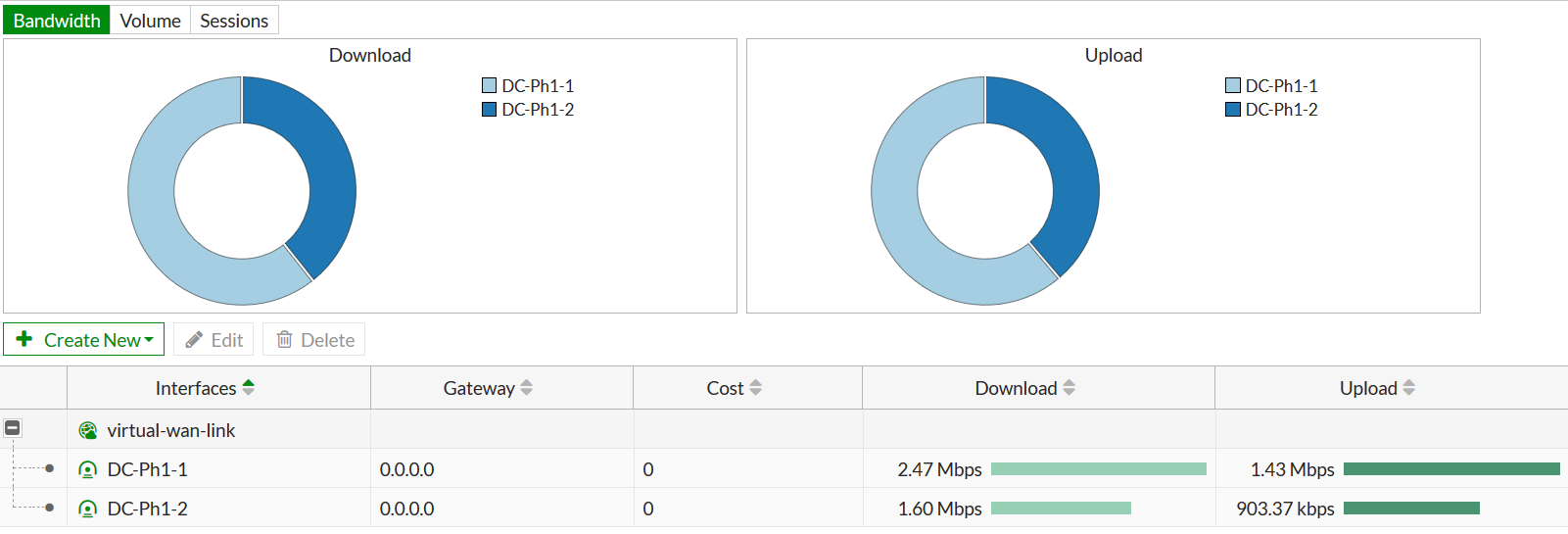

antarmuka web, Anda dapat melihat bagaimana lalu lintas didistribusikan oleh volume data yang dikirim / diterima dan jumlah sesi:

Selain semua ini, ada peluang bagus untuk melacak perjalanan paket dengan detail maksimal. Saat bekerja di jaringan nyata, konfigurasi perangkat mengakumulasi banyak kebijakan perutean, firewall, dan distribusi lalu lintas melalui port SD-WAN. Semua ini berinteraksi satu sama lain dalam cara yang kompleks, dan meskipun vendor menyediakan diagram blok terperinci dari algoritme pemrosesan paket, sangat penting untuk tidak dapat membangun dan menguji teori, tetapi untuk melihat ke mana lalu lintas sebenarnya pergi.

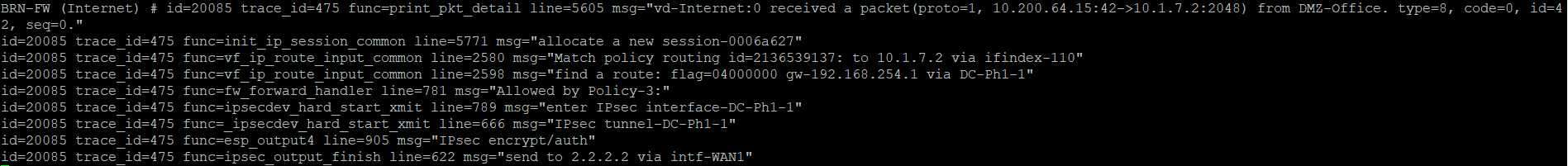

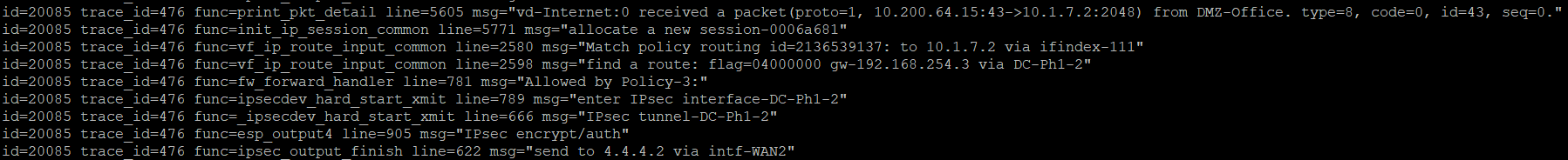

Misalnya, set perintah berikut Akan melacak dua paket dengan alamat sumber 10.200.64.15 dan alamat tujuan 10.1.7.2. Ping 10.7.1.2 dari 10.200.64.15 dua kali dan lihat output di konsol. Paket pertama: Paket kedua:

diagnose debug flow filter saddr 10.200.64.15

diagnose debug flow filter daddr 10.1.7.2

diagnose debug flow show function-name

diagnose debug enable

diagnose debug trace 2

Berikut adalah paket pertama yang diterima oleh firewall: Sesi baru telah dibuat untuknya: Dan kecocokan ditemukan dalam pengaturan kebijakan perutean. Ternyata paket perlu dikirim ke salah satu terowongan VPN: Aturan izinkan ditemukan dalam kebijakan firewall: Paket dienkripsi dan dikirim ke terowongan VPN: Terenkripsi paket dikirim ke alamat gateway untuk antarmuka WAN ini: Untuk paket kedua, semuanya sama, tetapi dikirim ke terowongan VPN yang berbeda dan keluar melalui port firewall yang berbeda:

id=20085 trace_id=475 func=print_pkt_detail line=5605 msg="vd-Internet:0 received a packet(proto=1, 10.200.64.15:42->10.1.7.2:2048) from DMZ-Office. type=8, code=0, id=42, seq=0."

VDOM – Internet, Proto=1 (ICMP), DMZ-Office – L3-. Type=8 – Echo.

msg="allocate a new session-0006a627"

msg="Match policy routing id=2136539137: to 10.1.7.2 via ifindex-110"

"find a route: flag=04000000 gw-192.168.254.1 via DC-Ph1-1"

msg="Allowed by Policy-3:"

func=ipsecdev_hard_start_xmit line=789 msg="enter IPsec interface-DC-Ph1-1"

func=_ipsecdev_hard_start_xmit line=666 msg="IPsec tunnel-DC-Ph1-1"

func=esp_output4 line=905 msg="IPsec encrypt/auth"

msg="send to 2.2.2.2 via intf-WAN1"

func=ipsecdev_hard_start_xmit line=789 msg="enter IPsec interface-DC-Ph1-2"

func=_ipsecdev_hard_start_xmit line=666 msg="IPsec tunnel-DC-Ph1-2"

func=esp_output4 line=905 msg="IPsec encrypt/auth"

func=ipsec_output_finish line=622 msg="send to 4.4.4.2 via intf-WAN2"

Kelebihan dari solusinya

Fungsionalitas yang andal dan antarmuka yang ramah pengguna. Set fitur yang tersedia di FortiOS sebelum munculnya SD-WAN sepenuhnya dipertahankan. Artinya, kami tidak memiliki perangkat lunak yang baru dikembangkan, tetapi sistem yang matang dari vendor firewall yang terbukti. Dengan serangkaian fungsi jaringan tradisional, antarmuka web yang nyaman dan mudah dipelajari. Berapa banyak vendor SD-WAN yang memiliki, katakanlah, fungsionalitas VPN Akses Jarak Jauh pada perangkat terminal mereka?

Keamanan level 80. FortiGate adalah salah satu solusi firewall teratas. Ada banyak materi di Internet untuk mengkonfigurasi dan mengelola firewall, dan ada banyak spesialis keamanan di pasar tenaga kerja yang telah menguasai solusi vendor.

Tanpa biaya untuk fungsionalitas SD-WAN.Biayanya sama untuk membangun SD-WAN di FortiGate seperti untuk membangun WAN biasa di atasnya, karena tidak ada lisensi tambahan yang diperlukan untuk mengimplementasikan fungsi SD-WAN.

Ambang batas masuk rendah untuk harga. Fortigate memiliki perangkat gradasi yang baik untuk kinerja yang berbeda. Model termuda dan paling murah cukup cocok untuk membangun kantor atau tempat penjualan untuk, katakanlah, 3-5 karyawan. Banyak vendor tidak memiliki model berkinerja rendah dan terjangkau seperti itu.

Performa tinggi. Pengurangan fungsi SD-WAN ke penyeimbangan lalu lintas memungkinkan perusahaan untuk merilis ASIC SD-WAN khusus, berkat pengoperasian SD-WAN tidak mengurangi kinerja firewall secara umum.

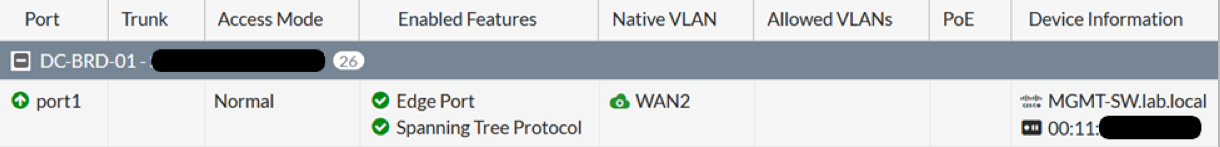

Kemampuan untuk mengimplementasikan seluruh kantor pada peralatan Fortinet.Ini adalah beberapa firewall, sakelar, titik akses Wi-Fi. Kantor ini mudah dan nyaman untuk dikelola - sakelar dan titik akses terdaftar di firewall dan dikontrol dari mereka. Ini adalah bagaimana, misalnya, port sakelar dapat terlihat dari antarmuka firewall yang mengontrol sakelar ini:

Tidak ada pengontrol sebagai satu titik kegagalan. Vendor sendiri berfokus pada hal ini, tetapi ini dapat disebut plus hanya sebagian, karena vendor yang memiliki pengontrol, memastikan toleransi kesalahan mereka tidak mahal, paling sering dengan harga sejumlah kecil sumber daya komputasi dalam lingkungan virtualisasi.

Apa yang dicari

Kurangnya pemisahan Control Plane dan Data Plane . Ini berarti bahwa jaringan harus dikonfigurasi secara manual atau menggunakan alat manajemen tradisional yang ada - FortiManager. Untuk vendor yang sudah menerapkan pemisahan tersebut, jaringan dirakit dengan sendirinya. Administrator mungkin hanya perlu menyesuaikan topologinya, melarang sesuatu di suatu tempat, tidak lebih. Namun, kartu truf FortiManager adalah bahwa ia dapat mengelola tidak hanya firewall, tetapi juga sakelar dan titik akses Wi-Fi, yaitu hampir seluruh jaringan.

Pertumbuhan bersyarat dari pengendalian.Karena fakta bahwa alat tradisional digunakan untuk mengotomatiskan konfigurasi jaringan, pengelolaan jaringan dengan penerapan SD-WAN tidak meningkat secara signifikan. Di sisi lain, fungsionalitas baru menjadi tersedia lebih cepat, karena vendor pertama kali merilisnya hanya untuk sistem operasi firewall (yang segera memungkinkan untuk menggunakannya), dan baru kemudian melengkapi sistem kontrol dengan antarmuka yang diperlukan.

Beberapa fungsi mungkin tersedia dari baris perintah, tetapi tidak tersedia dari antarmuka web. Terkadang tidak terlalu menakutkan untuk membuka baris perintah untuk mengonfigurasi sesuatu, karena menakutkan untuk tidak melihat di antarmuka web bahwa sesuatu telah dikonfigurasi oleh seseorang dari baris perintah. Tetapi ini biasanya menyangkut fitur-fitur terbaru dan secara bertahap, dengan pembaruan FortiOS, kemampuan antarmuka web diperketat.

Untuk siapa ini

Bagi yang belum memiliki banyak cabang. Menerapkan solusi SD-WAN dengan komponen sentral yang kompleks pada jaringan 8-10 cabang mungkin tidak sebanding dengan lilin - Anda harus mengeluarkan uang untuk lisensi perangkat SD-WAN dan sumber daya sistem virtualisasi untuk menghosting komponen pusat. Perusahaan kecil biasanya kekurangan sumber daya komputasi gratis. Dalam kasus Fortinet, Anda hanya perlu membeli firewall.

Mereka yang memiliki banyak cabang kecil. Bagi banyak vendor, harga minimum solusi untuk sebuah cabang cukup tinggi dan mungkin tidak menarik dari sudut pandang bisnis pelanggan akhir. Fortinet menawarkan perangkat kecil dengan harga yang sangat menarik.

Mereka yang belum siap melangkah terlalu jauh.Menerapkan SD-WAN dengan pengontrol, perutean berpemilik, dan pendekatan baru untuk perencanaan dan pengelolaan jaringan mungkin terlalu besar untuk beberapa pelanggan. Ya, penerapan seperti itu pada akhirnya akan membantu mengoptimalkan penggunaan saluran komunikasi dan pekerjaan administrator, tetapi pertama-tama Anda harus belajar banyak. Bagi mereka yang belum siap untuk perubahan paradigma, tetapi ingin lebih memanfaatkan saluran komunikasinya, solusi dari Fortinet adalah solusi yang tepat.