Selama dua minggu terakhir, diketahui tentang dua kerentanan dalam standar nirkabel Bluetooth. Pertama, pada 9 September, Bluetooth SIG mengeluarkan peringatan tentang keluarga penyerang BLURtooth. Secara teori, kerentanan dalam spesifikasi Bluetooth 4.2 dan 5.0 memungkinkan terjadinya serangan MitM. Dalam praktiknya, ini membutuhkan banyak kondisi yang harus dipenuhi, seperti menghubungkan (dengan hak terbatas) ke perangkat target.

Selama dua minggu terakhir, diketahui tentang dua kerentanan dalam standar nirkabel Bluetooth. Pertama, pada 9 September, Bluetooth SIG mengeluarkan peringatan tentang keluarga penyerang BLURtooth. Secara teori, kerentanan dalam spesifikasi Bluetooth 4.2 dan 5.0 memungkinkan terjadinya serangan MitM. Dalam praktiknya, ini membutuhkan banyak kondisi yang harus dipenuhi, seperti menghubungkan (dengan hak terbatas) ke perangkat target.

Kerentanan ditemukan di persimpangan dua opsi koneksi Bluetooth - Basic Rate / Enhanced Data Rate tradisional dan Bluetooth Low Energy yang hemat energi. Agar tidak masuk dua kali menggunakan protokol yang berbeda, kunci bersama jangka panjang dibuat di perangkat yang mendukung BR / EDR dan BLE. Spesifikasi memungkinkan penulisan ulang kunci jika mode transfer data yang lebih andal diperlukan. Namun akibatnya, dimungkinkan untuk membuat koneksi dengan perangkat tanpa otorisasi yang tepat, atau perlindungan koneksi dapat dengan mudah diretas.

Kerentanan kedua, yang disebut BLESA, ditemukan dalam spesifikasi Bluetooth Hemat Energi. Ini memungkinkan Anda untuk menghubungkan ke perangkat lain tanpa otorisasi, mensimulasikan prosedur untuk menghubungkan kembali setelah pemutusan hubungan.

Dalam praktiknya terlihat seperti ini: sebuah perangkat dihubungkan ke smartphone (misalnya, pelacak kebugaran), kemudian koneksi dengannya terputus dan perangkat penyerang terhubung ke smartphone. Otorisasi tambahan tidak diperlukan, dan mudah untuk mencegat pengenal perangkat yang sah, karena data ini dikirim dalam teks yang jelas. Kemudahan menyambungkan kembali perangkat ternyata menjadi lubang keamanan.

Sumber

BLURTooth:

- Laporan CERT Universitas Carnegie Mellon;

- Buletin SIG Bluetooth;

- berita di situs Bleeping Computer;

- berita tentang Habré.

BLESA:

Informasi tentang serangan ini diungkapkan dengan cara yang sangat berbeda. Sebuah karya ilmiah tentang BLESA telah diterbitkan dengan penjelasan rinci tentang proses penyerangan. Tentang BLURtooth - hanya dua pesan singkat tanpa detail. Mungkin ini karena fakta bahwa tambalan telah dirilis untuk BLESA (setidaknya untuk perangkat Apple), dan tambalan untuk Android dan tumpukan Bluez universal juga sedang disiapkan.

BLURtooth masih menjadi masalah tanpa solusi. Meskipun serangan-serangan ini memiliki satu kesamaan: mereka sangat tidak mungkin digunakan dalam praktik karena kebutuhan untuk tetap dekat dengan korban dan prospek yang meragukan (setidaknya belum dijelajahi) dari sudut pandang pencurian data.

Kedua kerentanan di masa mendatang dapat menjadi tahap serangan yang lebih serius pada perangkat IoT, terutama karena tidak mungkin memperbarui tumpukan Bluetooth di mana pun.

Apa lagi yang terjadi

Spesialis Kaspersky Lab menerbitkan laporan tentang evolusi ancaman pada Q2 2020. Menarik: pertumbuhan jumlah serangan jahat pada topik "permainan", khususnya - phishing dan distribusi malware yang terkait dengan platform Steam.

Dalam lingkungan kerja jarak jauh, serangan semacam itu tidak hanya dapat menyebabkan pencurian uang dalam game atau uang sungguhan, tetapi juga infiltrasi infrastruktur kerja jika korban menggunakan komputer yang sama untuk bermain dan bekerja.

Studi lain oleh Kaspersky Lab berfokus pada kerentanan zero-day di Internet Explorer 11. Dipasangkan dengan lubang lain, yang tidak terlalu berbahaya, bug browser memberikan kontrol penuh atas sistem target.

Kasus yang menyedihkan tetapi dapat diprediksi: di Jerman, serangan ransomware pada infrastruktur rumah sakit mengakibatkan kematian seorang pasien.

Pada hari Rabu tanggal 16 September, pengembang memperbarui CMS Drupal, termasuk perbaikan kerentanan XSS yang kritis .

Kasus yang menarik terjadi dengan Aturan Diskon untuk plugin WordPress WooCommerce. Dua kerentanan serius ditambal hanya pada upaya ketiga.

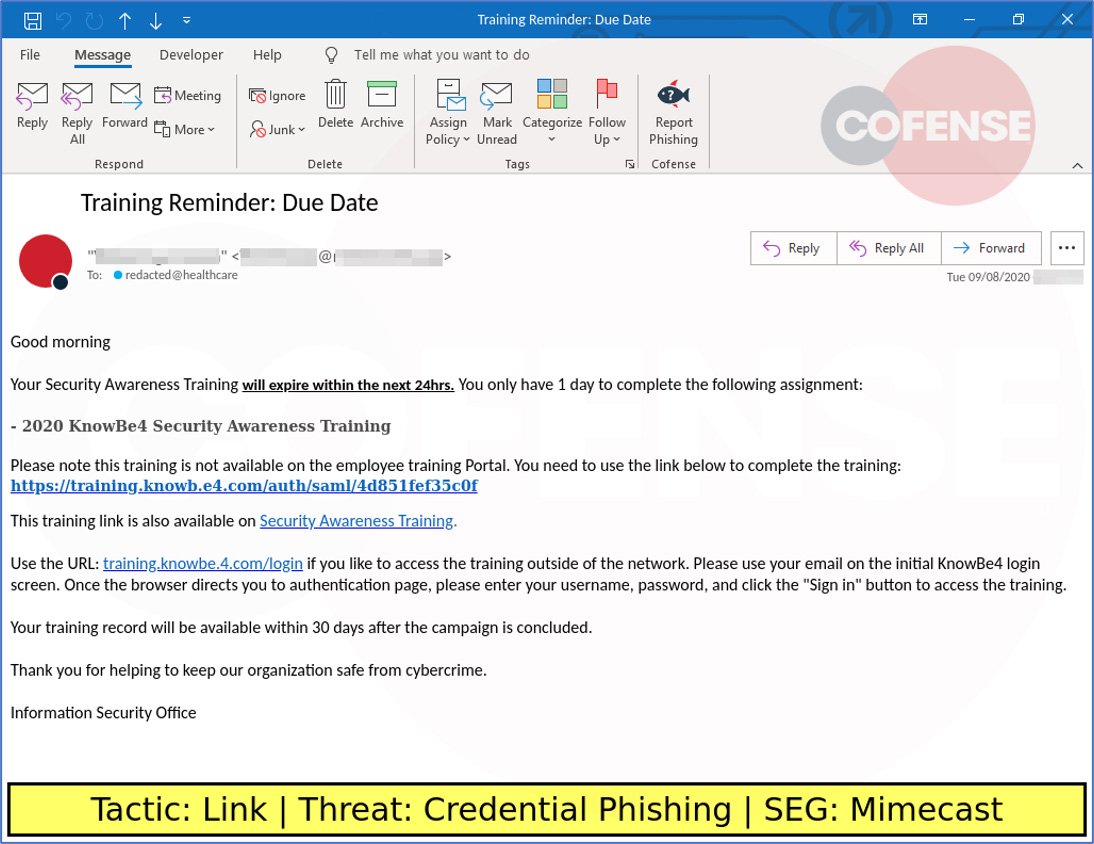

Bleeping Computer melaporkan serangan phishing yang disamarkan sebagai pelatihan keamanan informasi.

Google melarang perangkat lunak yang mirip stalkerware di Google Play. Lebih tepatnya, tidak mungkin mengamati pengguna secara diam-diam: jika ada fungsi seperti itu, pengguna harus diperingatkan bahwa gerakan dan tindakannya akan dipantau.

Eksploitasi untuk kerentanan Zerologon di Windows telah muncul di domain publik . Tambalan untuk lubang ini dirilis kembali pada Agustus tahun ini.