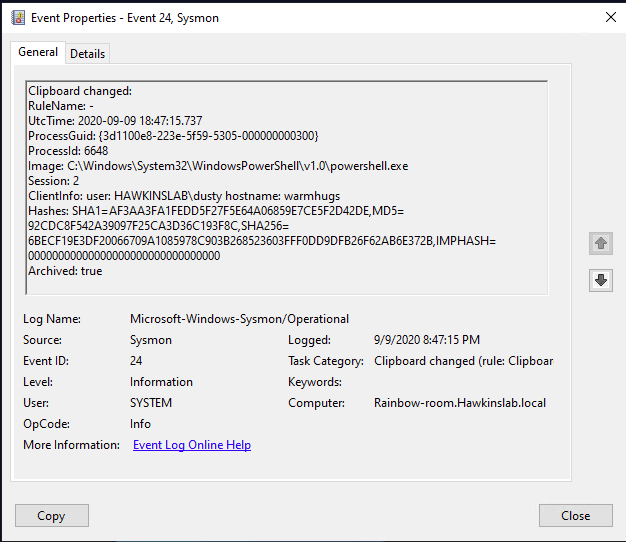

Informasi dari jenis peristiwa ini membuka kemungkinan baru untuk memantau aktivitas yang mencurigakan (serta kerentanan baru). Jadi, Anda bisa mengerti siapa, di mana dan apa sebenarnya yang mereka coba tiru. Di bawah potongan adalah deskripsi dari beberapa bidang acara baru dan beberapa kasus penggunaan.

Acara baru berisi bidang berikut:

Gambar: proses dari mana data ditulis ke papan klip.

Sesi: Sesi di mana papan klip ditulis. Ini bisa berupa sistem (0)

saat berjalan secara interaktif atau jarak jauh, dll.

ClientInfo: Berisi nama pengguna sesi, dan dalam kasus sesi jarak jauh, nama host asli dan alamat IP, jika tersedia.

Hash: menentukan nama file di mana teks yang disalin disimpan (mirip dengan bekerja dengan acara jenis FileDelete).

Diarsipkan: status apakah teks dari clipboard telah disimpan di direktori arsip Sysmon.

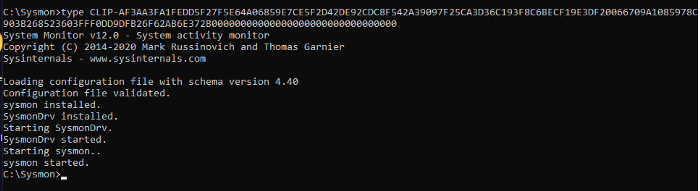

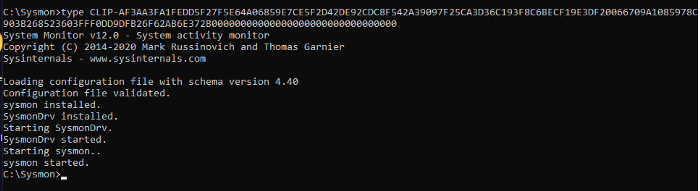

Beberapa bidang terakhir mengkhawatirkan. Faktanya adalah bahwa dari versi 11 Sysmon dapat (dengan pengaturan yang sesuai) menyimpan berbagai data ke direktori arsipnya. Misalnya, peristiwa penghapusan file log ID Peristiwa 23 dan dapat menyimpan semuanya dalam direktori arsip yang sama. Tag CLIP ditambahkan ke nama file yang dibuat dengan menggunakan clipboard. File itu sendiri berisi data persis yang disalin ke clipboard.

Seperti inilah tampilan file yang disimpan

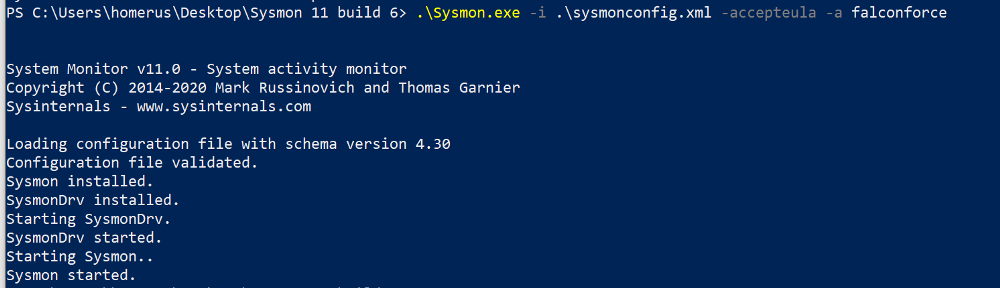

Menyimpan ke file diaktifkan selama instalasi. Anda dapat mengatur proses daftar putih yang teksnya tidak akan disimpan.

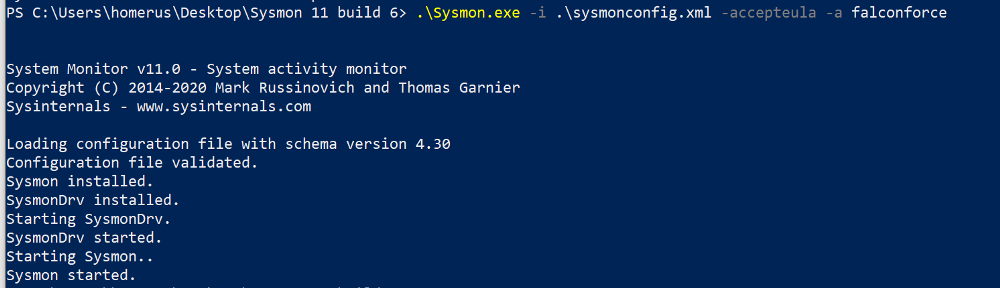

Ini adalah bagaimana instalasi Sysmon terlihat dengan pengaturan direktori arsip yang sesuai:

Di sini, menurut saya, perlu diingat tentang pengelola kata sandi, yang juga menggunakan papan klip. Memiliki Sysmon di sistem dengan pengelola kata sandi akan memungkinkan Anda (atau penyerang) untuk menangkap kata sandi tersebut. Jika kami berasumsi bahwa Anda mengetahui proses mana yang mengalokasikan teks yang disalin (dan ini tidak selalu merupakan proses pengelola kata sandi, tetapi mungkin beberapa svchost), pengecualian ini dapat ditambahkan ke daftar putih dan tidak disimpan.

Mungkin Anda tidak tahu, tetapi teks dari papan klip ditangkap oleh server jauh saat Anda beralih ke sana dalam mode sesi RDP. Jika Anda memiliki sesuatu di clipboard dan Anda beralih di antara sesi RDP, informasi itu akan dibawa bersama Anda.

Mari kita rangkum kemampuan papan klip Sysmon.

Tetap:

- Salinan teks dari teks yang ditempel melalui RDP dan secara lokal;

- Tangkap data dari clipboard dengan berbagai utilitas / proses;

- Salin / tempel teks dari / ke mesin virtual lokal, meskipun teks ini belum ditempel.

Tidak direkam:

- Menyalin / menempel file dari / ke mesin virtual lokal;

- Salin / tempel file melalui RDP

- Malware yang membajak papan klip Anda hanya menulis ke papan klip itu sendiri.

Untuk semua ambiguitasnya, jenis peristiwa ini akan memungkinkan pemulihan algoritme tindakan penyerang dan akan membantu mengidentifikasi data yang sebelumnya tidak dapat diakses untuk pembentukan post-mortem setelah serangan. Jika menulis konten ke clipboard masih diaktifkan, penting untuk mencatat setiap fakta akses ke direktori arsip dan mengidentifikasi kemungkinan berbahaya (tidak dimulai oleh sysmon.exe).

Untuk merekam, menganalisis, dan menanggapi peristiwa yang tercantum di atas, Anda dapat menggunakan alat InTrust , yang menggabungkan ketiga pendekatan dan, terlebih lagi, merupakan tempat penyimpanan terpusat yang efektif dari semua data mentah yang dikumpulkan. Kami dapat mengatur integrasinya dengan sistem SIEM populer untuk meminimalkan biaya lisensi mereka dengan mentransfer pemrosesan dan penyimpanan data mentah ke InTrust.

Untuk mempelajari lebih lanjut tentang InTrust, baca artikel kami sebelumnya atau tinggalkan permintaan di formulir umpan balik .

Cara mengurangi biaya kepemilikan sistem SIEM dan mengapa Anda memerlukan Central Log Management (CLM)

Kami mengaktifkan pengumpulan peristiwa tentang peluncuran proses yang mencurigakan di Windows dan mengidentifikasi ancaman menggunakan Quest InTrust

Bagaimana InTrust dapat membantu mengurangi frekuensi upaya otorisasi yang tidak berhasil melalui RDP Kami mengidentifikasi

serangan ransomware , kami mendapatkan akses ke pengontrol domain dan mencoba menahan serangan ini

Hal-hal berguna apa yang dapat diekstrak dari log workstation Windows (artikel populer)

Dan siapa yang melakukannya? Kami mengotomatiskan audit keamanan informasi