Tren umum

Eksploitasi tema COVID-19

Pada Q2 2020, penjahat dunia maya secara aktif mengeksploitasi topik pandemi dalam serangan menggunakan rekayasa sosial (tidak terduga, bukan?). Biasanya, email berbahaya meniru milis resmi dengan informasi tentang virus corona, yang secara signifikan meningkatkan efektivitas serangan tersebut selama periode kepanikan dan ketegangan umum. Selain itu, peretas tidak hanya menggunakan virus besar-besaran (ransomware, Trojan perbankan, RAT, dll.), Tetapi ada juga kasus penggunaan pandemi oleh kelompok APT. Mereka menyerang hampir semua industri dan jenis pelanggan (dari UKM hingga perusahaan dan perusahaan negara).

Contoh email phishing yang diduga dari Pusat Pengendalian dan Pencegahan Penyakit AS:

Serangan ransomware dan RDP Dharma

Selama pandemi, banyak perusahaan menyelenggarakan operasi jarak jauh terutama melalui RDP. Siapa yang bisa melakukan

Selain itu, pada akhir Maret 2020, muncul pengumuman di forum bayangan tentang penjualan kode sumber ransomware Dharma seharga $ 2.000. Dan sudah pada bulan April dan Mei, kami dihadapkan pada investigasi insiden di mana seorang penyerang (dan, dilihat dari hasil investigasi, ini adalah beberapa penyerang yang berbeda) menembus infrastruktur korban dengan mencoba kata sandi dari akun administrator lokal menggunakan protokol RDP. Setelah itu, dia memutuskan untuk membypass antivirus dengan cara yang sederhana namun efektif: dia meluncurkan beberapa lusin salinan ransomware di shell yang berbeda. Sebagian besar file terdeteksi dan dihapus oleh antivirus, tetapi satu sampel yang tidak terdeteksi sudah cukup untuk enkripsi yang berhasil. Upaya penyusup untuk melewati perlindungan terlihat di log antivirus:

Fakta ini menunjukkan bahwa seseorang membeli kode sumber untuk Dharma dan menggunakannya dengan terampil, menutupi penyandian dengan berbagai pembungkus.

Menggunakan layanan yang sah

Tren ini terus menggunakan eksploitasi di domain publik untuk mengganggu layanan web yang tidak diperbarui. ShellShock yang sama, misalnya, masih sering digunakan dalam serangan di sektor publik. Vektor serupa ditemukan pada serangan pada sektor energi dan bahan bakar dan energi. E-commerce dan bank, di sisi lain, cukup bagus dalam membangun perlindungan untuk aplikasi web mereka sendiri, sehingga mereka jarang menghadapi masalah seperti itu.

Dalam salah satu penyelidikan kami, kami menemukan penggunaan kombinasi kerentanan di Server Aplikasi Web JBoss. Sebagai hasil dari eksploitasi mereka, penyerang menempatkan shell (jcmd.war) di server, dan menggunakan kerentanan SSRF di server WebLogic untuk mengirim perintah ke shell ini:

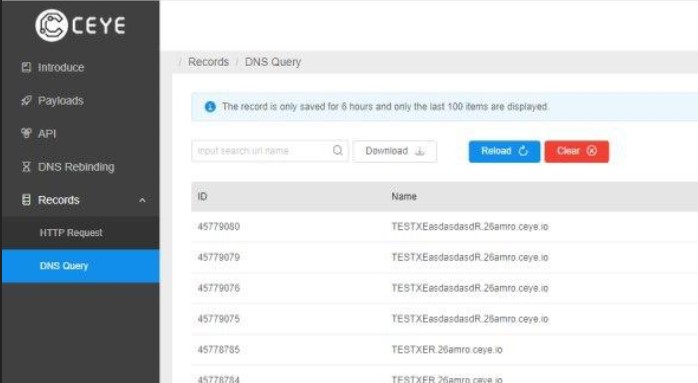

Tim adalah skrip PowerShell, yang dijalankan pada sistem dari berbagai tindakan dan mengirimkan perintah untuk terowongan DNS ke situs resmi ceye.io, profesional keamanan informasi yang mapan untuk menguji aplikasi perusahaan:

Di situs di akun penyerang dan melihat sesuatu seperti ini:

Pada akhirnya, dia bisa mendapatkan hasil eksekusi perintah dengan mengumpulkan fragmen respons secara manual atau menggunakan skrip.

Serangan dasar dan penyerang biasa

Di bawah ini adalah vektor serangan yang digunakan oleh penyerang dengan keterampilan

Kerentanan dalam Citrix CVE-2019-19781

Kerentanan kelas RCE yang ditemukan di Citrix NetScaler pada akhir tahun 2019 telah menjadi salah satu yang paling keras dan paling mudah dieksploitasi dalam beberapa tahun terakhir. Setelah berita dan PoC dirilis ke publik, skala masalahnya segera menjadi jelas: puluhan ribu sistem ditemukan rentan di seluruh dunia.

Di pihak kami, kami juga mencatat serangan besar-besaran terhadap organisasi di sektor kredit dan keuangan, kompleks bahan bakar dan energi, energi dan industri. Secara khusus, dalam salah satu penyelidikan kami, kami menemukan fakta bahwa kerentanan ini menjadi titik masuk bagi penyerang ke dalam infrastruktur. Dengan memasang shell web pada sistem Citrix NetScaler, dia dapat mempertahankan akses selama tujuh bulan.

Jejak eksploitasi kerentanan CVE-2019-19781 terlihat seperti ini:

Kulit RTM baru

Para penjahat dunia maya mulai mengirimkan Trojan RTM perbankan terkenal dalam kerangka baru, yang memiliki struktur yang cukup sederhana dan bekerja dalam tiga tahap. Di bawah ini adalah lapisan pembungkus pertama yang mendekripsi kode shell dan memberikan kontrol padanya.

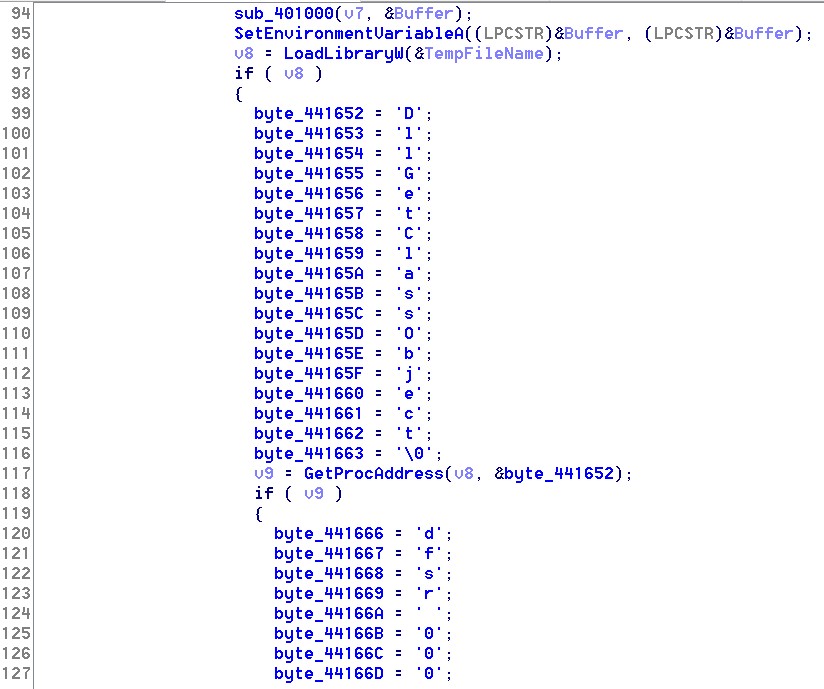

Selanjutnya, shellcode, yang memiliki struktur sederhana yang kira-kira sama, mendekripsi dan meluncurkan file yang dapat dieksekusi, yang kemudian mendekompresi RTM menggunakan fungsi RtlDecompressBuffer dan meluncurkannya:

Seperti yang Anda ketahui, RTM telah menjadi pemimpin di ruang Rusia dalam jumlah email phishing dalam beberapa tahun terakhir. Serangan tersebut ditujukan untuk memaksimalkan penguasaan infrastruktur dan konsolidasi di dalamnya, diikuti dengan upaya monetisasi melalui penarikan dana.

Lanjutkan Aktivitas Emotet

Pengunduh Emotet, yang praktis tidak digunakan di Rusia sepanjang tahun lalu, diaktifkan kembali pada Juli 2020 dan kali ini mendistribusikan trojan perbankan QBot. Kami mencatatnya dengan pelanggan kami dari berbagai industri: energi, sektor publik, kredit dan keuangan. Pada saat yang sama, salah satu modul Qbot memungkinkan Anda untuk mencuri pesan email, yang digunakan oleh operator yang mendistribusikan Emotet untuk mailing phishing. Ini sangat meningkatkan tingkat kepercayaan penerima dan meningkatkan kemungkinan infeksi.

Malware menyebar dalam cangkang yang menyamar sebagai aplikasi MFC.

Salah satu lapisan pelindung menggunakan obfuscation aliran kontrol.

Surat pencuri MassLogger

Kami baru saja mendaftarkan pencuri MassLogger baru di salah satu pelanggan asing kami. Dan bahkan jika tidak sering dikirim, itu telah mencapai radar spesialis keamanan informasi. Ngomong-ngomong, dia belum diperhatikan dalam pengiriman surat ke perusahaan Rusia.

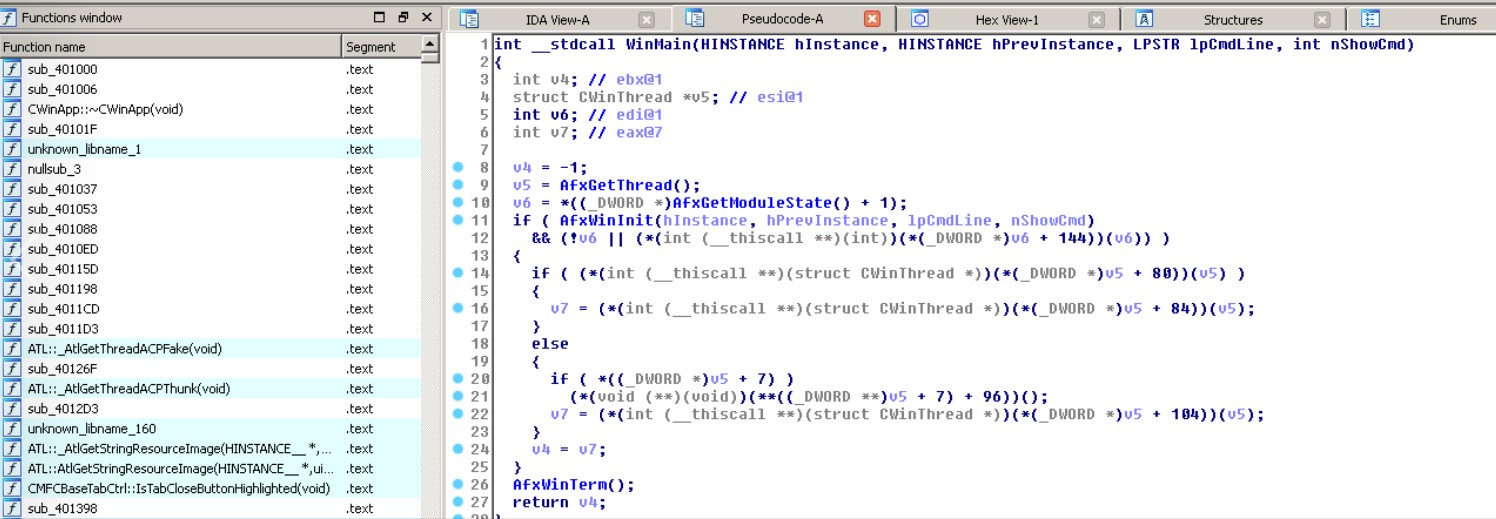

Virus adalah file yang dapat dijalankan .NET, dilindungi oleh shell dengan banyak pemeriksaan lingkungan virtual dan dikaburkan. Ada tiga metode obfuscation utama yang digunakan: control-flow obfuscation, enkripsi string, dan inisialisasi delegasi dinamis.

Contoh kebingungan aliran kontrol ditunjukkan di bawah ini:

Pada awal eksekusi, salah satu sumber daya didekripsi, yang berisi kamus khusus. Kuncinya adalah token bidang salah satu kelas, dan nilainya adalah token fungsi, yang delegasi akan menginisialisasi bidang ini. Selanjutnya, banyak fungsi dipanggil melalui bidang yang diinisialisasi secara dinamis ini.

Di bawah ini adalah potongan kode tempat kamus diisi dan bidang diinisialisasi oleh delegasi:

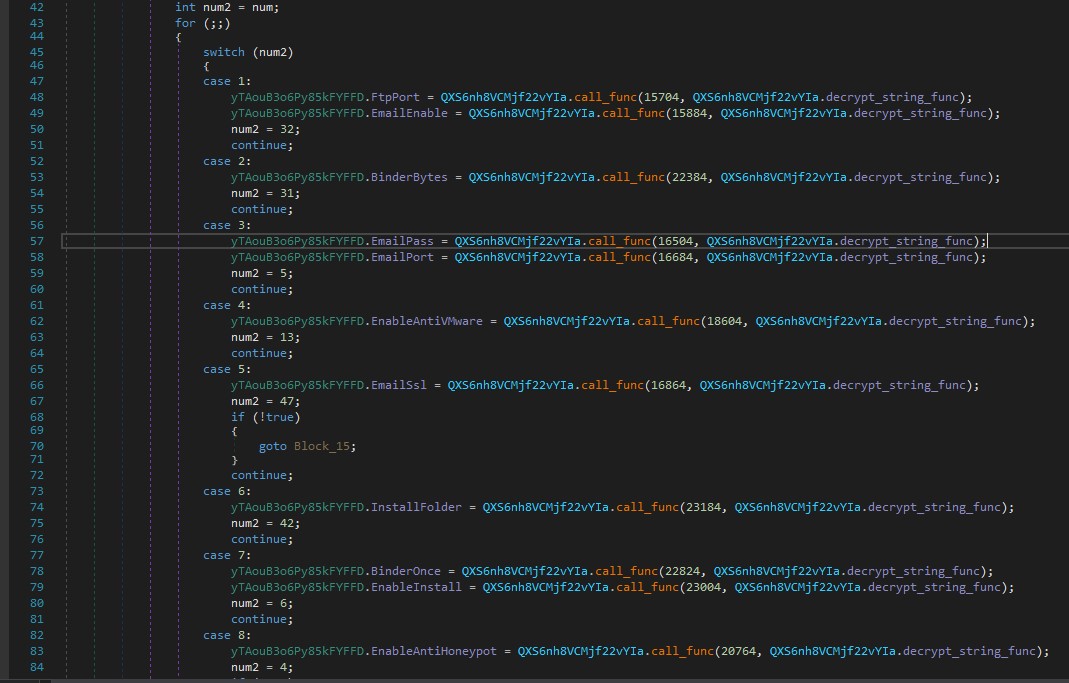

Keluarga MassLogger mampu mengirim data yang dikumpulkan dari komputer korban dalam tiga cara: ke panel kontrol (http), ke server FTP, atau ke kotak surat. Konfigurasi virus berisi kredensial yang diperlukan untuk FTP dan server email (bergantung pada metode pengiriman yang digunakan). Dalam aspek ini, MassLogger memiliki kemiripan dengan beberapa pencuri .net lainnya: Hawkeye, Agen Tesla. Di bawah ini adalah potongan kode dengan mengisi konfigurasi:

Milis NetWire di Visual Basic Shell

Di berbagai industri, surat massal RAT NetWire telah direkam dalam shell yang ditulis dalam Visual Basic. Kami telah melihat variasi kode asli dan kode p. Tugas shell adalah memeriksa lingkungan virtual, men-debug, dan memuat NetWire dari alamat terprogram tertentu. Dalam satu tahun terakhir kami telah melihat banyak keluarga pencuri yang berbeda dalam cangkang yang sama, tetapi sampel ini menyertakan lebih banyak teknik pendeteksian kebingungan dan lingkungan virtual.

Cuplikan kode khas dari pengemas VB ini ditunjukkan di bawah ini:

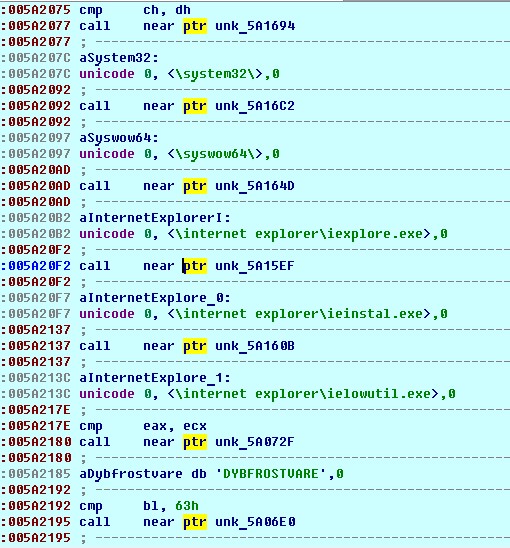

Contoh pendeteksian layanan yang tidak diinginkan menggunakan hash yang dihitung dari nama layanan (misalnya, "VMware Tools" atau "VMware Snapshot Provider"):

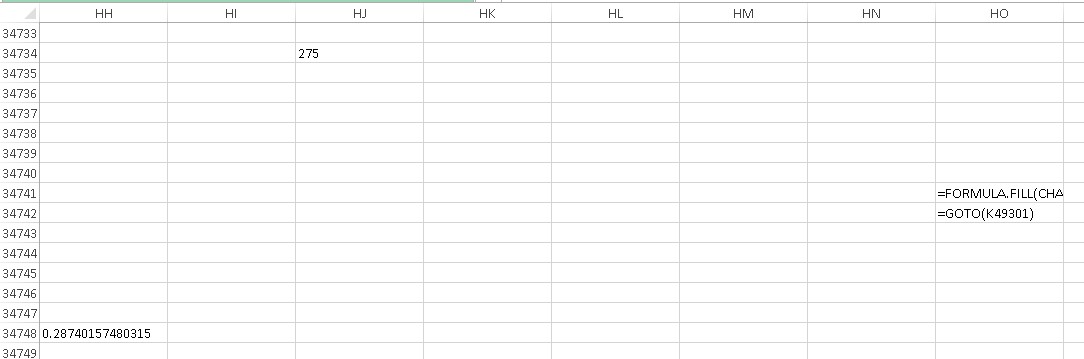

Milis Zloader menggunakan makro Excel 4.0

Beberapa pelanggan kami dari sektor kredit dan keuangan telah mendaftarkan pengiriman malware Zloader. Pengguna menerima dokumen Excel, setelah membuka formula tertentu yang diluncurkan di sel yang melakukan tindakan yang diperlukan, termasuk anti-analisis dan mengunduh malware. Rumusnya sendiri telah tersebar di selembar kertas besar agar lebih sulit dikenali dan dianalisis. Perlu dicatat bahwa teknologi Macro 4.0 dianggap usang dan sekarang hampir tidak pernah digunakan.

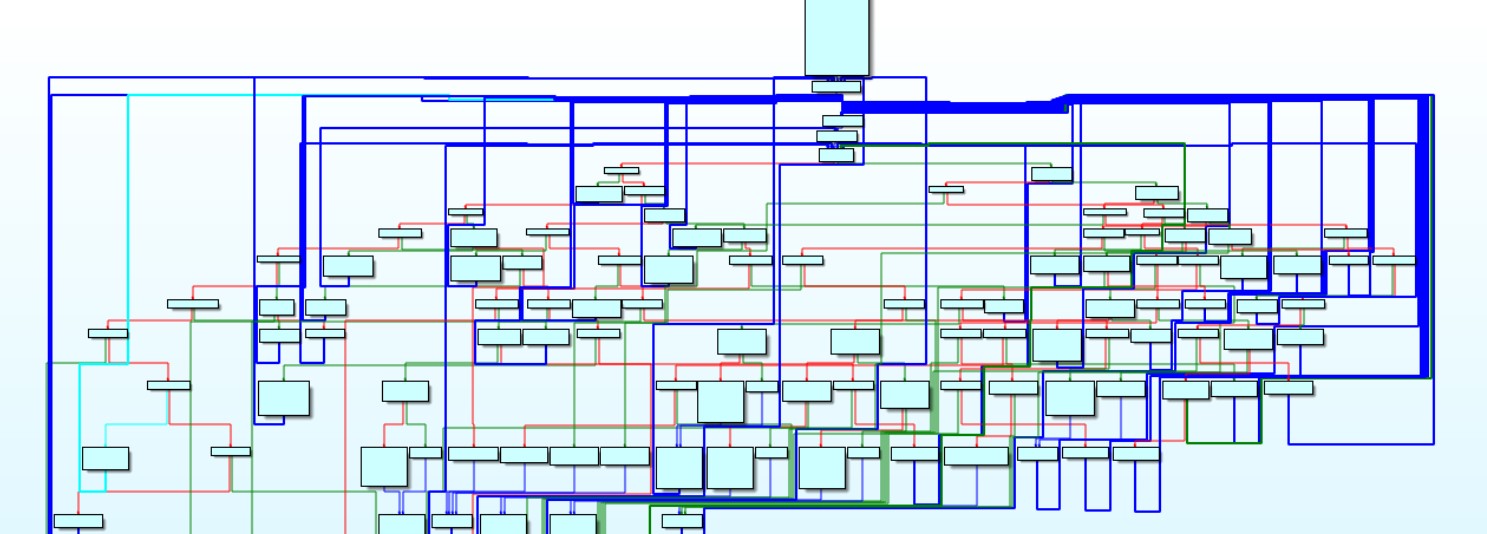

Faksi canggih dan alat canggih

Untuk kelompok dunia maya tingkat lanjut, tugas utamanya tidak hanya menembus infrastruktur, tetapi tetap berada di dalamnya selama dan tidak mencolok mungkin, kontrol jangka panjang dan akses ke data rahasia (spionase dunia maya). Selama periode pelaporan, mereka beroperasi sebagai berikut.

Metode lain untuk menyembunyikan Mimikatz

Dalam salah satu investigasi kami, penjahat dunia maya dengan tingkat teknis yang cukup tinggi menggunakan teknik yang menarik untuk melewati antivirus dan meluncurkan Mimikatz. Mimikatz terenkripsi ditempatkan di shell yang mengambil dua parameter dari baris perintah: kunci dan vektor inisialisasi. Kemudian, dengan menggunakan perpustakaan CryptoPP, Mimikatz didekripsi, dan kontrol dipindahkan kepadanya. Di bawah ini adalah fragmen kode dengan pemasangan kunci dan vektor, serta persiapan buffer untuk mendekripsi data:

Akibatnya, perlindungan anti-virus tidak bersuara ketika utilitas Mimikatz dimulai dan penyerang berhasil mendapatkan kredensial.

Grup peretas baru TinyScouts

Pada musim panas 2020, kami mengidentifikasi kelompok penjahat dunia maya baru yang menyerang bank dan perusahaan energi. TinyScouts dibedakan oleh keterampilan teknis tingkat tinggi dan variabilitas skenario serangan. Kami menulis lebih banyak tentang TinyScouts di sini .

Itu saja. Investigasi baru maju ke

Igor Zalevsky,

Kepala Departemen Investigasi Insiden Cyber JSOC CERT Asker Jamirze, Ahli Investigasi Teknis JSOC CERT