Kami telah menempatkan 5 honeypots, selanjutnya hanya "server", untuk mengumpulkan statistik RDP brute-force di jaringan kami.

Satu server berada di London, yang lainnya di Zurich, satu di jaringan aman di M9, dua lainnya di pusat data Rucloud dalam jaringan yang aman dan tidak aman. Alamat IP dari masing-masing server berada di subnet yang berbeda, setiap alamat IP dibedakan dengan oktet pertama. Jika Anda mencoba mengukur pemindaian "jarak" antara alamat IP menggunakan rumus:

((Oktet pertama subnet # 1) - (Oktet pertama subnet # 2)) * (2 ^ 24),

Jika Anda memindai 0.0.0.0/0, penyerang harus membuka setidaknya 771751936 alamat IP untuk menemukan dua server terdekat satu sama lain. Selain itu, tidak ada server yang merespons ICMP dan setiap alamat IP tidak digunakan oleh siapa pun selama 3 bulan, semua 5 server membuka port pada waktu yang sama. Semua server terhubung ke AD.

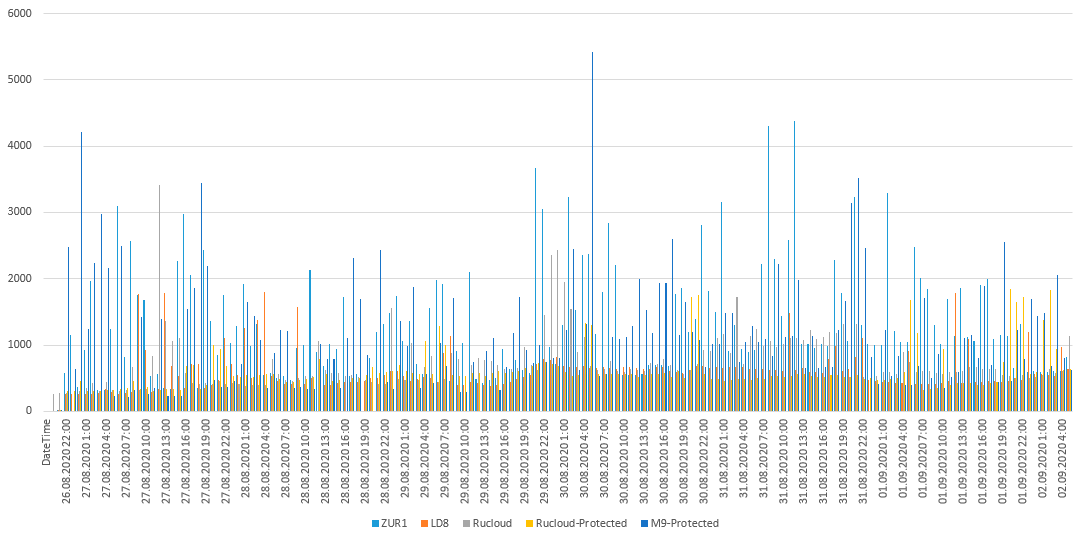

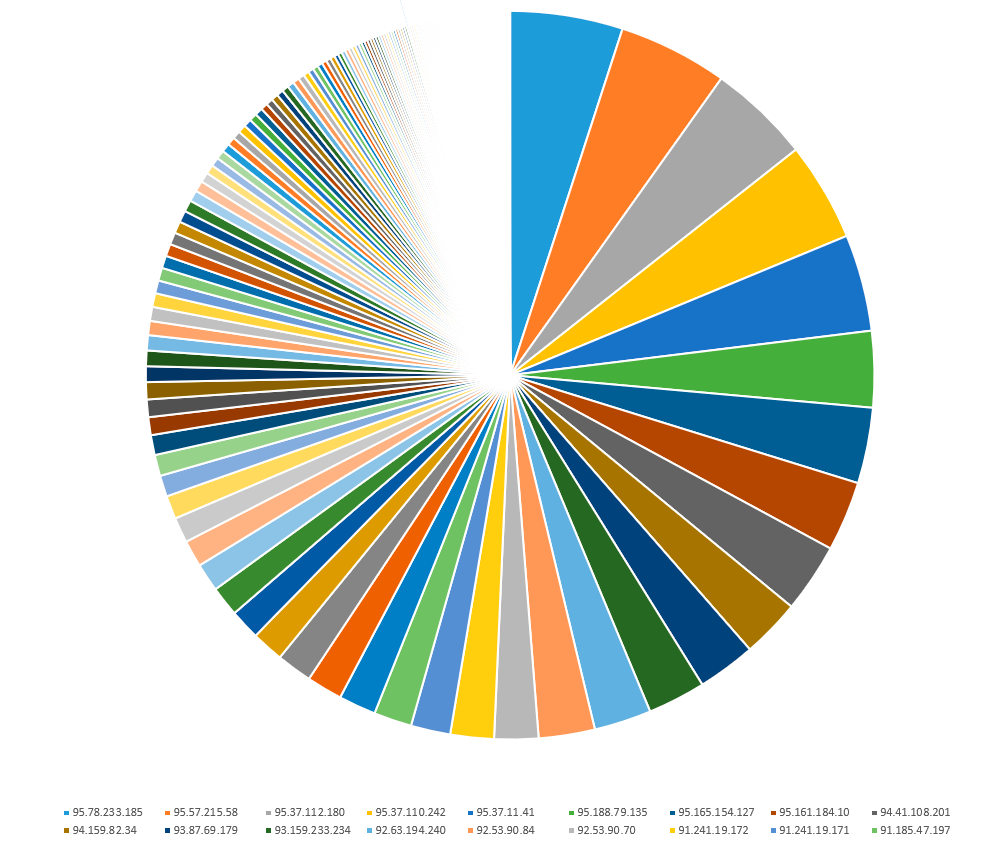

Grafik warna-warni

Kami mulai dengan yang menarik dan diakhiri dengan yang signifikan.

Awalnya bagus. Bruteforcer pertama masuk ke server di Rucloud pada jam pertama port dibuka. Di semua pusat data lainnya, server hanya ditemukan dalam satu jam kedua.

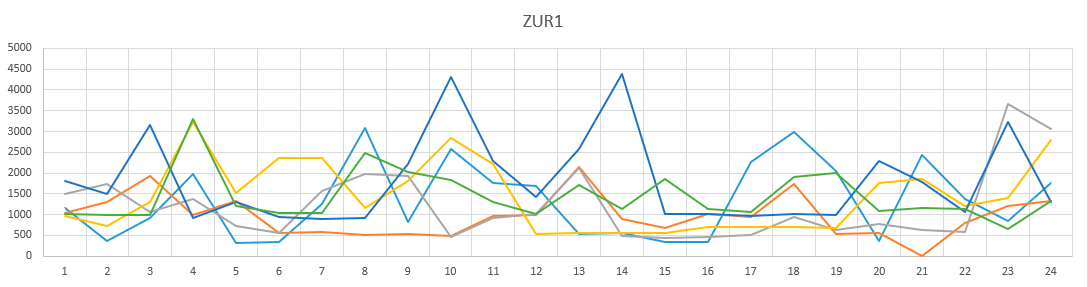

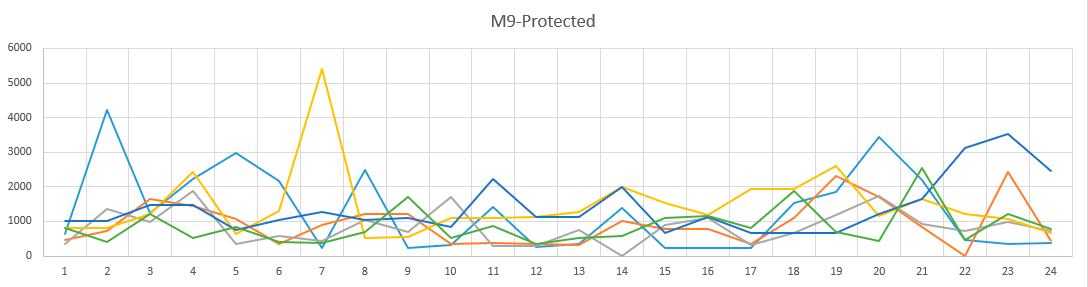

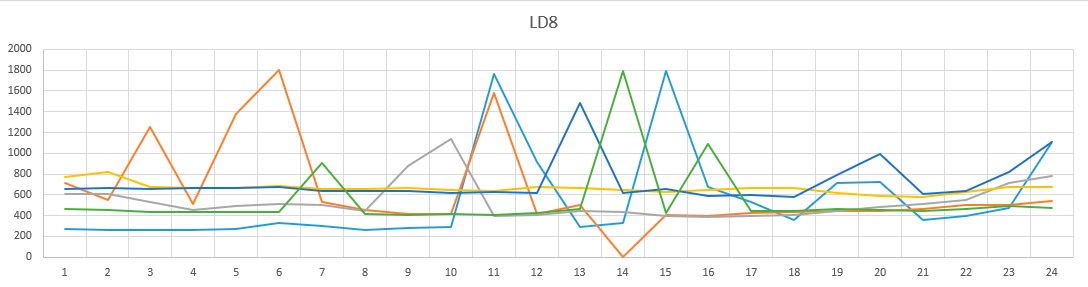

Seperti yang dapat Anda lihat dari grafik, kekerasan tidak banyak berubah dari hari ke hari. Dan jika Anda melihat waktu dalam sehari? Berikut grafiknya. Warna yang berbeda adalah hari yang berbeda.

Jadwal waktu hari dc ZUR1.

Grafik waktu dalam sehari di subnet M9 aman.

Grafik waktu hari di dc LD8.

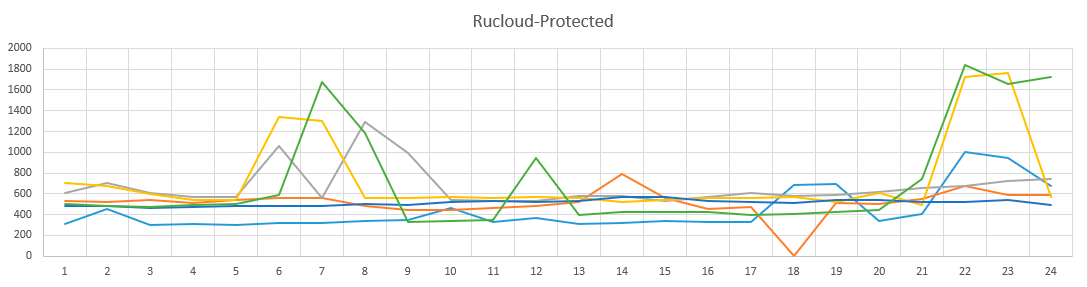

Grafik waktu dalam sehari di subnet Rucloud yang dilindungi.

Grafik waktu hari di Rucloud.

Sebuah gambaran yang agak membosankan, dapat dikatakan bahwa gambar tersebut tidak berubah tergantung pada waktu hari.

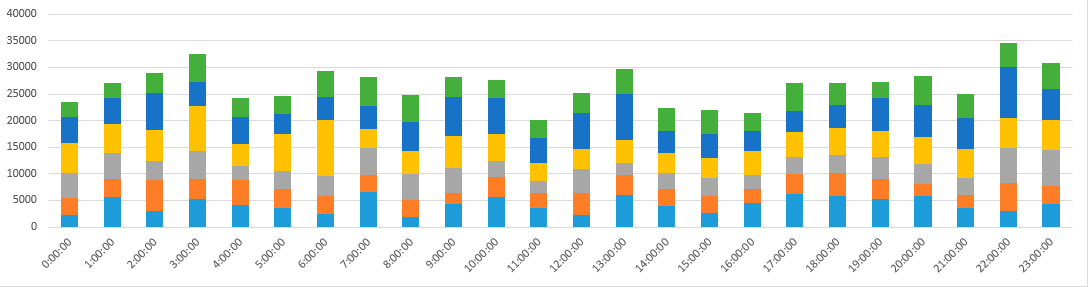

Mari kita lihat grafik yang sama berdasarkan waktu, tetapi secara total untuk semua pusat data.

Grafik waktu-hari yang bertumpuk.

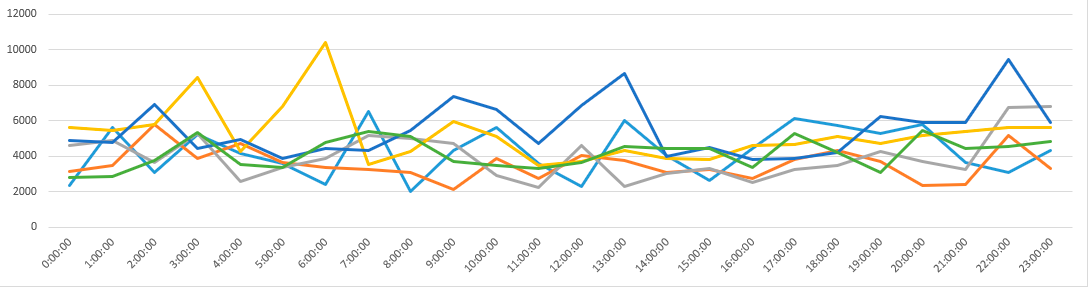

Grafik waktu hari.

Pola kekerasan tidak berubah tergantung pada waktu hari. Artinya, perangkat yang berpartisipasi dalam serangan brute force kemungkinan besar selalu aktif.

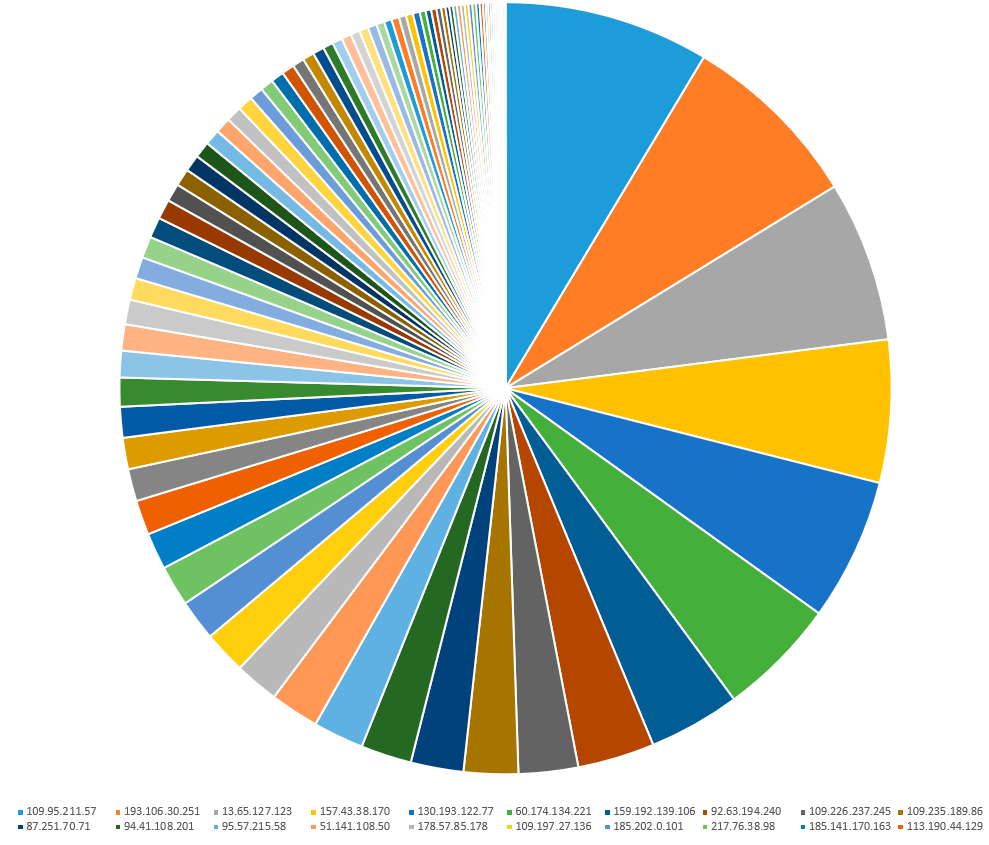

Statistik upaya login yang gagal untuk setiap alamat pada satu subnet Rucloud yang tidak dilindungi.

Secara total, 89 alamat IP mengambil bagian dalam pencarian selama seminggu penuh di salah satu subnet Rucloud yang tidak dilindungi. 10 alamat IP mengisi 50% dari 114809 percobaan.

Statistik upaya login yang gagal untuk setiap alamat untuk semua pusat data.

Hal yang sama, tetapi hanya dengan statistik untuk semua pusat data. 50% dari semua statistik mengisi 15 alamat IP. Ada lebih dari setengah juta percobaan di kelima server. Seberapa berbedakah para penyerang?

143 alamat IP terlihat di semua jaringan dan hanya 29 alamat IP yang terlihat di semua 5 server. Kurang dari setengah dari semua penyerang menyerang 2 atau lebih server. Ini berarti jarak pemindaian antara alamat IP penting. Ini berarti bahwa penyerang memperoleh informasi tentang port terbuka menggunakan nmap, memindai alamat IP satu per satu.

Kami menghitung botnet

Melihat laporan dan nama pengguna yang digunakan untuk pencarian, saya dikejutkan oleh kamus yang menggunakan alamat IP yang berbeda, jumlah login di kamus.

Misalkan ini semua botnet berbeda dengan kamus berbeda, maka saya menghitung N botnet. Berikut adalah kamus untuk masing-masing:

admin, administrator, administrador, administrateur, admin, administrator, administrador, administrateur, ADMIN, USER, USER1, TEST, TEST1, ADMINISTRATOR, USER1, USER2, USER3, USER4, USER5, USER6, USER7, USER8, USER9, HP, ADMIN, USER, PC, DENTAL

Botnet ini adalah yang terbesar dan menggunakan kamus terbesar. Ada banyak login dalam berbagai bahasa, termasuk. Rusia, Prancis, dan Inggris:

1, 12, 123, 1234, 12345, 13, 14, 15, 19, 1C, KAMERA, KAMERA, ADMIN, USERL8, GVC, ADMINISTRATEUR, IPAD3, USR_TERMINAL, JEREMY, ADMINISTRATOR, ADM, ALYSSA, ADMINISTRATOR, CAMERA, AT KAMERA, ADMIN, USERL8, GVC, ADMINISTRATEUR, USR_TERMINAL, JEREMY, IPAD3, USR_TERMINAL, JEREMY, ADMINISTRATOR, ADMIN, ADM, SERGEY, OLEG, IRINA, NATASHA, SYSTEM, ADISORIS, GVC, USREMINAL ADMIN, ADM, SERGEY, OLEG, IRINA, NATASHA, dan sebagainya, bahkan termasuk login China.

Ada kamus yang hanya menggunakan kata Cina dan Inggris. Saya tidak dapat mengekstrak karakter bahasa Mandarin dari database menggunakan Powershell. Ini hanya sebagian dari kosakata rekan-rekan Cina:

SHENZHEN, TIANJIN, MANDARIN, CHONGQING, SHENYANG, XIAN, CONS, CHINA, TECHNOLOGY, ISPADMIN, BEIJING, SHANGHAI

Ada juga alamat IP tunggal yang mencoba melakukan iterasi melalui login ini. Mungkin, hanya anak-anak yang bermain:

USR1CV8, ADMINISTRATOR

ADMI, NIMDA, ADMS, ADMINS

Hanya ada serangan brute-force bodoh pada kata sandi, pencarian kamus, dan ada serangan brute-force yang kurang lebih menarik. Penyerang memiliki kemampuan untuk mendapatkan nama pengguna, berbagi SMB, terkadang bahkan hash kata sandi, nama komputer, nama domain AD atau WorkGroup.

Spesialis keamanan tahu tentang BloodHound, dan peretas tahu tentang itu. Jika kita membiarkan AD dalam keadaan default-nya, maka kita bisa mencuri nama domain, nama komputer, bahkan hash password pengguna. Habré telah menulis tentang vektor serangan pada AD dan alat ini. Saya merekomendasikan membaca materi brilian ini .

Ngomong-ngomong, serangan pertama menggunakan nama server dan domain dimulai 13 jam setelah port dibuka, tetapi penyerang dengan cepat tertinggal, mencoba menerobos hanya 138 kali. Serangan kedua dengan kamus yang sama diulang 3 hari kemudian, tetapi juga tidak berlangsung lama.

Total 5 botnet dengan kamus berbeda. Akan diperlukan untuk mengumpulkan statistik yang lebih rinci tentang login yang digunakan untuk memahami mana yang paling sering digunakan dan dalam proporsinya. Sangat mungkin bahwa pandangan pertama dikaburkan oleh kumpulan statistik yang tidak terlalu akurat dan gambaran sebenarnya sedikit lebih menarik.

Apakah ini masalah?

Dari awal isolasi diri, kami mulai mencatat ketidaktersediaan server yang sangat aneh. Awalnya, kami menghubungkan semuanya dengan membebani jaringan penyedia Internet rumah, Netflix, dan torrent, terkadang infrastrukturnya belum siap.

Kecurigaan tentang infrastruktur dengan cepat menghilang ketika beberapa klien kami di Windows Server 2008, mereka pada prinsipnya tidak dapat masuk ke RDP. Setelah melihat log keamanan, kami mencatat rekor tingkat serangan, lebih dari 36 ribu upaya dalam 24 jam.

Ternyata, brute-force dengan intensitas yang cukup mampu membunuh RDP sepenuhnya, atau menyebabkan jeda permanen.

Asal muasal masalah tidak sepenuhnya dipahami. Entah RDP dipasang oleh seluruh paket, atau oleh satu penyerang. Skrip dan mstsc.exe gagal mereproduksi pemutusan dan gambar membeku.

Entah brute-force berubah menjadi DDoS, atau beberapa penyerang memiliki implementasi brute-force entah bagaimana dengan cara khusus, yang juga menyebabkan masalah. Satu-satunya hal yang jelas adalah bahwa waktu pemutusan bertepatan dengan upaya login yang gagal.

Serangan paling brutal terjadi musim panas ini di bulan Juni, ketika dukungan kami mencatat jumlah keterlambatan dan jeda RDP terbesar. Sayangnya, kami belum mengumpulkan statistik.

Sumber: Kaspersky

Keputusan?

Iya.

Yang perlu Anda lakukan untuk melindungi diri Anda sendiri adalah menutup diri Anda dengan firewall. Tapi saya merasakan kemalasan yang sama seperti Anda, jadi saya membuat modul ini.

Modul ini bekerja pada Windows Powershell 5.1 dan Powershell Core 7. Tautan ke github proyek ada di sini . Sekarang mari kita lihat fungsinya.

Protect-Bruteforce

Selama ini modul disebut dengan itu. Mengubah aturan firewall dengan menambahkan semua alamat IP yang berhasil masuk ke aturan. Nyaman untuk digunakan bersama dengan alamat IP statis, menyederhanakan penerapan server desktop jarak jauh dalam hubungannya dengan gateway VPN.

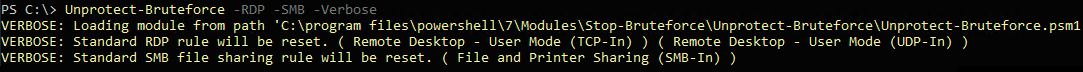

Unprotect-Bruteforce

Mereset RemoteAddress untuk aturan firewall default.

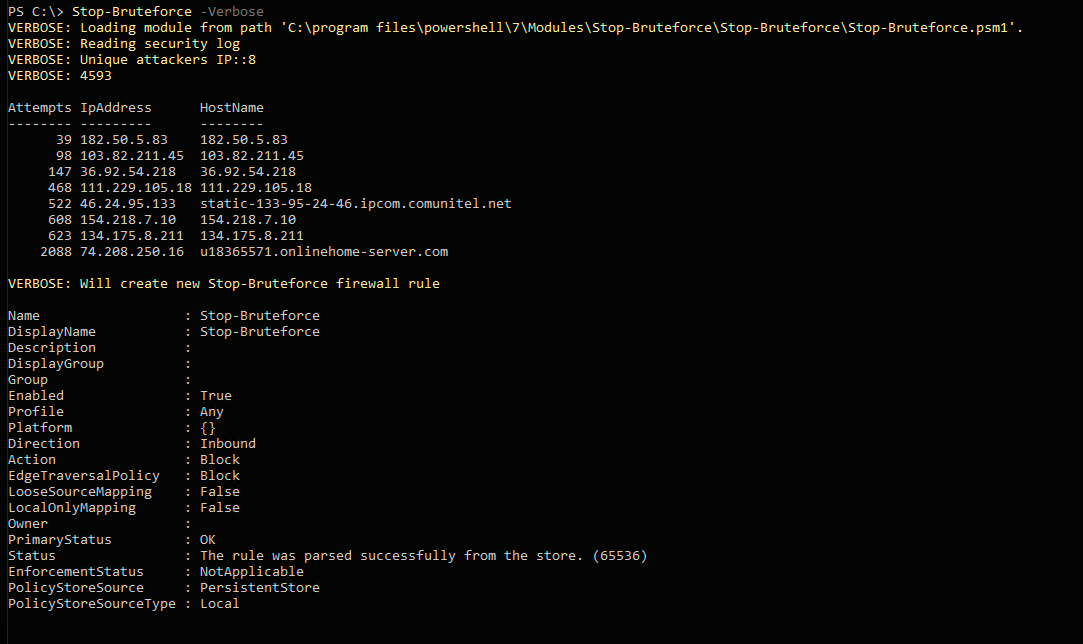

Hentikan-Bruteforce

Memindai log peristiwa untuk login yang gagal dan memblokir alamat IP dari daftar dengan aturan "Stop-Bruteforce" yang terpisah.

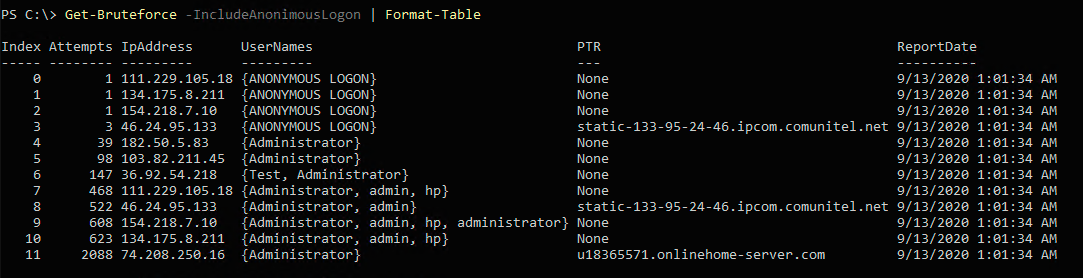

Get-Bruteforce

Menampilkan larik objek statistik untuk setiap alamat IP. Fungsi ini digunakan untuk mengumpulkan statistik untuk grafik di atas.

Wawancara

Kami di RUVDS percaya bahwa sistem operasi harus dikirimkan kepada pengguna dalam keadaan yang sangat tidak berubah. Menurut kami, dalam dunia yang ideal, sistem operasi harus disajikan seperti keadaan stoknya saat pertama kali diluncurkan. Tetapi bagaimanapun juga, fungsi seperti membuat kata sandi dari akun pribadi tidak hanya menyederhanakan hidup, tetapi juga diperlukan untuk banyak klien kami. Kami ingin mengetahui pendapat Anda tentang karya seni berkualitas seperti ini. Beri suara dan komentar.