Selamat sore! Hari ini saya akan memberi tahu Anda informasi apa tentang suatu organisasi yang dapat ditemukan di sumber terbuka dan bagaimana penyerang potensial dapat menggunakannya. Banyak dari Anda mungkin pernah mendengar tentang OSINT (Open Source INTelligence, daftar aktivitas yang bertujuan mengumpulkan informasi dari sumber terbuka), yang paling sering digunakan untuk mengumpulkan informasi tentang orang tertentu. Tetapi OSINT juga dapat digunakan untuk mencari informasi tentang organisasi tertentu untuk menilai keamanan. Anda harus mengakui bahwa melihat apa yang tersedia untuk umum tentang Anda dan bagaimana penampilan Anda dari sisi calon penyerang adalah berguna.

Sumber daya populer tempat informasi dikumpulkan

Untuk melakukan pemindaian aktif, perlu untuk menandatangani NDA dan mengoordinasikan pekerjaan, yang tentu saja membutuhkan waktu. Dalam hal ini, perlu menggunakan hanya data yang ada di sumber terbuka, tidak memindai infrastruktur TI dan, karenanya, tidak menghabiskan jam kerja di birokrasi.

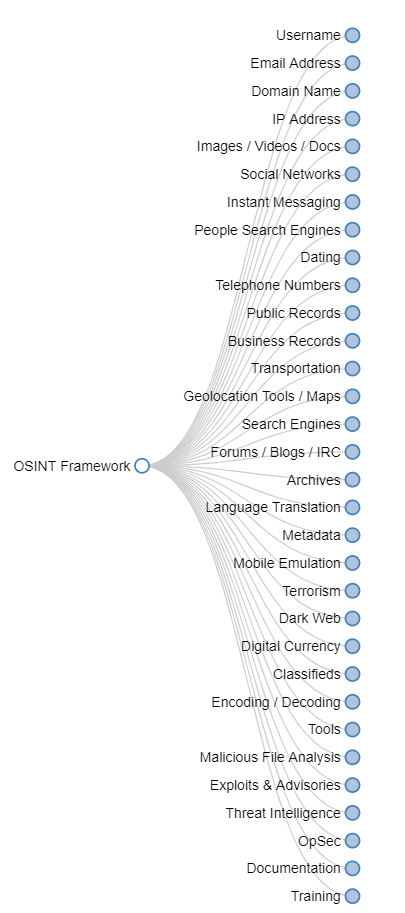

Jadi apa yang bisa ditemukan di domain publik?

Jawaban paling rinci untuk pertanyaan ini adalah osintframework.com , saya sarankan membacanya untuk mendapatkan jawaban umum atas pertanyaan yang diajukan.

Saya akan mencoba menyoroti informasi yang paling menarik untuk spesialis keamanan informasi dari begitu banyak informasi. Kami akan mencari:

- Alamat surat perusahaan

- Fakta-fakta mengenai alamat pos

- Subdomain yang terdaftar di perusahaan

- Alamat IP perusahaan dan sistem otonom

- Buka port dan layanan yang ada di dalamnya, serta pemilihan kerentanan dan eksploitasi untuk layanan yang ditemukan

- Direktori situs tersembunyi

- Dokumen rahasia

Apa yang dapat Anda gunakan untuk menemukan informasi ini?

Ada banyak sekali alat di Internet untuk mencari alamat surat perusahaan berdasarkan domain, misalnya:

hunter.io - hingga saat ini, alat ini sepenuhnya gratis, tetapi sayangnya waktu sedang berubah. Ekstensi

browser Pencari Email Snov.io - saat ini memiliki fungsi yang sangat besar dalam versi gratisnya dan menemukan banyak sekali akun domain, tetapi untuk berapa lama? ..

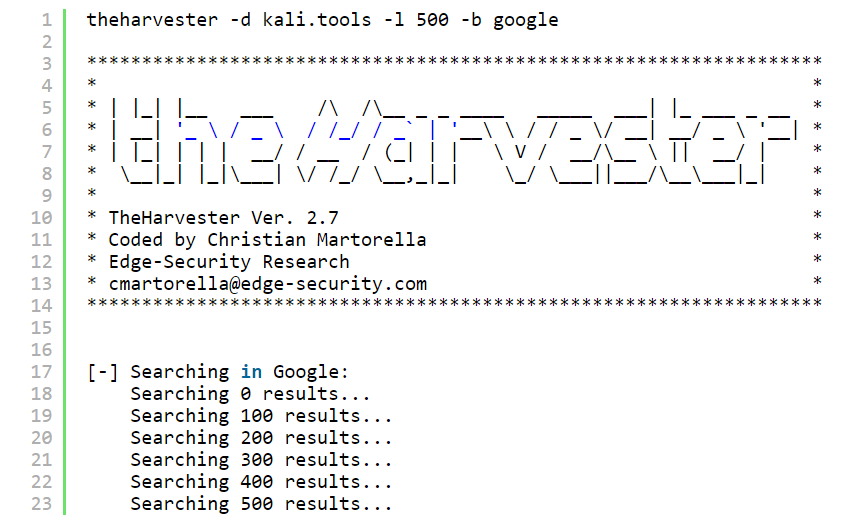

theHarvester - mengumpulkan alamat email dan subdomain, membuka porta dan data tentang virtual tuan rumah. Telah diinstal sebelumnya di Kali Linux.

Ada alat berbayar dan gratis, pilihan penggunaan tergantung pada kemauan / kemampuan membayar untuk fungsionalitas yang ditingkatkan. Masuk akal untuk menggunakan beberapa alat secara bersamaan karena menghasilkan hasil yang berbeda. Pada akhirnya, kami memiliki banyak sekali alamat surat perusahaan yang harus diperiksa untuk akun yang disusupi.

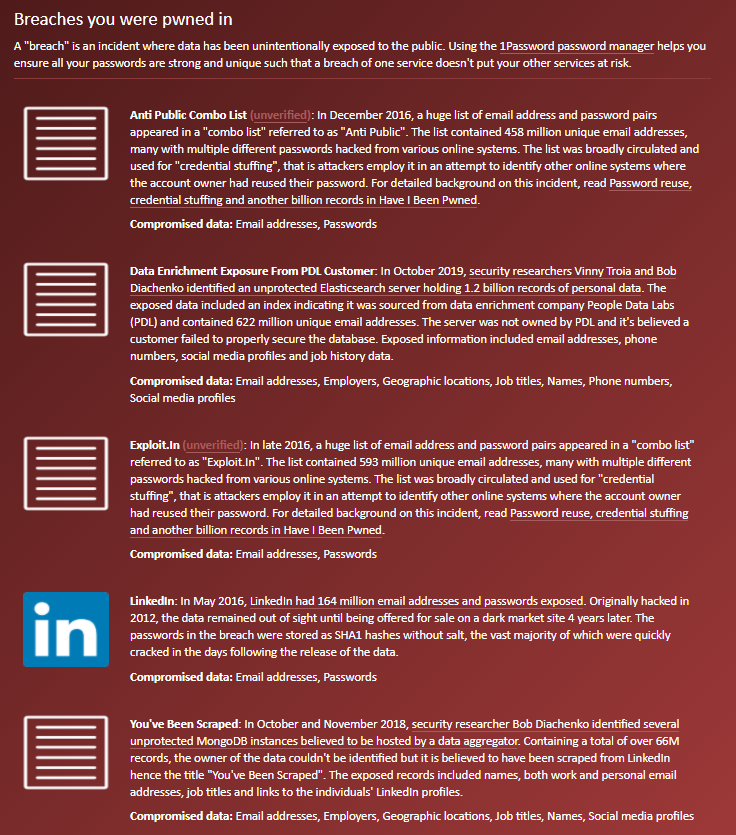

Anda dapat memeriksanya di banyak layanan terkenal haveibeenpwned.com.

Pada keluaran, alat memberi kita informasi di mana database berisi akun yang menyebutkan, apakah database ini memiliki data tentang kata sandi, alamat fisik, nomor telepon, dll.

Kami tidak akan mendapatkan kata sandinya sendiri di sini, tetapi kami akan dapat membagi alamat email menjadi "bersih" dan yang berpotensi disusupi.

Perlu dicatat di sini bahwa alat tersebut memiliki API berbayar. Tanpanya, tentu saja, Anda dapat memeriksa semua alamat surat, tetapi Anda harus mengirimkannya ke pintu masuk satu per satu, yang akan memakan banyak waktu. Saat membeli API ($ 3,5 per bulan, biaya simbolis murni), kami akan dapat menggunakannya dalam berbagai skrip dan, karenanya, secara signifikan mempercepat dan mengotomatiskan proses analisis. Nanti

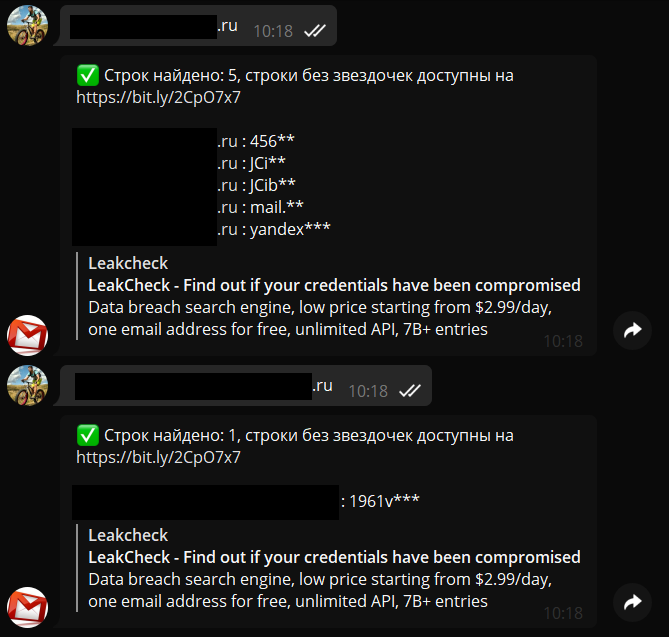

, Anda bisa menggunakan bot di telegram @mailsearchbot .

Di pintu masuk kami memberinya alamat email yang berpotensi disusupi, pada keluaran kami mendapatkan kata sandi yang digunakan terkait dengan alamat email ini. Perlu dicatat bahwa tidak mungkin menemukan kata sandi untuk semua akun, tetapi tingkat deteksinya besar. Dan lagi, jika ada keinginan / kesempatan untuk mendukung secara finansial pengembang, Anda dapat menerima data lengkap, tanpa simbol yang disembunyikan oleh tanda bintang, tetapi sayangnya di sini harganya sudah tergigit.

Langkah selanjutnya adalah mengumpulkan informasi tentang subdomain . Ada banyak alat untuk melakukan ini, misalnya:

theHarvester

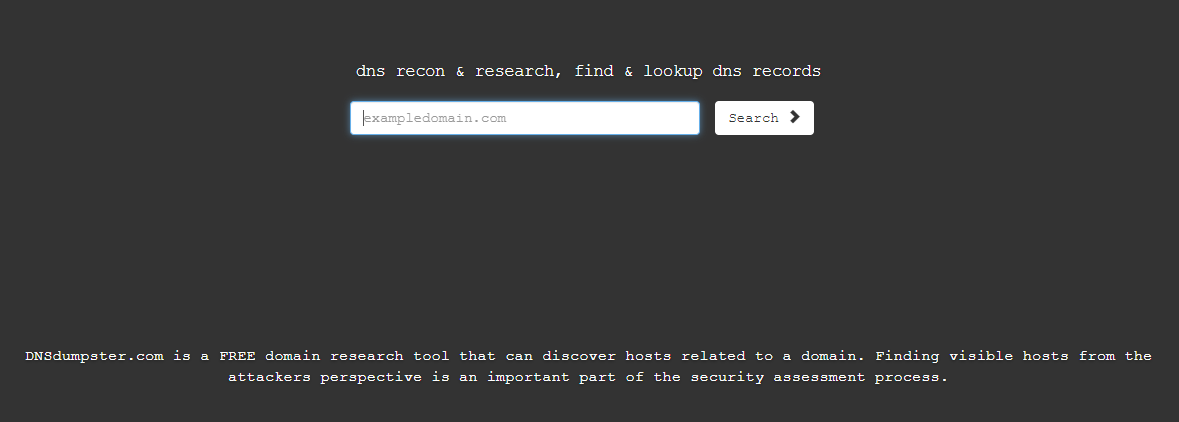

dnsdumpster.com - dapat menggambar grafik hubungan yang indah dan mengekspor hasilnya ke Excel, tetapi memiliki batasan untuk hanya menampilkan 100 subdomain.

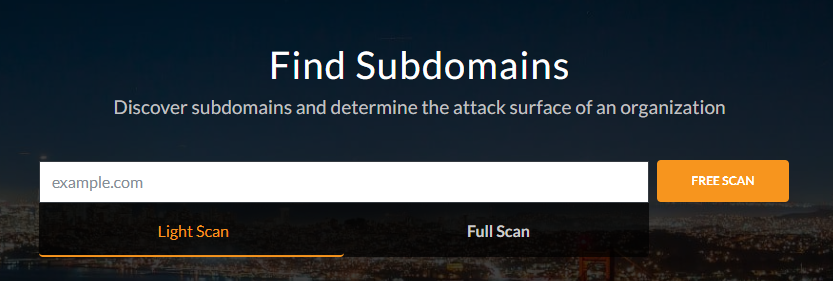

pentest-tools.com - Saya menyarankan Anda untuk membiasakan diri dengan situs ini lebih detail, karena di sini Anda tidak hanya dapat mencari subdomain. Dalam versi lite, ini memiliki batas 2 pemindaian per hari, tetapi mudah dilakukan dengan TOR)

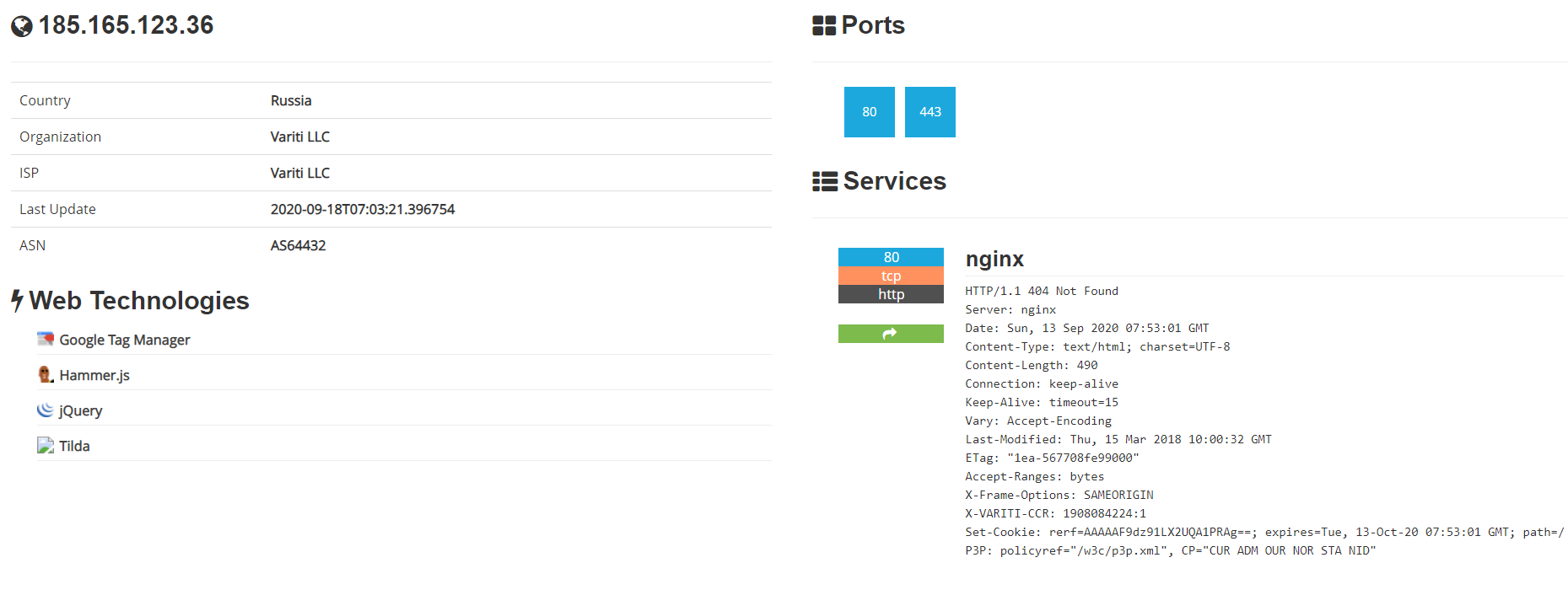

Masuk akal juga untuk menggabungkan alat untuk menentukan jumlah subdomain terbesar. Seringkali, alamat IP dipasangkan dengan subdomain, yang nantinya dapat diumpankan ke shodan ( shodan.io ) untuk mendapatkan daftar port dan layanan terbuka di Internet.

Di masa mendatang, Anda dapat memilih kerentanan dan eksploitasi untuk versi layanan tertentu menggunakan sumber daya seperti:

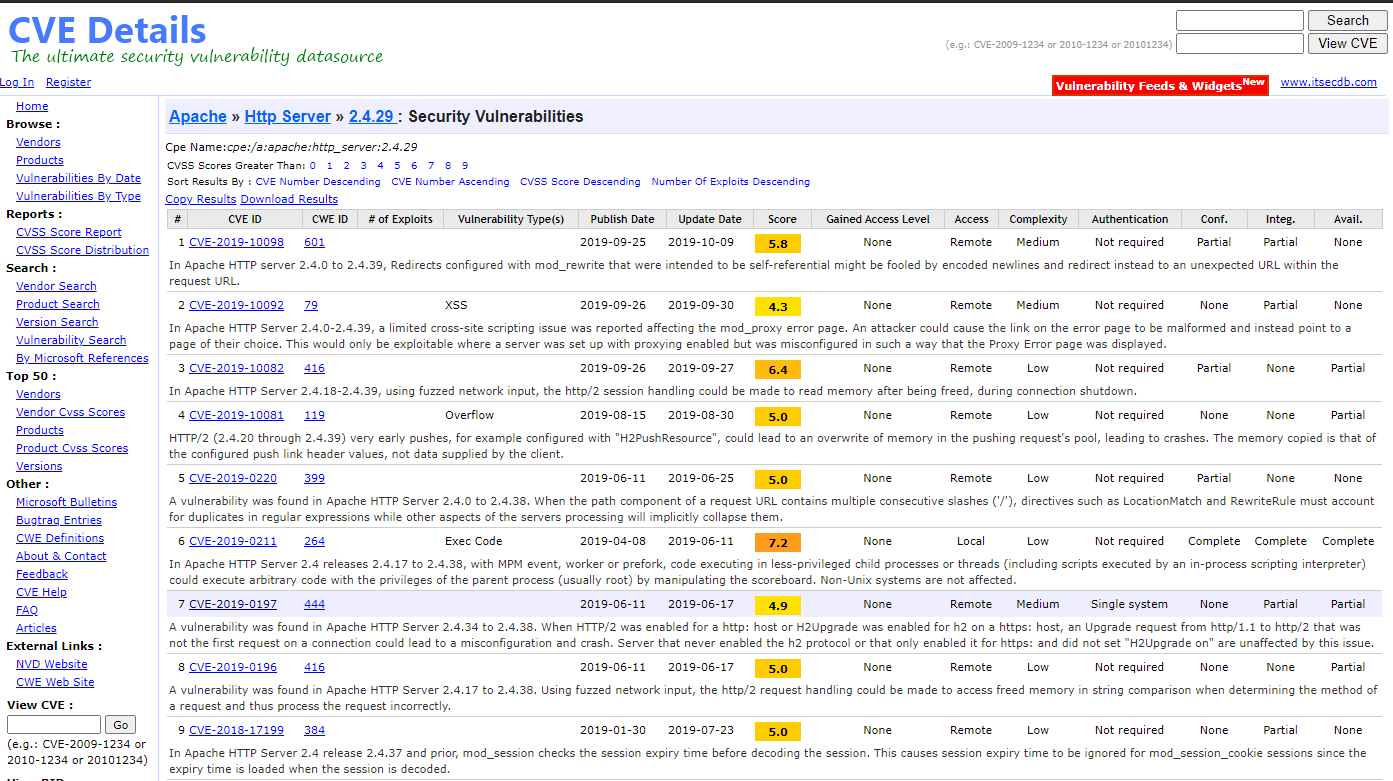

cvedetails.com - database layanan CVE yang besar dan versinya. Mungkin ada beberapa kesulitan untuk menemukan layanan yang diperlukan karena berulang (misalnya, ada dua halaman berbeda dari layanan Microsoft IIS dengan kerentanan berbeda).

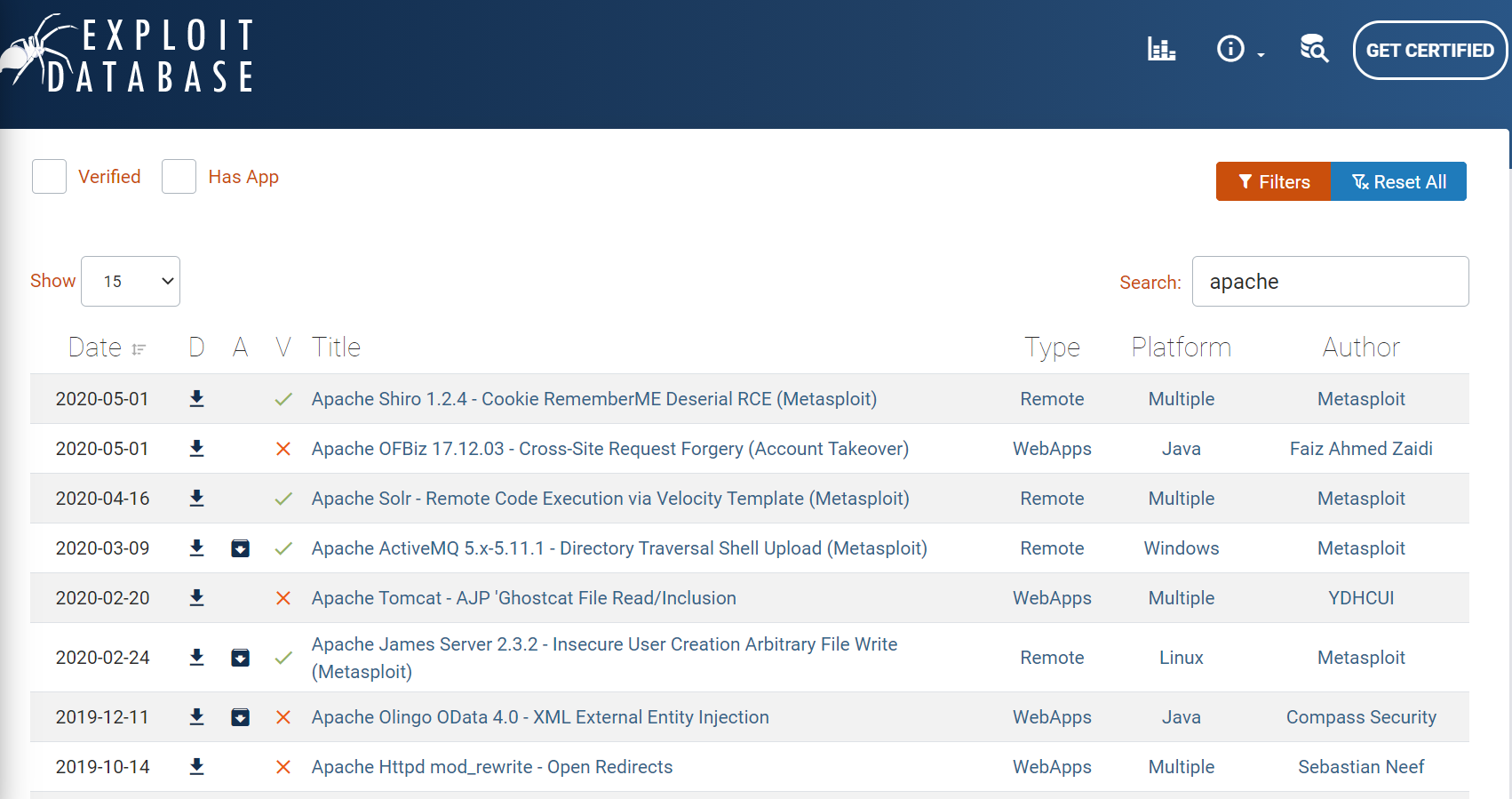

exploit-db.com adalah basis data eksploitasi yang besar dan terus berkembang . Perlu dicatat bahwa ada eksploitasi yang dikonfirmasi oleh administrasi situs dan tidak diverifikasi.

Dalam data shodan, kami juga tertarik pada kepemilikan alamat ip ke sistem otonom . Pemeriksaan dilakukan di berbagai layanan Whois, yang jumlahnya juga banyak. Pada umumnya, tidak ada perbedaan dengan alat mana yang berfungsi, jadi saya akan menunjukkan alat yang saya hentikan:

bgp.he.net - terlihat kikuk, tetapi menampilkan data pada sistem otonom mana pun.

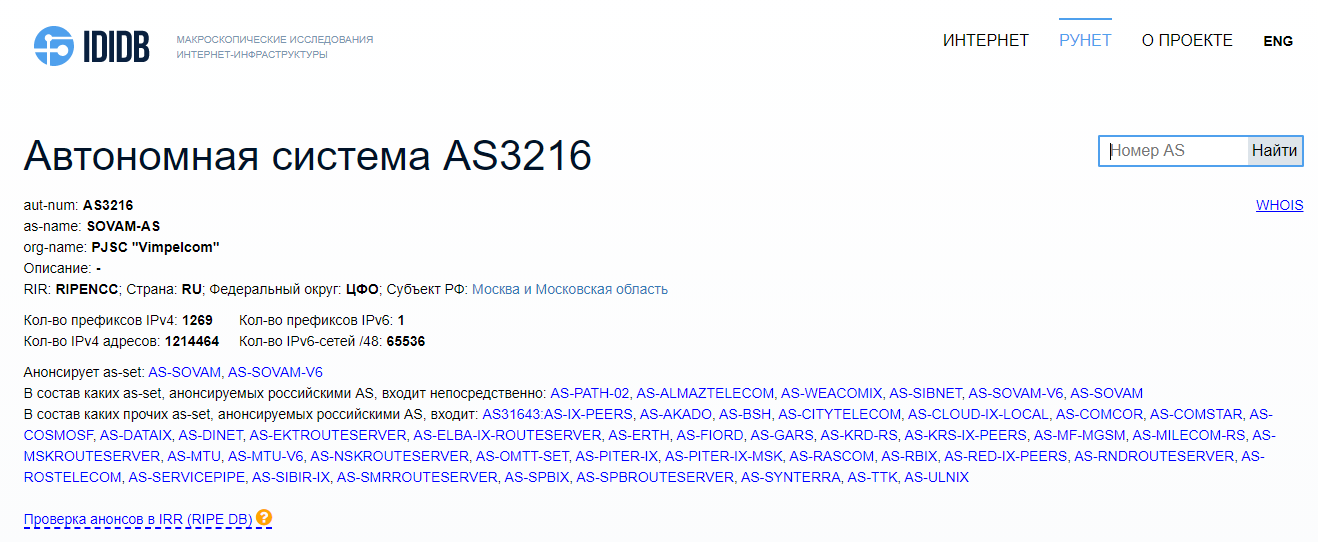

ididb.ru sebagian besar difokuskan pada pengumpulan informasi tentang sistem otonom Runet.

Jika sistem otonom milik perusahaan ditemukan, masuk akal untuk menjalankan semua ip melalui shodan dan mengumpulkan informasi sebanyak mungkin tentang versi layanan.

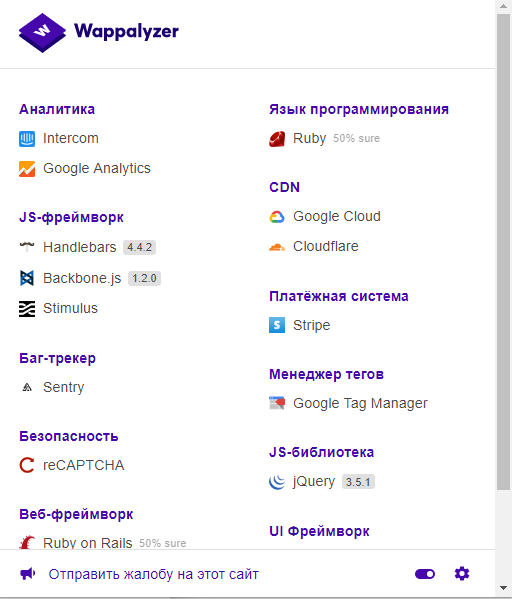

Untuk menganalisis definisi teknologi tempat situs dibuat, Anda dapat menggunakan ekstensi browser Wappalyzer . Seringkali alat mendeteksi versi dan, karenanya, Anda juga dapat memilih kerentanannya.

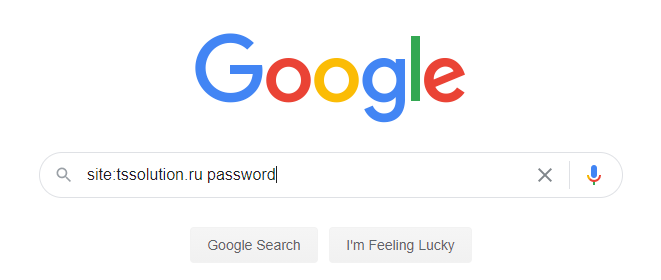

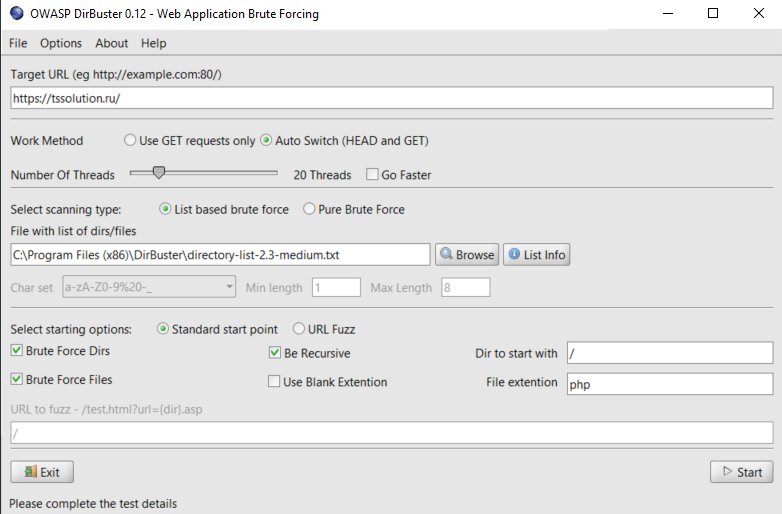

Kami lolos ke tahap terakhir - mencari direktori tersembunyi dan file situs . Di sinilah:

- Google dorks

- DirBuster

Kueri Google Dork adalah kueri rumit untuk mesin telusur yang membantu menjelaskan data publik, tetapi tersembunyi dari mata-mata. Dalam luasnya Internet, terdapat cukup informasi tentang cara membuat kueri "dengan benar" ke mesin pencari untuk mendapatkan informasi yang diperlukan. Andrey Masalovich dengan jelas menunjukkan bagaimana ini dilakukan.

Pada gilirannya, DirBuster adalah alat untuk menemukan direktori dan file tersembunyi yang lupa Anda hapus dari akses publik atau tidak sengaja ditambahkan ke sana. Ini memiliki beberapa kamus built-in untuk mencari. Direkomendasikan untuk menggunakan kamus direktori-list-2.3-medium untuk mengoptimalkan rasio waktu yang dihabiskan dengan pembuangan.

Ada banyak informasi yang harus dianalisis saat menggunakan alat-alat ini, tetapi seringkali upaya itu membuahkan hasil.

Kursus / buku populer untuk mengajar

- Kursus Video Pengenalan OSINT

- OSINT dan Kursus Bersertifikat Kecerdasan Kompetitif

- Saya menyarankan Anda untuk menonton di YouTube rekaman pidato Masalovich Andrey Igorevich, guru kursus sebelumnya. Dia adalah seorang profesional sejati di bidangnya, dia akan menceritakan banyak hal menarik. Saya juga menyarankan Anda untuk membiasakan diri dengan situs webnya , tempat Anda dapat menemukan banyak video dan buku tentang topik ini.

5 masalah teratas yang kami temukan di OSINT

Dalam praktik saya, saya berhasil:

- , . , , ? .

- , “”. — . .

- RDP, FTP, SSH NTP , . , brute force . , ..

- . , , — .

- . , : , ? , , . .

Jadi, kami melihat bahwa informasi dalam sumber terbuka dapat menjadi batu loncatan untuk menyerang infrastruktur perusahaan. Penting untuk secara berkala memeriksa bagaimana organisasi terlihat dari sisi penyerang potensial dan, jika mungkin, menyembunyikan informasi ini.

Bagaimana jika Anda tidak dapat melakukan OSINT sendiri?

Kami dapat menjalankan OSINT untuk organisasi Anda secara gratis, silakan hubungi.

Jika Anda tertarik dengan topik ini, ikuti terus saluran kami ( Telegram , Facebook , VK , TS Solution Blog )!