Apa pun yang dilakukan perusahaan, keamanan DNS harus menjadi bagian integral dari rencana keamanannya. Layanan penamaan, yang menerjemahkan nama host ke alamat IP, digunakan oleh hampir semua aplikasi dan layanan di jaringan.

Jika penyerang mendapatkan kendali atas DNS organisasi, dia dapat dengan mudah:

- mentransfer kontrol atas sumber daya yang ada di domain publik

- mengarahkan ulang email masuk serta permintaan web dan upaya otentikasi

- membuat dan memvalidasi sertifikat SSL / TLS

Panduan ini membahas keamanan DNS dari dua perspektif:

- Pemantauan dan kontrol DNS secara terus menerus

- Bagaimana protokol DNS baru seperti DNSSEC, DOH, dan DoT dapat membantu melindungi integritas dan kerahasiaan kueri DNS yang dikirimkan

Apa itu Keamanan DNS?

Ada dua bagian penting untuk keamanan DNS:

- Memastikan integritas keseluruhan dan ketersediaan layanan DNS yang menerjemahkan nama host ke alamat IP

- Pantau aktivitas DNS untuk mengidentifikasi potensi masalah keamanan di mana saja di jaringan Anda

Mengapa DNS rentan terhadap serangan?

Teknologi DNS diciptakan pada masa-masa awal Internet, jauh sebelum ada yang berpikir tentang keamanan jaringan. DNS bekerja tanpa otentikasi atau enkripsi, secara membabi buta menangani permintaan dari pengguna mana pun.

Dalam hal ini, ada banyak cara untuk mengelabui pengguna dan memalsukan informasi tentang di mana sebenarnya terjemahan nama ke alamat IP dilakukan.

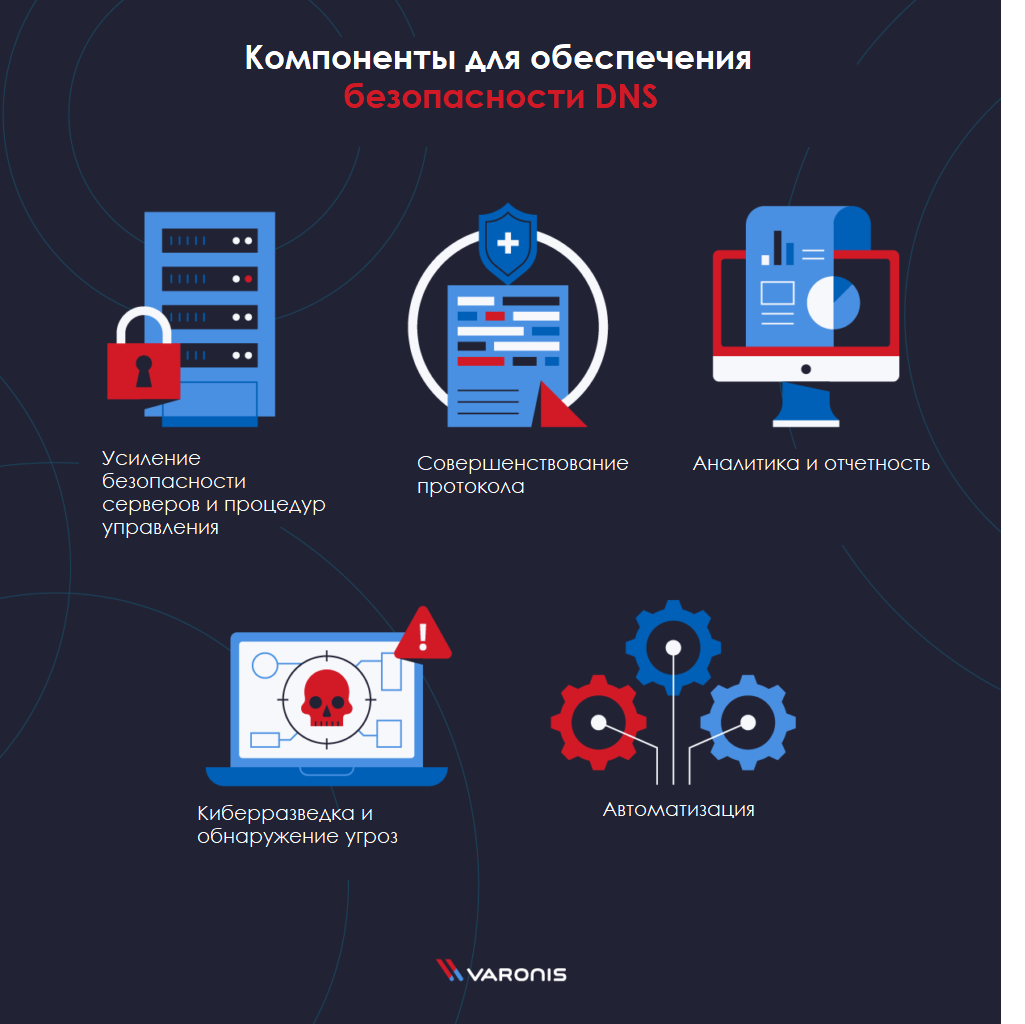

Masalah dan Komponen Keamanan DNS

Keamanan DNS terdiri dari beberapa komponen utama , yang masing-masing harus dipertimbangkan untuk memastikan perlindungan lengkap:

- Mengeraskan server dan prosedur manajemen: Tingkatkan keamanan server dan buat templat komisioning standar

- Peningkatan Protokol: Menerapkan DNSSEC, DoT, atau DoH

- Analisis dan Pelaporan: Tambahkan log peristiwa DNS ke sistem SIEM untuk konteks tambahan saat menyelidiki insiden

- Intelijen Cyber dan Deteksi Ancaman: Berlangganan ke saluran intelijen ancaman aktif

- Otomatisasi: buat skrip sebanyak mungkin untuk mengotomatiskan proses

Komponen tingkat tinggi di atas hanyalah puncak gunung es keamanan DNS. Di bagian selanjutnya, kita akan melihat lebih dekat kasus penggunaan yang lebih spesifik dan praktik terbaik yang perlu Anda ketahui.

Serangan DNS

- Spoofing DNS atau keracunan cache : mengeksploitasi kerentanan sistem untuk mengelola cache DNS untuk mengarahkan pengguna ke lokasi yang berbeda

- DNS Tunneling : Terutama digunakan untuk melewati perlindungan terhadap koneksi jarak jauh

- Pembajakan DNS: mengarahkan lalu lintas DNS biasa ke server DNS target lain dengan mengubah pencatatan domain

- Serangan NXDOMAIN: Melakukan serangan DDoS pada server DNS otoritatif dengan mengirimkan permintaan domain yang tidak pantas untuk mendapatkan respons paksa

- : DNS- (DNS resolver) ,

- : DDoS- , , DNS-

- : - DNS-

- - : , , , -

DNS

Serangan yang dengan cara apa pun menggunakan DNS untuk menyerang sistem lain (misalnya, mengubah catatan DNS bukanlah tujuan akhir):

- Fluks Cepat

- Jaringan Fluks Tunggal

- Jaringan Fluks Ganda

- Tunneling DNS

Serangan DNS

Serangan yang mengembalikan alamat IP yang dibutuhkan oleh penyerang dari server DNS:

- Spoofing DNS atau keracunan cache

- Pembajakan DNS

Apa itu DNSSEC?

DNSSEC - Modul Keamanan Layanan Nama Domain - digunakan untuk memvalidasi catatan DNS tanpa perlu mengetahui informasi umum untuk setiap permintaan DNS tertentu.

DNSSEC menggunakan kunci tanda tangan digital (PKI) untuk mengonfirmasi apakah hasil kueri nama domain berasal dari sumber yang valid.

Menerapkan DNSSEC tidak hanya praktik industri terbaik, tetapi juga secara efektif menghindari sebagian besar serangan DNS.

Bagaimana DNSSEC bekerja

DNSSEC bekerja mirip dengan TLS / HTTPS, menggunakan pasangan kunci publik dan pribadi untuk menandatangani data DNS secara digital. Gambaran umum proses:

- Catatan DNS ditandatangani dengan sepasang kunci pribadi dan pribadi

- Tanggapan DNSSEC berisi entri yang diminta serta tanda tangan dan kunci publik

- Kunci publik kemudian digunakan untuk membandingkan keaslian entri dan tanda tangan

Keamanan DNS dan DNSSEC

DNSSEC adalah alat untuk memeriksa integritas kueri DNS. Ini tidak mempengaruhi kerahasiaan DNS. Dengan kata lain, DNSSEC dapat memberi Anda keyakinan bahwa jawaban atas kueri DNS Anda tidak palsu, tetapi penyerang mana pun dapat melihat hasil ini saat dikirimkan kepada Anda.

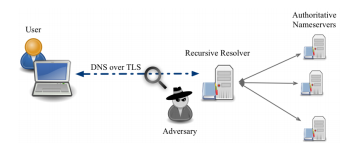

DoT - DNS melalui TLS

Transport Layer Security (TLS) adalah protokol kriptografi untuk mengamankan informasi yang dikirim melalui koneksi jaringan. Setelah koneksi TLS aman dibuat antara klien dan server, data yang dikirim dienkripsi dan tidak dapat dilihat oleh perantara mana pun.

TLS paling sering digunakan sebagai bagian dari HTTPS (SSL) di browser web Anda karena permintaan dikirim ke server HTTP yang aman.

DNS-over-TLS (DNS over TLS, DoT) menggunakan protokol TLS untuk mengenkripsi lalu lintas UDP untuk permintaan DNS biasa.

Mengenkripsi permintaan ini dalam teks biasa membantu melindungi pengguna atau aplikasi yang membuat permintaan dari beberapa serangan.

- MitM, atau "man in the middle" : tanpa enkripsi, sistem perantara antara klien dan server DNS otoritatif dapat berpotensi mengirim informasi palsu atau berbahaya ke klien sebagai tanggapan atas permintaan

- Memata-matai dan Pelacakan : Tanpa mengenkripsi permintaan, mudah bagi sistem perantara untuk melihat situs mana yang diakses oleh pengguna atau aplikasi tertentu. Meskipun tidak mungkin untuk mengetahui halaman tertentu yang dikunjungi di situs hanya dari DNS, pengetahuan sederhana tentang domain yang diminta sudah cukup untuk membentuk profil sistem atau individu

Sumber: University of California Irvine

DoH - DNS melalui HTTPS

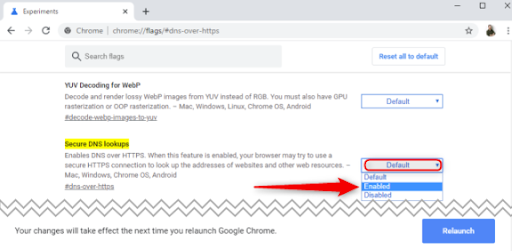

DNS-over-HTTPS (DNS over HTTPS, DoH) adalah protokol eksperimental yang dipromosikan bersama oleh Mozilla dan Google. Tujuannya mirip dengan DoT, yaitu untuk meningkatkan privasi orang-orang di Internet dengan mengenkripsi permintaan dan tanggapan DNS.

Kueri DNS standar dikirim melalui UDP. Permintaan dan tanggapan dapat dilacak menggunakan alat seperti Wireshark . DoT mengenkripsi permintaan ini, tetapi mereka masih mengidentifikasi lalu lintas UDP yang cukup jelas di jaringan.

DoH mengambil pendekatan yang berbeda dan mengirimkan permintaan resolusi nama host terenkripsi melalui koneksi HTTPS yang terlihat seperti permintaan web lainnya melalui jaringan.

Perbedaan ini memiliki implikasi yang sangat penting bagi administrator sistem dan resolusi nama di masa mendatang.

- Pemfilteran DNS adalah metode umum untuk memfilter lalu lintas web untuk melindungi pengguna dari serangan phishing, situs yang menyebarkan perangkat lunak jahat, atau aktivitas Internet yang berpotensi berbahaya lainnya di jaringan perusahaan. DoH melewati filter ini, berpotensi menempatkan pengguna dan jaringan pada risiko yang lebih tinggi.

- Dalam model resolusi nama saat ini, setiap perangkat di jaringan menerima permintaan DNS sampai batas tertentu dari lokasi yang sama (dari server DNS yang ditentukan). DoH, dan khususnya penerapan Firefox-nya, menunjukkan bahwa hal ini dapat berubah di masa mendatang. Setiap aplikasi di komputer dapat mengambil data dari sumber DNS yang berbeda, membuat pemecahan masalah, keamanan, dan pemodelan risiko jauh lebih sulit.

Sumber: www.varonis.com/blog/what-is-powershell

Apa perbedaan antara DNS over TLS dan DNS over HTTPS?

Mari kita mulai dengan DNS over TLS (DoT). Fokus utama di sini adalah bahwa protokol DNS asli tidak berubah, tetapi hanya ditransmisikan dengan aman melalui saluran yang aman. DoH menempatkan DNS dalam format HTTP sebelum membuat permintaan.

Peringatan Pemantauan DNS

Kemampuan untuk secara efektif memantau lalu lintas DNS di jaringan Anda untuk anomali yang mencurigakan sangat penting untuk deteksi dini pelanggaran. Menggunakan alat seperti Varonis Edge akan memberi Anda kemampuan untuk tetap mengetahui semua metrik penting dan membuat profil untuk setiap akun di jaringan Anda. Anda dapat menyesuaikan pembuatan lansiran sebagai hasil dari kombinasi tindakan yang terjadi selama jangka waktu tertentu.

Memantau perubahan DNS, lokasi akun, penggunaan pertama kali dan akses ke data sensitif, dan aktivitas di luar jam kerja hanyalah beberapa metrik yang dapat dibandingkan untuk memberikan gambaran yang lebih luas tentang penemuan.