Selamat siang, rekan! Kami melanjutkan rangkaian artikel yang ditujukan untuk solusi keamanan informasi dari Group-IB. Di artikel sebelumnya, kami secara singkat membahas solusi komprehensif untuk melindungi dari ancaman cyber yang kompleks dari Group-IB. Posting ini akan fokus pada modul Sensor Threat Detection System (TDS). Ingatlah bahwa TDS Sensor adalah modul untuk analisis mendalam lalu lintas jaringan dan deteksi ancaman di tingkat jaringan, serta untuk integrasi dengan berbagai subsistem, termasuk dalam paket perangkat lunak TDS. Pada artikel ini, kami akan mempertimbangkan produk dari sudut pandang bagian fungsional dan arsitektur implementasi.

Sensor TDS

TDS Sensor adalah modul produk TDS yang dirancang untuk menganalisis paket data yang masuk dan keluar. Menggunakan tanda tangan dan aturan perilakunya sendiri, Sensor dapat mendeteksi interaksi perangkat yang terinfeksi dengan pusat komando penyerang , anomali jaringan umum, dan perilaku perangkat yang tidak biasa. Basis data tanda tangan dan model ML terus diperbarui - berdasarkan investigasi oleh ahli forensik dan berdasarkan informasi dari sistem intelijen dunia maya.

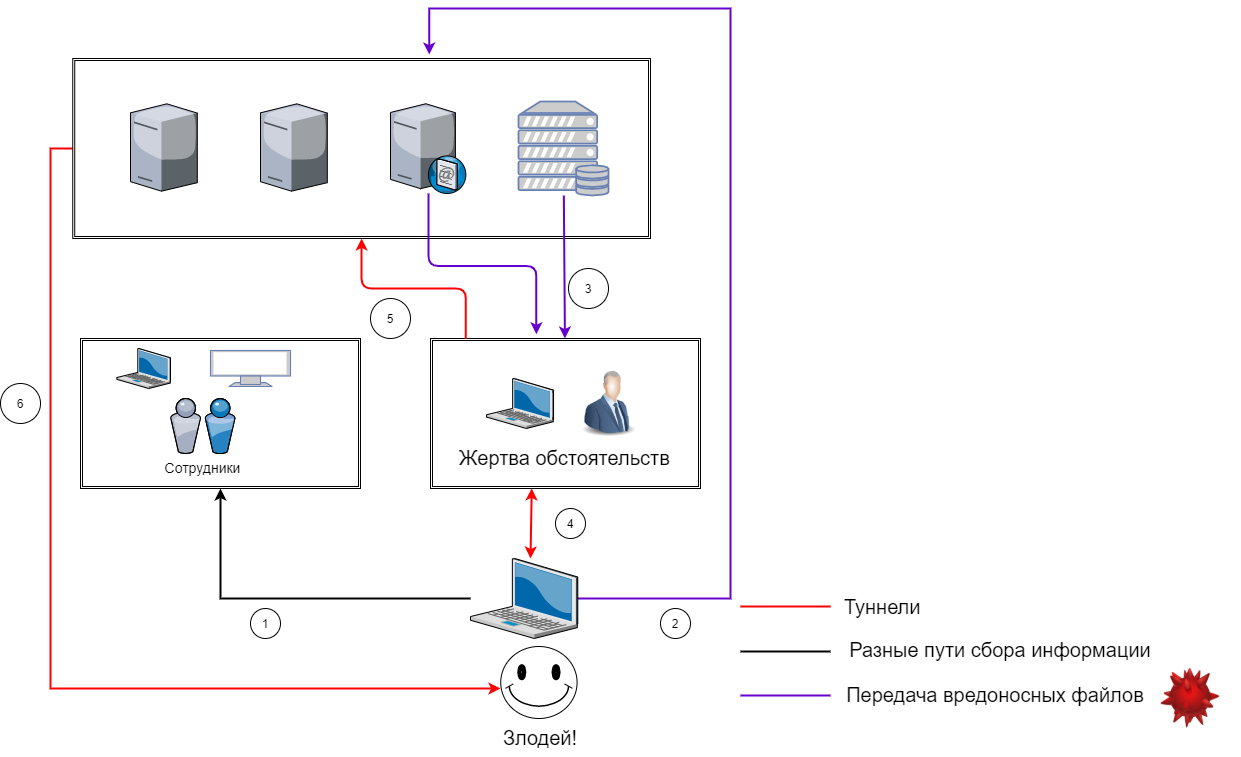

Karena TDS Sensor adalah solusi anti-APT , itu diarahkan untuk mendeteksi serangan yang ditargetkan dan anomali jaringan. Ini bukan solusi kelas IPS, ini tidak dimaksudkan untuk deteksi pemindaian port, deteksi brute force, atau upaya injeksi SQL. Organisasi yang membutuhkan perlindungan terhadap serangan yang ditargetkan sudah perlu memiliki solusi IPS / IDS dalam infrastruktur mereka. Ciri khas solusi anti-APT adalah deteksi upaya untuk mentransfer beberapa data di luar perimeter, komunikasi dengan pusat komando penyerang (Command & Control, CnC), dan transfer file berbahaya. Oleh karena itu, tanda tangan dirancang khusus untuk lalu lintas khusus ini. Mari kita lihat contoh skema serangan yang ditargetkan untuk kejelasan.

Serangan APT

Skema serangan APT:

- Penyerang mengumpulkan data tentang organisasi dan karyawannya, yang ingin diterobosnya. Metode manipulasi psikologis dan data yang paling umum digunakan dari berbagai sumber Internet terbuka dan tertutup;

- , . , . , — , . ;

- . shell code, . . , , IPS/IDS , ;

- Malware mengeksekusi dan berkomunikasi dengan server perintah dan kontrol (C&C) penyerang. Selain itu, lalu lintas ini mungkin terlihat sah, misalnya, sesi https atau terowongan ssl;

- Berikutnya adalah penyebaran tindakan penyerang melalui jaringan, hingga akses ke aset informasi berharga organisasi;

- Dan akhirnya, penyerang mendapatkan akses ke data yang telah dia coba selama ini. Ini juga akan terlihat seperti lalu lintas yang sah.

Sekarang mari kita lihat bagaimana Anda dapat melindungi diri Anda dari metode di atas:

- Melakukan pelatihan literasi digital bagi karyawan perusahaan. Juga lakukan serangan simulasi untuk melatih karyawan dan spesialis keamanan informasi. Serta menangkal kebocoran informasi di luar wilayah yang dikendalikan dengan metode organisasi dan teknis;

- (NGFW) anti-APT . , “” , . . , , ;

- , , . . . , , , , ;

- C&C . IPS/IDS . 2 : antibot anti-APT . , ;

- — NGFW ( , ) anti-APT ( ). . . , , . anti-APT.

Dari semua penjelasan di atas, kesimpulannya sendiri bahwa untuk menangkal serangan semacam itu, diperlukan keamanan informasi tingkat tinggi dalam organisasi, arsitektur inspeksi lalu lintas yang baik. Namun demikian, ada kemungkinan serangan yang berhasil, itulah sebabnya solusi anti-APT semakin populer. Mari kita kemukakan fungsi utama yang harus dicakup oleh solusi anti-APT:

- Mengungkap interaksi perangkat yang terinfeksi dengan pusat komando penjahat dunia maya (tanda tangan + database domain C&C);

- Deteksi penyebaran virus dan eksploitasi di jaringan perusahaan (tanda tangan + deteksi anomali);

- Deteksi virus (memindai file di lingkungan yang terisolasi);

- Deteksi aktivitas berbahaya di host (solusi agen di lokasi lokal).

Keputusan mengenai poin ketiga dan keempat akan dibahas pada artikel selanjutnya, TDS Sensor mencakup kasus 1 dan 2 .

Selanjutnya, mari kita lihat fungsionalitas Sensor TDS dan kemampuannya untuk mendeteksi aktivitas berbahaya.

Pengujian Sensor TDS

Sebagai generator lalu lintas berbahaya, kami akan menggunakan Kali linux, yang akan menyerang jaringan pengguna. Standnya terlihat seperti ini:

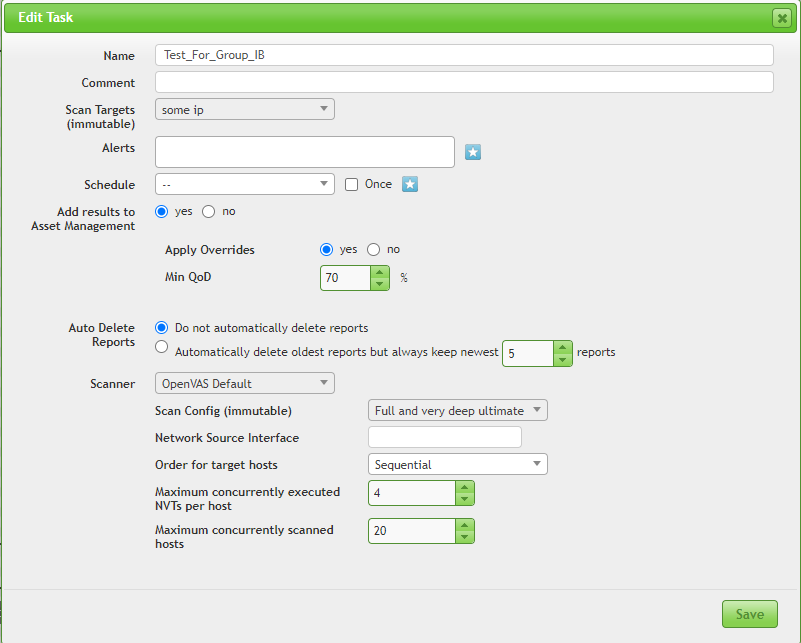

Distribusi malware dan eksploitasi di jaringan perusahaan

Untuk menguji deteksi eksploitasi, sebagai contoh, saya mengambil pemindaian host dengan pemindai Openvas dalam format pamungkas yang penuh dan sangat dalam. Konfigurasi ini menambahkan plugin berbahaya (upaya untuk mengeksploitasi berbagai kerentanan) yang dapat menyebabkan kemungkinan kegagalan dalam layanan atau sistem.

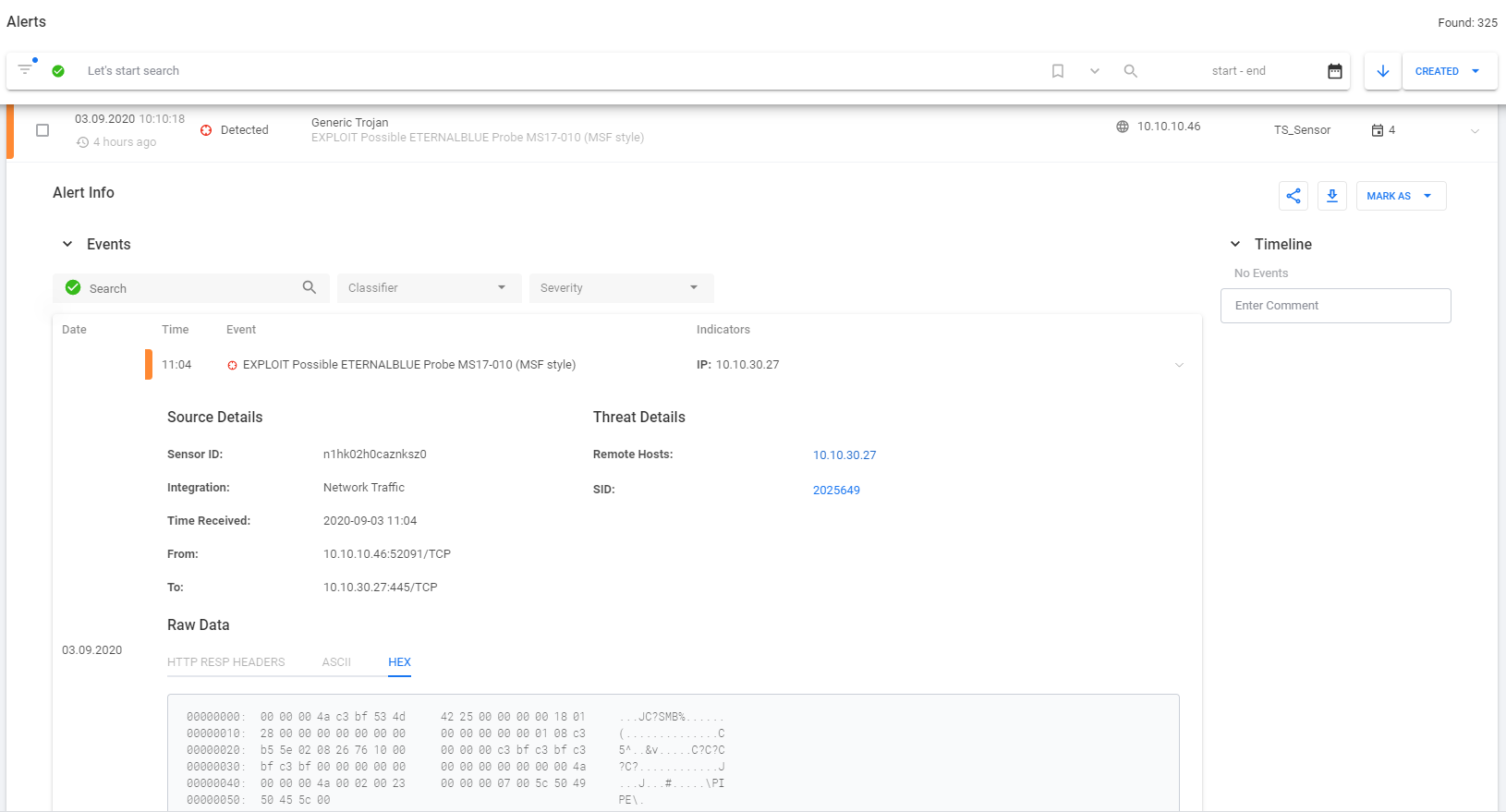

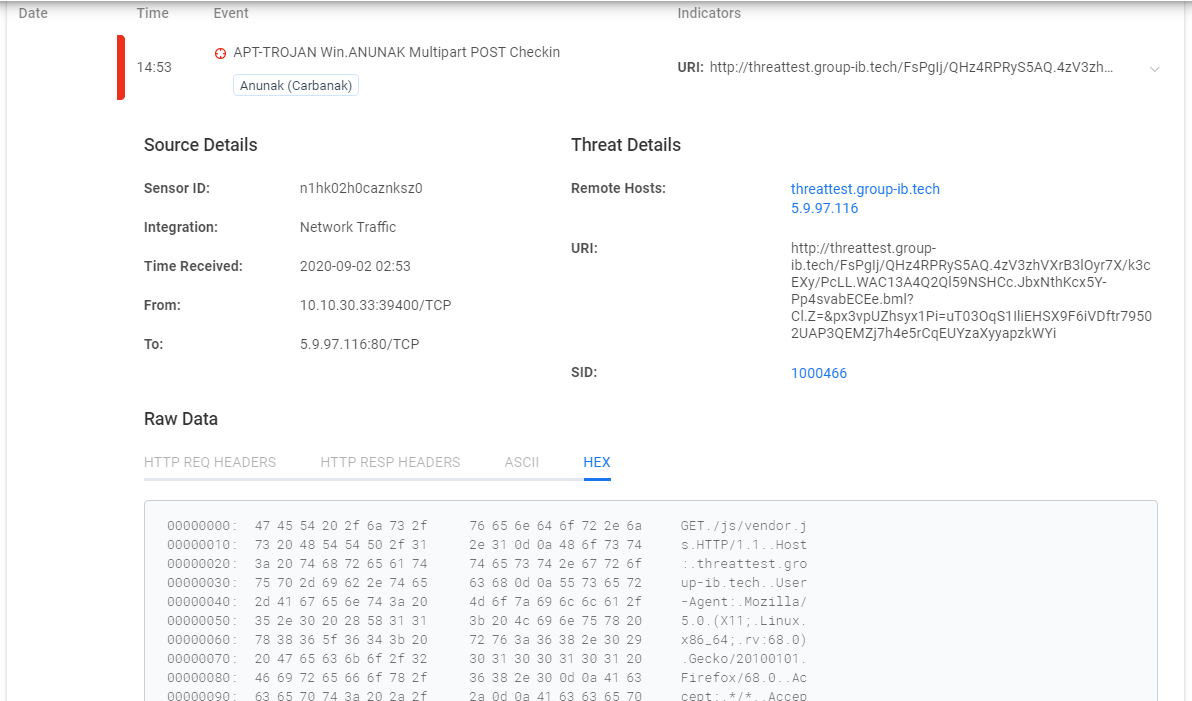

Kami mencari di TDS Huntbox untuk melihat apakah TDS Sensor telah dipicu dan jika ada insiden yang terdeteksi (gambar dapat diklik): Eksploitasi telah terdeteksi - EXPLOIT Kemungkinan ETERNALBLUE Probe MS17-010 (gaya MSF), Anda dapat membaca lebih detail di sini . Anda juga dapat melakukan tes dari Grup-IB . Untuk melakukan ini, buka situs web ancamantest.group-ib.tech

dari tata letak dan mulai memeriksa. Penjelasan tentang malware tidak berbahaya disediakan di konsol:

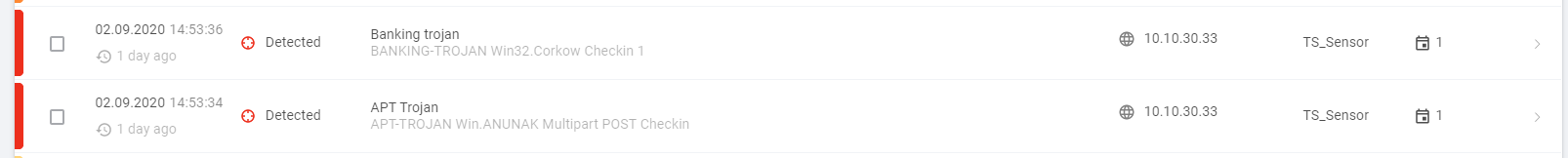

Kami melihat reaksi terhadap TDS Huntbox (gambar dapat diklik): Anda dapat melihat deskripsi yang lebih detail (gambar dapat diklik):

Interaksi perangkat yang terinfeksi dengan pusat komando penjahat dunia maya

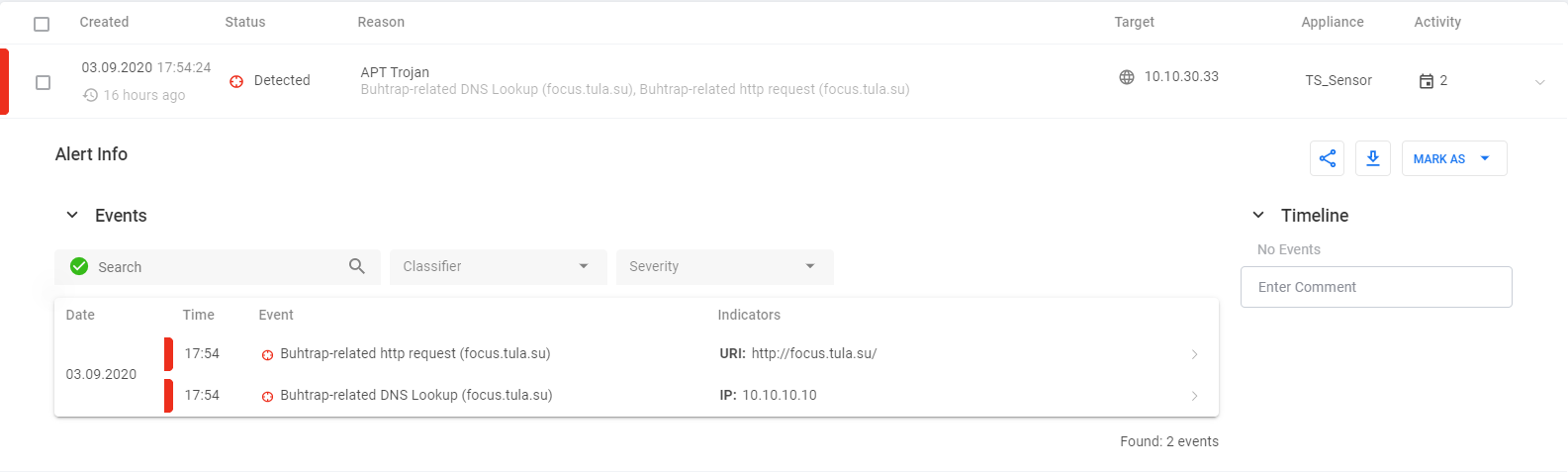

Sebagai uji coba, mari kita coba beralih ke domain yang digunakan sebagai pusat CnC milik satu atau kelompok lain.

Kami memeriksa TDS Huntbox apakah ada insiden (gambar dapat diklik): Seperti yang Anda lihat, sistem pertama-tama mencatat permintaan ke server dns - Pencarian DNS, dan kemudian pergi ke situs jahat. Saat menguji coba sistem, penting untuk menginstal TDS di infrastruktur organisasi dengan ancaman yang valid, bukan hanya pengujian sintetis. Bagian penting dari proyek ini adalah pengaturan modul yang benar dalam infrastruktur, selanjutnya kami akan mempertimbangkan beberapa skema instalasi yang khas.

Arsitektur implementasi

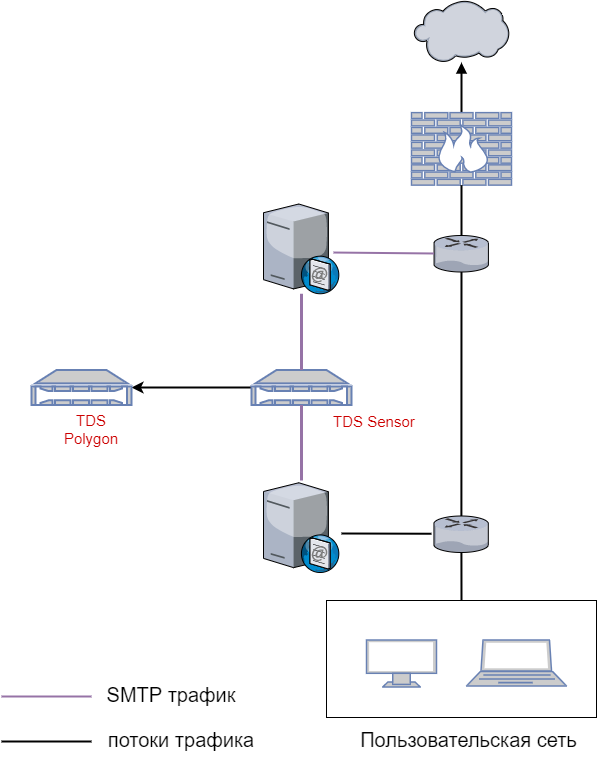

Skema operasi tipikal untuk semua modul TDS ditunjukkan pada gambar di bawah ini:

Seperti yang Anda lihat, hampir semua lalu lintas dari segmen kritis dicerminkan pada Sensor TDS. Modul ini adalah subsistem konstituen dari seluruh solusi dan mencakup bagian jaringan yang paling berbahaya, tempat file berbahaya kemungkinan besar akan datang - memeriksa email, penyimpanan file, lalu lintas internal dan eksternal. Perangkat beroperasi dalam mode pencerminan, sehingga solusinya tidak dapat memengaruhi proses yang terlibat dalam lalu lintas yang sah. Selanjutnya, mari kita lihat kasus penggunaan.

Memeriksa surat

Beberapa metode menerima email untuk analisis perilaku didukung:

- menerima surat melalui SMTP;

- menerima surat menggunakan mekanisme blind copy (BCC)

Menerima email melalui SMTP

TDS Sensor bertindak sebagai Agen Transfer Surat (atau Relai SMTP), menerima salinan dari semua surat masuk melalui SMTP, atau berdiri di celah antara server surat. Dalam kasus terakhir, dimungkinkan untuk memblokir email dengan lampiran berbahaya.

Menerima surat menggunakan mekanisme blind copy (BCC)

Dengan integrasi ini, kotak surat tambahan dibuat untuk menyalin semua surat masuk. TDS Sensor menghubungkan ke kotak surat yang telah disiapkan dan mengumpulkan surat untuk dianalisis.

Analisis penyimpanan file

Mode ini menyiratkan analisis perilaku file yang disimpan dan / atau diubah di dalam penyimpanan file menggunakan TDS Polygon. Koneksi ke penyimpanan diimplementasikan menggunakan modul Sensor TDS dan mendukung dua opsi untuk bekerja dengan objek file:

- memindai semua objek yang disimpan, termasuk yang bisa berubah atau objek yang aksesnya diminta;

- memindai hanya objek atau objek yang bisa berubah yang aksesnya diminta - sejak saat integrasi.

Sebelum mengubah objek dan / atau sebelum mengirim objek ini atas permintaan pengguna, TDS Sensor mengunduh file dan mengirimkannya untuk dianalisis ke TDS Polygon. Setelah menerima putusan, objek yang diurai akan dipindahkan kembali ke penyimpanan file, atau jika putusan positif diterima (file tersebut adalah malware), objek tersebut akan dihapus.

Protokol integrasi berikut saat ini didukung:

- WebDav;

- UKM;

- FTP;

- NFS;

Analisis lalu lintas terenkripsi

Selama serangan APT , pengguna menerima dokumen yang terinfeksi atau mengikuti tautan phishing dengan probabilitas tinggi menggunakan protokol https. Kemudian Trojan atau shellcode menghubungi pusat perintah dan mengunduh malware atau menyediakan jendela untuk menyusup ke infrastruktur, juga melalui koneksi terenkripsi. Karenanya, memastikan proses keamanan informasi tidak mungkin dilakukan tanpa membuka koneksi https. Mencerminkan lalu lintas terenkripsi pada TDS Sensor tidak akan memungkinkan Anda memahami apa yang sedang dikirim dalam sesi tersebut. Oleh karena itu, diperlukan TDS Decryptor , yang akan mengambil alih dekripsi sesi dan transmisi lalu lintas ke Sensor TDS.

TDS Decryptor dibangun ke dalam aliran jaringan klien sedemikian rupa untuk mendeteksi inisiasi sesi SSL / TLS, mengganti sertifikat (Man-in-the-Middle) untuk mereka dan menyediakan dekripsi lalu lintas SSL, sehingga meningkatkan visibilitas dan tingkat kontrol lalu lintas infrastruktur yang dilindungi. TDS Decryptor mendukung algoritme dan standar enkripsi modern, termasuk GOST (GOST2012-GOST8912-GOST8912, GOST2001-GOST89-GOST89);

Anda juga dapat mengintegrasikan TDS Sensor dengan solusi keamanan informasi lainnya:

- Integrasi dengan ICAP-proxy / DLP *;

- Integrasi dengan SIEM dan sistem lain untuk menganalisis peristiwa keamanan informasi.

- Integrasi dengan sistem pemantauan (pemantauan SNMP)

Fitur yang sangat menarik dari sistem ini adalah integrasi dengan sistem tiket di CERT-GIB:

- ;

- Group-IB ;

- , .

:

Pada artikel ini, kami memeriksa kemampuan Sensor TDS untuk mendeteksi serangan APT. Perlu disebutkan bahwa menggunakan modul ini saja tidak memberikan perlindungan penuh terhadap serangan APT; solusi diperlukan untuk memindai semua file di lingkungan yang terisolasi dan solusi agen. Penggunaan semua modul sistem dan implementasi yang benar ke dalam infrastruktur memungkinkan Anda menutup ancaman serangan yang ditargetkan di semua tingkatan. Yang tersisa hanyalah menanggapi dengan cepat semua insiden kritis.

Di masa mendatang, kami berencana untuk menerbitkan ulasan rinci untuk setiap modul TDS secara terpisah, dengan berbagai contoh pengujian. Jadi pantau terus ( Telegram , Facebook , VK , TS Solution Blog ), Yandex.Zen . Anda juga bisa menonton persendiannyawebinar dari TS Solution dan Group-IB tentang perlindungan fasilitas industri.