Sinkronisasi utusan dengan kontak dari buku alamat (penemuan kontak) adalah fungsi yang sangat nyaman. Ketika orang baru menginstal aplikasi, daftar besar kontak secara otomatis ditambahkan ke dalamnya, dan jika seseorang pertama kali menginstal messenger, maka pemberitahuan tentang ini datang ke semua temannya. Sayangnya, fitur ini dapat digunakan oleh lembaga pemerintah dan penyerang lainnya untuk melacak orang. Metode perlindungan yang ada belum terlalu efektif.

Skala kebocoran diperkirakan oleh para ahli dari Universitas Würzburg dan Universitas Teknologi Darmstadt (Jerman), yang melakukan studi terbesar dalam sejarah.dengan merayapi nomor telepon di tiga utusan: WhatsApp, Telegram dan Signal. Hasilnya mengecewakan: WhatsApp dan Signal membocorkan nomor pengguna dalam skala besar.

Meskipun Telegram memiliki batasan yang sangat ketat pada jumlah permintaan API, itu juga tidak sepenuhnya aman.

Protokol Persimpangan Set Tertutup

Untuk mencari melalui kontak tanpa mengungkapkan informasi, protokol kriptografi untuk persimpangan set pribadi (persimpangan set pribadi) digunakan. Teknik ini menghitung perpotongan himpunan masukan satu sisi ("klien") dengan himpunan masukan dari sisi kedua ("server") sehingga klien hanya mengetahui himpunan perpotongan, dan server hanya mengetahui ukuran set masukan klien.

Namun, protokol ini saat ini tidak cukup efisien untuk aplikasi seluler dengan miliaran pengguna. Selain itu, PSI masih belum sepenuhnya menyelesaikan semua masalah privasi, karena tidak dapat mencegah serangan brute force.

Grafik sosial bocor

Pada konferensi keamanan komputer USENIX Security 2019 tahun lalu, sebuah laporan disajikan yang membuktikan bahwa banyak mobile messenger (termasuk WhatsApp) mempermudah untuk menemukan kontak dengan mengunggah semuanya ke server.kontak dari buku alamat pengguna, dan kemudian menyimpannya di server, bahkan jika tidak ada yang cocok. Berkat ini, layanan dapat memberi tahu pengguna tentang kontak baru yang terdaftar, serta membuat grafik sosial lengkap untuk setiap orang. Kolom ini dilengkapi dengan informasi dari sumber lain. Masalah privasi utama adalah bahwa informasi kontak dapat dibocorkan ke publik dan digunakan untuk penipuan, diskriminasi, pemerasan, kerusakan reputasi, atau penyelidikan polisi. Server juga dapat disusupi, yang mengarah pada pengungkapan informasi rahasia, bahkan jika pengembang pengirim pesan itu sendiri tidak menjual basis yang terakumulasi.

Untuk melindungi dari ancaman ini, beberapa aplikasi seluler (termasuk Signal) mencirikan kontak. Sayangnya, entropi nomor telepon yang rendah memudahkan untuk membalikkan (mendekripsi) hash , jadi perlindungan ini tidak efektif.

Merangkak

Tetapi metode utama pengumpulan informasi kontak adalah merangkak . Karena layanan biasanya tidak memiliki batasan pada pendaftaran pengguna baru, Anda dapat mendaftarkan sejumlah akun palsu dengan sekumpulan kontak acak di buku alamat. Dengan demikian, Anda memeriksa keberadaan setiap nomor telepon di database - dan mengumpulkan informasi yang tersedia tentang pemiliknya.

Layanan tidak dapat sepenuhnya memblokir serangan semacam itu, karena pengguna harus dapat meminta informasi tentang kontak dari server. Satu-satunya metode pertahanan adalah membatasi jumlah permintaan (lihat tabel di bawah di bagian yang menjelaskan serangan).

Menggunakan perayapan, basis pengguna dikumpulkan. Selain nomor telepon, database ini mungkin berisi informasi lain yang telah ditunjukkan pengguna tentang dirinya dan dibuka untuk dilihat semua orang. Informasi apa yang akan dimasukkan ke dalam database tergantung pada pengaturan privasi. Karena sebagian besar pengguna tidak mengubah pengaturan default, aspek ini juga di bawah kendali pengembang messenger.

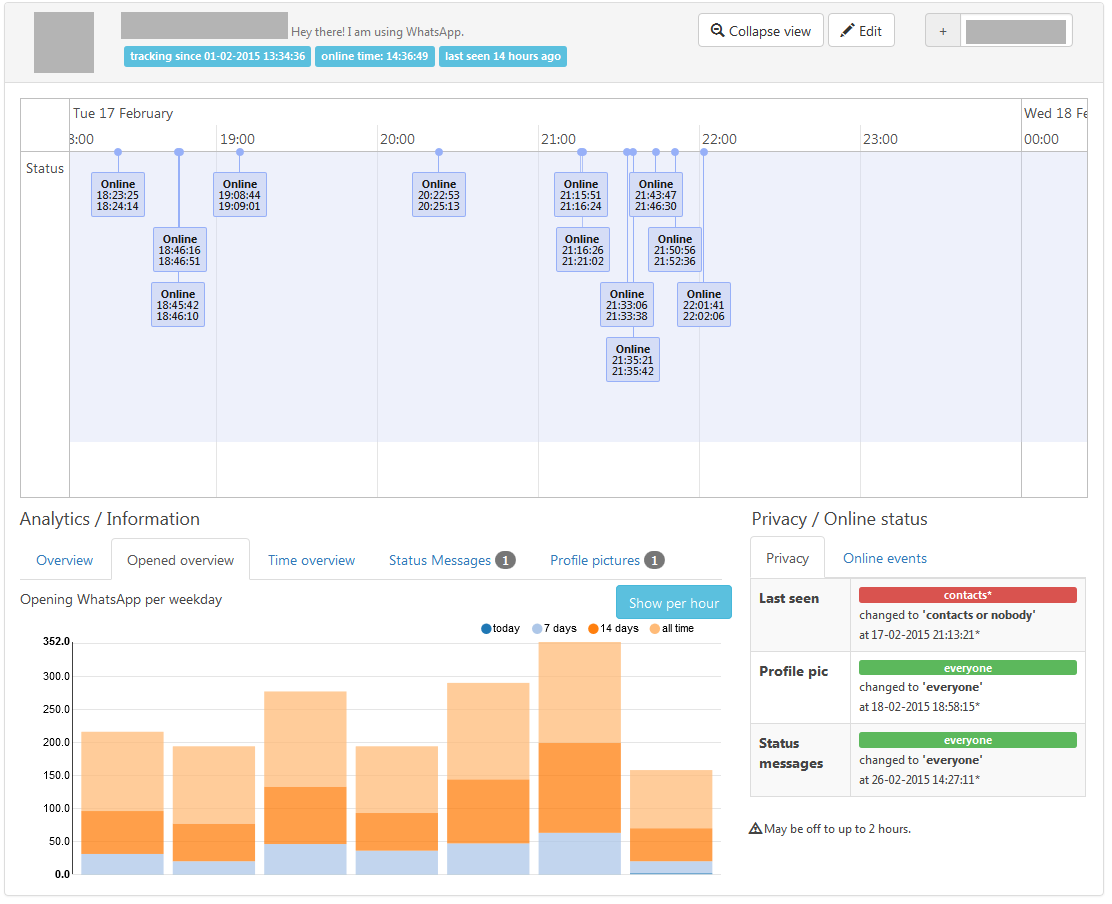

Karya ilmiah sebelumnya telah menunjukkan bahwa dengan melacak metadata pengguna di messenger (waktu kemunculan online), dimungkinkan untuk membangun model perilaku yang akurat .

Perbandingan informasi ini dengan jejaring sosial lain dan sumber data yang tersedia untuk umum memungkinkan pihak ketiga membuat profil yang lebih detail .

Dalam perdagangan, pengetahuan semacam itu digunakan untuk periklanan atau penipuan yang ditargetkan, dari sudut pandang pribadi - untuk pemerasan atau perencanaan kejahatan, dan dari sudut pandang negara - untuk menuntut warga negara . Beginilah cara otoritas Hong Kong mengetahui pengguna yang merupakan anggota kelompok protes Telegram. Data beberapa ribu pengguna kanal Telegram dipublikasikan di Rusia pada 2019 (seperti yang ditunjukkan dalam investigasi, sumber datanya adalah Kementerian Dalam Negeri).

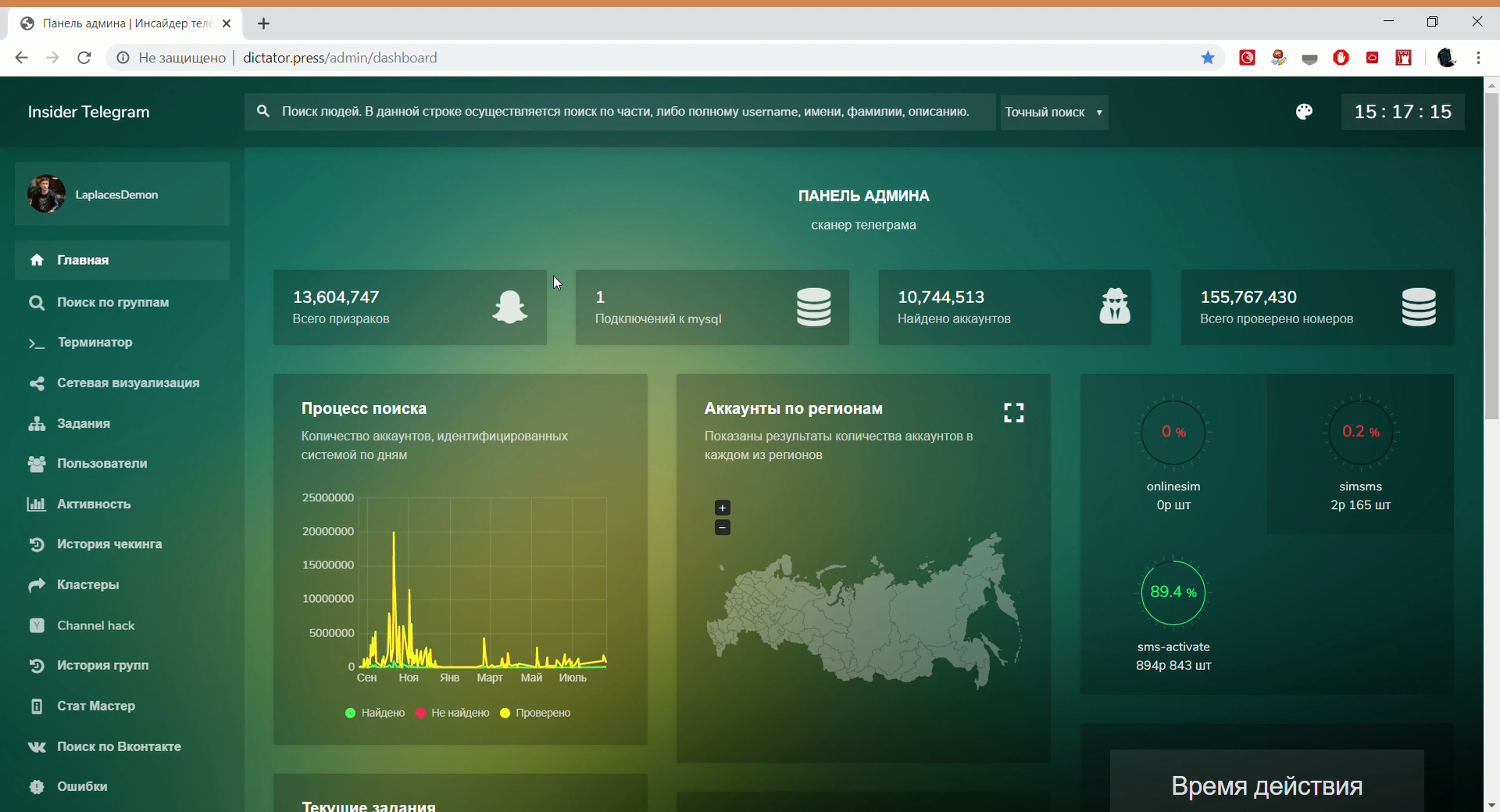

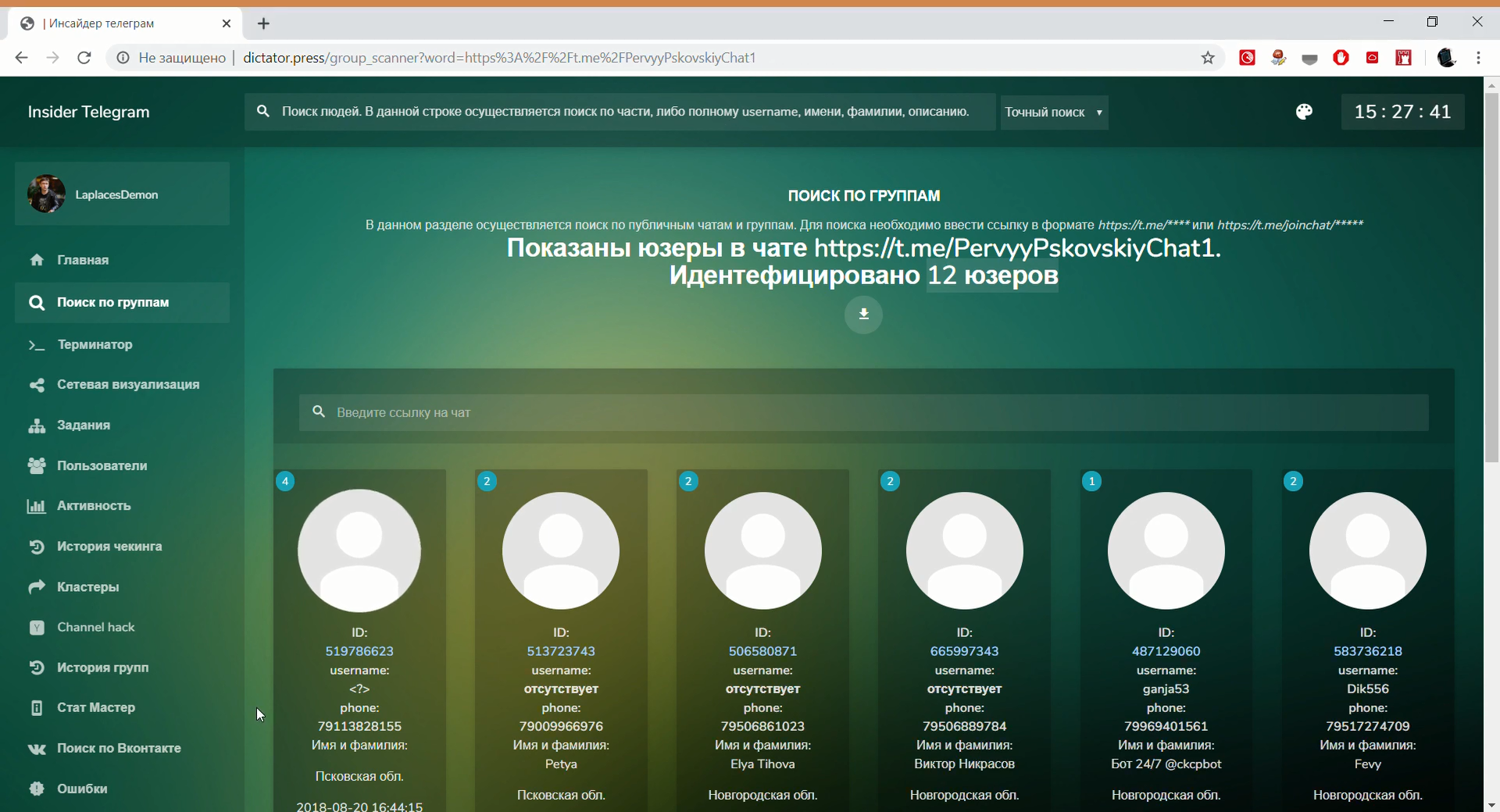

Diketahui bahwa program de-anonimisasi Telegram Orang Dalam berfungsi untuk merayapi pengguna Rusia. Para pengembang mengatakan bahwa pencacahan angka memungkinkan untuk menyusun database lebih dari 10 juta pengguna. Layanan tersebut diduga menunjukkan nomor telepon mana yang sesuai dengan akun Telegram.

Insider Telegram bekerja sebagai bagian dari sistem Laplace Demon (hanya untuk badan hukum dan instansi pemerintah), ada rumor tentang sistem Cryptoscan serupa dan perkembangan lainnya.

Terdapat bukti bahwa struktur kekuatan Belarus juga mulai menggunakan teknik merangkak yang serupa seperti di Rusia, karena Telegram kini telah menjadi alat komunikasi utama bagi warga.

Serangan terhadap pembawa pesan: hasil

Peneliti Jerman dalam karya ilmiahnya telah mendemonstrasikan dua jenis serangan terhadap instant messenger:

- pembalikan hash: pembuatan kamus besar dengan semua kemungkinan nilai hash untuk semua nomor telepon di dunia, kekerasan di hashcat, tabel pelangi baru.

- : 10% WhatsApp 100% Signal. .

| Signal | Telegram | ||

|---|---|---|---|

| 60 . | 120 . | 5 . + 100 | |

| UI Automator | () API | API | |

| 46,2 | 505,7 | 0,1 | |

| 10% | 100% | 0,02% | |

| 9,8% | 0,5% | 0,9% | |

| 5,0 | 2,5 | 908 | |

| () | 49,6 | 2,5 | 4,6 |

| : | |||

| — | |||

| — | |||

Untuk merayapi, para peneliti menggunakan sumber daya sederhana:

- aplikasi Hushed gratis untuk mendaftarkan pelanggan dengan nomor telepon baru;

- Langganan VPN untuk mengubah alamat IP;

- satu laptop dengan emulator dari beberapa perangkat Android.

Untuk merayapi kontak WhatsApp, aplikasi resmi diluncurkan di emulator, dengan antarmuka yang berinteraksi dengan kerangka UI Automator. Pertama-tama, 60.000 nomor telepon dimasukkan ke dalam buku alamat perangkat. Jika salah satu dari mereka terdaftar di WhatsApp, maka data profil mereka diambil. Akun WhatsApp baru didaftarkan secara manual melalui nomor telepon Hushed palsu.

Komunikasi dengan Telegram dilakukan melalui perpustakaan TDLib resmi , yang dirilis untuk banyak bahasa dan platform. Aplikasi apa pun dapat dianggap sebagai klien Telegram jika Anda mengintegrasikan pustaka TDLib dan menerima token autentikasi, yang dilakukan dengan sedikit usaha.

Skrip Python ditulis untuk Signal untuk mengirim permintaan pendaftaran dan mencari kontak.

Para peneliti menemukan batasan jumlah permintaan di setiap utusan, serta sejumlah fakta menarik lainnya. Misalnya, bahwa API Telegram mengungkapkan metadata rahasia, termasuk tentang telepon yang tidak terdaftar di Telegram dan tentang jumlah pengguna yang memiliki nomor tidak terdaftar ini di buku alamat mereka (lihat deskripsi variabel

importer_countdalam dokumentasi API Telegram ).

WhatsApp dan Telegram mengirimkan informasi kontak dalam teks yang jelas (melalui saluran terenkripsi). WhatsApp menyimpan jumlah pengguna terdaftar di server dalam teks yang jelas, dan mencirikan jumlah pengguna yang tidak terdaftar di MD5.

Signal tidak menyimpan kontak dari buku alamat pengguna di server. Sebagai gantinya, setiap klien secara berkala mengirimkan hash dari semua kontak mereka ke server untuk diperiksa dengan database pengguna terdaftar. Tapi hash ini mudah diuraikan.

kesimpulan

Dalam makalah ilmiah, para peneliti mengukur upaya para penyerang untuk mengumpulkan data sensitif pengguna dalam skala besar. Sayangnya, ini masih dimungkinkan bahkan dengan sumber daya serangan yang relatif sederhana.

Sekarang 50% dari pengguna WhatsApp memiliki foto akun mereka yang diposting di domain publik, dan 90% informasi "Tentang saya" terbuka. Menariknya, 40% pengguna Signal messenger yang aman dan pribadi telah membuka profil WhatsApp sepenuhnya.

Sebelum publikasi karya ini, hasilnya dikirim ke WhatsApp, Signal dan Telegram. Signal telah mengetahui masalahnya, mengurangi batas permintaan, dan berjanji untuk menerapkan metode anti-perayapan lainnya. Facebook memberi para peneliti hadiah untuk kerentanan yang ditemukannya dan menerapkan perlindungan yang ditingkatkan untuk menyinkronkan kontak WhatsApp. Terakhir, Telegram telah mengembangkan tindakan pencegahan tambahan terhadap penggalian data dalam batas yang ditetapkan. Sekarang sistem mencoba untuk menentukan perayapan basis angka berdasarkan karakteristik spesifik - dan memblokirnya setelah 20-100 pertandingan, bukan 5.000.

Saat ini Telegram adalah utusan terbaik untuk melawan pengguna yang merayap. Setelah protes Hong Kong 2019 dengan kebocoran data pribadi pengguna kelompok protesTelegram memiliki batas dan waktu tunggu yang ketat yang membuat perayapan menjadi tugas teknis yang sangat sulit.

Menurut penulis, saat ini tindakan perlindungan paling efektif bagi pengguna adalah merevisi pengaturan privasi mereka. Sangat tidak diinginkan untuk meninggalkan nilai default. Untuk keamanan maksimum dalam kondisi pengawasan pemerintah, lebih baik mendaftarkan akun di messenger dengan nomor palsu.

Periklanan

Amankan VDS untuk pemesanan yang Anda hanya membutuhkan email Anda, tidak ada data pribadi lainnya! Kami menggunakan perangkat keras bermerek terbaru, setiap server dilindungi dengan andal dari serangan DDoS.