Topiknya lebih dari relevan: pada kuartal kedua, jutaan anak sekolah dan siswa terpaksa beralih ke kelas online. Karenanya, jumlah serangan baik pada pengguna platform pembelajaran jarak jauh maupun pada platform itu sendiri telah meningkat. Dalam studi yang dilakukan Kaspersky Lab, tidak mungkin memisahkan layanan pendidikan dari sistem konferensi umum, sehingga laporan tersebut juga memberikan wawasan tentang serangan pada platform seperti Zoom dan Google Meet.

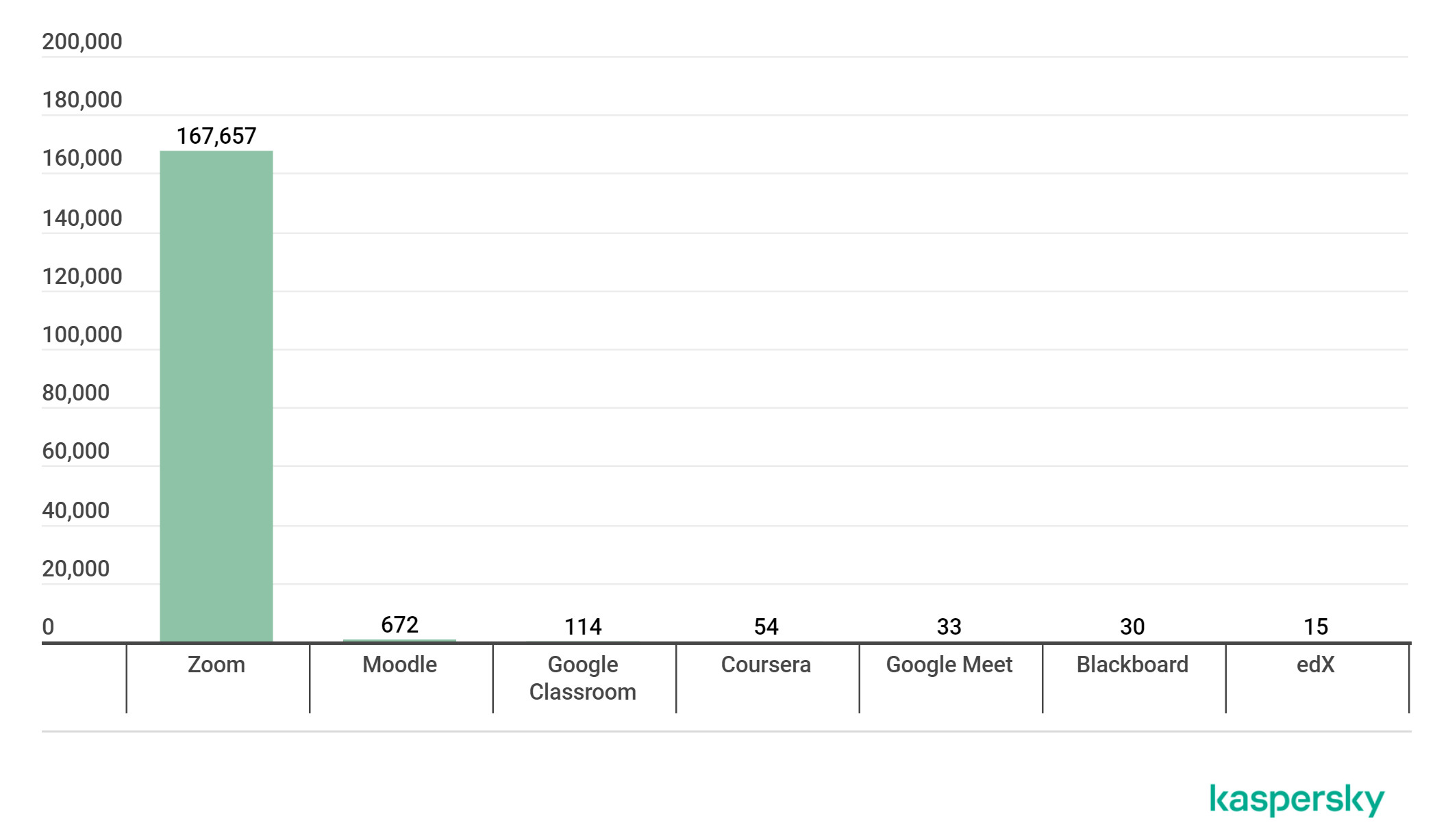

Selain Zoom dan platform Google, spesialis Kaspersky Lab mempelajari Moodle, Coursera, Blackboard, dan layanan pendidikan lainnya. Grafik di atas menunjukkan masalah dari sudut yang menarik: ini adalah jumlah malware yang diblokir yang masuk ke komputer pengguna dengan kedok software untuk layanan tertentu.

Zoom, dengan kepemimpinan absolutnya, melanggar jadwal - jumlah serangan terhadap penggunanya di paruh pertama tahun 2020 meningkat 1400 kali lipat. Selain itu, jumlah serangan DDoS pada layanan itu sendiri telah meningkat lima kali lipat. Jumlah upaya phishing untuk sandi konferensi dan program pelatihan juga meningkat secara signifikan.

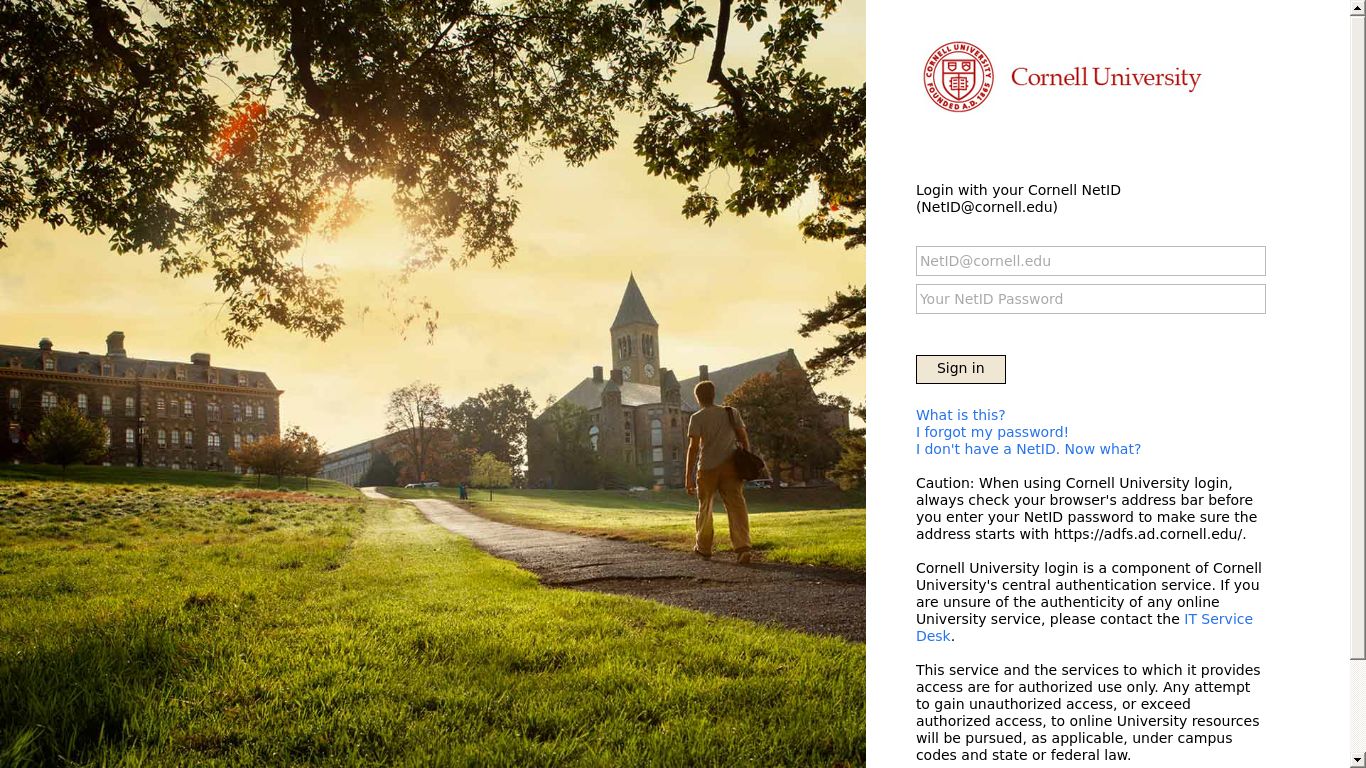

Sering kali, klien Zoom palsu menginstal adware di komputer korban, tetapi ada kemungkinan mendapatkan Trojan atau backdoor. Penyerang bahkan tidak perlu menggunakan malware untuk menyerang. Studi ini memberikan contoh halaman phishing yang masuk akal, termasuk untuk platform online berpemilik di universitas besar.

Kesaksian dari para profesor universitas dalam laporan lengkapnya menunjukkan bahwa menggunakan platform online itu sendiri tidak mudah. Belum lagi risiko keselamatan yang semakin meningkat bagi siswa, guru, dan lembaga pendidikan pada prinsipnya.

Apa lagi yang terjadi

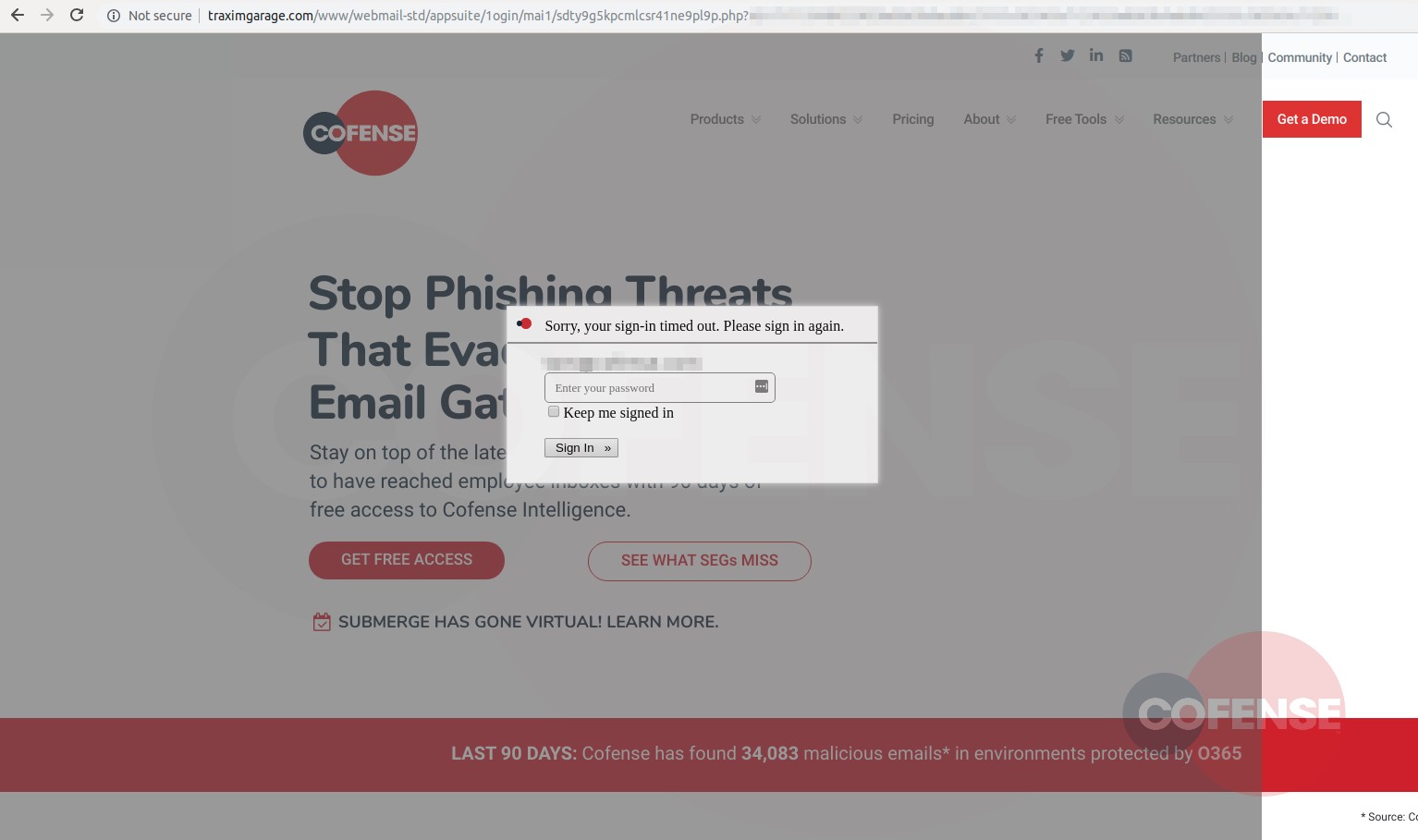

Penelitian Cofense sangat cocok dengan phishing kreatif . Mereka menemukan metode yang sedikit lebih masuk akal daripada biasanya untuk mencuri kata sandi email perusahaan menggunakan sistem berbasis cloud (biasanya Office 365). Serangan dimulai dengan email palsu tradisional dengan tautan, tetapi mengekliknya akan membuka halaman phishing, di mana situs web asli organisasi dimuat di latar belakang. Dalam beberapa kasus, email dari calon korban telah dimasukkan ke dalam kolom input.

Moderator Apple secara tidak sengaja " menyetujui " adware Shlayer yang mengganggu untuk dijalankan di komputer yang menjalankan macOS (lihat juga berita di Habré). Selain itu, Google Play baru-baru ini telah dihapus dari toko aplikasienam spyware Joker.

Grup cyber Magecart, yang mengkhususkan diri dalam mencuri data kartu kredit setelah serangan terhadap toko online, mulai menggunakan utusan Telegram sebagai saluran komunikasi dengan server C&C .

Perwakilan Microsoft mengumumkan layanan Video Authenticator untuk memerangi deepfakes. Ini tidak akan tersedia secara langsung untuk pengguna akhir - setidaknya tidak ada sepatah kata pun tentang hal itu dalam pengumuman. Layanan dilatih pada kumpulan data Tantangan Deteksi DeepFake. Persaingan algoritme baru-baru ini berdasarkan kumpulan data yang sama menunjukkan hasil rata-rata - desain tingkat lanjut mengidentifikasi maksimal 65% palsu. Kerentanan

diperbaiki di plugin File Manager WordPress dengan 700 ribu instalasitetapi serangan pada halaman yang belum ditambal terus berlanjut.

Utusan WhatsApp menutup enam kerentanan. Kabar ini muncul di situs baru, di mana pengembang Facebook berencana untuk terus mengungkap informasi tersebut. Salah satu kerentanan memungkinkan Anda mengetahui alamat IP pengguna - Anda hanya perlu mengirim stiker yang sudah disiapkan, yang akan mulai mengunduh gambar dari situs arbitrer. Kerentanan kritis ditemukan di

Cisco Jabber messenger , yang memungkinkan mengeksekusi kode arbitrer di komputer korban dengan mengirimkan pesan khusus. Google meningkat

anggaran program bug bounty, yang seharusnya menjawab pertanyaan: "Bagaimana penyerang dapat menggunakan layanan Google untuk merugikan?" Mail, Formulir, Disk, dan solusi perusahaan lainnya secara teratur digunakan untuk mengirim spam dan mendistribusikan malware.