Sumber

S dalam IoT adalah singkatan dari SecurityShodan telah ditulis lebih dari sekali, termasuk di sini. Saya ingin menyarankan sekali lagi menjalankan kemampuan alat yang luar biasa ini dan prinsip-prinsip pengoperasiannya. Saya ingin segera membuat reservasi bahwa situasi dengan mesin pencari ini cukup klasik bagi para peneliti di bidang keamanan informasi - alat ini dapat digunakan dengan niat baik dan sangat melanggar hukum.

Penafian:

Menggunakan mesin pencari itu sendiri tidak dapat dihukum. Berhasil memasuki panel kontrol terbuka dari node terminal minyak di suatu tempat di Singapura dan bereksperimen dengan membuka peredam sudah dapat dihukum. Orang yang tidak ramah bisa datang dan mengetuk. Karena itu, bersikaplah wajar dan hormati ruang orang lain. Kami menentang penggunaan Shodan untuk apa pun selain tujuan penelitian atau menganalisis sistem kami sendiri.

Saya mengusulkan untuk sekali lagi mempelajari kemampuan mesin pencari ini, kekhasan sintaksnya dan mencoba menemukan sesuatu yang menarik. Dan jangan mencetak War and Peace di printer jaringan orang lain.

Orang-orang ceroboh

Saluran menjadi gigabit, alat seperti ZMap muncul, yang memungkinkan pemindaian seluruh larik alamat IPv4 dalam beberapa menit. Dan tetap saja, masih banyak orang yang dengan tulus yakin bahwa jika Anda tidak memberi tahu siapa pun tentang layanan yang dinaikkan, Anda tidak dapat mengganggu perlindungannya.

Sayangnya, dengan sangat cepat, pertama, bot otomatis akan datang kepada Anda, dan kemudian orang sungguhan, jika sesuatu yang menarik ditemukan. Saya lupa mematikan vsftpd pada waktunya, yang saya angkat untuk sementara waktu. Akibatnya, sebulan kemudian, saya terkejut melihat bahwa file teks dengan spam, beberapa arsip kecil yang dienkripsi, dan kegembiraan serupa secara teratur muncul dan menghilang di dalamnya.

Jika masalahnya terbatas pada admin junior dan orang biasa, yang dapat dimaafkan atas beberapa kecerobohan dan kurangnya kualifikasi, maka saya tidak dapat membenarkan perusahaan yang dengan sengaja membangun pintu belakang ke dalam produk perangkat keras mereka. Kamera IP Hikvision dan Dahua yang populer adalah contoh klasik . Ada cerita serupa dengan router D-link, Huawei, dan pabrikan lain.

Dan dengan munculnya Internet-of-Things, dengan pendekatan implementasi yang "aman", semuanya menjadi sangat menyedihkan. Di sini Anda memiliki bohlam smart tanpa sandi yang berfungsi dengan Internet eksternal melalui HTTP. Atau bahkan penyedot debu robotik yang akan digunakan untuk menyerang infrastruktur internal Anda, seperti yang terjadi dengan Dongguan Diqee... Biasanya menyenangkan di sana - kerentanan CVE-2018-10987 dan CVE-2018-10988 memungkinkan Anda mendapatkan hak root, mengambil kendali perangkat, berkendara ke titik yang diinginkan dan mendapatkan gambar dari kamera inframerah perangkat.

Kisah serupa terjadi dengan LG Hom-Bot , di mana penyerang dapat mencegat kendali dan menggunakan penyedot debu yang tidak bersalah sebagai titik untuk menyerang jaringan orang lain.

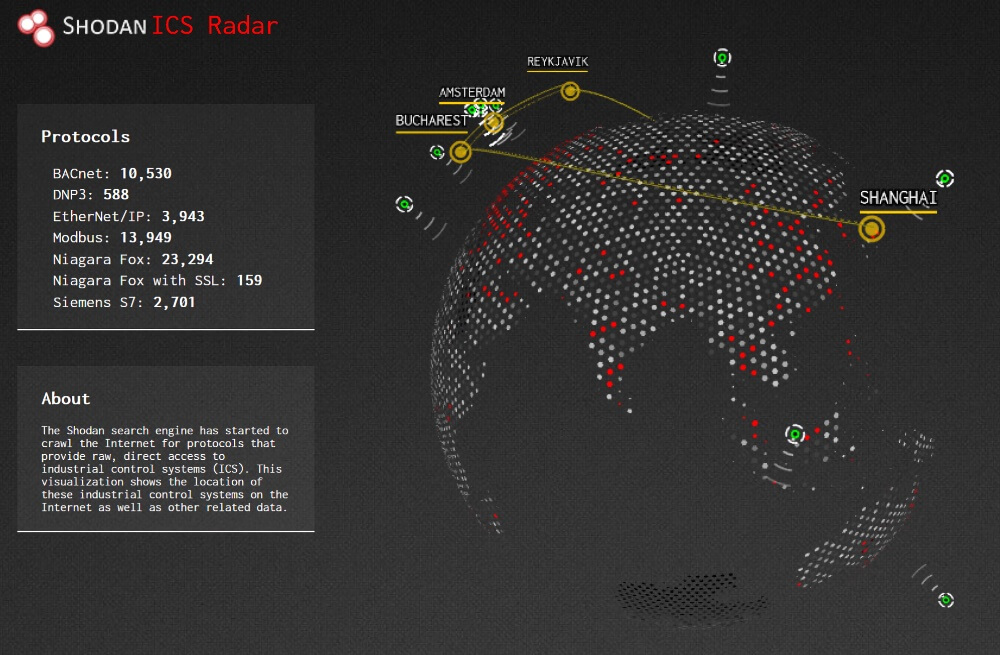

Bagaimana Shodan Bekerja

Banyak hal berubah ketika Shodan datang. Baiklah, pada kenyataannya, semuanya tetap sama bocor, tetapi setidaknya ada peluang untuk menilai skala bencana tertentu dan mencoba menjangkau vendor untuk menutup kerentanan. Shodan pada dasarnya adalah gabungan dari nmap -sV di seluruh rentang IPv4 dan hasil mesin pencari. Perayap dengan cermat memindai seluruh Internet, mencoba menyambung ke port yang terbuka dan, menggunakan sidik jari, mengidentifikasi layanan di belakang porta ini.

Contoh hasil penelusuran untuk "vuln: cve-2014-0160".

Dalam kombinasi dengan pencarian, ini memungkinkan untuk memperkirakan dengan cepat jumlah versi perangkat lunak yang rentan setelah publikasi kerentanan berikutnya.

Data untuk setiap posting disimpan dalam struktur yang disebut oleh pengembang sebagai spanduk. Beginilah tampilannya:

{

"data": "Moxa Nport Device

Status: Authentication disabled

Name: NP5232I_4728

MAC: 00:90:e8:47:10:2d",

"ip_str": "46.252.132.235",

"port": 4800,

"org": "Starhub Mobile",

"location": {

"country_code": "SG"

}

}Bergantung pada jumlah informasi yang diterima, spanduk dapat berisi lebih banyak bidang yang dapat difilter dan dicari. Secara default, hanya bidang data yang dicari, sebagian karena alasan keamanan. Bidang data akan sangat berbeda di berbagai spanduk, tergantung pada jenis aplikasi, server, atau perangkat.

HTTP/1.1 200 OK

Server: nginx/1.1.19

Date: Sat, 03 Oct 2015 06:09:24 GMT

Content-Type: text/html; charset=utf-8

Content-Length: 6466

Connection: keep-aliveSeperti inilah tampilan bidang data khas untuk server HTTP. Anda dapat melihat parameter utama dan versinya.

Copyright: Original Siemens Equipment

PLC name: S7_Turbine

Module type: CPU 313C

Unknown (129): Boot Loader A

Module: 6ES7 313-5BG04-0AB0 v.0.3

Basic Firmware: v.3.3.8

Module name: CPU 313C

Serial number of module: S Q-D9U083642013

Plant identification:

Basic Hardware: 6ES7 313-5BG04-0AB0 v.0.3Dan seperti inilah tampilan pengendali industri yang jauh lebih tidak biasa dari Siemens S7. Pada tahap ini, sudah menjadi sedikit menakutkan dari perangkat apa yang dapat bertahan di Internet dan masuk ke hasil pencarian. Di sisi lain, keamanan melalui ketidakjelasan belum membantu siapa pun.

Kasus penggunaan umum mengasumsikan bahwa Anda memberikan kueri umum ke bidang data, lalu mempersempit pencarian Anda dengan berbagai filter. Format permintaan terlihat seperti ini:

nuclear reactor filtername1:value filtername2:value filtername3:value

Perhatikan bahwa tidak ada spasi setelah titik dua. Dalam hal ini, pertama-tama, semua rekaman yang berisi "reaktor nuklir" di bidang data umum akan dipilih, dan kemudian semua filter yang terdaftar akan diterapkan secara berurutan untuk mempersempit objek pencarian.

Daftar lengkap filter tersedia di sini . Pada saat yang sama, beberapa bagian hanya tersedia untuk akun berbayar, misalnya "tag" dan "vuln".

Mencoba mencari

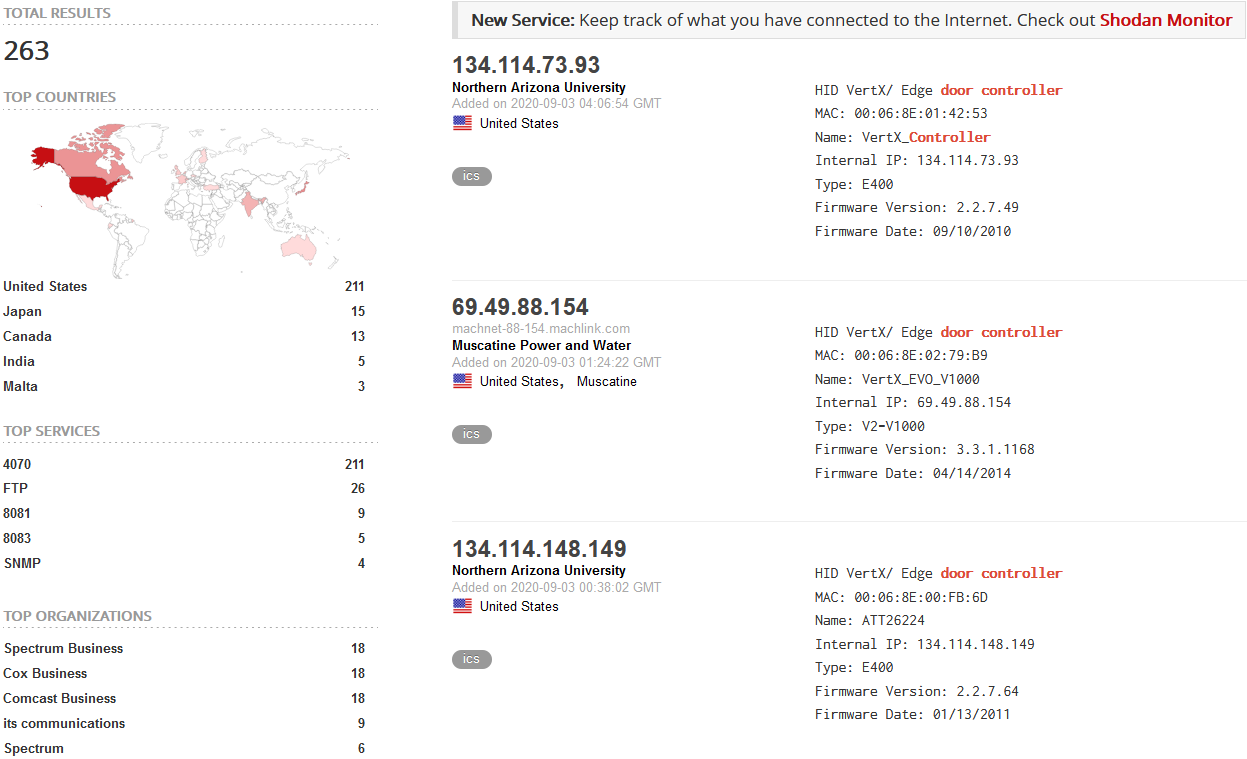

Mari kita coba sesuatu seperti pengontrol pintu.

Ini luar biasa. Sekarang mari kita lihat semua pengontrol VertX HID yang dimiliki oleh Spectrum Business.

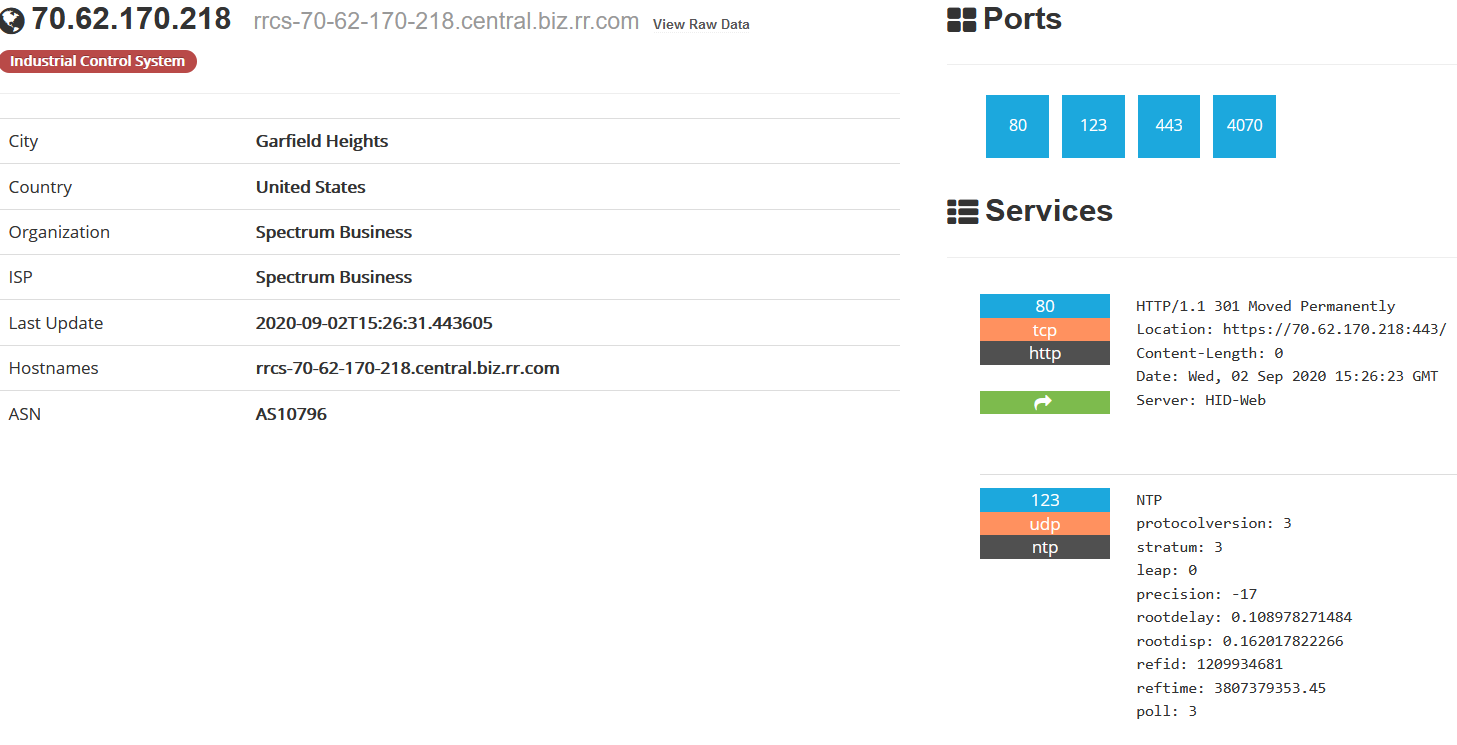

door controller org:"Spectrum Business"Setelah itu, dengan mengklik host tertentu, ringkasan singkat data yang dikumpulkan di dalamnya diperluas. Atau Anda dapat melihat keluaran penuh dari data mentah.

Data mentah oleh 70.62.170.218

Property Name Value

area_code null

asn AS10796

city Garfield Heights

country_code US

country_code3 null

country_name United States

data.0._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.0._shodan.id e85c3c1b-54ff-4194-8dc1-311da6851e5d

data.0._shodan.module http

data.0._shodan.options.referrer 5ee031c4-75c3-423f-99b8-5c06dd97cf14

data.0._shodan.ptr True

data.0.data

data.0.domains ['rr.com']

data.0.hash 0

data.0.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.0.http.host 70.62.170.218

data.0.http.html null

data.0.http.html_hash null

data.0.http.location /

data.0.http.redirects []

data.0.http.robots null

data.0.http.robots_hash null

data.0.http.securitytxt null

data.0.http.securitytxt_hash null

data.0.http.server null

data.0.http.sitemap null

data.0.http.sitemap_hash null

data.0.http.title null

data.0.port 443

data.0.timestamp 2020-09-02T15:26:31.443605

data.0.transport tcp

data.1._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.1._shodan.id 458e8be2-04df-4db7-8499-8e378792584e

data.1._shodan.module http

data.1._shodan.ptr True

data.1.data HTTP/1.1 301 Moved Permanently Location: https://70.62.170.218:443/ Content-Length: 0 Date: Wed, 02 Sep 2020 15:26:23 GMT Server: HID-Web

data.1.domains ['rr.com']

data.1.hash -788227878

data.1.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.1.http.host 70.62.170.218

data.1.http.html

data.1.http.html_hash 0

data.1.http.location /

data.1.http.redirects []

data.1.http.robots null

data.1.http.robots_hash null

data.1.http.securitytxt null

data.1.http.securitytxt_hash null

data.1.http.server HID-Web

data.1.http.sitemap null

data.1.http.sitemap_hash null

data.1.http.title null

data.1.port 80

data.1.timestamp 2020-09-02T15:26:24.253885

data.1.transport tcp

data.2._shodan.crawler 70752434fdf0dcec35df6ae02b9703eaae035f7d

data.2._shodan.id b7f280e3-cffc-4ddd-aa4b-1f9cd9e4d2be

data.2._shodan.module vertx-edge

data.2._shodan.ptr True

data.2.data HID VertX/ Edge door controller MAC: 00:06:8E:41:AB:81 Name: EdgeEHS400 Internal IP: 70.62.170.218 Type: EHS400 Firmware Version: 2.1.1.101 Firmware Date: 2018-05-03-11

data.2.domains []

data.2.hash -764264635

data.2.hostnames []

data.2.opts.raw 646973636f76657265643b3039313b30303a30363a38453a34313a41423a38313b456467654548533430303b37302e36322e3137302e3231383b313b4548533430303b322e312e312e3130313b323031382d30352d30332d31313b

data.2.port 4070

data.2.tags ['ics']

data.2.timestamp 2020-08-26T20:59:09.260224

data.2.transport udp

data.2.vertx.firmware_data 2018-05-03-11

data.2.vertx.firmware_version 2.1.1.101

data.2.vertx.internal_ip 70.62.170.218

data.2.vertx.mac 00:06:8E:41:AB:81

data.2.vertx.name EdgeEHS400

data.2.vertx.type EHS400

data.3._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.3._shodan.id 43663d5e-db76-4cba-8f14-6c1bf417ddd3

data.3._shodan.module ntp

data.3._shodan.ptr True

data.3.data NTP protocolversion: 3 stratum: 3 leap: 0 precision: -17 rootdelay: 0.108978271484 rootdisp: 0.162017822266 refid: 1209934681 reftime: 3807379353.45 poll: 3

data.3.domains ['rr.com']

data.3.hash -1317347992

data.3.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.3.opts.raw 1c0303ef00001be60000297a481e2359e2efff9972f64603e2f0016cc6b1f800e2f0016ceef1bb83e2f0016cef0fb34d

data.3.port 123

data.3.timestamp 2020-08-25T21:30:20.877776

data.3.transport udp

dma_code 510

domains ['rr.com']

hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

ip 1178512090

ip_str 70.62.170.218

isp Spectrum Business

last_update 2020-09-02T15:26:31.443605

latitude 41.4344

longitude -81.6373

org Spectrum Business

os null

ports [80, 123, 443, 4070]

postal_code null

region_code OH

tags ['ics']

Apa lagi yang menurut Anda menarik

Faktanya, apa yang tidak mereka temukan. Baik kontrol turbin pembangkit listrik tenaga air, dan pengontrol untuk kontrol sistem pendingin arena es kota. Berikut beberapa opsi yang menarik dan relatif tidak berbahaya.

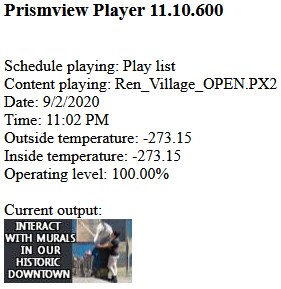

"Server: Prismview Player"Menunjukkan panel iklan luar ruangan. Dan selamanya sensor suhu menunjukkan nol mutlak.

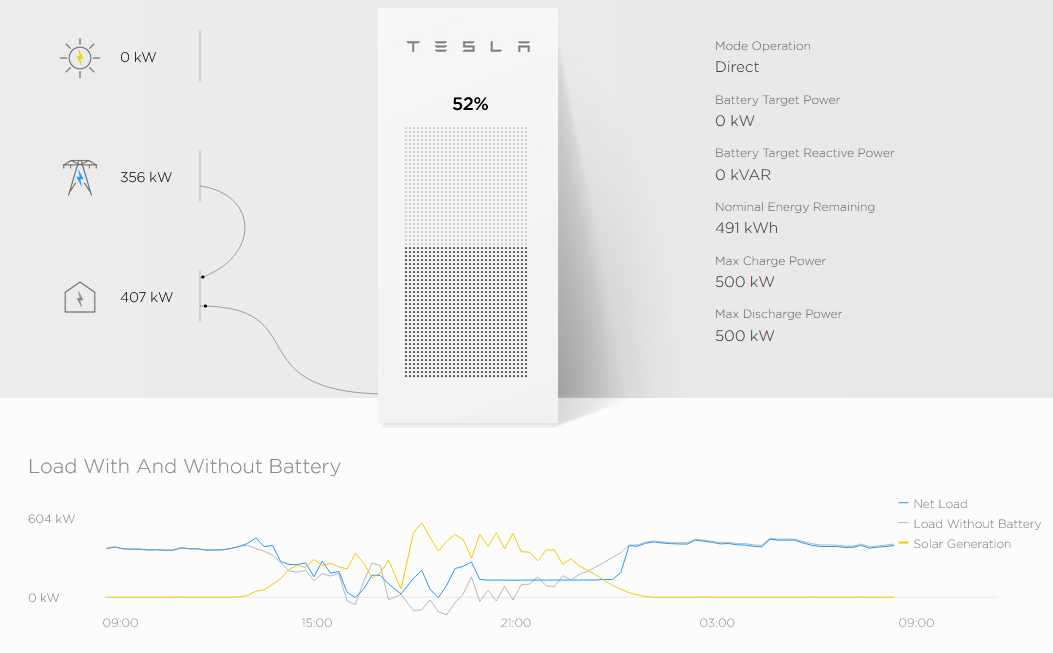

http.title:"Tesla PowerPack System" http.component:"d3" -ga3ca4f2Menampilkan status Tesla PowerPack saat ini .

Internet bukanlah tempat teraman

Faktanya, daftar yang tersedia tidak terbatas. Anda dapat menemukan panel kontrol turbin angin dan pusat media seseorang dalam bahasa Vietnam, yang terlihat di Internet. Tetap berpegang pada beberapa aturan dasar sendiri dan semuanya akan baik-baik saja.

- Jika perangkat dapat bekerja secara offline - jangan paparkan ke Internet

- Jika Anda benar-benar perlu memaparkan perangkat ke Internet, Anda tidak perlu meneruskan akses ke perangkat tersebut secara langsung. Gunakan VPN untuk menyambung ke jaringan Anda

- —

- ,