Browser Chromium, induk sumber terbuka yang berkembang pesat dari Google Chrome dan Microsoft Edge baru, telah menerima perhatian negatif yang serius untuk fitur bermaksud baik yang memeriksa untuk melihat apakah ISP pengguna mencuri hasil kueri domain yang tidak ada.

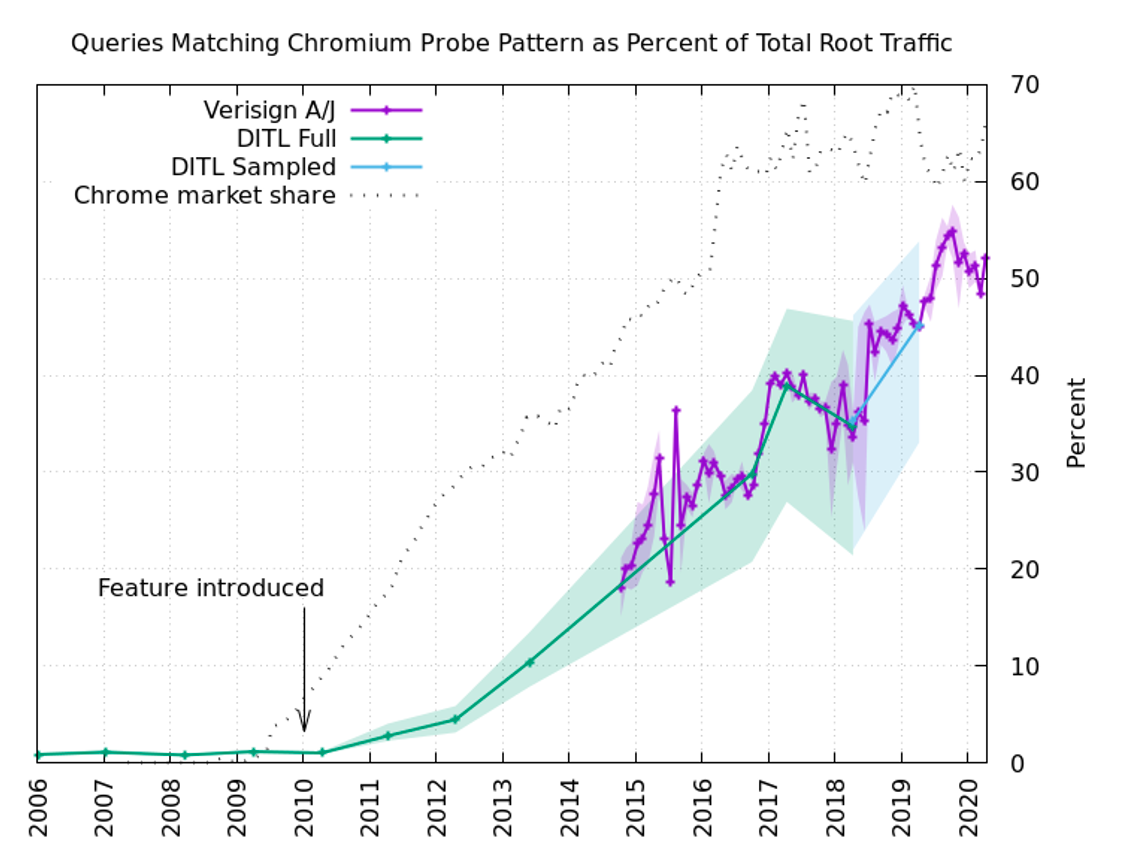

Detektor Pengalihan Intranet , yang membuat kueri palsu untuk "domain" acak yang secara statistik tidak mungkin ada, bertanggung jawab atas sekitar setengah dari total lalu lintas yang diterima oleh server DNS root di seluruh dunia. Insinyur Verisign Matt Thomas menulis postingan panjang di blog APNIC yang menjelaskan masalah dan menilai skalanya.

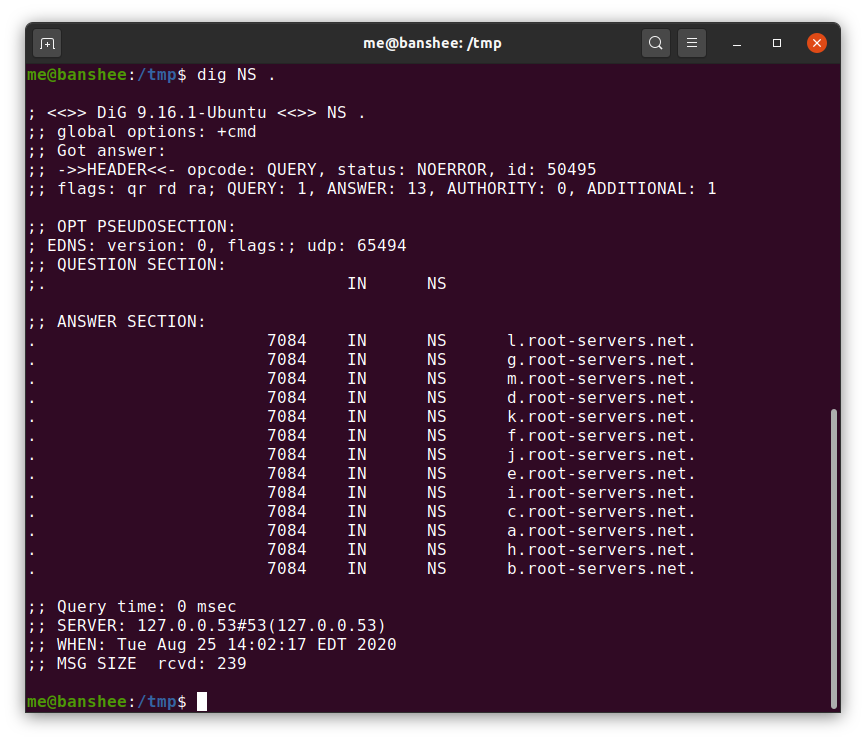

Bagaimana pencarian DNS biasanya dilakukan

Server ini adalah otoritas tertinggi yang harus dihubungi untuk menyelesaikan .com, .net, dan sebagainya, sehingga mereka memberi tahu Anda bahwa frglxrtmpuf bukanlah domain tingkat atas (TLD).

DNS, atau Domain Name System, adalah sistem yang digunakan komputer untuk menerjemahkan nama domain yang mudah diingat seperti arstechnica.com menjadi alamat IP yang kurang nyaman, seperti 3.128.236.93. Tanpa DNS, Internet tidak akan dapat hadir dalam bentuk yang ramah manusia, yang berarti bahwa beban yang tidak perlu pada infrastruktur tingkat atas adalah masalah nyata.

Diperlukan jumlah pencarian DNS yang tak terbayangkan untuk memuat satu halaman web modern. Misalnya, saat kami menganalisis beranda ESPN, kami menghitung 93 nama domain terpisah, mulai dari a.espncdn.com hingga z.motads.com. Semuanya diperlukan untuk memuat halaman sepenuhnya!

DNS dirancang sebagai hierarki bertingkat untuk menangani jenis beban kerja yang harus melayani seluruh dunia. Di bagian atas piramida ini adalah server root - setiap domain level teratas, seperti .com, memiliki kelompok servernya sendiri, yang merupakan otoritas tertinggi untuk setiap domain di bawahnya. Satu tingkat di atas server ini adalah server root itu sendiri, dari

a.root-servers.nethingga m.root-servers.net.

Seberapa sering ini terjadi?

Karena hierarki caching berjenjang dari infrastruktur DNS, persentase yang sangat kecil dari kueri DNS di dunia mencapai server root. Kebanyakan orang mendapatkan informasi resolver DNS mereka langsung dari ISP mereka. Saat perangkat pengguna perlu mengetahui cara masuk ke situs tertentu, permintaan pertama-tama dikirim ke server DNS yang dikelola oleh penyedia lokal tersebut. Jika server DNS lokal tidak tahu jawabannya, itu meneruskan permintaan ke "penerus" -nya sendiri (jika ditentukan).

Jika baik server DNS ISP lokal maupun "penerusan" yang dikonfigurasi tidak memiliki respons cache, permintaan dialihkan langsung ke server otoritatif di domain di atas yang Anda coba selesaikan . Kapan

.comini berarti bahwa permintaan dikirim ke server otoritatif dari domain itu sendiri com, yang terletak di gtld-servers.net.

Sistem

gtld-serverstempat permintaan dibuat merespons dengan daftar server nama resmi untuk domain domain.com, serta setidaknya satu catatan perekat yang berisi alamat IP dari salah satu server nama tersebut. Kemudian tanggapan turun rantai - setiap penerus mengirimkan tanggapan ini ke server yang memintanya, sampai tanggapan akhirnya mencapai server penyedia lokal dan komputer pengguna. Pada saat yang sama, mereka semua menyimpan respons ini agar tidak mengganggu sistem tingkat yang lebih tinggi jika tidak perlu. Biasanya,

data server nama untuk domain.comakan di-cache di salah satu penerus ini, sehingga server root tidak terganggu. Namun, untuk saat ini kita berbicara tentang bentuk biasa dari URL - yang diubah menjadi situs web biasa. Kueri Chrome berada pada level di atasnya , di anak tangga kluster itu sendiri

root-servers.net.

Pemeriksaan pencurian Chromium dan NXDomain

Chromium memeriksa "Apakah server DNS ini membodohi saya?" menyumbang hampir setengah dari semua lalu lintas yang mencapai Verisign DNS Root Server Cluster.

Peramban Chromium, proyek induk Google Chrome, Microsoft Edge baru, dan peramban yang tak terhitung banyaknya yang kurang dikenal, ingin memberikan kemudahan bagi pengguna untuk menelusuri dalam satu bidang, terkadang disebut "Omnibox". Dengan kata lain, pengguna memasukkan URL yang sebenarnya dan kueri mesin pencari ke dalam kotak teks yang sama di bagian atas jendela browser. Mengambil satu langkah lebih jauh menuju penyederhanaan, itu juga tidak memaksa pengguna untuk memasukkan bagian dari URL dengan

http://atau https://.

Senyaman mungkin, pendekatan ini membutuhkan browser untuk memahami apa yang dihitung sebagai URL dan apa sebagai kueri penelusuran. Dalam banyak kasus, ini cukup jelas - misalnya, string dengan spasi tidak boleh menjadi URL. Tetapi segalanya bisa menjadi lebih rumit ketika Anda mempertimbangkan intranet - jaringan pribadi yang juga dapat menggunakan domain tingkat atas pribadi untuk menyelesaikan situs web nyata.

Jika pengguna memasukkan "pemasaran" di intranet perusahaan mereka, dan intranet perusahaan mereka memiliki situs web internal dengan nama yang sama, maka Chromium menampilkan kotak informasi yang menanyakan kepada pengguna apakah mereka ingin mencari "pemasaran" atau pergi ke

https://marketing... Tidak apa-apa, tetapi banyak ISP dan penyedia Wi-Fi publik "membajak" setiap URL yang salah eja, mengarahkan pengguna ke beberapa halaman yang penuh dengan iklan banner.

Generasi acak

Pengembang Chromium tidak ingin pengguna di jaringan biasa melihat jendela informasi setiap kali mereka menelusuri satu kata, menanyakan apa yang mereka maksud, jadi mereka menerapkan pengujian: saat memulai browser atau mengubah jaringan, Chromium melakukan pencarian DNS dari tiga "domain" yang dibuat secara acak tingkat atas, tujuh sampai lima belas karakter. Jika salah satu dari dua permintaan ini kembali dengan alamat IP yang sama, maka Chromium mengasumsikan bahwa jaringan lokal "mencuri" kesalahan

NXDOMAINyang seharusnya diterimanya, sehingga browser menganggap semua kueri yang dimasukkan dari kata yang sama sebagai upaya penelusuran hingga pemberitahuan lebih lanjut.

Sayangnya, di jaringan yang tidakmencuri hasil kueri DNS, ketiga operasi ini biasanya pergi ke atas, ke server nama root itu sendiri: server lokal tidak tahu cara

qwajuixkmenyelesaikannya, jadi meneruskan permintaan ini ke penerusnya, yang melakukan hal yang sama, hingga akhirnya, a.root-servers.netatau salah satu dari "saudara" nya tidak akan dipaksa untuk berkata "Maaf, tapi ini bukan domain."

Karena ada sekitar 1.67 * 10 ^ 21 kemungkinan nama domain palsu yang terdiri dari tujuh hingga lima belas karakter, adalah umum untuk setiap pengujian ini, yang dilakukan di jaringan yang "adil", untuk membuatnya ke server root. Ini mewakili sebanyak setengah dari total beban pada root DNS, menurut statistik dari bagian cluster yang

root-servers.netdimiliki oleh Verisign.

Sejarah berulang dengan sendirinya

Ini bukan pertama kalinya proyek yang bermaksud baik membanjiri atau hampir membanjiri sumber daya publik dengan lalu lintas yang tidak perlu - ini segera mengingatkan kita akan sejarah panjang dan menyedihkan dari D-Link dan server NTP Pole-Henning Camp di pertengahan tahun 2000-an. x.

Pada tahun 2005, pengembang FreeBSD Poul-Henning, yang juga memiliki satu-satunya server Protokol Waktu Jaringan Stratum 1 Denmark, menerima tagihan yang tidak terduga dan besar untuk lalu lintas yang ditransmisikan. Singkatnya, alasannya adalah bahwa pengembang D-Link mendaftarkan alamat server NTP Stratum 1, termasuk server Campa, di firmware jalur switch, router, dan titik akses perusahaan. Ini langsung meningkatkan lalu lintas server Kampa sebanyak sembilan kali lipat, yang menyebabkan Denmark Internet Exchange (titik pertukaran Internet Denmark) mengubah tarifnya dari "Gratis" menjadi "9.000 dolar per tahun."

Masalahnya bukan karena terlalu banyak router D-Link, tetapi karena mereka "melanggar rantai komando". Sama seperti DNS, NTP harus bekerja secara hierarkis - Server Stratum 0 menyampaikan informasi ke server Stratum 1, yang menyampaikan informasi ke server Stratum 2, dan seterusnya ke bawah hierarki. Router rumah biasa, sakelar, atau titik akses, seperti yang diminta D-Link untuk alamat server NTP, harus mengirim permintaan ke Stratum 2 atau Stratum 3.

Proyek Chromium, mungkin dengan niat terbaik, mengulangi masalah dengan NTP dalam masalah dengan DNS dengan memuat root server Internet dengan kueri yang seharusnya tidak mereka tangani.

Ada harapan untuk solusi cepat

Ada bug terbuka dalam proyek Chromium yang mengharuskan Detektor Pengalihan Intranet default dinonaktifkan untuk memperbaiki masalah ini. Kita harus menghormati proyek Chromium: sebuah bug telah ditemukan sebelumnya , Matt Thomas dari Verisign menarik perhatiannya yang besar ke postingannya di blog APNIC. Bug itu ditemukan pada bulan Juni, tetapi tetap terlupakan sampai Thomas mempostingnya; Setelah berpuasa, dia mulai diawasi dengan ketat.

Diharapkan bahwa masalah ini akan segera teratasi, dan server DNS root tidak lagi harus menanggapi sekitar 60 miliar permintaan palsu setiap hari.

Periklanan

Server Epic adalah Windows atau Linux VPS dengan prosesor AMD EPYC yang kuat dan drive Intel NVMe yang sangat cepat. Cepat pesan!