Halo, Habr!

Hari ini kita akan berbicara tentang bagaimana kerentanan penyedia ditemukan, katakanlah: example.ua

Nah ...

Ayo mulai!

Tahap pertama: Analisis

Pertama, Anda perlu mengumpulkan informasi sebanyak mungkin tentang korban kami. Lagi pula, seperti yang Anda ketahui, Anda tidak bisa menutup semua lubang.

Mari kita mulai dengan mencari kemungkinan subdomain dan DN yang terhubung

Jalankan Sublist3r

Selama pemindaian, saya menemukan domain mailer.example.ua layanan email mereka tempat surat dikirim ke klien.

Di atasnya ada kemungkinan pendaftaran gratis, yang segera saya manfaatkan.

Tahap kedua: Menguji layanan

"Jika pintunya terbuka, maka mereka menunggu kita di dalam!"

Setelah beberapa saat, pada layanan ini, beberapa XSS dan CSRF ditemukan dengan kemungkinan menangkap akun dan IDOR yang paling enak.

Saat mempelajari layanan ini, saya menemukan kemampuan untuk membuat surat kustom saya sendiri dan mengedit yang lain.

Selain itu, selain itu, saya dapat melihat email orang lain yang berisi data yang sangat sensitif.

Sudah ada lubang yang cukup serius dalam pembajakan akun dan pengungkapan informasi pribadi, tetapi rasa ingin tahu membawa saya ke depan dan saya melanjutkan penggalian.

Unggahan Shell

Situs ini memiliki kemampuan untuk mengunggah file Anda sendiri, tetapi dengan beberapa batasan.

Ayo coba isi cangkangnya!

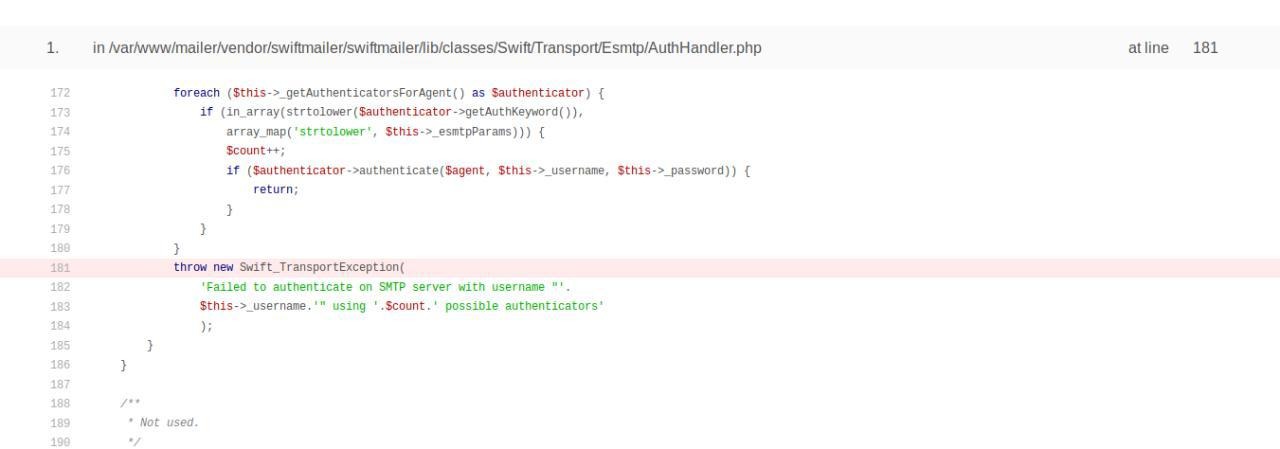

Saya mencoba untuk mengisi shell php sederhana, itu berhasil dimuat tetapi saya tidak dapat menemukan path file. Ketika saya mencoba mengirim surat dengan file ini, saya mendapat error pada kode Yii2, ternyata layanan ini didasarkan pada framework ini.

Sedikit sihir hitam dan batasan ini dielakkan.

Saya membuat shell menggunakan utilitas Weevely dan mengganti nama file shell.php.jpg, yang biasanya membantu mengelabui sebagian besar filter unggahan yang tidak terlalu pintar. Setelah mengirimkan surat seperti itu, tidak ada lagi kesalahan.

Tapi saya masih tidak bisa menemukan jalan ke cangkang saya.

Upaya untuk mengulang direktori membawa saya ke / images /

yang berisi semua file yang diunggah pada layanan ini.

Pencarian cepat berdasarkan nama dan saya menemukan cangkang saya!

Kami terhubung dan ...

Dalam hal ini Anda dapat menyerahkan kerentanan. Ada jalan keluar ke database penyedia, daftar pelanggan, sumber situs, dan banyak hal bagus lainnya.

Saya menyampaikan laporan yang menjelaskan kerentanan kepada administrator situs, dan mereka memutuskan untuk menonaktifkan layanan ini sepenuhnya. Sekian terima kasih atas perhatiannya!

Penulis:xalerafera.dll

Edit & putar ulang: AlexShmel