Pandemi virus COVID-19 telah secara radikal mengubah model kerja staf banyak organisasi secara sukarela-wajib, "memberi penghargaan" kepada sebagian besar dari mereka dengan status "jarak jauh", dan beberapa, bahkan "pekerja jarak jauh".

Jika sebelum “mega-epidemi” karyawan menjalankan tugasnya dari kantor, menggunakan infrastruktur perusahaan yang dikendalikan oleh departemen TI perusahaan, maka selama isolasi diri, bagian “terbesar” pekerjaan kantor mulai dilakukan dari perangkat rumah menggunakan Remote Desktop Protocol (RDP). Populer, seperti OS itu sendiri dari MS, tetapi, sebagaimana dibuktikan oleh daftar kerentanan, bukan protokol yang paling aman. Kami akan berbicara tentang cara melindungi RDP Anda dari serangan luar.

Sayangnya, untuk mempertimbangkan fitur dari masing-masing kerentanan yang ingin saya perhatikan, satu artikel pasti tidak akan cukup bagi saya, jadi dalam artikel ini saya akan membatasi diri pada detail siklus hidup salah satu yang terakhir.

RDP sebaliknya

Pada tahun 2018, dalam penelitian keamanan Remote Desktop Protocol, spesialis Check Point Research menemukan beberapa kerentanan di tiga klien populer yang dirancang untuk bekerja dengannya:

- Klien RDP dari Microsoft / Mstsc.exe

- rdesktop

- FreeRDP

Secara total, 25 kerentanan ditemukan, termasuk yang kritis, termasuk yang memungkinkan penyerang mengubah arah komunikasi biasa dan menyerang komputer klien, yaitu melakukan serangan menggunakan koneksi RDP terbalik (serangan RDP terbalik).

Di klien RDP Microsoft, kerentanan ini bersembunyi di papan klip bersama antara klien dan server. Yang, saat menggunakan buffer selama koneksi, mengizinkan server dengan exploit untuk "menyertakan" file-nya sendiri dalam proses pertukaran yang dimulai oleh pengguna. Dan fungsionalitas dari serangan traversal jalur adalah untuk menentukan "tujuan akhir" untuk file di mana saja di komputer klien. Misalnya, tanpa pemberitahuan yang tidak perlu, kirim file yang dapat dijalankan (penambang, program enkripsi) ke folder startup komputer pengguna untuk meluncurkannya pada boot ulang sistem berikutnya.

Demonstrasi kerentanan dari Check Point Research

Fakta yang dilaporkan ke Microsoft (MSRC) pada 16 Oktober 2018. Menanggapi hal tersebut, pada tanggal 17 Desember 2018, penerima menjawab:

“Terima kasih atas kiriman Anda. Kami memutuskan bahwa temuan Anda valid tetapi tidak memenuhi standar servis kami. Untuk informasi selengkapnya, lihat Kriteria Layanan Keamanan Microsoft untuk Windows (https://aka.ms/windowscriteria). "

“Terima kasih telah mengirimkan lamaran Anda. Kami telah menetapkan bahwa temuan Anda valid tetapi tidak memenuhi tingkat layanan kami. Untuk informasi selengkapnya, lihat Kriteria Layanan Microsoft untuk Windows (https://aka.ms/windowscriteria) ".

Akibatnya, kerentanan ini tidak menerima ID dan patch untuk memperbaikinya. sumber

HyperRDP

Setelah publikasi informasi tentang kerentanan ini, karyawan Check Point Research mulai menerima banyak komentar dan pertanyaan, salah satunya membangkitkan minat yang tulus dan mendorong mereka untuk kembali ke penelitian lebih lanjut dan melihat kerentanan dari "sudut yang berbeda", yaitu: dapatkah kerentanan klien Microsoft RDP digunakan di Microsoft Hyper-V?

Sebagai hasil dari studi lebih lanjut, ternyata di jantung GUI untuk mengelola VM - Manajer Hyper-V, teknologi RDP diam-diam digunakan, dalam sesi yang diperpanjang, serta di properti desktop jarak jauh, dimungkinkan untuk mengaktifkan papan klip bersama. Dan sebagai hasilnya, kerentanan yang sama muncul!

Demonstrasi kerentanan di Hyper-V dari Check Point Research

Karyawan Check Point Research membicarakan hal ini di blog mereka, serta di konferensi Black Hat USA 2019 .

Presentasi kerentanan di Black Hat USA 2019

Dan, tentu saja, MSRC melaporkan . Kali ini, Microsoft membuka tiket dan pada Oktober 2019 merilis tambalan untuk memperbaiki kerentanan ini, yang menerima ID: CVE-2019-0887 . sumber

Cara yang tidak bisa dipahami

Setelah menganalisis keefektifan patch, ketika ahli Check Point Research akan menetapkan status "tertutup" untuk kerentanan, pengguna Mac OS RDP Client menghubungi mereka dengan informasi tentang perilaku klien setelah menginstal patch dari MS.

Dalam proses pembuatan prototipe model koneksi RDP menggunakan klien ini, menjadi jelas bahwa tambalan itu sendiri memiliki lubang keamanan yang memungkinkan Anda untuk melewati perlindungan dan membuat ulang eksploitasi asli. Ini dilaporkan ke MSRC .

Pada Februari 2020, Microsoft berkumpul dan merilis tambalan untuk memperbaiki kerentanan CVE-2020-0655 ini., yang menurut para ahli di Check Point Research, belum sepenuhnya memecahkan masalah serangan traversal jalur, khususnya untuk Windows API. Microsoft mengumumkan tentang "bersama" ini belum mengomentari situasi ini. sumber

Terus…

Seperti yang mungkin diperhatikan oleh pembaca yang cerdik, server RDP yang dikompromikan diperlukan agar berhasil melakukan jenis serangan ini. Dan Anda bisa "mendapatkannya" dengan tiga cara:

- Buat milik Anda sendiri dan anggap sah

- Akses yang sudah ada dan kompromi

- Hibrida

Opsi kecepatan penyediaan dan biaya yang relatif aman, optimal dalam realitas saat ini adalah "mengambil alih" cloud atau server VPS / VDS yang disewa dari penyedia layanan. Dan ada tiga alasan utama untuk ini:

- Setiap server virtual sewaan yang menjalankan Windows sudah menjadi server RDP secara default

- Setiap server virtual sewaan yang menjalankan Windows, sebagai aturan, sudah memiliki akun RDP dengan hak admin dan satu login untuk semua pengguna.

- Sebagai aturan, akses RDP ke server virtual dilakukan melalui port TCP yang tersedia di alamat IP publik: 3389.

Sebenarnya, port "mencuat" ini mungkin adalah "kain merah" bagi penyerang dunia maya yang ingin mengambil alih beberapa server virtual dengan mengambil kata sandi untuk itu menggunakan metode brute-force otomatis sederhana. Atau seperti juga disebut serangan brute force.

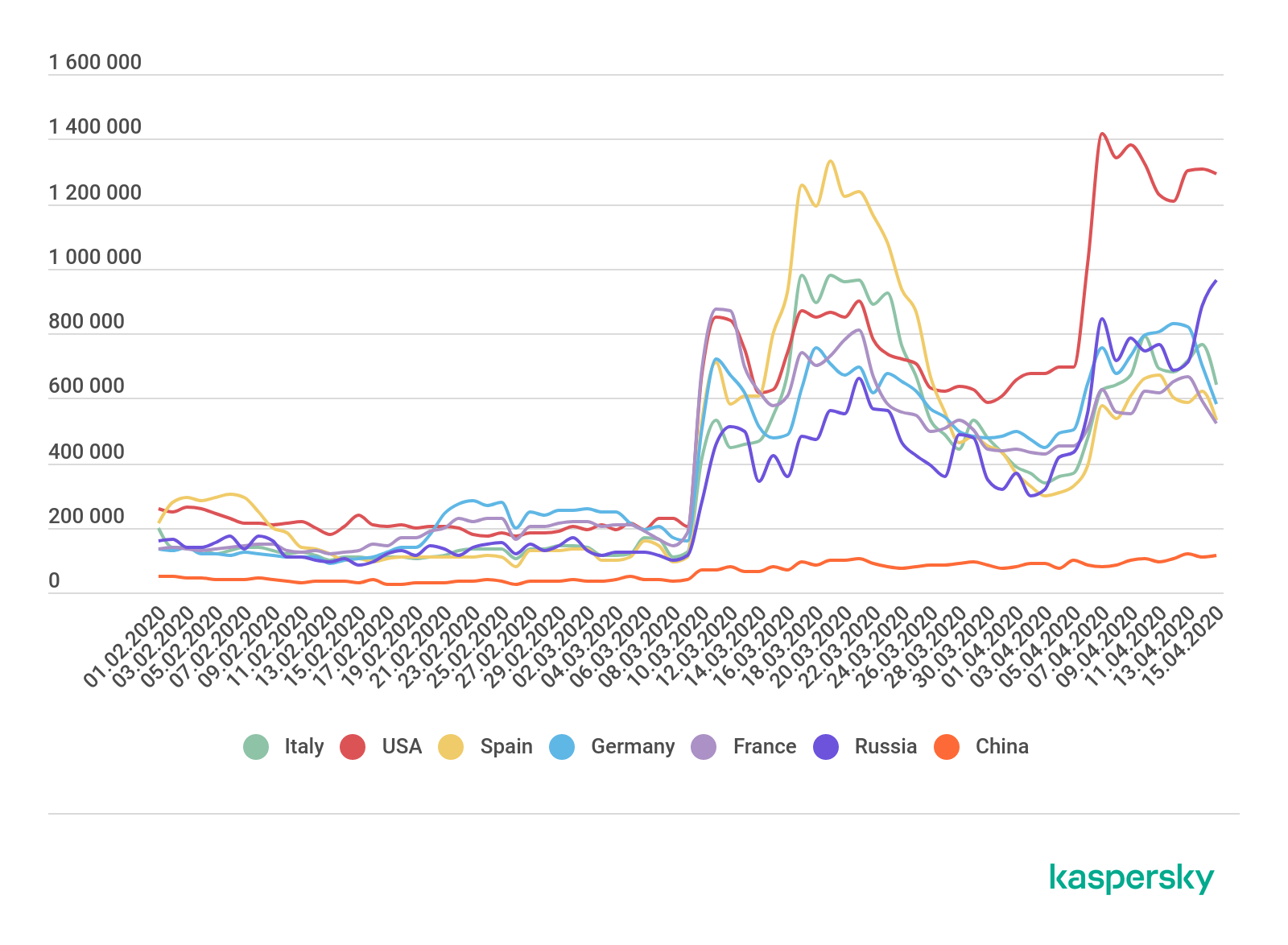

Sebagai referensi: Contoh peningkatan jumlah serangan dari keluarga Bruteforce.Generic.RDP, Februari - April 2020 dari Kaspersky Lab.

sumber

… Lebih jauh

Agar tidak menjadi korban dari situasi di atas, Anda tentu saja dapat mengubah pengaturan akun dan port RDP standar, memblokir upaya koneksi tidak sah menggunakan firewall Windows atau program pihak ketiga seperti IPBAN , menggunakan enkripsi dan sertifikat, dan masih banyak lagi. Tetapi bagi saya, cara termudah dan tercepat untuk mengamankan koneksi RDP ke server yang baru dibuat adalah dengan mengizinkan akses RDP hanya dari host dari jaringan tepercaya.

Dalam RUVDS, ini membutuhkan tiga langkah sederhana:

- Gabungkan server virtual dengan komputer yang perlu mengaksesnya melalui RDP dengan jaringan pribadi virtual. Saya menggunakan - ZeroTier

- :

.

:

—

— . — ZeroTier.

— RDP- . . - RDP- IP- .

Dalam hal ini saya ingin mengambil cuti dan menyarankan Anda untuk memantau "kesehatan" dari koneksi RDP server virtual Anda. Karena, sejak CVE-2020-0655, tiga kerentanan lagi dengan fungsi serangan RDP terbalik telah muncul .