Dalam pekerjaan mereka, forensik komputer secara teratur menghadapi kasus-kasus ketika perlu membuka kunci smartphone dengan cepat. Misalnya, data dari telepon dibutuhkan untuk penyelidikan untuk memahami alasan remaja bunuh diri. Dalam kasus lain, mereka akan membantu melacak kelompok kriminal yang menyerang pengemudi truk. Tentu saja ada cerita lucu - orang tua lupa kata sandi gadget, dan ada video di dalamnya dengan langkah pertama bayi mereka, tetapi, sayangnya, hanya ada beberapa. Tetapi mereka juga membutuhkan pendekatan profesional untuk masalah tersebut. Dalam artikel ini, Igor Mikhailov, seorang spesialis di Laboratorium Forensik Komputer Grup-IB , berbicara tentang cara para ahli forensik dapat melewati pemblokiran ponsel cerdas.

: , . — , . , . , .Jadi, metode paling umum untuk membatasi akses ke informasi pengguna yang terdapat di perangkat adalah dengan mengunci layar perangkat seluler. Ketika perangkat semacam itu memasuki laboratorium forensik, mungkin sulit untuk bekerja dengannya, karena tidak mungkin mengaktifkan mode debugging USB untuk perangkat semacam itu (untuk perangkat Android), tidak mungkin untuk mengonfirmasi izin untuk komputer ahli untuk berinteraksi dengan perangkat ini (untuk perangkat seluler Apple), dan Akibatnya, tidak mungkin untuk mengakses data di memori perangkat.

Fakta bahwa FBI AS membayar sejumlah besar uang untuk membuka iPhone teroris Syed Farouk, salah satu peserta dalam serangan teroris di kota San Bernardino di California, menunjukkan seberapa besar penguncian layar perangkat seluler yang biasa mencegah para spesialis mengekstrak data darinya. [1]

Metode membuka kunci layar perangkat seluler

Biasanya, berikut ini digunakan untuk mengunci layar perangkat seluler:

- Kata sandi simbolis

- Kata sandi gambar

Selain itu, metode teknologi SmartBlock dapat digunakan untuk membuka kunci layar sejumlah perangkat seluler:

- Buka kunci sidik jari

- Buka kunci wajah (teknologi FaceID)

- Membuka kunci perangkat pengenalan iris

Metode sosial untuk membuka kunci perangkat seluler

Selain teknis murni, ada cara lain untuk mengetahui atau mengatasi kode PIN, atau kode grafik (pola) kunci layar. Dalam beberapa kasus, metode sosial bisa lebih efektif daripada solusi teknis dan membantu membuka blokir perangkat, yang menyebabkan perkembangan teknis yang ada menyerah.

Bagian ini akan menjelaskan metode untuk membuka kunci layar perangkat seluler yang tidak memerlukan (atau hanya memerlukan penggunaan alat teknis secara terbatas, sebagian).

Untuk melakukan serangan sosial, perlu mempelajari sedalam mungkin psikologi pemilik perangkat yang terkunci, untuk memahami prinsip-prinsip yang digunakannya untuk menghasilkan dan menyimpan kata sandi atau pola grafik. Selain itu, peneliti akan membutuhkan setetes keberuntungan.

Saat menggunakan metode yang terkait dengan menebak kata sandi, harus diingat bahwa:

- Apple . , ;

- Android Root of Trust, , 30 , .

1: c

Ini mungkin tampak aneh, tetapi Anda dapat mengetahui kata sandi buka kunci hanya dengan bertanya kepada pemilik perangkat. Statistik menunjukkan bahwa sekitar 70% pemilik perangkat seluler bersedia memberikan kata sandi. Terutama jika itu mempersingkat waktu penelitian dan, karenanya, pemiliknya mendapatkan kembali perangkatnya lebih cepat. Jika tidak memungkinkan untuk menanyakan kata sandi kepada pemilik (misalnya, pemilik perangkat telah meninggal) atau ia menolak untuk mengungkapkannya, kata sandi tersebut dapat diperoleh dari kerabat dekatnya. Biasanya, kerabat mengetahui kata sandinya atau dapat menyarankan opsi yang memungkinkan.

Rekomendasi perlindungan: Kata sandi ponsel Anda adalah kunci universal untuk semua data, termasuk pembayaran. Berbicara, mentransmisikan, menulisnya di messenger adalah ide yang buruk.

Metode 2: intip kata sandi

Kata sandi dapat dimata-matai saat pemilik menggunakan perangkat. Meskipun Anda hanya mengingat kata sandi (simbolik atau grafik) hanya sebagian, ini akan sangat mengurangi jumlah opsi yang memungkinkan, yang akan memungkinkan Anda menemukannya lebih cepat.

Variasi dari metode ini adalah penggunaan rekaman CCTV, yang menangkap pemiliknya, membuka kunci perangkat menggunakan sandi gambar [2]. Algoritme yang dijelaskan dalam Cracking Android Pattern Lock dalam Lima Upaya [2], dengan menganalisis rekaman video, memungkinkan untuk menyarankan varian kata sandi gambar dan membuka kunci perangkat dalam beberapa upaya (sebagai aturan, ini memerlukan tidak lebih dari lima percobaan). Menurut penulis, "semakin rumit kata sandi gambar, semakin mudah menebaknya."

Rekomendasi perlindungan:Menggunakan pola bukanlah ide yang bagus. Kata sandi alfanumerik sangat sulit untuk diintip.

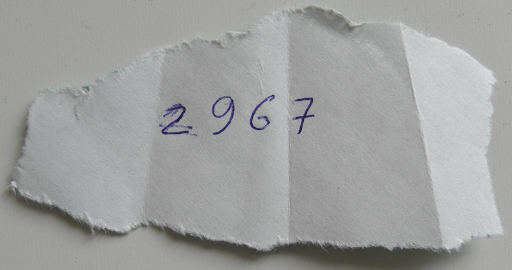

Metode 3: Temukan kata sandi

Kata sandi dapat ditemukan dalam catatan pemilik perangkat (file di komputer, di buku harian, di selembar kertas yang tergeletak di dokumen). Jika seseorang menggunakan beberapa perangkat seluler yang berbeda dan memiliki kata sandi yang berbeda, terkadang di tempat baterai perangkat ini atau di ruang antara bodi ponsel cerdas dan casing, Anda dapat menemukan potongan kertas dengan kata sandi tertulis:

Rekomendasi perlindungan: jangan simpan "notebook" dengan kata sandi. Ini ide yang buruk, kecuali semua sandi ini diketahui salah untuk mengurangi jumlah upaya membuka kunci.

Metode 4: Sidik jari (Serangan noda)

Metode ini memungkinkan Anda untuk mengidentifikasi bekas keringat di layar perangkat. Anda dapat melihatnya dengan memperlakukan layar perangkat dengan bubuk sidik jari ringan (sebagai pengganti bubuk forensik khusus, Anda dapat menggunakan bedak bayi atau bubuk halus lain yang tidak aktif secara kimiawi berwarna putih atau abu-abu terang) atau dengan melihat layar perangkat dalam sinar cahaya miring. Menganalisis posisi sidik jari dan memiliki informasi tambahan tentang pemilik perangkat (misalnya, mengetahui tahun lahirnya), Anda dapat mencoba menebak teks atau kata sandi grafik. Seperti inilah tampilan lapisan lemak pada layar ponsel cerdas dengan gaya huruf Z:

Rekomendasi keamanan: Seperti yang kami katakan, kata sandi gambar bukanlah ide yang baik, seperti juga kacamata dengan lapisan oleofobik yang buruk.

Metode 5: jari buatan

Jika perangkat dapat dibuka dengan sidik jari, dan peneliti memiliki contoh sidik jari pemilik, maka salinan tiga dimensi dari sidik jari pemilik dapat dibuat pada printer 3D dan digunakan untuk membuka kunci perangkat [3]:

Untuk tiruan jari orang hidup yang lebih lengkap - misalnya, saat sensor sidik jari smartphone masih mendeteksi panas - model 3D diletakkan di atas (bersandar) jari orang yang hidup.

Pemilik perangkat, bahkan setelah lupa kata sandi kunci layar, dapat membuka kunci perangkat sendiri menggunakan sidik jarinya. Ini dapat digunakan dalam kasus-kasus tertentu, ketika pemilik tidak dapat memberikan kata sandi, namun bersedia membantu peneliti membuka kunci perangkatnya.

Peneliti harus mengingat generasi sensor yang digunakan dalam berbagai model perangkat seluler. Model sensor yang lebih lama dapat dipicu oleh hampir semua jari, belum tentu milik pemilik perangkat. Sebaliknya, sensor ultrasonik modern memindai dengan sangat dalam dan jelas. Selain itu, sejumlah sensor sub-layar modern hanyalah kamera CMOS yang tidak dapat memindai kedalaman gambar, yang membuatnya lebih mudah untuk ditipu.

Rekomendasi perlindungan: Jika jari, maka hanya sensor ultrasonik. Tetapi jangan lupa bahwa meletakkan jari Anda berlawanan dengan keinginan Anda jauh lebih mudah daripada wajah Anda.

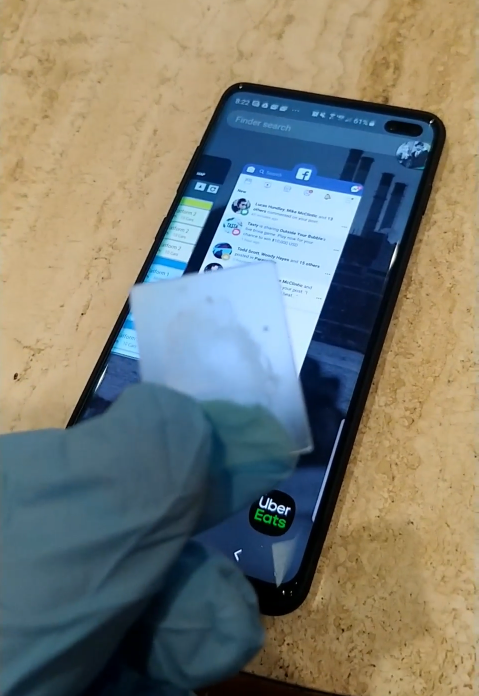

Metode 6: "Dash" (Serangan Mug)

Metode ini dijelaskan oleh polisi Inggris [4]. Ini terdiri dari melacak tersangka secara diam-diam. Pada saat tersangka membuka kunci ponselnya, agen berpakaian sipil menariknya dari tangan pemilik dan mencegah perangkat terkunci lagi hingga diserahkan kepada ahlinya.

Rekomendasi pertahanan: Saya pikir jika mereka akan menggunakan tindakan seperti itu terhadap Anda, maka itu buruk. Tetapi di sini Anda perlu memahami bahwa pemblokiran yang tidak disengaja menurunkan nilai metode ini. Dan, misalnya, berulang kali menekan tombol kunci pada iPhone akan meluncurkan mode SOS, yang selain itu akan mematikan FaceID dan mengaktifkan persyaratan kode kata sandi.

Metode 7: Kesalahan dalam algoritma kontrol perangkat

Di umpan berita sumber daya profil, Anda sering dapat menemukan pesan bahwa ketika tindakan tertentu dilakukan dengan perangkat, layarnya tidak terkunci. Misalnya, layar kunci beberapa perangkat dapat dibuka saat ada panggilan masuk. Kerugian dari metode ini adalah bahwa kerentanan yang teridentifikasi, sebagai suatu peraturan, segera dihilangkan oleh produsen.

Contoh pendekatan untuk membuka kunci perangkat seluler yang dirilis lebih awal dari tahun 2016 adalah menguras baterai. Ketika baterai hampir habis, perangkat akan membuka kunci dan meminta Anda untuk mengubah pengaturan daya Anda. Dalam kasus ini, Anda harus segera membuka halaman dengan pengaturan keamanan dan menonaktifkan kunci layar [5].

Rekomendasi perlindungan: jangan lupa untuk memperbarui OS perangkat Anda secara tepat waktu, dan jika tidak lagi didukung, ganti ponsel cerdas Anda.

Metode 8: Kerentanan dalam program pihak ketiga

Kerentanan yang diidentifikasi dalam aplikasi pihak ketiga yang diinstal di perangkat juga dapat memberikan akses ke data perangkat yang terkunci secara keseluruhan atau sebagian.

Contoh kerentanan tersebut adalah pencurian data iPhone oleh Jeff Bezos, pemilik utama Amazon. Kerentanan pada messenger WhatsApp, dieksploitasi oleh orang yang tidak dikenal, menyebabkan pencurian data rahasia di memori perangkat [6].

Peneliti dapat menggunakan kerentanan tersebut untuk mencapai tujuan mereka - untuk mengekstrak data dari perangkat yang terkunci atau untuk membukanya.

Rekomendasi keamanan: Anda tidak hanya perlu memperbarui OS, tetapi juga program aplikasi yang Anda gunakan.

Metode 9: Telepon Perusahaan

Perangkat seluler perusahaan dapat dibuka oleh administrator sistem perusahaan. Misalnya, perangkat Windows Phone perusahaan ditautkan ke akun Microsoft Exchange perusahaan dan dapat dibuka kuncinya oleh administratornya. Untuk perangkat Apple perusahaan, terdapat layanan Manajemen Perangkat Seluler yang mirip dengan Microsoft Exchange. Administratornya juga dapat membuka kunci perangkat iOS perusahaan. Selain itu, perangkat seluler perusahaan hanya dapat dihubungkan ke komputer tertentu yang ditentukan oleh administrator di pengaturan perangkat seluler. Oleh karena itu, tanpa berinteraksi dengan administrator sistem perusahaan, perangkat semacam itu tidak dapat dihubungkan ke komputer penyelidik (atau perangkat lunak dan perangkat keras yang kompleks untuk ekstraksi data forensik).

Rekomendasi keamanan: MDM baik dan buruk dalam hal keamanan. Administrator MDM selalu dapat mengatur ulang perangkat dari jarak jauh. Bagaimanapun, Anda tidak boleh menyimpan data pribadi yang sensitif di perangkat perusahaan.

Metode 10: Informasi dari sensor

Dengan menganalisis informasi yang diterima dari sensor perangkat, Anda dapat menebak kata sandi perangkat menggunakan algoritme khusus. Adam J. Aviv mendemonstrasikan kemungkinan serangan semacam itu menggunakan data yang diperoleh dari akselerometer smartphone. Dalam perjalanan penelitian, ilmuwan dapat menentukan dengan benar sandi simbolis dalam 43% kasus, dan sandi grafik dalam 73% [7].

Rekomendasi keamanan: Perhatikan aplikasi mana yang Anda beri izin untuk melacak sensor yang berbeda.

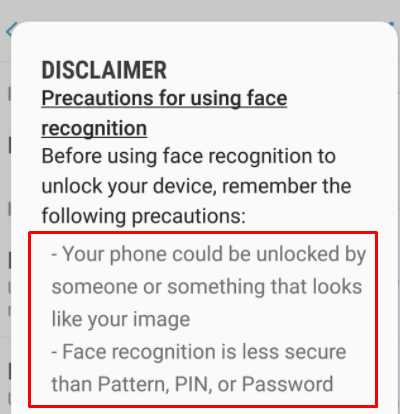

Metode 11: buka kunci wajah

Seperti dalam kasus sidik jari, keberhasilan membuka kunci perangkat menggunakan teknologi FaceID bergantung pada sensor dan peralatan matematika mana yang digunakan dalam perangkat seluler tertentu. Jadi, dalam karya "Gezichtsherkenning op smartphone niet altijd veilig" [8], para peneliti menunjukkan bahwa beberapa smartphone yang diteliti dibuka kuncinya hanya dengan menunjukkan foto pemilik ke kamera smartphone. Ini dimungkinkan jika hanya satu kamera depan yang digunakan untuk membuka kunci, yang tidak memiliki kemampuan untuk memindai data kedalaman gambar. Setelah serangkaian publikasi dan video terkenal di YouTube, Samsung terpaksa menambahkan peringatan ke firmware smartphone-nya. Face Unlock Samsung:

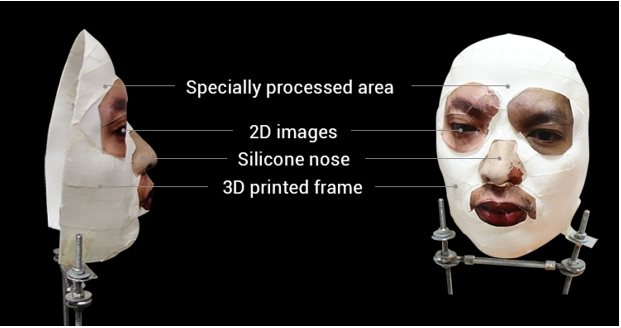

Ponsel cerdas yang lebih canggih dapat dibuka menggunakan masker atau perangkat belajar mandiri. Misalnya, iPhone X menggunakan teknologi TrueDepth khusus [9]: proyektor perangkat, menggunakan dua kamera dan pemancar inframerah, memproyeksikan kisi lebih dari 30.000 titik ke wajah pemakainya. Perangkat semacam itu dapat dibuka kuncinya menggunakan topeng yang konturnya meniru kontur wajah pemakainya. IPhone Unlock Mask [10]:

Karena sistem seperti itu sangat kompleks dan tidak berfungsi dalam kondisi ideal (penuaan alami pemilik terjadi, perubahan konfigurasi wajah karena ekspresi emosi, kelelahan, kesehatan, dll.), Dipaksa untuk terus belajar mandiri. Oleh karena itu, jika ada orang lain yang memegang unlock device di depannya, wajahnya akan dikenang sebagai wajah pemilik perangkat tersebut dan kedepannya ia bisa membuka kunci smartphone tersebut dengan menggunakan teknologi FaceID.

Rekomendasi perlindungan: jangan gunakan buka kunci dengan "foto" - hanya sistem dengan pemindai wajah lengkap (FaceID Apple dan analognya pada perangkat Android).

Rekomendasi utamanya adalah jangan melihat ke kamera, hanya mengalihkan pandangan. Bahkan jika Anda menutup satu mata, peluang untuk membuka kunci menurun drastis, seperti tangan di wajah Anda. Selain itu, hanya 5 upaya yang diberikan untuk membuka kunci dengan wajah (FaceID), setelah itu Anda harus memasukkan kata sandi.

Metode 12: Menggunakan Kebocoran

Basis data kata sandi yang bocor adalah cara yang bagus untuk memahami psikologi pemilik perangkat (asalkan peneliti memiliki informasi tentang alamat email pemilik perangkat). Dalam contoh di atas, penelusuran alamat email menghasilkan dua sandi serupa yang digunakan oleh pemiliknya. Dapat diasumsikan bahwa sandi 21454162 atau turunannya (misalnya, 2145 atau 4162) dapat digunakan sebagai kode kunci perangkat seluler. (Pencarian berdasarkan alamat email pemilik di database kebocoran menunjukkan kata sandi apa yang dapat digunakan pemilik, termasuk untuk memblokir perangkat selulernya).

Rekomendasi perlindungan: bertindak secara proaktif, lacak data pada kebocoran dan segera ubah kata sandi yang diketahui ada kebocoran!

Metode 13: Kata sandi khas untuk mengunci perangkat

Biasanya, tidak satu perangkat seluler yang disita dari pemiliknya, tetapi beberapa. Seringkali ada sekitar selusin perangkat semacam itu. Dalam hal ini, Anda dapat menebak kata sandi untuk perangkat yang rentan dan mencoba menerapkannya ke ponsel cerdas dan tablet lain yang disita dari pemilik yang sama.

Saat menganalisis data yang diekstrak dari perangkat seluler, data tersebut ditampilkan dalam program forensik (seringkali - bahkan saat mengekstrak data dari perangkat yang diblokir menggunakan berbagai jenis kerentanan).

Seperti yang Anda lihat di tangkapan layar dari bagian jendela kerja program Penganalisis Fisik UFED, perangkat dikunci dengan kode PIN yang agak tidak biasa fgkl.

Jangan mengabaikan perangkat pengguna lain. Misalnya, dengan menganalisis kata sandi yang disimpan dalam cache browser web komputer pemilik perangkat seluler, seseorang dapat memahami prinsip-prinsip pembuatan kata sandi yang ditaati oleh pemiliknya. Anda dapat melihat sandi yang disimpan di komputer Anda menggunakan utilitas dari NirSoft [11].

Selain itu, komputer (laptop) pemilik perangkat seluler mungkin memiliki file Lockdown yang dapat membantu mendapatkan akses ke perangkat seluler Apple yang terkunci. Cara ini akan dibahas nanti.

Rekomendasi keamanan: gunakan kata sandi yang berbeda dan unik di mana saja.

Metode 14: Kode PIN biasa

Seperti disebutkan sebelumnya, pengguna sering menggunakan kata sandi biasa: nomor telepon, kartu bank, kode PIN. Informasi ini dapat digunakan untuk membuka kunci perangkat yang disediakan.

Jika semuanya gagal, Anda dapat menggunakan informasi berikut: peneliti melakukan analisis dan menemukan kode PIN paling populer (kode PIN yang diberikan mencakup 26,83% dari semua sandi) [12]:

| PIN | Frekuensi,% |

|---|---|

| 1234 | 10.713 |

| 1111 | 6.016 |

| 0000 | 1.881 |

| 1212 | 1.197 |

| 7777 | 0.745 |

| 1004 | 0.616 |

| 2000 | 0.613 |

| 4444 | 0,526 |

| 2222 | 0,516 |

| 6969 | 0,512 |

| 9999 | 0.451 |

| 3333 | 0.419 |

| 5555 | 0,395 |

| 6666 | 0.391 |

| 1122 | 0,366 |

| 1313 | 0.304 |

| 8888 | 0.303 |

| 4321 | 0.293 |

| 2001 | 0.290 |

| 1010 | 0.285 |

Rekomendasi keamanan: periksa PIN Anda terhadap tabel di atas dan, meskipun tidak cocok, ubah saja, karena 4 digit terlalu kecil untuk tahun 2020.

Metode 15: Kata sandi grafik biasa

Seperti dijelaskan di atas, memiliki data dari kamera CCTV, di mana pemilik perangkat mencoba membukanya, dimungkinkan untuk memilih pola buka kunci dari lima upaya. Selain itu, dengan cara yang sama seperti kode PIN standar, ada juga pola khas yang dapat digunakan untuk membuka kunci perangkat seluler yang diblokir [13, 14].

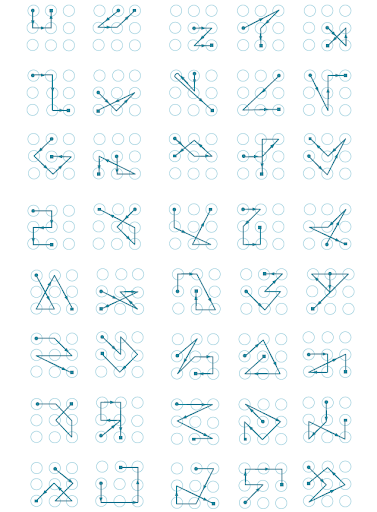

Pola sederhana [14]:

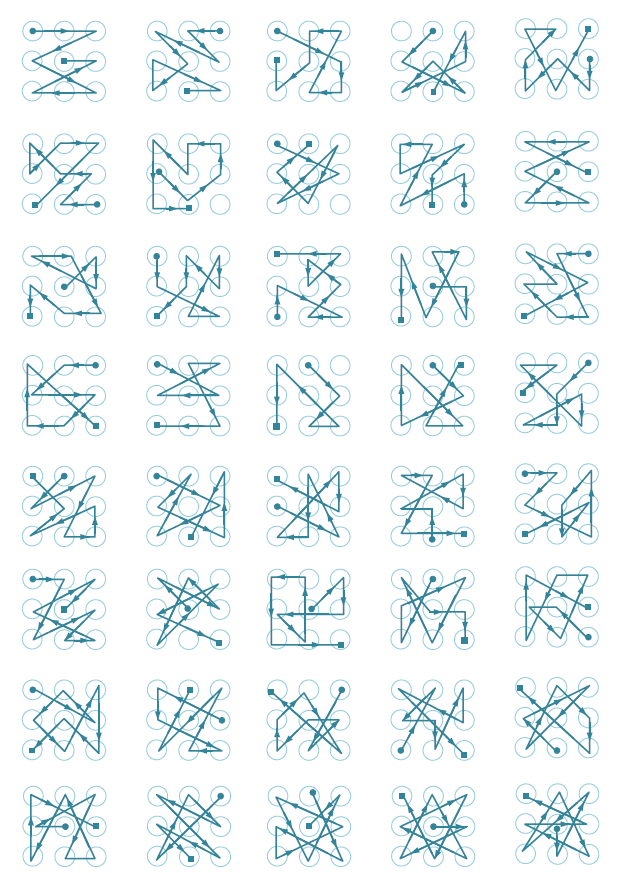

Pola kesulitan sedang [14]:

Pola yang rumit [14]:

Daftar pola grafik paling populer menurut peneliti Jeremy Kirby [15].

3>2>5>8>7

1>4>5>6>9

1>4>7>8>9

3>2>1>4>5>6>9>8>7

1>4>7>8>9>6>3

1>2>3>5>7>8>9

3>5>6>8

1>5>4>2

2>6>5>3

4>8>7>5

5>9>8>6

7>4>1>2>3>5>9

1>4>7>5>3>6>9

1>2>3>5>7

3>2>1>4>7>8>9

3>2>1>4>7>8>9>6>5

3>2>1>5>9>8>7

1>4>7>5>9>6>3

7>4>1>5>9>6>3

3>6>9>5>1>4>7

7>4>1>5>3>6>9

5>6>3>2>1>4>7>8>9

5>8>9>6>3>2>1>4>7

7>4>1>2>3>6>9

1>4>8>6>3

1>5>4>6

2>4>1>5

7>4>1>2>3>6>5

1>4>5>6>9

1>4>7>8>9

3>2>1>4>5>6>9>8>7

1>4>7>8>9>6>3

1>2>3>5>7>8>9

3>5>6>8

1>5>4>2

2>6>5>3

4>8>7>5

5>9>8>6

7>4>1>2>3>5>9

1>4>7>5>3>6>9

1>2>3>5>7

3>2>1>4>7>8>9

3>2>1>4>7>8>9>6>5

3>2>1>5>9>8>7

1>4>7>5>9>6>3

7>4>1>5>9>6>3

3>6>9>5>1>4>7

7>4>1>5>3>6>9

5>6>3>2>1>4>7>8>9

5>8>9>6>3>2>1>4>7

7>4>1>2>3>6>9

1>4>8>6>3

1>5>4>6

2>4>1>5

7>4>1>2>3>6>5

Pada beberapa perangkat seluler, selain kode gambar, kode PIN tambahan dapat diatur. Dalam hal ini, jika Anda tidak dapat mengambil kode grafis, peneliti dapat mengklik tombol Dop.PIN kode ( kode PIN opsional) setelah memasukkan kode grafis yang salah dan mencoba untuk mengambil kode PIN adalah opsional.

Rekomendasi keamanan: lebih baik tidak menggunakan kunci grafis sama sekali.

Metode 16: kata sandi alfanumerik

Jika perangkat dapat menggunakan sandi alfanumerik, maka pemilik dapat menggunakan sandi populer berikut sebagai kode kunci [16]:

- 123456

- kata sandi

- 123456789

- 12345678

- 12345

- 111111

- 1234567

- sinar matahari

- qwerty

- Aku cinta kamu

- putri

- admin

- Selamat datang

- 666666

- abc123

- sepak bola

- 123123

- monyet

- 654321

- ! @ # $% ^ & *

- charlie

- aa123456

- donald

- kata sandi1

- qwerty123

Rekomendasi keamanan: gunakan hanya kata sandi yang kompleks dan unik dengan karakter layanan dan huruf yang berbeda. Periksa apakah Anda menggunakan salah satu kata sandi di atas. Jika Anda menggunakannya, ubah ke yang lebih andal.

Metode 17: Cloud atau Penyimpanan Lokal

Jika secara teknis tidak mungkin untuk mengambil data dari perangkat yang terkunci, ahli forensik dapat mencari cadangannya di komputer pemilik perangkat atau di penyimpanan cloud yang sesuai.

Seringkali, pemilik smartphone Apple, yang menghubungkannya ke komputer mereka, tidak menyadari bahwa saat ini cadangan perangkat lokal atau cloud dapat dibuat.

Penyimpanan cloud Google dan Apple tidak hanya dapat menyimpan data dari perangkat, tetapi juga kata sandi yang disimpan oleh perangkat. Mengekstrak kata sandi ini dapat membantu menebak kode kunci perangkat seluler.

Dari Keychain yang disimpan di iCloud, Anda dapat mengambil kata sandi yang ditetapkan pemilik untuk cadangan perangkat, yang kemungkinan besar cocok dengan PIN kunci layar.

Jika lembaga penegak hukum menghubungi Google dan Apple, perusahaan dapat mentransfer data yang tersedia, yang kemungkinan besar akan sangat mengurangi kebutuhan untuk membuka kunci perangkat, karena data sudah berada di tangan petugas penegak hukum.

Misalnya, setelah serangan teroris di Pensocon, salinan data yang disimpan di iCloud ditransfer ke FBI. Dari pernyataan Apple:

“Dalam hitungan jam, setelah permintaan pertama FBI pada 6 Desember 2019, kami memberikan berbagai informasi terkait penyelidikan. Dari 7-14 Desember, kami menerima enam pertanyaan hukum tambahan dan memberikan informasi sebagai tanggapan, termasuk cadangan iCloud, informasi akun, dan transaksi untuk banyak akun.

Kami segera menanggapi setiap permintaan, seringkali dalam beberapa jam, berkomunikasi dengan kantor FBI di Jacksonville, Pensacola, dan New York. Atas permintaan penyelidikan, banyak gigabyte informasi diperoleh, yang kami serahkan kepada penyelidik. " [17, 18, 19]

Rekomendasi keamanan: Apa pun yang Anda kirim ke cloud yang tidak terenkripsi dapat dan akan digunakan untuk melawan Anda.

Metode 18: Akun Google

Metode ini cocok untuk menghapus kata sandi gambar yang mengunci layar perangkat seluler yang menjalankan sistem operasi Android. Untuk menggunakan metode ini, Anda perlu mengetahui nama pengguna dan kata sandi dari akun Google pemilik perangkat. Kondisi kedua: perangkat harus terkoneksi dengan internet.

Jika Anda memasukkan kata sandi gambar yang salah beberapa kali berturut-turut, perangkat akan meminta Anda untuk memulihkan kata sandi. Setelah itu, Anda perlu masuk ke akun pengguna, yang akan membuka kunci layar perangkat [5].

Karena berbagai solusi perangkat keras, sistem operasi Android, dan pengaturan keamanan tambahan, metode ini hanya berlaku untuk sejumlah perangkat.

Jika peneliti tidak memiliki kata sandi ke akun Google pemilik perangkat, dia dapat mencoba memulihkannya menggunakan metode standar untuk memulihkan kata sandi dari akun tersebut.

Jika perangkat tidak terhubung ke Internet pada saat studi (misalnya, kartu SIM diblokir atau uangnya tidak cukup), perangkat semacam itu dapat dihubungkan ke Wi-Fi menggunakan petunjuk berikut:

- tekan ikon "Panggilan Darurat"

- tekan * # * # 7378423 # * # *

- pilih Service Test - Wlan

- sambungkan ke jaringan Wi-Fi yang tersedia [5]

Rekomendasi perlindungan: jangan lupa untuk menggunakan otentikasi dua faktor jika memungkinkan, dan dalam hal ini, lebih baik terikat ke aplikasi, dan bukan dengan kode SMS.

Metode 19: akun tamu

Di perangkat seluler yang menjalankan Android 5 atau lebih tinggi, mungkin terdapat banyak akun. Untuk mengakses data akun tambahan, mungkin tidak ada PIN atau kunci kode grafis. Untuk beralih, Anda perlu mengklik ikon akun di pojok kanan atas dan memilih akun lain:

Untuk akun tambahan, akses ke beberapa data atau aplikasi mungkin dibatasi.

Rekomendasi perlindungan: penting untuk memperbarui OS di sini. Pada versi Android modern (9 dan lebih tinggi dengan patch keamanan Juli 2020), akun Tamu umumnya tidak menyediakan opsi apa pun.

Metode 20: layanan khusus

Perusahaan yang mengembangkan program forensik khusus, antara lain, menawarkan layanan untuk membuka kunci perangkat seluler dan mengekstrak data darinya [20, 21]. Kemampuan layanan ini luar biasa. Dengan menggunakannya, Anda dapat membuka kunci model teratas perangkat Android dan iOS, serta perangkat yang berada dalam mode pemulihan (yang beralih ke perangkat setelah melebihi jumlah upaya sandi yang salah). Kerugian dari metode ini adalah biayanya yang tinggi.

Cuplikan situs web Cellebrite yang menjelaskan dari perangkat apa mereka dapat mengambil data. Perangkat dapat dibuka kuncinya di laboratorium pengembangan (Cellebrite Advanced Service (CAS)) [20]:

Untuk layanan semacam itu, perangkat harus diberikan ke kantor regional (atau pusat) perusahaan. Keberangkatan spesialis ke pelanggan dimungkinkan. Biasanya, perlu satu hari untuk memecahkan kode kunci layar.

Rekomendasi keamanan: Hampir tidak mungkin untuk melindungi diri Anda sendiri, selain menggunakan kata sandi alfanumerik yang kuat dan mengganti perangkat setiap tahun.

Berlanjut di sini: bagian dua

Ahli PS dari Laboratorium Grup-IB berbicara tentang kasus, alat, dan banyak trik berguna lainnya dalam pekerjaan ilmuwan forensik komputer sebagai bagian dari kursus pelatihan Analis Forensik Digital... Setelah menyelesaikan kursus 5 hari atau lanjutan 7 hari, lulusan akan dapat melakukan penelitian forensik secara lebih efektif dan mencegah insiden dunia maya di organisasi mereka. Saluran Telegram

terpanas PPS Group-IB tentang keamanan informasi, peretas, APT, serangan dunia maya, penipu, dan pembajak. Investigasi selangkah demi selangkah, kasus-kasus praktis menggunakan teknologi Group-IB dan rekomendasi tentang bagaimana agar tidak menjadi korban. Menghubung!

Sumber

- , iPhone Apple

- Guixin Yey, Zhanyong Tang, Dingyi Fangy, Xiaojiang Cheny, Kwang Kimz, Ben Taylorx, Zheng Wang. Cracking Android Pattern Lock in Five Attempts

- Samsung Galaxy S10 , 3D-

- Dominic Casciani, Gaetan Portal. Phone encryption: Police 'mug' suspect to get data

- : 5 ,

- Gezichtsherkenning op smartphone niet altijd veilig

- TrueDepth iPhone X — ,

- Face ID iPhone X 3D-

- NirLauncher Package

- . PIN-:

- . , «1234567» «password»

- . Android- www.anti-malware.ru/analytics/Threats_Analysis/bypass-picture-password-Android-devices

- Jeremy Kirby. Unlock mobile devices using these popular codes

- . 25 2019

- . Apple - iPhone

- Apple responds to AG Barr over unlocking Pensacola shooter's phone: «No.»

- Law Enforcement Support Program

- Cellebrite Supported Devices (CAS)