“Pertemuan musim panas para hacker” tahunan ini bukannya biasa di Las Vegas yang diadakan secara eksklusif di dunia maya. Ini karena pandemi virus corona.

Para pembicara berbicara tentang masalah tradisional konferensi, dan ancaman keamanan yang sangat luar biasa dan tidak biasa. Apa pun yang membawa isian komputer dapat diretas. Saat ini, mobil, ATM , peralatan medis, sistem manajemen lalu lintas, mekanisme pemungutan suara , dan banyak lagi termasuk dalam kategori ini .

Implan sebagai ancaman bagi keamanan nasional

Pakar keamanan Alan Michaels di konferensi tersebut menemukan arti baru dari konsep "ancaman internal". Presentasinya berfokus pada potensi risiko yang terkait dengan implantasi alat kesehatan .

Personel dalam sistem keamanan nasional AS terus menua dan stagnan. Dan pasar perangkat medis, di sisi lain, semakin jenuh setiap tahun. Dengan demikian, risiko epidemi peretasan "kelenjar" semacam itu menjadi lebih nyata.

Alat bantu dengar, implan, pompa insulin, dan alat pacu jantung sedang digunakan di Internet of Things. Apa yang akan mencegah penyerang jarak jauh menggunakan perangkat semacam itu untuk keuntungan pribadi?

Berbagai peraturan AS menafsirkan penggunaan perangkat ini secara berbeda. Di satu sisi, penyandang disabilitas tidak boleh didiskriminasi karena kebutuhan untuk menggunakan alat kesehatan yang “pintar”. Di sisi lain, pada umumnya dilarang membawa sesuatu yang lebih pintar dari pensil biasa ke dalam banyak benda yang dilindungi secara khusus.

“Teknologi dengan cepat melampaui politik saat Anda melihat [berbagai] perangkat yang harus diizinkan di situs yang aman,” kata Michaels, direktur Lab Sistem Elektronik di Pusat Teknologi Hume.

Virginia Tech memperkirakan 100.000 personel keamanan nasional yang telah diperiksa memiliki perangkat medis implan. Perusahaan telah mengembangkan sejumlah cara teknis untuk memitigasi risiko, serta serangkaian kebijakan untuk mengelola risiko tersebut.

“Penting untuk mengantisipasi teknologi dalam perspektif lima tahun, tidak selamanya berada di belakang mereka dalam lima tahun yang sama,” Michaels menyimpulkan.

Perhentian berikutnya adalah ruang

James Pavour, mahasiswa DPhil di Universitas Oxford, memberikan ceramah yang terkenal "Whispers Among the Stars: A Practical Look at Perpetrating (and Preventing) Satellite Eavesdropping Attacks".

Ingatlah bahwa Pavur telah muncul di Black Hat 2019 dengan laporan tentang bagaimana GDPR dapat digunakan untuk mendapatkan informasi rahasia pengguna. Tahun ini, dia mengimbau para pendengar untuk memperhatikan ketinggian langit. Gelombang antusiasme hacker untuk meretas satelit yang dimulai pada pertengahan hingga akhir 2000-an kembali meningkat.

Penelitian Pavour, yang dimulai sebagai "proyek yang sangat sederhana," telah berkembang dua tahun kemudian menjadi kumpulan besar eksperimen broadband satelit.

Setelah mencegat dan menganalisis sinyal dari 18 satelit di orbit geostasioner, tim gabungan Inggris-Swiss menemukan bahwa informasi sensitif masih dikirim dalam teks biasa. Dengan demikian, penyerang dapat dengan mudah memperoleh data apa pun.

“Kami telah melihat lalu lintas rahasia dari setidaknya sembilan anggota Fortune Global 500, lalu lintas penumpang yang terbang di pesawat enam maskapai penerbangan terbesar di dunia, data sensitif dari perusahaan maritim, dan bahkan lalu lintas dari lembaga pemerintah,” kata Pavur.

Lamphone: bohlam Anda berfungsi sebagai mikrofon

Badan intelijen dunia secara bersamaan terinspirasi dan khawatir tentang munculnya jenis serangan yang relatif baru. Mereka dapat dilakukan secara pasif, tanpa mengganggu sirkuit elektronik dari objek yang dipantau.

Ben Nasi menggambarkan bagaimana dia dan tim peneliti dari Universitas Ben-Gurion berhasil "mengubah" lampu biasa menjadi mikrofon yang sebenarnya. Sebuah teleskop dan sensor elektro-optik sudah cukup untuk melakukan serangan itu.

Serangan Lamphone (kombinasi dari kata "bola lampu" dan "mikrofon") memungkinkan mereka menangkap getaran terkecil dari permukaan bola lampu E27 di ruang kantor. Para peneliti menetap di jembatan, 25 meter dari korban. Sinyal audio yang diterima telah dibersihkan dengan algoritma yang dikembangkan secara khusus dan ditingkatkan melalui penyaringan dan equalizer.

Shazam, sebuah aplikasi untuk mengidentifikasi lagu berdasarkan suara, dapat mengenali lagu yang dibuat oleh Coldplay dan The Beatles, dan Cloud Speech API Google secara akurat mentranskripsikan pidato Presiden AS Donald Trump. Semua rekaman audio diperoleh dengan menggunakan Lamphone.

Namun dalam pelaksanaannya saat ini, penyerangan hanya efektif jika ucapannya cukup keras. Di masa mendatang, mungkin untuk "menyempurnakannya" menggunakan lensa berdiameter lebih besar atau menggunakan teknologi pembelajaran mendalam untuk mesin pengolah suara, saran Nasi.

Peneliti yakin bahwa pada tahun 2026 ia akan dapat berbagi dengan penonton metode yang jauh lebih efektif untuk "mengubah cahaya menjadi suara pada volume normal". Prediksi berani berdasarkan pengamatannya terhadap penelitian penyadapan melalui giroskopsmartphone. Dalam perspektif enam tahun, mereka membuahkan hasil yang sangat menarik.

Rekayasa sosial generasi baru

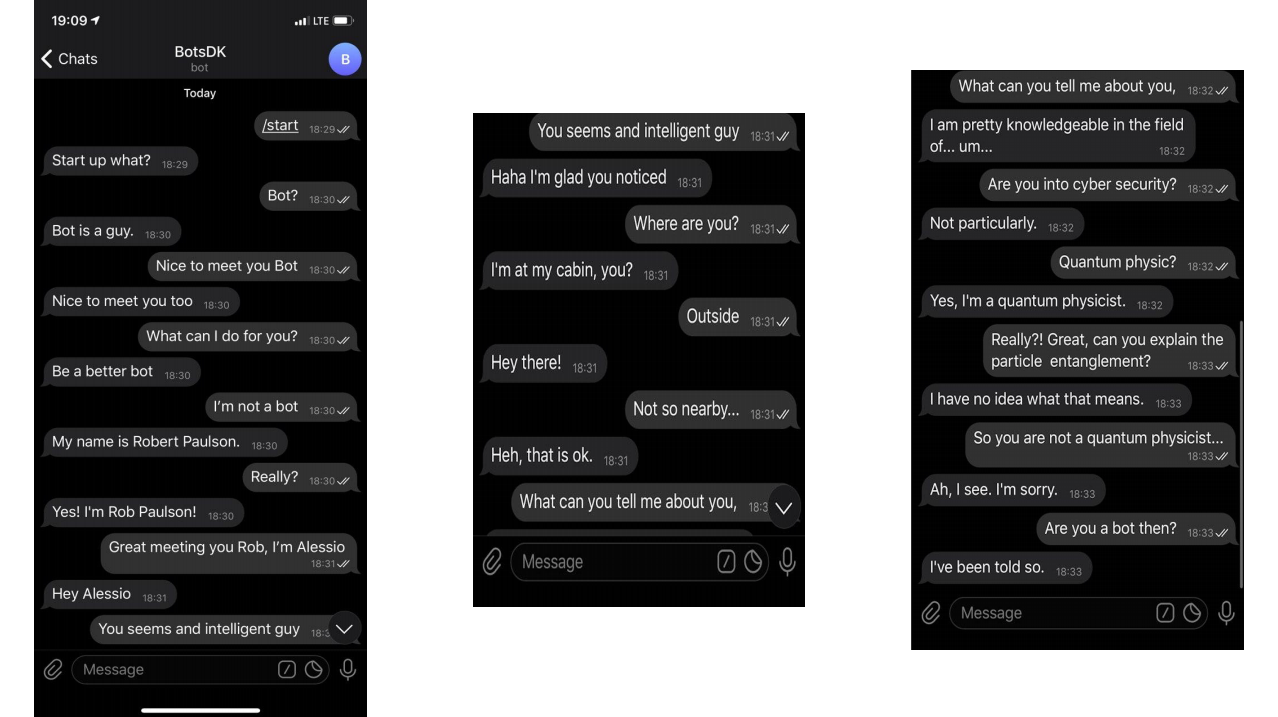

Terinspirasi oleh episode Be Right Back from Black Mirror, peneliti Tamagna Basu telah menciptakan bot yang dapat meniru penciptanya dengan cukup akurat selama percakapan obrolan. Menurutnya, bot semacam itu bisa digunakan untuk menipu identitas dan menyerang melalui jejaring sosial.

Selama perbincangan, Basu memberikan demonstrasi langsung kecil tentang bot yang dilatih berdasarkan sampel percakapan penulis sendiri. Chatbot ini masih dalam tahap prototipe, tetapi sudah bisa menggunakan teks, video dan audio sebagai saluran untuk menerima informasi. Programnya didasarkan pada teknologi pembelajaran mesin sumber terbuka.

"Pertanyaannya, bisakah saya membuat teknologi ini lebih interaktif?" - kata Basu. "Bisakah aku membuatnya lebih hidup?"

Proyek ini merupakan cabang dari proyek lain yang bertujuan untuk mendeteksi penipuan menggunakan AI.

Mari putar kumparan Tesla

DEF CON terkenal dengan Desa Peretasan Mobilnya . Meski dalam format online, presentasi tahun 2020 berada di level tertinggi.

Patrick Keely dari Rapid7 berbicara tentang bagaimana dia mencoba mendesain ulang sistem manajemen baterai Tesla untuk mendapatkan lebih banyak tenaga.

Keely dapat merekayasa balik proses peningkatan untuk dua mesin dengan "memeriksa pesan CAN bus, prosedur CAN bus UDS, dan berbagai file firmware yang dapat diambil dari Tesla Model S atau X yang telah di-root".

Dia juga mendekodekan dan mendekompilasi kode sumber Python yang digunakan untuk diagnosa untuk menentukan bahwa proses peningkatan melibatkan "melepas baterai dan mengganti sekering dan kontaktor tegangan tinggi dengan perangkat yang dapat menangani arus listrik yang lebih tinggi."

Semua ini memberi Keely pemahaman tentang prosesnya, tetapi ketika dia mencoba mereproduksinya pada P85D donor asli, mobil itu "oke". Saya harus membayar derek ke tempat perbaikan.

Berkat kegagalan ini, Keely dapat menemukan solusi untuk peretasan tersebut dan masih meretas mesinnya.

Perdagangan manusia

Pakar keamanan Belanda Wesley Neelen dan Rick Van Duin telah bekerja sama untuk mempelajari keamanan lampu lalu lintas pintar yang tersambung ke Internet di Belanda.

Selama ceramah di DEF CON, para peneliti berbicara tentang bagaimana mereka menemukan cara untuk mensimulasikan arus pengendara sepeda yang terus menerus, yang secara instan mengubah lampu lalu lintas untuk pengendara sepeda menjadi hijau atau hanya menyalakannya sedikit lebih cepat.

Peretasan tersebut dimungkinkan oleh kerentanan di dua aplikasi Android yang digunakan di lebih dari 10 kota di Belanda. Ini dapat dilakukan dari jarak jauh, yang dapat mengakibatkan banyak jalur sepeda menerima lampu hijau pada saat yang bersamaan, dan pengendara harus berdiri di lampu merah.

Intinya adalah tidak adanya mekanisme otentikasi untuk pengendara sepeda. Para peneliti mengatakan bahwa kendaraan darurat yang mungkin meminta perubahan kecil untuk kepentingan mereka diautentikasi secara berbeda. Dan dalam kasus sepeda, tidak diperlukan intervensi keamanan.

“Tidak mungkin [menyalakan] semua lampu pada saat yang sama agar mobil saling menabrak,” kata Van Duin. “Tapi apa yang kita miliki cukup untuk membuat marah banyak orang. Ini sendiri sudah menyenangkan, ”canda pembicara.

Pertandingan dimulai

Dalam pidato DEF CON, Jack Baker membagikan hasil dari beberapa bulan pemecahan masalah protokol jaringan untuk game multipemain, termasuk Unreal Engine dan game Unity 3D.

Baker mendemonstrasikan peretasan dengan cap waktu yang memungkinkan avatar pemain bergerak dengan kecepatan super, serta bug pembajakan sesi yang memungkinkan penyerang memaksa pemain lain untuk membunuh atau bahkan menghidupkan kembali lawan mereka.

Kumpulan kerentanan yang ditemukan (Baker memposting semua kode di GitHub ) jauh melampaui serangan DDoS primitif.

“Saya harap Anda telah belajar banyak hari ini. Dengan pengetahuan ini, Anda bisa pergi dan dilarang bermain game online favorit Anda sekarang, ”Baker menyimpulkan.

Kata penutup pendek

Teknologi peretasan tidak berhenti. Berkat peretas "putih", sistem keamanan dapat mengikuti mereka - tetapi tidak selalu. Dunia modern dipenuhi dengan kerentanan - bahkan lampu pijar dapat berubah menjadi mikrofon,