Jadi, ada seseorang yang menawarkan untuk membuat database untuk membuat kata sandi secara harfiah dengan tangannya sendiri, tanpa partisipasi perangkat lunak. Hanya acak mutlak, didorong oleh gravitasi.

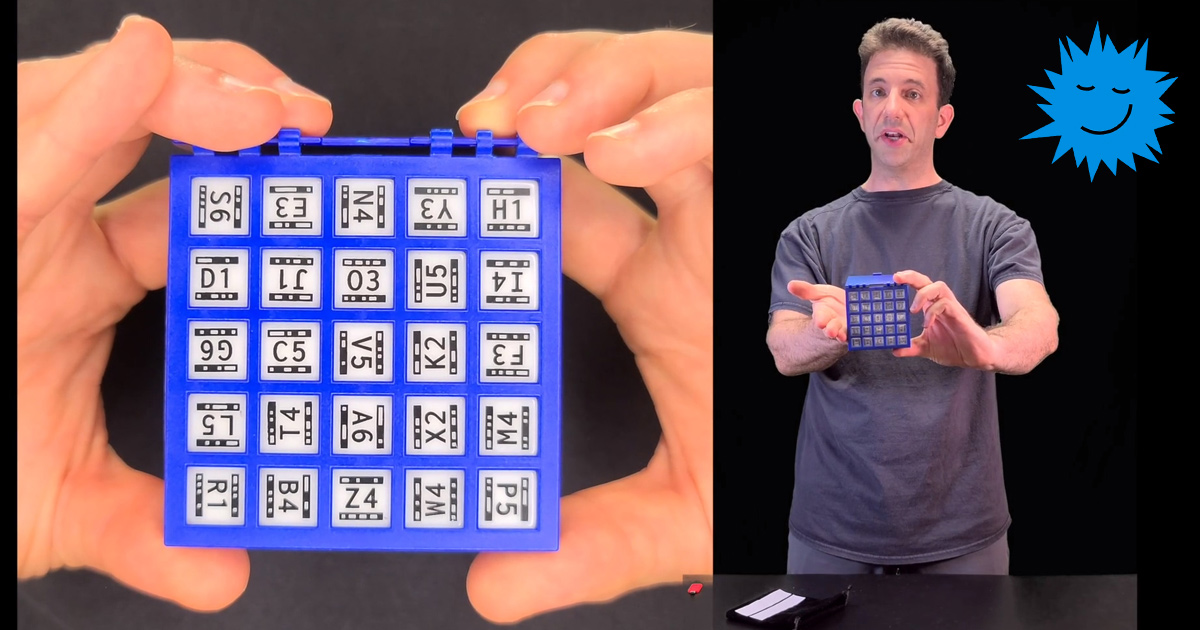

Nama pria itu adalah Stuart Schechter, dan dia adalah seorang ilmuwan komputer di Universitas California, Berkeley. Meskipun algoritme yang semakin kompleks dan penggunaan metode yang semakin banyak untuk menghasilkan sandi dan sandi, Schechter mengusulkan cara yang sangat elegan dalam kesederhanaannya untuk menghasilkan basis karakter untuk pembuatan sandi utama berikutnya. Ilmuwan menciptakan satu set 25 tulang heksagonal, di tepi masing-masing ada sepasang angka acak dan huruf alfabet Latin. Dia menamai kreasinya sesederhana idenya itu sendiri - "DiceKeys".

Ilmuwan menyarankan prosedur berikut.

Anda mengambil satu set 25 tulang dan kotak penyimpanan khusus. Kocok tulang, tuangkan ke dalam kotak dan bantu semua buku jari dengan tangan Anda untuk berbaring di sel-sel khusus tubuh. Itu saja, dasar untuk kata sandi Anda sudah siap!

Cara kerjanya ditunjukkan oleh Schechter sendiri dalam video di bawah ini:

Setelah lemparan, diusulkan untuk memindai hasil yang diperoleh dengan aplikasi smartphone khusus, yang akan membuat kata sandi utama menggunakan data yang diterima. Dan voila, kamu cantik.

Set termasuk kotak untuk kubus, kubus itu sendiri dan tas pengacak (untuk pengguna dengan tangan besar, mungkin aksesori opsional).

Mengapa solusi Schechter tampak sangat menarik bagi kami dengan latar belakang pembuatan sandi 128, 196 atau 256-bit secara acak di KeePass yang sama atau manajer lain?

Pertama, kata sandi yang dibuat mesin tidak akan pernah sepenuhnya acak, karena tidak ada pengacak perangkat lunak yang mutlak.

Kedua:kata sandi dapat "meninggalkan" Anda bahkan dalam proses membuatnya di mesin (lagipula, Anda biasanya membuat kata sandi di mana Anda akan menggunakannya), yang berarti bahwa kata sandi akan disusupi bahkan saat lepas landas.

Ketiga: untuk melindungi tidak hanya kata sandi dari penyerang, tetapi juga prinsip pembuatannya, kita memerlukan kata sandi lain atau mesin yang terisolasi (yang merupakan tingkat paranoia berikutnya), jadi di sini kita menemukan diri kita dalam lingkaran setan kata sandi yang kuat secara kriptografis.

Yang penting, Schechter sendiri menekankan bahwa aplikasi ponsel cerdas tidak berinteraksi dengan dunia luar dengan cara apa pun dan umumnya "senyap" saat mengudara. Dan, yang paling penting, kumpulan kubus di dalam kotak, selain sebagai dasar untuk membuat kata sandi, juga bertindak sebagai cadangan dari kata sandi utama itu sendiri: ketika kombinasi tetap dipindai lagi, aplikasi pada perangkat yang sama akan memulihkan kata sandi yang dibuat sebelumnya untuk Anda.

Jadi seorang ilmuwan dari Berkeley, dengan menarik proses menghasilkan database untuk kata sandi offline, secara bersamaan mencakup tiga titik lemah yang sebelumnya disuarakan dalam proses membuat kata sandi utama:

- pengacaknya benar-benar acak dan tidak berdasarkan algoritme;

- 2128 , -, , ;

- , ( , , - ).

Poin terakhir, tentang isolasi sistem, mungkin yang paling penting. Mari aktifkan mode paranoia maksimum, putar topi foil kita dan bayangkan penyusup mengawasi setiap langkah kita.

Akibatnya, metode pengumpulan data acak yang biasa dan sudah diterapkan untuk menghasilkan kata sandi, misalnya, mengumpulkan data titik-klik-jendela untuk mengakumulasi data pseudo-acak dari beberapa generator kata sandi yang mengikis aktivitas di mesin di latar belakang - tidak lagi terlihat begitu aman.

Isolasi kerentanan sistem umumnya merupakan landasan keamanan informasi. Beberapa ahli umumnya mengatakan bahwa "jika Anda tidak ingin data Anda dicuri, jangan menyimpannya secara digital / di mesin dengan akses jaringan." Rupanya, aspek inilah yang dipandu oleh Schechter ketika dia menyusun konsep kunci kubusnya.

Sistemnya hanya rentan terhadap manipulasi psikologis jika kami mempertimbangkan opsi untuk menggunakan ponsel cerdas yang terisolasi sebagai platform untuk menghasilkan kata sandi utama. Tetapi bahkan dalam kasus kontak fisik antara penyerang dan pemilik DiceKeys, banyak sekali kondisi yang harus dipenuhi.

Jadi, seorang hacker perlu tahu bahwa dia membutuhkan sekumpulan tulang. Selain kit, untuk membuat ulang kata sandi, dia juga memerlukan perangkat yang menghasilkan kunci master. Dan dia harus mendapatkan semuanya secara fisik.

Pada saat yang sama, peretasan bahkan oleh manipulasi psikologis menjadi tidak mungkin jika pengguna menghancurkan kombinasi kubus , yaitu, memotong kemungkinan pembuatan ulang kata sandi masternya. Jadi, untuk mencuri kata sandi, hanya metode "besi solder" yang tersisa, asalkan orang tersebut mengingat kata sandinya.

Kritik

Namun metode yang dikemukakan oleh Stuart Schechter juga memiliki kelemahan. DiceKyes sekarang dapat diuji di situs web dicekeys.app , yang mensimulasikan lemparan dadu dan memindai set sebenarnya. Situs ini digunakan hingga aplikasi seluler siap.

Sebagian besar pertanyaan muncul tentang hasil akhir generasi - ini relatif bermakna dan berdasarkan huruf kecil. Rupanya, kata sandi terakhir dibentuk menurut kamus bahasa Inggris, sehingga kata sandi utama setidaknya memiliki beberapa arti, yaitu, diingat oleh pengguna biasa.

Berikut adalah beberapa opsi yang penulis terima untuk aplikasi berbeda pada set wajah yang sama:

1Password: music booth owls cause tweed mutts lance halve foyer sway suave woven itemAuthy: dudes acre nifty yoyo sixth plugs relic exert sugar aged chili human alarmFacebook: delta had aids pox visa perm spied folic crop cameo old aged smite

Semua sandi ini tidak berisi karakter khusus, angka, atau kapitalisasi variabel, meskipun cukup panjang sehingga tidak mungkin untuk mem-boot kombinasi semacam itu.

Dalam hal ini, Anda selalu dapat melangkah lebih jauh dan mengarahkan kata-kata yang diterima melalui "generator" lain, atau menerjemahkannya ke dalam pengkodean heksadesimal. Padahal, ada banyak pilihan.

Total

Bagaimanapun, pengembangan Stuart Schechter adalah produk paling khusus untuk pengguna hardcore dan paranoid. Ada banyak solusi yang dapat diterima dan aman di pasaran sekarang. Misalnya, Anda dapat memikirkan token akses fisik yang telah berfungsi dengan baik di industri.

Pada saat yang sama, pengelola kata sandi sendiri cukup aman: peretasan besar terakhir semacam ini, menurut Google, sudah terjadi pada tahun 2015 ( meretas LastPass), yang menurut standar industri sudah hampir selamanya. Kemudian peretas mencuri banyak data terkait, termasuk alamat email dari akun LastPass, pengingat kata sandi, catatan server untuk setiap pengguna, dan hash otentikasi. Yang terakhir, secara teori, dapat memberikan akses ke kata sandi utama akun, yang selanjutnya membuka akses ke kata sandi yang disimpan di LastPass itu sendiri.

Tetapi Anda perlu ingat bahwa tidak ada sistem yang tidak dapat dipecahkan, dan meskipun secara konsep tidak mungkin: segala sesuatu yang ditemukan dapat diretas dengan satu atau lain cara. Hanya yang tidak digital atau tidak ada sama sekali dalam kinerja fisik tidak diretas.

Ingat ini dan jaga data Anda.

Periklanan

Server dengan NVMe adalah tentang server virtual dari perusahaan kami.

Untuk waktu yang lama kami telah menggunakan drive server cepat eksklusif dari Intel dan tidak menghemat perangkat keras - hanya peralatan bermerek dan solusi paling modern di pasar untuk menyediakan layanan.