Alasan untuk menyoroti ancaman ini terhadap badan-badan pemerintah AS adalah serangan terkoordinasi yang terlihat pada pertengahan Juli tahun ini. Buletin FBI dan CISA memang belum ada detailnya, tapi banyak informasi menarik yang di publikasikan oleh Brian Krebs pada 19 Agustus. Rupanya, sekelompok penjahat dunia maya secara serius terlibat dalam vishing, yang memberikan layanannya kepada semua orang di pasar gelap. Ini adalah serangan bertarget jangka panjang yang bertujuan untuk menghasilkan keuntungan melalui pemerasan atau pencurian identitas.

Sumber:

FBI dan laporan US Cybersecurity Agency (PDF).

Artikel oleh Brian Krebs menganalisis tindakan para penyerang.

Berita tentang serangan suara terhadap nasabah bank Amerika mulai tahun 2014, salah satu yang paling awal menyebutkan istilah vishing.

Studi kasus setahun lalu tentang mencuri dana perusahaan menggunakan serangan suara yang canggih.

Berita tentang Habré.

Voice phishing secara kasar dapat dibagi menjadi tiga kategori: serangan sederhana terhadap konsumen (panggilan dari bank, panggilan dari operator seluler, dan sebagainya), serangan terhadap perusahaan (panggilan yang diduga dari dukungan teknis), serangan kompleks yang diduga dari karyawan sungguhan yang akrab dengan korban. Tepat setahun yang lalu, media mendapat informasi tentang serangan yang berhasil terhadap perusahaan: secara bersyarat, CEO menelepon akuntan kepala dan meminta untuk melakukan transfer ke rekening bank tertentu. 220 ribu euro dicuri, para penyerang diduga menggunakan algoritme pembelajaran mesin untuk "menciptakan kembali" suara orang sungguhan. Kali ini kita berbicara tentang serangan di bawah level. Mereka terjadi sebagai berikut: seorang karyawan perusahaan menerima panggilan telepon dari perwakilan dukungan,Yang terakhir menginformasikan tentang perlunya "memperbaiki VPN" dan mengarahkan korban ke situs palsu dengan pencurian akun berikutnya.

Dalam kasus ini, pembelajaran mesin tidak diperlukan: sebuah perusahaan besar, banyak orang bekerja di departemen TI - mudah untuk meyakinkan korban bahwa karyawan yang baru dipekerjakan meneleponnya. Sekarang adalah waktu yang tepat untuk serangan seperti itu: banyak orang bekerja dari rumah (meskipun tidak ada yang mencegah mereka untuk meluncurkan serangan yang sama di lingkungan kantor). Sebelumnya, penipu hanya tidak memiliki organisasi bisnis kriminal yang baik. Dan dilihat dari data dari artikel oleh Brian Krebs, sekarang dengan organisasi para penjahat dunia maya semuanya sudah cukup baik. Begini cara kerjanya:

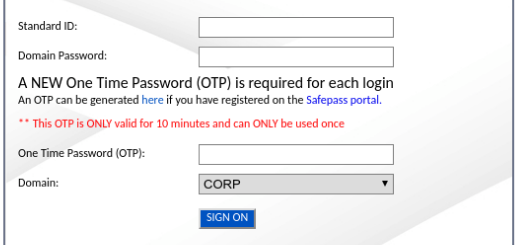

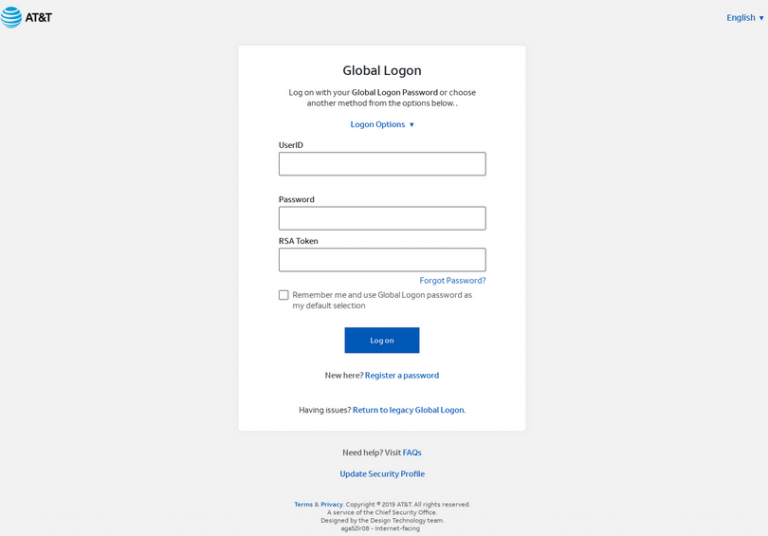

- Mereka membuat salinan halaman otorisasi yang dapat dipercaya di sistem perusahaan, dengan logo dan tautan ke sumber daya perusahaan yang sebenarnya.

- , . , , . , .

- LinkedIn, . , .

- . , .

- Setelah peretasan, nomor telepon atau ponsel cerdas tambahan diikat ke akun sehingga akses dapat dipulihkan tanpa manipulasi psikologis.

- Mereka menutup situs palsu segera setelah serangan itu untuk menutupi jejak mereka. Ini adalah tantangan baru bagi industri keamanan siber: untuk mengidentifikasi halaman phishing sebelum digunakan.

Jelas bahwa bahkan dengan tingkat persiapan ini, vishing tidak selalu berhasil. Jika terjadi kegagalan, penyerang menganalisis informasi yang diterima dan mengubah taktik. Teman bicara Krebs berpendapat bahwa orang-orang yang bekerja di industri ini telah mengembangkan keterampilan mereka selama bertahun-tahun. Untungnya, rangkaian serangan khusus musim panas ini menunjukkan bahwa penulisnya lebih ahli dalam rekayasa sosial daripada pemerasan, penarikan, dan sejenisnya.

Tindakan balasan untuk setiap serangan manipulasi psikologis terutama adalah pelatihan karyawan. Misalnya, dalam laporan FBI, karyawan perusahaan disarankan untuk menandai halaman untuk mengakses layanan web perusahaan dan membukanya, dan bukan link yang dikirimkan oleh penyerang. Anda juga dapat menghalangi penetrasi menggunakan metode teknis - misalnya, dengan membatasi akses ke VPN ke perangkat dari daftar putih. Metode yang paling menjanjikan adalah dongle untuk mengakses sumber daya perusahaan, yang tidak akan berfungsi di halaman palsu. Tetapi tidak mudah untuk mengeluarkan kunci seperti itu kepada ratusan atau bahkan ribuan karyawan, terutama jika mereka bekerja dari jarak jauh. Rekomendasi universal tetap untuk mengurangi potensi kerusakan dari meretas satu akun.

Apa lagi yang terjadi

Google telah menutup kerentanan dalam layanan email perusahaan (bagian dari paket G Suite) yang memungkinkan pengiriman pesan atas nama pengguna Gmail atau pelanggan G Suite. Keunikan masalah ini adalah bahwa selama spoofing, "tanda kualitas" Google (SPF dan DMARC) dipertahankan, yang membedakan bug ini dari metode lain untuk memalsukan alamat pengirim yang sebenarnya. Kerentanan ditutup beberapa jam setelah publikasi laporan , meskipun pada saat itu Google telah mengetahui bug tersebut selama enam bulan.

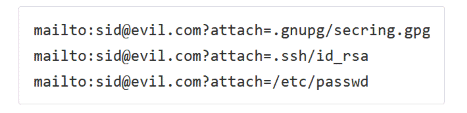

Kerentanan email lain yang menarik: di beberapa klien (misalnya, di Thunderbird) di tautan standar seperti mailto: Anda dapat melampirkan file sebagai argumen. Contoh teoritis serangan ditunjukkan pada tangkapan layar di atas: kami mengirim tautan ke korban, mengkliknya membuat pesan dengan alamat pengirim dan file terlampir. Baca lebih lanjut di berita dan karya peneliti dari universitas Ruhr dan Westphalia. Puluhan orang telah ditangkap

di AS karena menggunakan bug di ATM Santander. Kesalahan perangkat lunak memungkinkan untuk menarik lebih banyak uang dari kartu debit daripada di akun. Bank harus mematikan semua ATM di negara itu selama beberapa jam. Ditemukan

botnet baru yang menyerang perangkat dan server dengan sandi SSH yang lemah. Fitur botnet adalah desentralisasi: tidak ada server perintah tunggal, jaringan dikontrol didistribusikan di antara perangkat yang terinfeksi. Metode yang

menarik untuk membuat salinan kunci kunci: merekam suara yang dibuat oleh kunci asli, yang dengannya pemilik membuka pintunya, dan kemudian, berdasarkan analisis klik, kembalikan bentuk kunci.