Selamat datang di artikel 5 dalam seri Solusi Platform Manajemen Agen SandBlast Check Point. Artikel sebelumnya dapat ditemukan dengan mengklik tautan yang sesuai: pertama , kedua , ketiga , keempat . Hari ini kita akan melihat kemampuan pemantauan di Platform Manajemen, yaitu bekerja dengan log, dasbor interaktif (Tampilan), dan laporan. Kami juga akan menyentuh topik Berburu Ancaman untuk mengidentifikasi ancaman saat ini dan kejadian ganjil di komputer pengguna.

Log

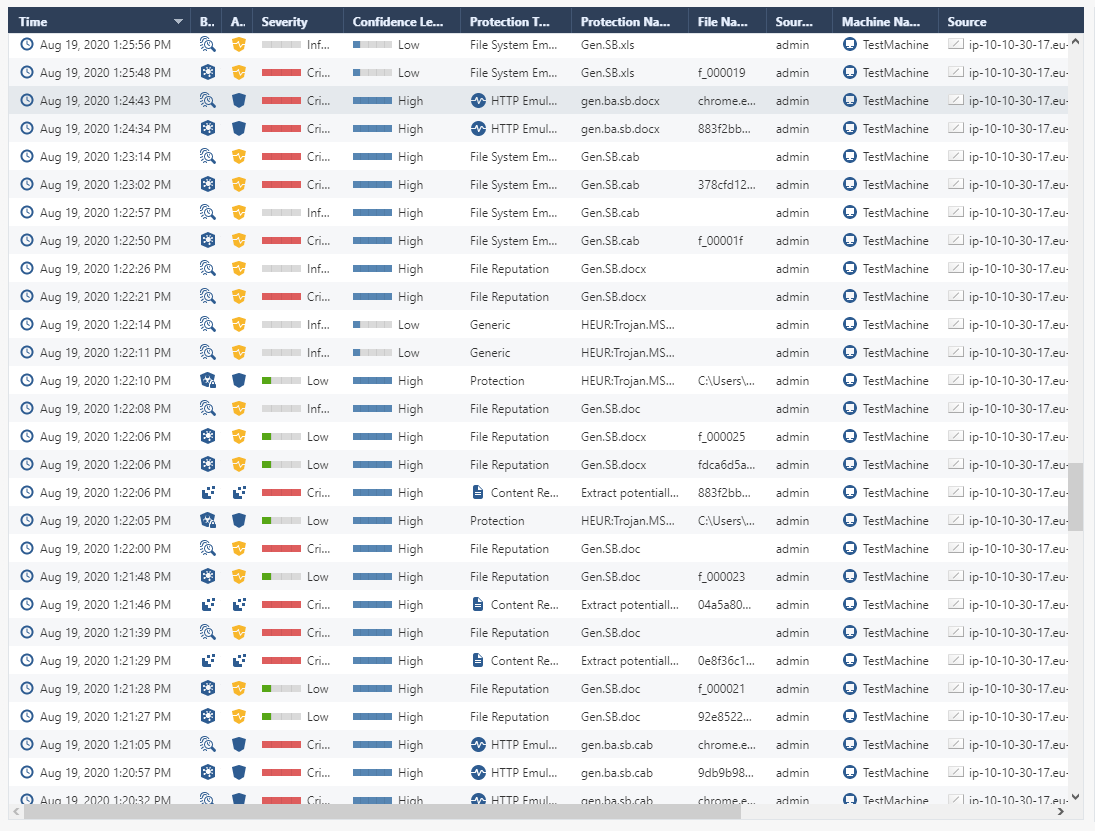

Sumber utama informasi untuk memantau peristiwa keamanan adalah bagian Log, yang menampilkan informasi terperinci tentang setiap insiden, dan juga memungkinkan Anda menggunakan filter yang nyaman untuk menyempurnakan kriteria pencarian Anda. Misalnya, saat Anda mengklik kanan pada parameter (Blade, Action, Severity, dll.) Dari log yang diinginkan, parameter ini dapat difilter sebagai Filter: "Parameter" atau Filter Out: "Parameter" . Selain itu, untuk parameter Sumber, opsi Alat IP dapat dipilih, di mana Anda dapat melakukan ping ke alamat / nama IP tertentu, atau menjalankan nslookup untuk mendapatkan alamat IP sumber berdasarkan nama.

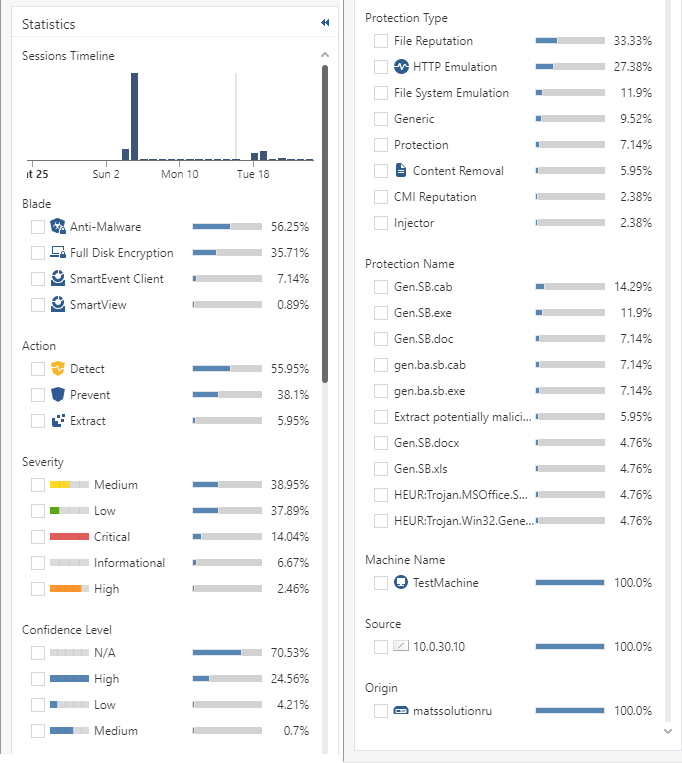

Di bagian Log, untuk memfilter peristiwa, terdapat subbagian Statistik, yang menampilkan statistik untuk semua parameter: diagram waktu dengan jumlah log, serta persentase untuk setiap parameter. Dari sub-bagian ini, Anda dapat dengan mudah memfilter log tanpa merujuk ke baris pencarian dan menulis ekspresi pemfilteran - cukup pilih parameter yang diinginkan dan daftar log baru akan segera ditampilkan.

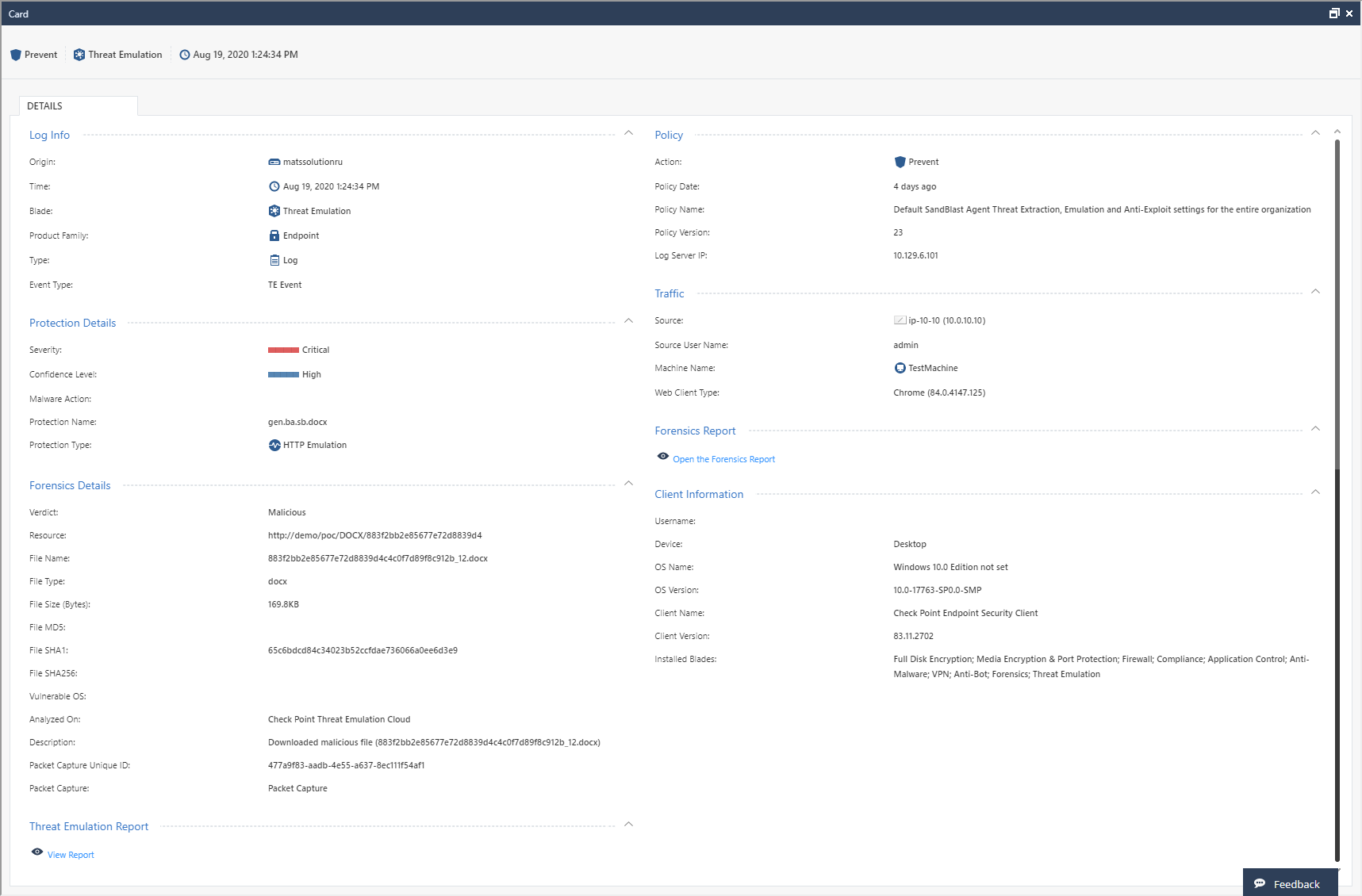

Informasi terperinci tentang setiap log tersedia di panel kanan bagian Log, tetapi akan lebih mudah untuk membuka log dengan mengklik dua kali untuk menganalisis konten. Di bawah ini adalah contoh log (gambar dapat diklik), yang menampilkan informasi terperinci tentang memicu tindakan Cegah dari bilah Emulasi Ancaman pada file ".docx" yang terinfeksi. Log memiliki beberapa subbagian yang menampilkan detail peristiwa keamanan: kebijakan dan perlindungan yang dipicu, detail forensik, informasi tentang klien dan lalu lintas. Catatan khusus adalah laporan yang tersedia dari log - Laporan Emulasi Ancaman dan Laporan Forensik. Laporan ini juga dapat dibuka dari klien Agen SandBlast.

Laporan Emulasi Ancaman

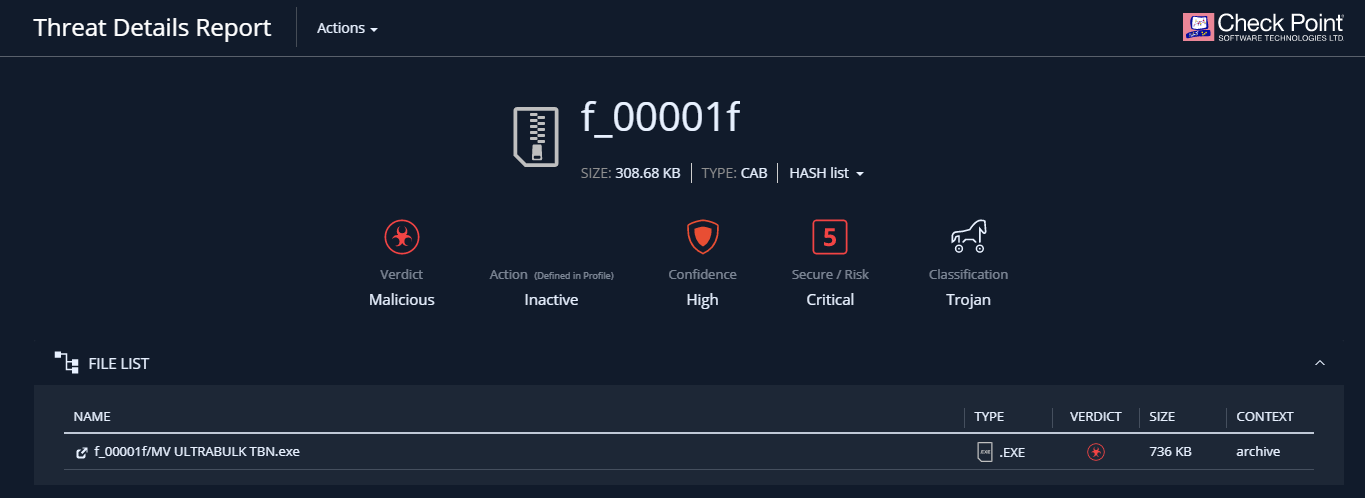

Saat menggunakan bilah Emulasi Ancaman setelah melakukan emulasi di awan Titik Pemeriksaan, tautan ke laporan mendetail tentang hasil emulasi - Laporan Emulasi Ancaman muncul di log yang sesuai. Isi dari laporan semacam itu dijelaskan secara rinci dalam artikel kami tentang analisis malware menggunakan forensik Jaringan SandBlast Check Point . Perlu diperhatikan bahwa laporan ini bersifat interaktif dan memungkinkan Anda untuk "menelusuri" detail setiap bagian. Dimungkinkan juga untuk melihat catatan proses emulasi di mesin virtual, mengunduh file berbahaya asli atau mendapatkan hashnya, dan menghubungi Tim Tanggap Insiden Titik Pemeriksaan.

Laporan Forensik

Untuk hampir semua peristiwa keamanan, Laporan Forensik dibuat, yang mencakup informasi terperinci tentang file berbahaya: karakteristiknya, tindakan, titik masuk ke sistem, dan dampaknya pada aset penting perusahaan. Kami membahas struktur laporan secara mendetail di artikel tentang analisis malware menggunakan Check Point SandBlast Agent forensik . Laporan semacam itu merupakan sumber informasi penting saat menyelidiki peristiwa keamanan, dan jika perlu, Anda dapat segera mengirimkan isi laporan tersebut ke Tim Tanggap Insiden Check Point.

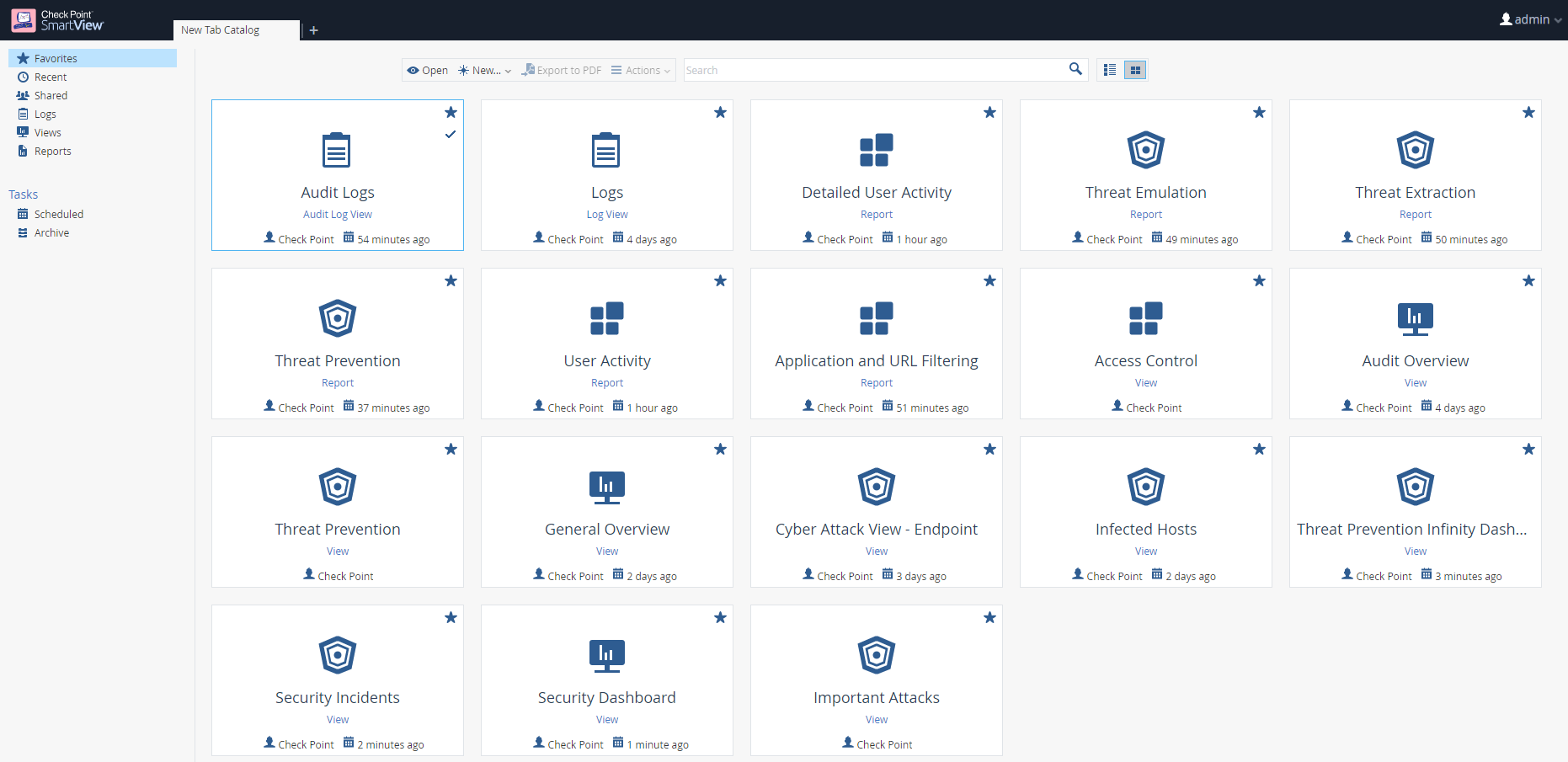

SmartView

Check Point SmartView adalah alat yang nyaman untuk membangun dan melihat dasbor dinamis (Tampilan) dan laporan dalam format PDF. Log pengguna dan acara audit untuk administrator juga dapat dilihat dari SmartView. Gambar di bawah ini menunjukkan laporan dan dasbor yang paling berguna untuk bekerja dengan Agen SandBlast. Laporan di SmartView adalah dokumen dengan informasi statistik tentang peristiwa untuk periode waktu tertentu. Mendukung pengunggahan laporan dalam format PDF ke mesin tempat SmartView terbuka, serta pengunggahan reguler ke PDF / Excel ke email administrator. Selain itu, impor / ekspor template laporan, pembuatan laporan Anda sendiri, dan kemampuan untuk menyembunyikan nama pengguna di laporan juga didukung. Gambar di bawah ini menunjukkan contoh laporan Pencegahan Ancaman yang disematkan.

Dasbor (Tampilan) di SmartView memungkinkan administrator mengakses log untuk acara yang sesuai - cukup klik dua kali pada objek yang diinginkan, baik itu kolom bagan atau nama file berbahaya. Seperti laporan, Anda dapat membuat dasbor Anda sendiri dan menyembunyikan data pengguna. Untuk dasbor, impor / ekspor templat juga didukung, unggah rutin ke PDF / Excel ke email administrator dan pembaruan data otomatis untuk memantau peristiwa keamanan secara real time.

Bagian pemantauan tambahan

Penjelasan tentang alat pemantauan di Platform Manajemen tidak akan lengkap tanpa menyebutkan bagian Ikhtisar, Manajemen Komputer, Pengaturan Endpoint, dan Operasi Push. Bagian ini dijelaskan secara detail di artikel kedua., bagaimanapun, akan berguna untuk mempertimbangkan kemungkinan mereka untuk menyelesaikan tugas pemantauan. Mari kita mulai dengan Tinjauan, yang terdiri dari dua subbagian - Tinjauan Operasional dan Tinjauan Keamanan, yang merupakan dasbor dengan informasi tentang status mesin pengguna yang dilindungi dan peristiwa keamanan. Seperti halnya berinteraksi dengan dasbor lainnya, subbagian Tinjauan Operasional dan Tinjauan Keamanan, saat mengklik dua kali pada parameter yang diinginkan, memungkinkan Anda untuk membuka bagian Manajemen Komputer dengan filter yang dipilih (misalnya, "Desktop" atau "Status Pra-Boot: Diaktifkan"), atau ke bagian Log untuk acara tertentu. Subbagian Tinjauan Keamanan adalah Tampilan Serangan Maya - dasbor Titik Akhir yang dapat Anda sesuaikan dan atur pembaruan data otomatis.

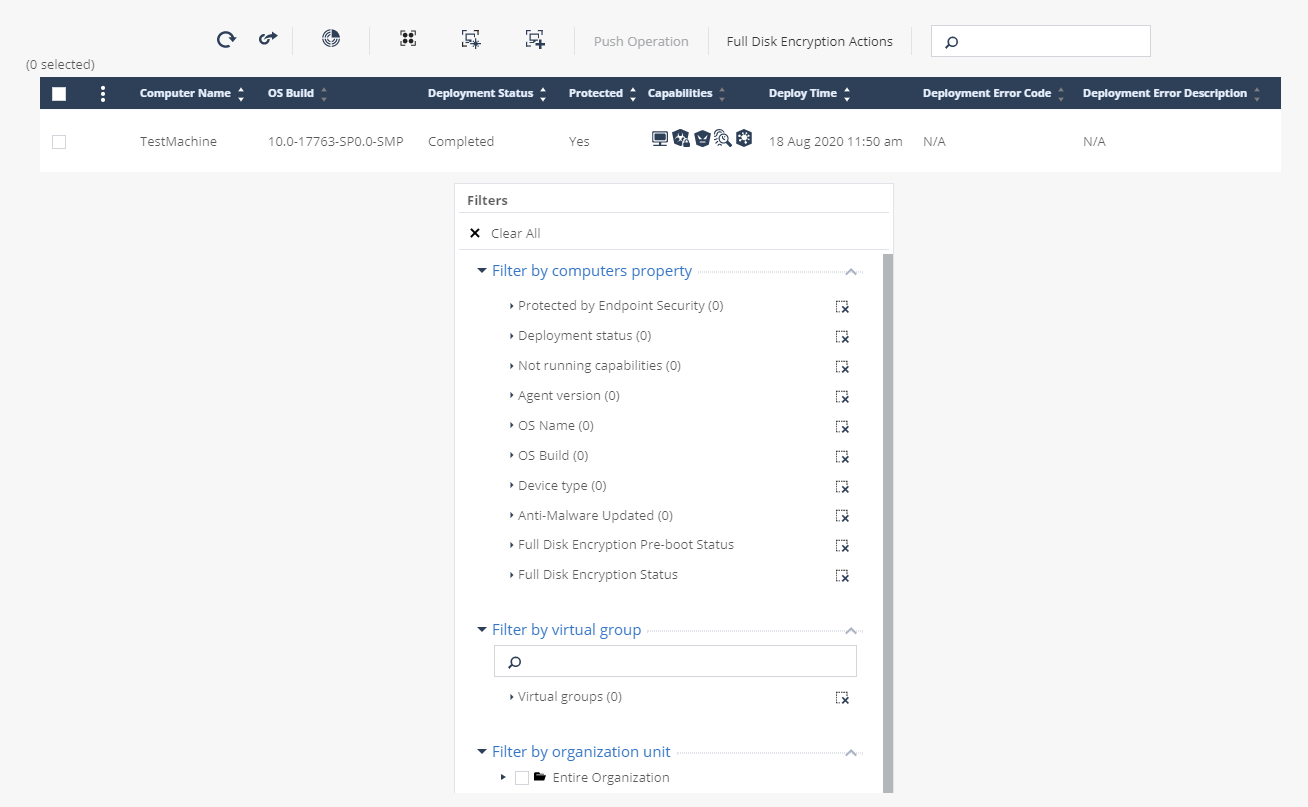

Dari bagian Manajemen Komputer, Anda dapat memantau status agen pada mesin pengguna, status pembaruan basis data Anti-Malware, langkah-langkah enkripsi disk, dan banyak lagi. Semua data secara otomatis diperbarui dan persentase mesin pengguna yang memenuhi syarat ditampilkan untuk setiap filter. Ekspor data komputer dalam format CSV juga didukung. Aspek penting dari pemantauan keamanan workstation adalah menyiapkan pemberitahuan tentang peristiwa kritis (Peringatan) dan mengekspor log (Peristiwa Ekspor) untuk disimpan di server log perusahaan. Kedua pengaturan tersebut dilakukan di bagian Pengaturan Endpoint, dan untuk Peringatan

Anda dapat menyambungkan server email untuk mengirim pemberitahuan tentang acara kepada administrator dan mengonfigurasi nilai ambang batas untuk memicu / menonaktifkan pemberitahuan bergantung pada persentase / jumlah perangkat yang cocok dengan kriteria acara. Peristiwa Ekspor memungkinkan Anda untuk mengonfigurasi penerusan log dari Platform Manajemen ke server log perusahaan untuk diproses lebih lanjut. Format yang didukung adalah protokol SYSLOG, CEF, LEEF, SPLUNK, TCP / UDP, sistem SIEM apa pun dengan agen syslog yang berjalan, menggunakan enkripsi TLS / SSL dan otentikasi klien syslog.

Untuk analisis peristiwa yang mendalam di agen atau jika menghubungi dukungan teknis, Anda dapat dengan cepat mengumpulkan log dari klien Agen SandBlast menggunakan operasi paksa di bagian Operasi Dorong. Anda dapat mengkonfigurasi penerusan arsip yang dihasilkan dengan log ke server Check Point atau ke server perusahaan; arsip dengan log juga disimpan di mesin pengguna di direktori C: \ Users \ username \ CPInfo. Mendukung memulai proses pengumpulan log pada waktu tertentu dan kemampuan untuk menunda operasi oleh pengguna.

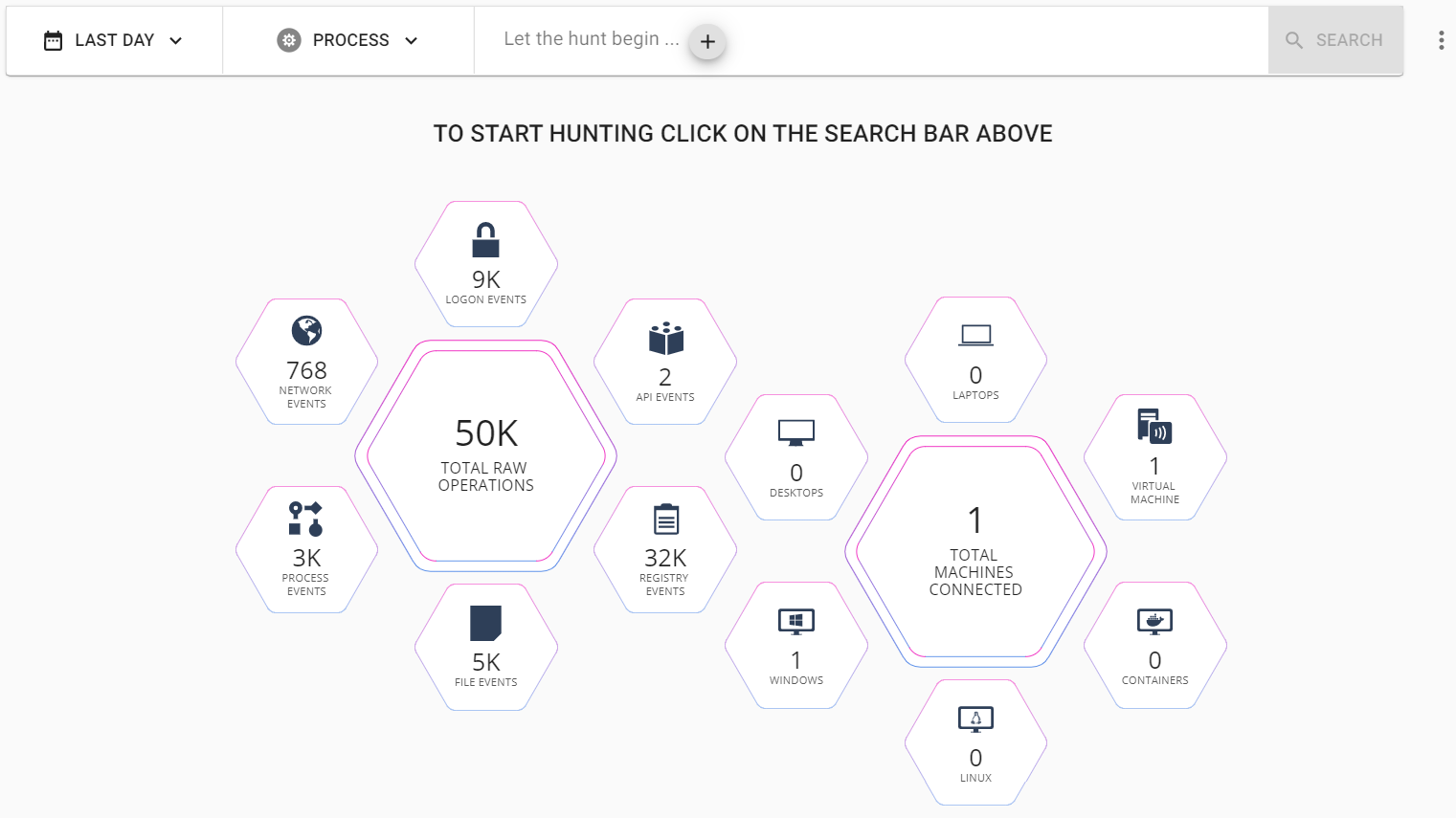

Perburuan Ancaman

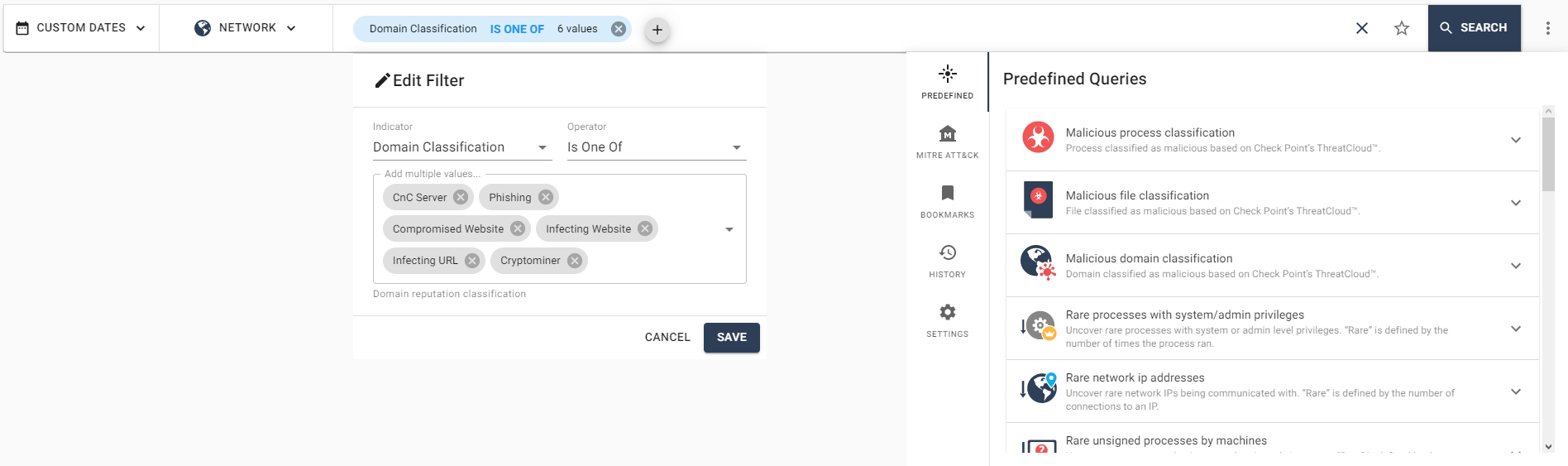

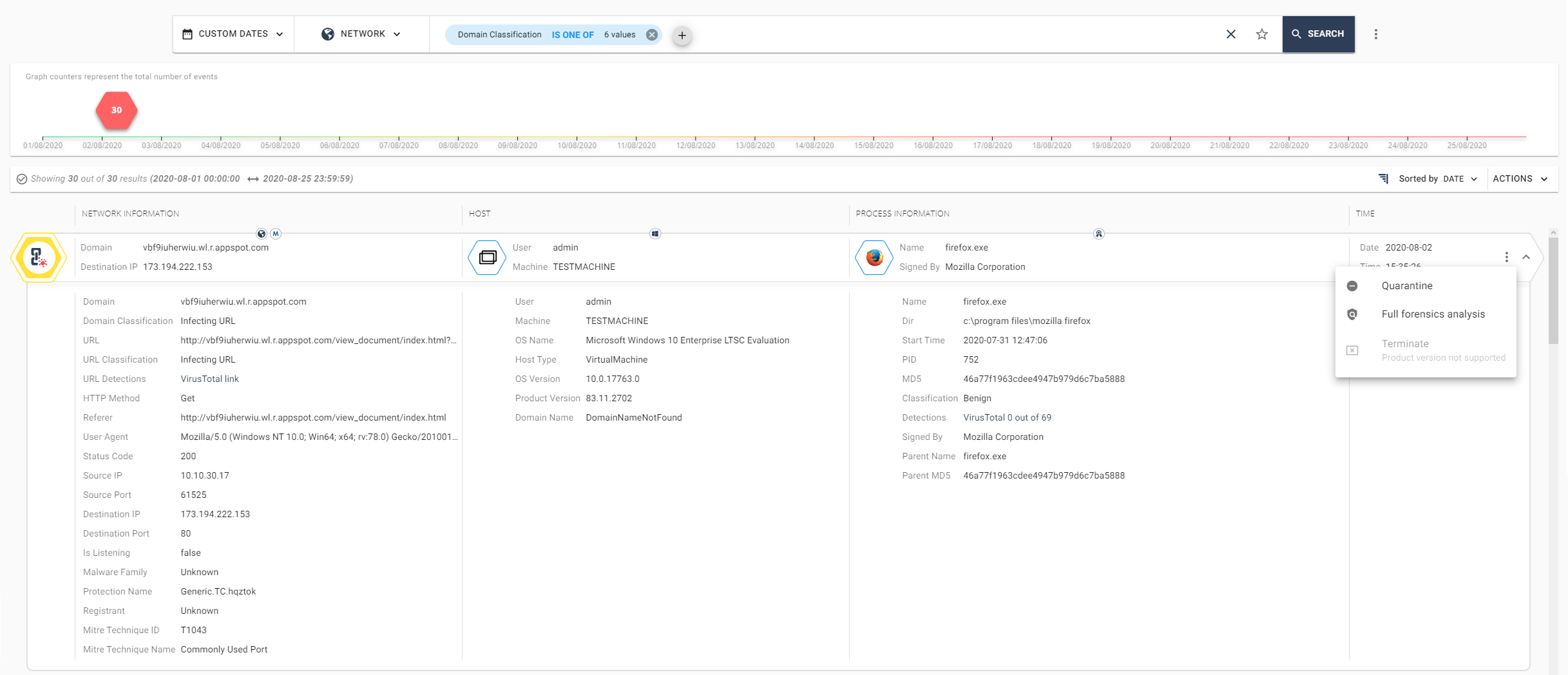

Metode Berburu Ancaman digunakan untuk secara proaktif mencari aktivitas berbahaya dan perilaku anomali dalam sistem untuk menyelidiki lebih lanjut potensi peristiwa keamanan. Bagian Perburuan Ancaman dari Platform Manajemen memungkinkan Anda untuk mencari peristiwa dengan parameter tertentu dalam data mesin pengguna. Alat Berburu Ancaman memiliki beberapa kueri yang telah ditentukan sebelumnya, misalnya: untuk mengklasifikasikan domain atau file berbahaya, melacak panggilan langka ke alamat IP tertentu (relatif terhadap statistik umum). Struktur permintaan terdiri dari tiga parameter: indikator (protokol jaringan, ID proses, jenis file, dll.), Operator ("adalah", "bukan", "termasuk", "salah satu", dll.) Dan isi permintaan

... Ekspresi reguler dapat digunakan dalam isi permintaan; beberapa filter dapat digunakan secara bersamaan dalam string pencarian. Setelah memilih filter dan menyelesaikan pemrosesan permintaan, akses ke semua peristiwa yang sesuai akan muncul, dengan kemampuan untuk melihat informasi mendetail tentang acara, mengarantina objek permintaan, atau menghasilkan Laporan Forensik terperinci dengan deskripsi acara. Untuk saat ini tool ini masih dalam versi beta dan kedepannya direncanakan untuk memperluas sekumpulan fitur, misalnya menambah informasi tentang event tersebut dalam bentuk Matriks Att & ck Mitre.

Kesimpulan

Untuk meringkas: dalam artikel ini, kami memeriksa kemungkinan pemantauan peristiwa keamanan di Platform Manajemen Agen SandBlast, mempelajari alat baru untuk secara proaktif mencari tindakan berbahaya dan anomali pada mesin pengguna - Perburuan Ancaman. Artikel berikutnya akan menjadi yang terakhir dalam siklus ini, dan di dalamnya kita akan melihat pertanyaan paling umum tentang solusi Platform Manajemen dan berbicara tentang kemampuan pengujian produk ini.

Banyak pilihan material di Check Point dari TS Solution . Agar tidak ketinggalan publikasi berikut tentang topik Platform Manajemen Agen SandBlast - ikuti pembaruan di jejaring sosial kami ( Telegram , Facebook , VK , TS Solution Blog , Yandex.Zen).