Melanjutkan proyek kami. Kami telah menyelesaikan bagian SIEM. Saatnya untuk memindahkan proyek kita dari pengamat sederhana ke penjawab aktif. Salah satu alat penting yang kami gunakan untuk ini adalah Wazuh. Pada artikel ini, kami berharap dapat mendidik Anda tentang manfaat yang ditawarkan oleh alat ini. Kami juga akan memberi tahu Anda cara menginstal dan menggunakannya.

Wazuh adalah mesin pendeteksi, tampilan, dan perbandingan kepatuhan keamanan open source.

Itu dibuat sebagai cabang dari OSSEC HIDS, kemudian diintegrasikan dengan Elastic Stack dan OpenSCAP, yang berubah menjadi solusi yang lebih kompleks.

Wazuh membantu Anda mendapatkan visibilitas keamanan yang lebih dalam di seluruh infrastruktur Anda dengan melacak host di sistem operasi dan lapisan aplikasi.

Daftar isi untuk semua posting.

- Pengantar. Penyebaran Infrastruktur dan Teknologi untuk SOC sebagai Layanan (SOCasS)

- ELK stack - instalasi dan konfigurasi

- Berjalan melalui Distro terbuka

- Dashboard dan visualisasi ELK SIEM

- Integrasi dengan WAZUH

- Memperingatkan

- Membuat laporan

- Manajemen Kasus

Artikel ini dibagi menjadi beberapa bagian berikut:

- Menginstal server dan agen Wazuh

Menginstal Server Wazuh

Menginstal agen Wazuh

Penginstalan dan integrasi aplikasi dengan kibana

Mengonfigurasi dan menghubungkan agen

1- wazuh

Wazuh — , , , . , .

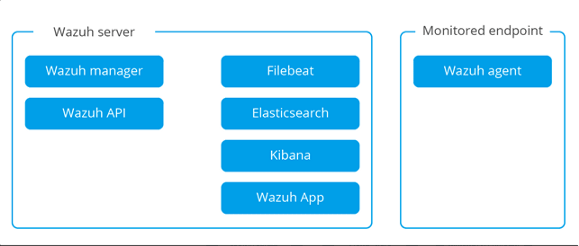

Wazuh: Wazuh, API Filebeat. .

Wazuh: , . Wazuh, .

1.1- Wazuh:

Wazuh , , . , ( , , , . .), / . Elasticsearch .

(Single-host architecture (HIDS)), :

. :

https://documentation.wazuh.com/3.8/getting-started/architecture.html

1.2- Wazuh manager, API Filebeat

wazuh

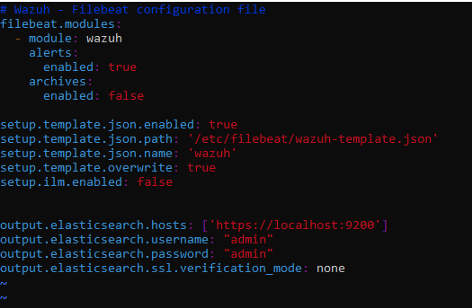

filebeat: filebeat elasticsearch logstash. elasticsearch ssl ( , )

cd /etc/filebeat

nano filebeat.yml

3 :

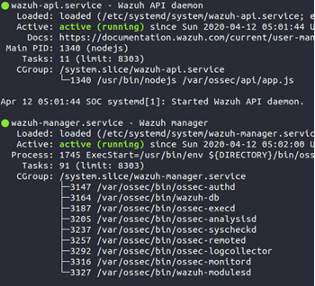

filebeat setup — index-management

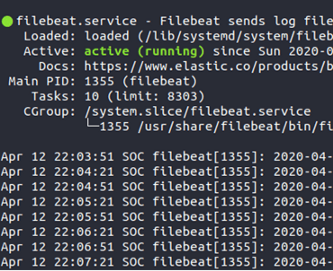

service filebeat start

service wazuh-manager start

service wazuh-api start

1.3- wazuh-

, wazuh-agent:

1.4- wazuh Kibana:

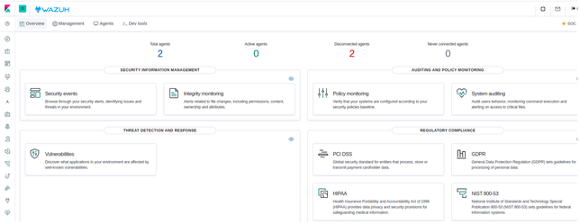

Wazuh Kibana ELK, .

Git Hub, -.

wazuh, ELK Stack 7.6.1. .

cd /usr/share/kibana

sudo -u kibana bin/kibana-plugin install https://packages.wazuh.com/wazuhapp/wazuhapp-3.12.2_7.6.1.zipKibana, :

cat >> /etc/default/kibana << EOF

NODE_OPTIONS=" —max_old_space_size=2048"

EOF:

systemctl restart kibana:

https://github.com/wazuh/wazuh-kibana-app

, wazuh . . wazuh api. . . , . , .

1–5

. .

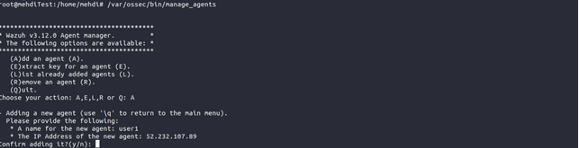

Wazuh manager manage_agents, . . :

/var/ossec/bin/manage_agents

, A . , , user1. IP- . : IP- , () IP-. Enter

, wazuh.

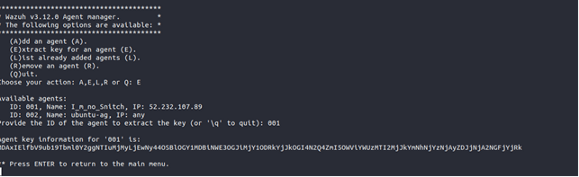

E . , 001.

, Wazuh, Linux root. .

/var/ossec/bin/manage_agents -i "__", "y" Enter.

Wazuh /var/ossec/etc/ossec.conf, IP- Wazuh. <> <> MANAGER_IP Wazuh. Wazuh- IP- DNS-:

1.6- :

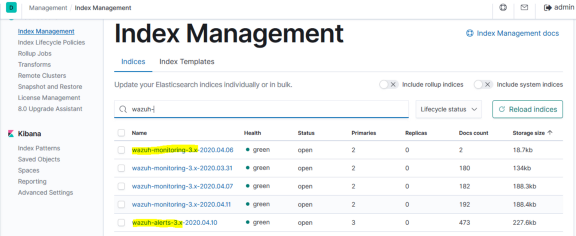

, ELK wazuh. . - (wazuh-alert wazuh-monitoring)

Wazuh:

Wazuh , Wazuh-manager.

— , , . — . , .

, IP- , , , Bruteforce, , RDP SSH, .

, IP- , , Wazuh. SSH-Bruteforce. 8 . , "5712 — SSHD ". . , IP .

-, , .

OSSEC , . / var / ossec / active-response / bin / . firewall-drop.sh, Linux / Unix IP- .

ossec.conf OSSEC Manager:

nano /var/ossec/etc/ossec.conffirewall-drop.sh, Linux / Unix IP- .

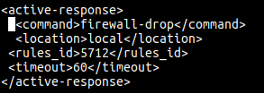

OSSEC . :

-command: (firewall-drop).

-location: . , . , local.

-rules_id: , 5712.

-timeout: IP 60 (iptables, ipfilter . .)

. wazuh-manager :

service wazuh-manager restartwazuh-agent ossec.conf :

<active-response>

<disabled>no</disabled>

</active-response>SSH -, Wazuh, 60 8 .

Wazuh, :

https://documentation.wazuh.com/3.7/user-manual/capabilities/active-response/how-it-works.html

Obrolan Telegram di Elasticsearch: https://t.me/elasticsearch_ru