Pernahkah Anda berpikir tentang fakta bahwa zaman kriptografi khusus sudah tidak dapat ditarik kembali. Tidak, saya tidak mengatakan bahwa enkripsi messenger dan cryptocurrency tidak lagi disukai saat ini. Saya berbicara tentang RBS lama yang baik, dengan kata lain, tentang sistem bank-klien. Sekitar 10 tahun yang lalu, setiap bank klien yang menghargai diri sendiri terdiri dari perangkat lunak dan token dengan tanda tangan digital. Dan hari ini hampir jarang terjadi, semua orang beralih ke konfirmasi SMS di mana-mana, yang tentunya jauh lebih nyaman daripada mengutak-atik pengaturan penyedia crypto dan pengaturan sertifikat CPU.

Apa masalahnya, apakah kenyamanan benar-benar lebih penting daripada keamanan di area seperti keuangan? Tapi tidak, ternyata keamanan kedua opsi itu sama-sama rendah. Bagaimana, yah, otentikasi sms yang jelas jauh dari keamanan ideal dengan kemampuan untuk mencegat dan mengganti sms, tetapi crypt itu bahkan ada di operator perangkat keras! Intinya adalah bahwa setiap sistem keamanan dinilai dari tautan terlemahnya.

Alice dan Bob

Saya akan menjelaskan masalah menggunakan contoh Alice dan Bob. Bayangkan Alice memegang smartphone di satu tangan, di layar mana dokumen pembayaran ditampilkan. Dan di sisi lain adalah token nirkabel yang ditandatangani secara digital. Alice harus menandatangani perintah pembayaran elektronik, untuk ini cukup dengan memasangkan token dan smartphone dan klik "tanda".

Seolah semuanya sederhana dan cukup aman - kedua perangkat itu milik Alice dan keduanya ada di tangannya. Tetapi katakanlah ada Bob, yang saat ini memutuskan untuk mencegat dokumen Alice dan mengirim dokumen lain ke tokennya - misalnya, perintah pembayaran, di mana sejumlah besar uang akan dialihkan dari akun Alice ke akun yang tidak dikenal.

Di sini kami tidak akan mempertimbangkan berbagai skenario tentang bagaimana melakukan ini, itu cukup untuk membuat daftar area yang berpotensi tidak aman di mana Bob dapat melakukan substitusi yang dimaksudkan. Jadi, area serangan potensial meliputi: sistem operasi smartphone, prosesor, prosesor video, RAM, saluran komunikasi nirkabel. Intersepsi jarak jauh dari kontrol ponsel cerdas memungkinkan Bob untuk mengatur serangan di area mana pun yang terdaftar kira-kira sesuai dengan algoritme berikut: lacak bahwa gerbang token terbuka untuk menerima data, mencegat dokumen Alice dalam perjalanan dari RAM ke pemancar nirkabel, mengirim dokumennya ke gerbang token, menerima dari penerima ponsel cerdas nirkabel dokumen yang ditandatangani dan mengirimkannya ke host tertentu. Pada saat yang sama, tampilkan informasi tentang dokumen Alice yang berhasil ditandatangani di layar smartphone.Serangan dapat dilakukan melalui saluran komunikasi nirkabel, tetapi secara umum algoritma serangannya akan sama.

Seseorang mungkin memiliki pertanyaan - bagaimana dengan kriptografi, apakah benar-benar tidak mungkin menggunakan enkripsi untuk melindungi Bob. Enkripsi tentu saja dapat digunakan, tetapi sayangnya, tidak mungkin untuk menyembunyikan kunci dari Bob, yang mengambil alih kendali smartphone, pada smartphone itu sendiri. Tetapi bahkan jika kunci enkripsi diambil di luar perangkat, ini tidak akan menyelamatkan situasi, karena masuk akal untuk mengenkripsi dokumen elektronik hanya sebelum mengirimkannya ke token untuk melindungi saluran nirkabel. Semua operasi lainnya dengan dokumen di smartphone itu sendiri dilakukan secara eksklusif dalam bentuk terbuka. Dalam situasi ini, pengguna hanya dapat mengandalkan antivirus yang diperbarui dan anti penipuan bank.

Tentang antifraud

Saya ingin menyampaikan beberapa patah kata tentang teknologi kontroversial ini. Jika ada yang menemukan ini, mereka akan mengerti saya. Setiap pembayaran yang mencurigakan dari sudut pandang bank langsung diblokir, dan dengan itu akun diblokir, diikuti dengan maraton beberapa hari mengumpulkan dokumen dan membuktikan kepada bank bahwa Anda adalah warga negara yang baik ingin mentransfer uang ke warga negara baik lainnya. Nah begini, terinspirasi oleh kejadian-kejadian baru-baru ini dari pengalaman saya sendiri.

MITM, atau lebih tepatnya MID

Jadi kami memiliki jenis orang di tengah ancaman - "Man In The Middle" (MITM). Dalam hal ini, di tengah antara layar ponsel cerdas dan token yang ditandatangani secara digital. Tetapi tidak seperti serangan man-in-the-middle klasik, tidak mungkin untuk menetralkannya menggunakan metode kriptografi. Saya tidak tahu apakah jenis serangan ini memiliki istilah spesifiknya sendiri, kami menyebutnya orang dalam perangkat - "Man In Device" (MID) . Berikut ini, saya akan menyebut serangan ini dengan cara ini.

Peluang yang berkembang bagi penyerang untuk mencegat kendali komputer atau ponsel cerdas orang lain dari jarak jauh membuka prospek berbagai serangan peretas. Selain itu, kerusakan terbesar dapat disebabkan oleh serangan yang terkait dengan tanda tangan elektronik - penggantian dokumen saat penandatanganan dan penggantian dokumen saat melihatnya. Misalnya, Anda ditunjukkan paspor elektronik, surat kuasa elektronik, ID elektronik, tiket elektronik, dll di ponsel cerdas Anda. Keaslian dokumen dikonfirmasi dengan tanda tangan elektronik - tetapi bagaimana Anda dapat dengan cepat dan andal memverifikasi bahwa dokumen elektronik tersebut memang ditandatangani dengan tanda tangan elektronik dan sesuai dengan standar? Saya harap semua orang mengerti bahwa stempel dengan kata-kata "ditandatangani oleh tanda tangan elektronik yang memenuhi syarat" tidak ada hubungannya dengan tanda tangan elektronik,dan di Photoshop, ini dapat ditempelkan ke dokumen elektronik apa pun.

Satu hal jika Anda yang bertugas perlu terus-menerus memeriksa keaslian dokumen elektronik tersebut - dalam hal ini, Anda harus memiliki alat bersertifikat untuk menerima, melihat, dan memeriksa dokumen elektronik. Misalnya, pemindai QR dan komputer yang terhubung dengannya dengan perangkat lunak bersertifikat yang telah diinstal sebelumnya.

Tetapi jika Anda adalah pengguna sederhana atau dalam organisasi Anda tidak perlu melakukan operasi ini secara rutin dan Anda memiliki smartphone biasa untuk memeriksa dokumen elektronik, maka Anda berisiko menjadi korban serangan dengan penggantian dokumen di layar perangkat Anda.

Apa yang ada di pasaran?

Apakah ada metode dan perangkat untuk menetralkan serangan Man In Device hari ini? Ya, perangkat semacam itu ada, ini adalah terminal pengguna dari kelas Layar Tepercaya.

Prinsip operasinya adalah mencegah penyerang memasuki perangkat itu sendiri secara fisik. Sebenarnya, ini adalah smartphone yang sama, tetapi dengan perangkat lunak yang telah diinstal sebelumnya dan bersertifikat, dengan perangkat lunak terintegrasi untuk bekerja dengan tanda tangan digital dan terputus dari dunia luar. Dan hanya memiliki dua fungsi - untuk menerima dokumen elektronik dengan format tertentu, menampilkannya, menandatanganinya dan mengembalikannya dengan tanda tangan. Atau terima dokumen yang ditandatangani, tampilkan dokumen itu sendiri dan pesan tentang validitas tanda tangan digital. Secara umum, nyaman, aman, dan andal, tetapi saya ingin memiliki sesuatu yang lebih ringkas untuk casing seperti itu, idealnya tidak memerlukan pengisian daya dan sesuatu yang selalu siap.

Dengan sikap ini, 1,5 tahun yang lalu, kami mulai melakukan brainstorming untuk mencari solusi baru untuk ancaman Man In Device.

Kembali ke Alice dan Bob

Untuk kejelasan solusi yang ditemukan, mari kita kembali ke model ancaman bersama Alice dan Bob. Jadi, Alice tetap memegang smartphone di satu tangan, apa pun merek dan modelnya, dan apa pun sistem operasinya. Sebut saja itu perangkat tidak tepercaya. Di sisi lain, Alice memegang perangkat tertentu dengan tanda tangan digital, kita akan menganggap bahwa ini adalah perangkat tepercaya bersertifikat yang diproduksi sesuai dengan semua kanon keamanan informasi dan Bob tidak dapat meretas perangkat Alice ini. Tapi Bob dengan mudah masuk ke smartphone Alice dan siap untuk mengimplementasikan serangan Man In Device padanya.

Anda mungkin memperhatikan bahwa sejauh ini situasinya tidak berbeda dengan yang dijelaskan di atas, di mana Bob dengan mudah menjalankan penipuan spoofing dokumen. Dimana solusinya?

Solusi yang kami temukan, yang kami sebut "efek tampilan tepercaya", tidak menetralkan serangan ini, tetapi memungkinkan kami untuk menjamin bahwa dokumen yang benar ditampilkan di layar ponsel cerdas. Prinsip ini mirip dengan gagasan kriptografi kuantum di mana saluran komunikasinya tidak dilindungi, tetapi para pihak dijamin dapat menentukan upaya untuk mencegat kunci tersebut. Jadi dalam teknologi kami - kami tidak berusaha merangkul besarnya dalam upaya untuk melindungi saluran komunikasi, sistem operasi, prosesor, dll., Tetapi solusi kami dapat dengan andal menentukan fakta penggantian atau modifikasi dokumen elektronik pada perangkat yang tidak tepercaya, baik itu smartphone atau pribadi komputer.

Untuk memahami cara kerja teknologi kita, sekali lagi bayangkan bahwa untuk menandatangani dokumen, file dengan dokumen dikirim dari smartphone ke perangkat tepercaya. Tapi di sepanjang jalur dokumen, penyerang memiliki banyak cara untuk mengganti dokumen atau data di dalamnya. Dan di sini muncul pertanyaan utama. Bagaimana Anda bisa memastikan bahwa perangkat tepercaya kecil yang tidak memiliki layar untuk menampilkan dokumen yang diterima telah menerima dokumen yang benar? Dalam solusi kami, kami mengirim dokumen kembali dari perangkat tepercaya dan menampilkan kembali gambarnya di layar ponsel cerdas, tetapi memberikan gambar dokumen di perangkat tepercaya dengan label keamanan tertentu yang dibuat dengan cara khusus. Teknologi yang dikembangkan menciptakan "efek tampilan tepercaya" karena prinsip kriptografi visual - arah yang eksotis di bidang kriptografi modern.

Tentang kriptografi visual

Salah satu metode paling terkenal milik Moni Naor dan Adi Shamir, yang mengembangkannya pada tahun 1994. Mereka mendemonstrasikan skema grafik rahasia bersama, yang menurutnya gambar dibagi menjadi n bagian sehingga hanya orang dengan semua n bagian yang dapat menguraikan gambar, sedangkan n-1 bagian lainnya tidak menunjukkan informasi apa pun tentang gambar aslinya.

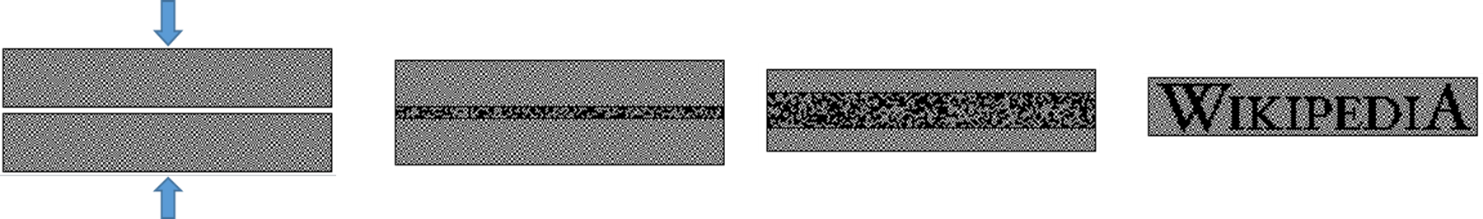

Menghubungkan rahasia yang terpisah memungkinkan Anda untuk melihat informasi yang tersembunyi

Dalam teknologi kami, mekanisme kebalikannya bekerja - tiga rahasia digabungkan menjadi satu kesatuan, yang tidak memungkinkan Anda untuk mengisolasi setiap rahasia dalam waktu yang sangat terbatas. Dan hanya membagi keseluruhan menjadi tiga bagian asli memungkinkan Anda untuk melihat informasi yang tersembunyi di dalamnya.

3 rahasia disembunyikan di sini

rahasia terbagi

Mari kita analisis skema crypto dari algoritma tersebut

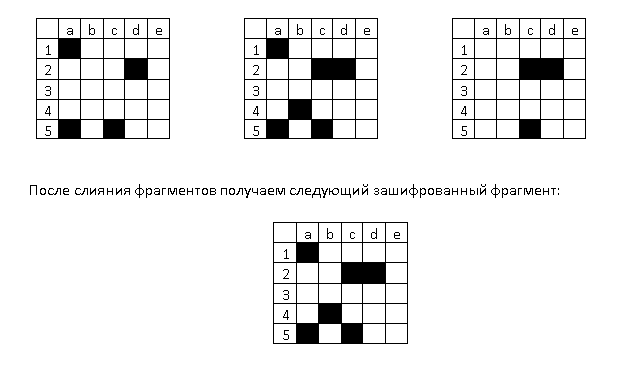

Teks asli terdiri dari tiga gambar hitam dan putih, setiap piksel 0 - transparan, atau 1 - hitam.

Saat gambar ditumpangkan satu sama lain, piksel bergabung sesuai dengan prinsip berikut:

1) 0 + 0 + 0 = 0

2) 1 + 0 + 0 = 1 atau 0 + 1 + 0 = 1 atau 0 + 0 + 1 = 1

3) 1 + 1 + 0 = 1 atau 1 + 0 + 1 = 1 atau 0 + 1 + 1 = 1

4) 1 + 1 + 1 = 1

Dengan demikian, penggabungan gambar menyebabkan hilangnya beberapa informasi (baris 2 dan 3), yang tidak akan memungkinkan tanpa kunci kembalikan setiap gambar secara terpisah. Ini adalah tahap enkripsi.

Sekarang saya akan menunjukkan kepada Anda bagaimana membuat kunci dekripsi, yaitu mendekomposisi gambar kembali ke komponen aslinya.

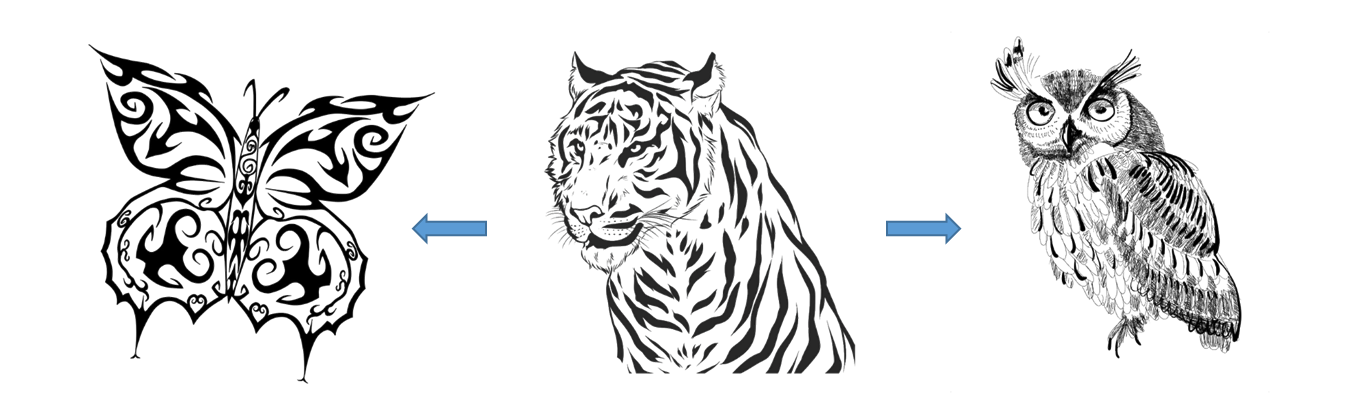

Misalnya, kita memiliki tiga fragmen dari gambar asli, yang ditumpangkan satu sama lain:

Fragmen gambar yang dienkripsi berisi piksel hitam dan transparan dan memiliki informasi yang lebih sedikit daripada tiga gambar asli.

Untuk membuat kunci dekripsi, Anda harus menjalankan piksel hitam di setiap fragmen gambar asli dan mencocokkannya sesuai dengan koordinatnya.

Kunci yang dihasilkan akan berisi koordinat piksel hitam dalam gambar terenkripsi dan konten aslinya.

Dalam contoh yang diberikan, kunci berikut akan diperoleh:

a1: 110, c2: 011, d2: 111, b4: 010, a5: 110, c5: 111 di

mana a1 adalah koordinat piksel hitam pada gambar terenkripsi, dan 110 adalah warna piksel dengan koordinat yang sama dalam gambar aslinya.

Algoritma crypto ini pada dasarnya adalah fungsi satu arah dengan sebuah kunci.

Tentang kekuatan kriptografi

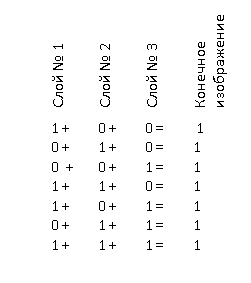

Mari kita hitung resistansi crypto dari algoritma ini. Setiap piksel hitam merupakan hasil penggabungan piksel dari tiga lapisan. Pada saat yang sama, seperti yang ditunjukkan di atas, ada 7 opsi untuk penggabungan seperti itu, saya akan memberikannya lagi:

Jadi, dalam fragmen kecil gambar yang diberikan dalam contoh, terdiri dari 6 piksel hitam, ada 7 pangkat 6 atau 117.649 opsi untuk dekomposisi menjadi gambar asli ...

Mudah untuk memperkirakan bahwa jika, misalnya, 1000 piksel seperti itu muncul pada gambar ukuran penuh,maka jumlah opsi akan menjadi 7 pangkat 1000, yang akan menjadikombinasi.

Jelas bahwa dengan resistensi kripto yang diberikan, metode peretasan langsung tidak mungkin dilakukan. Tetapi calon penyerang memiliki metode kriptanalisis lain.

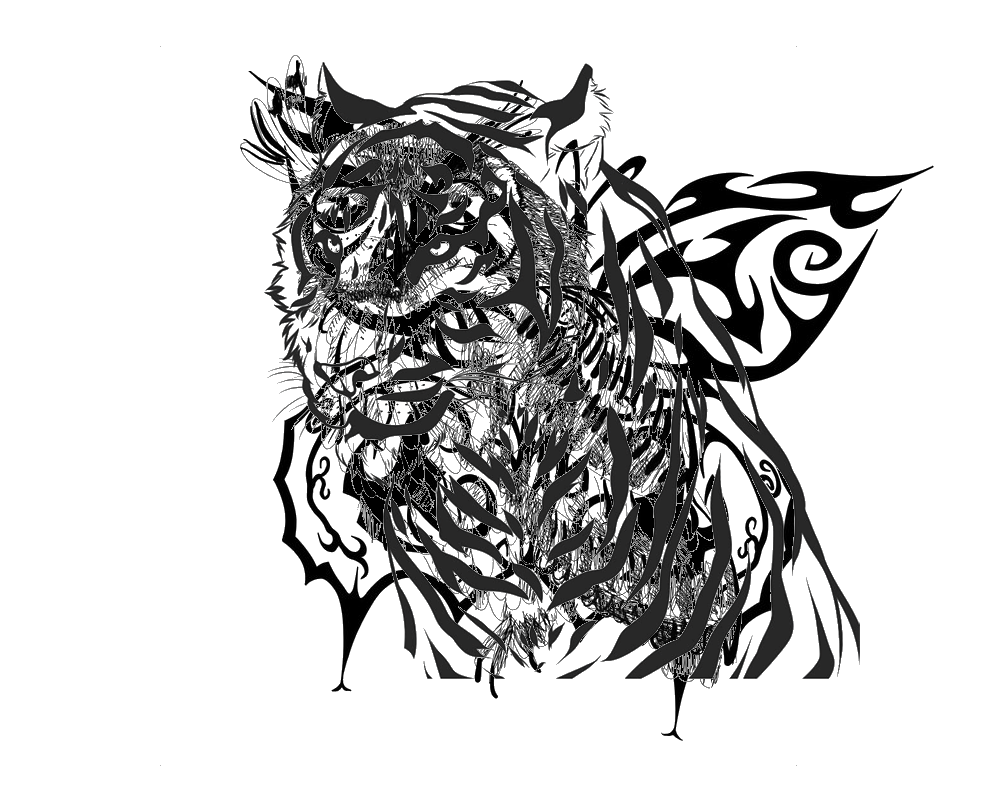

Dengan mempertimbangkan fakta bahwa baru-baru ini, sistem pengenalan gambar yang didasarkan pada jaringan saraf telah membuat langkah besar ke depan, penyerang potensial dapat menggunakannya untuk mengenali gambar kode keaslian pada satu gambar. Namun, alat ini dalam hal ini tidak akan berdaya karena tiga alasan.

Pertama, kode keaslian ditampilkan dalam bentuk cacat dalam bentuk captcha. Selain itu, lokasi captcha dan sudut kemiringannya juga acak.

Kedua, captcha dicampur dengan kisi keamanan berpola acak dan teks dokumen.

Dan ketiga, waktu untuk mencoba mengenali penyerang sangat singkat, 1-2 detik. Ini adalah berapa lama waktu yang harus berlalu dari saat pengguna menekan tombol di perangkat tepercaya dan gambar muncul di layar perangkat yang tidak tepercaya.

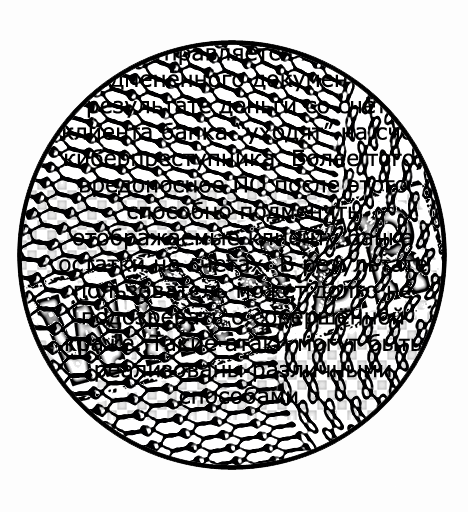

Cobalah untuk mengenali kata sandi yang dicampur dengan jaring pengaman dan bagian dari teks dokumen

Setelah perubahan warna pada jaring pelindung

Fragmen yang sama setelah lapisan dengan jaring pelindung berubah warna sebagian - kata kode mudah dikenali

Apakah semuanya lancar?

Namun, gambaran umum dari teknologi yang disajikan tidak akan lengkap tanpa menyebutkan celah potensial yang dapat dieksploitasi oleh peretas. Faktanya adalah bahwa salah satu dari tiga lapisan dalam satu gambar diketahui sebelumnya oleh penyerang Bob - ini adalah gambar dengan teks dokumen. Secara alami, Bob juga memiliki gambar dokumennya sendiri, yang dengannya dia akan menggantikan dokumen Alice. Dan kemudian tugas Bob bisa sangat disederhanakan. Mengetahui salah satu dari tiga rahasia berupa lapisan dengan gambar teks, Anda dapat mengurangi topeng dengan gambar rahasia ini dari satu gambar. Hasilnya, akan ada gambar yang mencakup 2 lapisan - dengan jaring pelindung dan kode keaslian. Kemudian gambar yang dihasilkan dicampur dengan gambar teks dokumen aslinya. Dan itu saja - masalah peretasan sudah terpecahkan.

Namun, semuanya tidak begitu sederhana di sini: di area di mana piksel teks dicampur dengan piksel dari kisi keamanan dan / atau kode keaslian, setelah mengurangi topeng, celah yang terlihat akan tetap ada. Tetapi jika teks asli berbeda dari yang palsu dengan sejumlah kecil karakter pada fragmen lokal, maka setelah gambar sisa dari kisi keamanan dengan kode keaslian diterapkan pada teks asli, celah-celah ini di sebagian besar bagian akan hilang dan hanya tersisa di fragmen kecil tempat substitusi dibuat. Jadi Alice bahkan mungkin tidak memperhatikan penggantian dokumen.

Keputusan

Untuk mencegah kemungkinan peretasan menurut skenario di atas, solusi yang cukup sederhana diusulkan. Di perangkat tepercaya, gambar teks dokumen sebelumnya sedikit dibengkokkan menggunakan nilai acak. Cara termudah untuk mengubah bentuk adalah dengan mengubah lebar masing-masing dari 4 margin dari setiap halaman dokumen.

Selain itu, lebar setiap bidang akan berubah menjadi nilai acaknya, baik ke arah naik maupun turun. Cukup mengubah lebar bidang dengan beberapa piksel dan serangan ini akan terlihat dengan mata telanjang dalam bentuk artefak sisa dari bagian karakter yang menjuntai setelah mengurangi topeng. Jika teks dokumen berisi garis, seperti pada contoh di bawah ini, maka ketika teks berubah bentuk, gambar garis tidak terpengaruh.

perubahan warna halus pada jaring pengaman memungkinkan Anda untuk memastikan bahwa teks dokumen tidak berubah

Untuk memudahkan pemahaman, contoh dengan gambar hitam dan putih diberikan. Tetapi dengan modifikasi algoritme tertentu, ini juga dapat diterapkan pada gambar berwarna.

Sekarang beberapa kata tentang peran pengguna dalam teknologi ini. Penggunaan metode kriptografi visual dalam teknologi menyiratkan penggunaan visi pengguna sebagai metrik utama untuk menilai ada atau tidaknya serangan Man In Device. Faktanya, kita berbicara tentang validasi visual, yang diekspresikan dalam dua operasi berturut-turut yang dilakukan oleh pengguna:

1. Membandingkan kode keaslian pada indikator perangkat tepercaya dengan kode keaslian di captcha pada gambar dokumen

sebagai perangkat tepercaya, diusulkan untuk membuat kartu plastik khusus

dengan indikator kode keaslian dan tombol "konfirmasi" dan "batal"

2. Perbandingan teks yang ditampilkan dengan penurunan bertahap dalam kontras lapisan dengan jaring pelindung dan kode keaslian dengan teks asli dokumen

Operasi terakhir didasarkan pada kemampuan seseorang untuk memperhatikan perubahan sekecil apapun dalam gambaran keseluruhan. Sama seperti seorang pemburu yang dapat melihat permainan bergerak di hutan melalui cabang-cabang pohon dengan garis yang paling kecil, jadi di sini pengguna dapat dengan jelas melihat bahwa teks dokumen yang muncul secara bertahap tidak berubah ketika kontras dari dua lapisan gambar lainnya berkurang dan sesuai dengan aslinya dalam konteks.

Ini adalah validasi visual yang menciptakan efek tampilan tepercaya akhir.

PS Pada bagian selanjutnya saya akan mencoba berbicara tentang masalah apa yang harus saya hadapi saat mengembangkan prototipe, bagaimana mungkin untuk mentransfer beberapa perhitungan kompleks dari perangkat tepercaya ke server tepercaya tanpa mengorbankan keamanan dan apakah kami berhasil menemukan investor dalam proyek tersebut.