Salah satu jenis serangan yang paling umum adalah pemijahan proses berbahaya di pohon dengan proses yang cukup baik. Jalur ke file yang dapat dieksekusi dapat menyebabkan kecurigaan: seringkali malware menggunakan folder AppData atau Temp, yang tidak umum untuk program yang sah. Cukup adil untuk mengatakan bahwa beberapa utilitas pembaruan otomatis berjalan di AppData, jadi hanya memeriksa lokasi peluncuran tidak cukup untuk mengklaim program tersebut berbahaya.

Faktor tambahan dari legitimasi adalah tanda tangan kriptografik: banyak program asli ditandatangani oleh vendor. Anda dapat menggunakan tidak adanya tanda tangan sebagai metode untuk mengidentifikasi item startup yang mencurigakan. Tapi sekali lagi, ada malware yang menggunakan sertifikat curian untuk menandatangani sendiri.

Anda juga dapat memeriksa nilai hash kriptografi MD5 atau SHA256, yang mungkin sesuai dengan beberapa malware yang terdeteksi sebelumnya. Anda dapat melakukan analisis statis dengan melihat tanda tangan di program (menggunakan aturan Yara atau produk antivirus). Dan kemudian ada analisis dinamis (menjalankan program di lingkungan yang aman dan melacak tindakannya) dan rekayasa balik.

Ada banyak tanda dari proses berbahaya. Pada artikel ini, kami akan menjelaskan cara mengaktifkan pengauditan peristiwa terkait di Windows, kami akan menganalisis tanda-tanda yang diandalkan oleh aturan InTrust bawaan untuk mengidentifikasi proses yang mencurigakan. InTrust adalah platform CLM untuk mengumpulkan, menganalisis, dan menyimpan data tidak terstruktur, yang sudah memiliki ratusan respons standar terhadap berbagai jenis serangan.

Saat sebuah program diluncurkan, program itu dimuat ke dalam memori komputer. File yang dapat dieksekusi berisi instruksi komputer dan perpustakaan tambahan (misalnya, * .dll). Ketika suatu proses sudah berjalan, itu bisa membuat utas tambahan. Utas memungkinkan proses untuk menjalankan rangkaian instruksi yang berbeda pada saat yang bersamaan. Ada banyak cara kode berbahaya dapat menembus memori dan meluncurkannya, mari kita lihat beberapa di antaranya.

Cara termudah untuk meluncurkan proses berbahaya adalah dengan memaksa pengguna untuk meluncurkannya secara langsung (misalnya, dari lampiran email), lalu gunakan tombol RunOnce untuk meluncurkannya setiap kali komputer dihidupkan. Ini juga termasuk malware "tanpa file" yang menyimpan skrip PowerShell di kunci registri yang dijalankan berdasarkan pemicu. Dalam skenario ini, skrip PowerShell adalah kode berbahaya.

Masalah dengan menjalankan perangkat lunak berbahaya secara eksplisit adalah bahwa ini merupakan pendekatan yang diketahui dan mudah dideteksi. Beberapa malware melakukan hal-hal yang lebih halus, seperti menggunakan proses yang berbeda untuk mulai mengeksekusi di memori. Oleh karena itu, suatu proses dapat membuat proses lain dengan menjalankan instruksi komputer tertentu dan menentukan file yang dapat dieksekusi (.exe) untuk dijalankan.

File dapat ditentukan menggunakan jalur lengkap (misalnya, C: \ Windows \ system32 \ cmd.exe) atau jalur yang tidak lengkap (misalnya, cmd.exe). Jika proses aslinya tidak aman, ini akan memungkinkan program yang tidak sah berjalan. Serangannya mungkin terlihat seperti ini: proses meluncurkan cmd.exe tanpa menentukan jalur lengkap, penyerang menempatkan cmd.exe di tempat sedemikian rupa sehingga prosesnya dimulai sebelum yang sah. Setelah meluncurkan program berbahaya, program tersebut dapat meluncurkan program yang sah (misalnya, C: \ Windows \ system32 \ cmd.exe) agar program asli dapat terus bekerja dengan baik.

Variasi dari serangan sebelumnya adalah injeksi DLL ke dalam proses yang sah. Saat sebuah proses dimulai, ia menemukan dan memuat pustaka yang memperluas fungsinya. Dengan menggunakan injeksi DLL, penyerang membuat pustaka berbahaya dengan nama dan API yang sama dengan yang sah. Program mengunduh pustaka berbahaya, dan, pada gilirannya, mengunduh pustaka yang sah, dan, jika perlu, untuk menjalankan operasi, memanggilnya. Perpustakaan berbahaya mulai bertindak sebagai proxy untuk perpustakaan yang baik.

Cara lain untuk memasukkan kode berbahaya ke dalam memori adalah dengan memasukkannya ke dalam proses tidak aman yang sudah berjalan. Proses menerima masukan dari berbagai sumber - mereka membaca dari jaringan atau dari file. Mereka biasanya memeriksa untuk memastikan masukannya sah. Namun, beberapa proses tidak cukup terlindungi saat menjalankan instruksi. Dalam serangan seperti itu, tidak ada pustaka pada disk atau file yang dapat dijalankan dengan kode berbahaya. Semuanya disimpan dalam memori bersama dengan proses yang dieksploitasi.

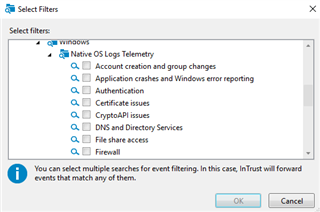

Sekarang mari kita cari tahu metodologi untuk mengaktifkan pengumpulan peristiwa semacam itu di Windows dan dengan aturan di InTrust, yang menerapkan perlindungan terhadap ancaman semacam itu. Pertama, kami mengaktifkannya melalui konsol manajemen InTrust.

Aturan tersebut menggunakan kemampuan pelacakan proses Windows. Sayangnya, pencantuman kumpulan acara tersebut jauh dari jelas. Ada 3 pengaturan Kebijakan Grup yang berbeda untuk diubah:

Konfigurasi Komputer> Kebijakan> Pengaturan Windows> Pengaturan Keamanan> Kebijakan Lokal> Kebijakan Audit> Pelacakan proses audit

Konfigurasi Komputer> Kebijakan> Pengaturan Windows> Pengaturan Keamanan> Konfigurasi Kebijakan Audit Lanjutan> Kebijakan Audit> Pelacakan Terperinci> Pembuatan proses audit

Konfigurasi Komputer> Kebijakan> Template Administratif> Sistem> Pembuatan Proses Audit> Sertakan baris perintah dalam peristiwa pembuatan proses

Setelah diaktifkan, aturan InTrust memungkinkan mendeteksi ancaman yang sebelumnya tidak dikenal,yang menunjukkan perilaku mencurigakan. Misalnya, Anda dapat mengidentifikasimalware Dridex yang dijelaskan di sini . Berkat proyek HP Bromium, kami tahu cara kerja ancaman semacam itu.

Dridex menggunakan schtasks.exe dalam rantai tindakannya untuk membuat tugas terjadwal. Menggunakan utilitas khusus ini dari baris perintah dianggap perilaku yang sangat mencurigakan, sama seperti meluncurkan svchost.exe dengan parameter yang mengarah ke folder pengguna atau dengan parameter yang mirip dengan perintah "tampilan bersih" atau "whoami". Berikut adalah potongan dari aturan SIGMA yang sesuai :

detection:

selection1:

CommandLine: '*\svchost.exe C:\Users\\*\Desktop\\*'

selection2:

ParentImage: '*\svchost.exe*'

CommandLine:

- '*whoami.exe /all'

- '*net.exe view'

condition: 1 of themDi InTrust, semua perilaku yang mencurigakan dimasukkan dalam satu aturan, karena sebagian besar tindakan ini tidak spesifik untuk ancaman tertentu, tetapi lebih mencurigakan dalam kompleks dan dalam 99% kasus digunakan untuk tujuan yang tidak sepenuhnya mulia. Daftar tindakan ini termasuk, tetapi tidak terbatas pada:

- Proses yang berjalan dari lokasi yang tidak biasa, seperti folder sementara khusus.

- Proses sistem yang terkenal dengan warisan yang mencurigakan - beberapa ancaman mungkin mencoba menggunakan nama proses sistem agar tidak diketahui.

- Eksekusi yang mencurigakan dari alat administratif seperti cmd atau PsExec ketika mereka menggunakan kredensial sistem lokal atau warisan yang mencurigakan.

- — - , :

— vssadmin.exe;

— WMI. - .

- , at.exe.

- net.exe.

- netsh.exe.

- ACL.

- BITS .

- WMI.

- .

- .

Aturan gabungan bekerja sangat baik untuk mendeteksi ancaman seperti RUYK, LockerGoga dan virus ransomware, malware, dan toolkit kejahatan dunia maya lainnya. Aturan tersebut telah diverifikasi oleh vendor di lingkungan produksi untuk meminimalkan kesalahan positif. Dan berkat proyek SIGMA, sebagian besar indikator ini menghasilkan jumlah kejadian kebisingan minimum.

Karena di InTrust ini adalah aturan pemantauan, Anda dapat menjalankan skrip respons sebagai reaksi terhadap ancaman. Anda dapat menggunakan salah satu skrip bawaan atau membuatnya sendiri dan InTrust akan mendistribusikannya secara otomatis.

Selain itu, Anda dapat memeriksa semua telemetri yang terkait dengan peristiwa tersebut: skrip PowerShell, eksekusi proses, manipulasi tugas terjadwal, aktivitas administratif WMI, dan menggunakannya untuk postmortem dalam insiden keamanan.

InTrust memiliki ratusan aturan lain, beberapa di antaranya adalah:

- Identifikasi serangan PowerShell downgrade - ketika seseorang dengan sengaja menggunakan versi PowerShell yang lebih lama karena versi lama tidak memiliki kemampuan untuk mengaudit apa yang terjadi.

- Deteksi Masuk Hak Istimewa Tinggi - Saat akun yang merupakan anggota grup dengan hak istimewa tertentu (seperti administrator domain) masuk secara interaktif ke workstation secara tidak sengaja atau karena insiden keamanan.

InTrust memungkinkan praktik keamanan terbaik dalam bentuk aturan deteksi dan respons yang telah ditentukan sebelumnya. Dan jika menurut Anda sesuatu harus bekerja secara berbeda, Anda dapat membuat salinan aturan Anda sendiri dan mengonfigurasinya sesuai kebutuhan. Anda dapat mengirim aplikasi untuk pilot atau menerima distribusi dengan lisensi sementara melalui formulir umpan balik di situs web kami.

Berlangganan ke halaman kami di Facebook , kami menerbitkan catatan pendek dan tautan menarik di sana.

Baca artikel kami yang lain tentang topik keamanan informasi:

Bagaimana InTrust dapat membantu mengurangi frekuensi upaya otorisasi yang tidak berhasil melalui RDP. Mendeteksi serangan ransomware, mendapatkan

akses ke pengontrol domain, dan mencoba menahan serangan ini

Apa yang berguna untuk mendapatkan log dari workstation Windows (artikel populer)

Melacak siklus hidup pengguna tanpa tang dan selotip

Dan siapa yang melakukannya? Kami mengotomatiskan audit keamanan informasi

Cara mengurangi biaya kepemilikan sistem SIEM dan mengapa Anda memerlukan Central Log Management (CLM)