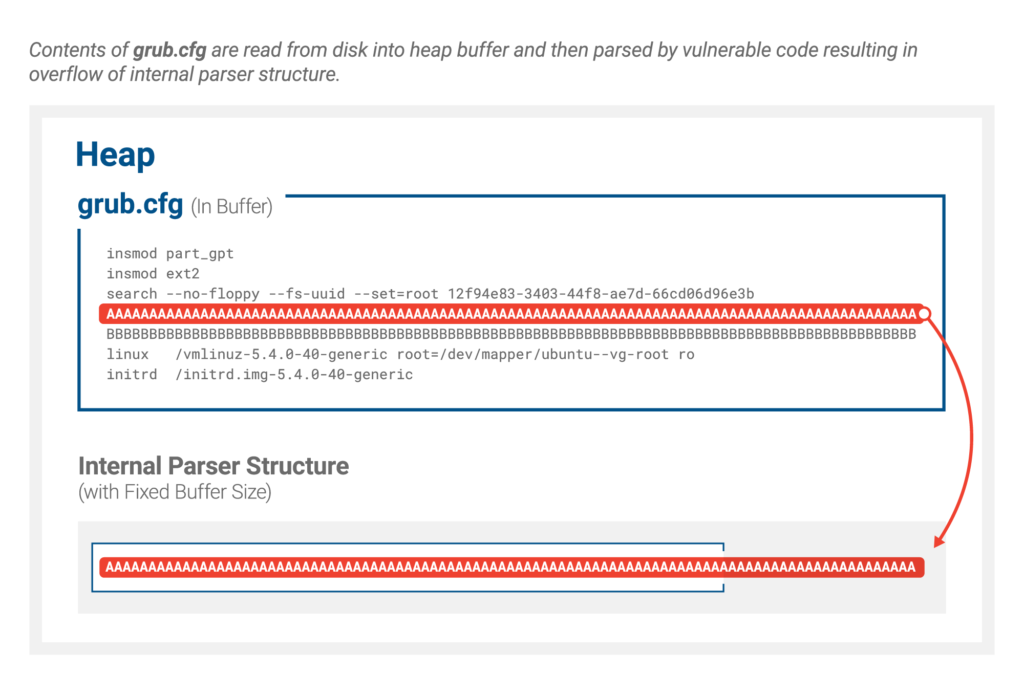

Fitur teknis kerentanan dijelaskan dengan cukup rinci (tetapi tanpa contoh eksploitasi) dalam laporan Eclypsium. Kode Grub2 untuk mem-parsing file konfigurasi tekstual menangani situasi ketika baris input terlalu panjang. Kesalahan dalam kode Anda dapat menyebabkan data tetap dimuat dan buffer overflow. Dalam hal ini, bukan kerentanan yang lebih penting, tetapi konsekuensinya. Sebelumnya, ada situasi ketika versi Grub yang tidak dilindungi (karena kesalahan konfigurasi) harus ditambahkan ke apa yang disebut Daftar Pembatalan UEFI.- daftar shim yang akan ditolak oleh sistem yang diperbarui. Daftar ini harus dikirimkan ke sistem tertentu, yang dapat dilakukan oleh vendor perangkat keras atau oleh pengembang sistem operasi, misalnya, Microsoft, yang, antara lain, bertanggung jawab untuk mensertifikasi kode boot, termasuk untuk sistem Linux. Setiap kesalahan dalam pembaruan yang diterapkan pada tahap awal dapat membuat komputer atau server benar-benar tidak dapat beroperasi.

Dengan kata lain, pembaruan Grub yang mencakup kerentanan yang baru ditemukan tidak cukup untuk memperbaiki masalah. Diperlukan untuk mencegah eksekusi versi Grub2 yang lebih lama dengan menambahkan shim yang terkait ke Daftar Pembatalan UEFI. Menurut Eclypsium, lebih dari 80 bootloader perantara perlu diblokir, dan ini sudah mengecualikan kemungkinan menjalankan kode arbitrer jika pembaruan entah bagaimana sampai ke motherboard tertentu dengan versi UEFI tertentu. Dan omong-omong, karena kerentanan ditemukan dalam kode umum yang tidak bergantung platform, perangkat pada arsitektur arm64 juga terpengaruh.

Selain itu, sistem pemulihan bencana untuk komputer atau server perlu diperbarui, jika tidak, alat pemulihan mungkin tidak berfungsi di masa mendatang. Anda perlu menguji kedua patch Grub, pemuat menengah baru, dan pembaruan Daftar Pencabutan. Bahkan pembaruan Grub2 sederhana sudah menyebabkan masalah: lihat laporan di Habré tentang ketidakmampuan server yang menjalankan CentOS setelah menginstal perbaikan bug RHSA-2020: 3216menutupi kerentanan ini. Ini akan memakan waktu lama untuk menyelesaikan masalah, dan itulah mengapa kode Grub2 diperiksa untuk kerentanan yang sama sehingga Anda tidak perlu melalui proses ini beberapa kali. Di satu sisi, kerentanan ini tidak menimbulkan bahaya nyata saat ini. Di sisi lain, ini mencakup mekanisme interaksi yang kompleks antara pengembang perangkat lunak dan perangkat keras, yang dalam hal ini tidak dapat dihindari. Konfirmasi yang baik dari kebijaksanaan konvensional bahwa keamanan adalah sebuah proses, bukan hasil.

Apa lagi yang terjadi

Garmin menangani konsekuensi serangan terhadap infrastrukturnya sendiri yang dirinci dalam ringkasan sebelumnya . Mulai 3 Agustus, layanan Garmin Aviation, termasuk FlyGarmin, telah sepenuhnya pulih. Fungsionalitas layanan cloud Garmin Connect untuk jam tangan pintar perusahaan telah dipulihkan sebagian . Situs web Bleeping Computer, sekali lagi mengutip sumber anonim, melaporkan bahwa perusahaan telah menerima kunci untuk mendekripsi data yang terpengaruh oleh ransomware Trojan. Bagaimana tepatnya tidak jelas, tetapi ada beberapa kemungkinan opsi di sini. Pakar Kaspersky Lab telah menerbitkan analisis rinci dari sampel WastedLocker, yang (kemungkinan besar) menyerang Garmin.

Serangan pemerasan besar lainnyaterjadi di perusahaan perjalanan CWT. Penyerang menuntut uang tebusan sebesar $ 4,5 juta.

Di AS, tersangka telah ditangkap karena meretas puluhan akun Twitter pada pertengahan Juli . Pencuri dengan cepat diidentifikasi berkat kecerobohan mereka. Misalnya, satu alamat email digunakan di forum peretas dan pertukaran mata uang kripto, dan peretasan forum memungkinkan kami mengaitkan akun dengan IP asli. Detail lebih lanjut ada di publikasi ZDNet dan di Habré .

Kerentanan dalam adaptor VoIP Grandstream memungkinkan mereka untuk diretas pada tahap konfigurasi awal, termasuk menggunakan paket SIP yang telah disiapkan.

Zoom ditutupKerentanan "kekanak-kanakan" yang memungkinkan cracking password mengakses teleconference. Kata sandi dalam Zoom terdiri dari enam digit, dan jumlah upaya untuk masuk tidak dibatasi dengan cara apa pun - kata sandi dapat dipecahkan dengan kekerasan, hanya mengetahui ID rapat (biasanya konstan). Kerentanan

sepuluh poin baru ditemukan di plugin wpDiscuz untuk memproses komentar di situs yang menjalankan Wordpress dengan kemampuan untuk mengeksekusi kode arbitrer. Memengaruhi 70 ribu situs.