Data pengguna bukanlah alat tawar-menawar. Apple telah menghabiskan upaya signifikan untuk membangun reputasinya dengan terus melawan FBI dan pejabat penegak hukum lainnya yang mencari peluang pengumpulan data sewenang-wenang pada pemilik iPhone.

Pada 2016, Apple menolak untuk melemahkan pertahanan iOS sehingga FBI dapat membuka kunci iPhone penembak San Bernardino. Setelah menyita smartphone Syed Farouk dan melewatkan sepuluh kali dengan kode PIN empat digit, aparat penegak hukum memblokir smartphone tersebut. Kemudian FBI menuntut Apple untuk membuat OS khusus yang memungkinkan untuk memaksa kode keamanan ...

Pada awalnya, hal-hal tidak menguntungkan Apple, Pengadilan Distrik Amerika Serikat untuk California memihak lembaga penegak hukum. Apple mengajukan banding, birokrasi dimulai, dan sebagai hasil dari pertemuan tersebut, persidangan berakhir atas inisiatif FBI.

Pada akhirnya, FBI berhasil dengan Cellebrite, sebuah perusahaan forensik digital swasta Israel, dengan harga lebih dari satu juta dolar AS . Ngomong-ngomong, tidak ada yang ditemukan di smartphone.

Dengan cara yang aneh, empat tahun kemudian, sejarah berulang dengan sendirinya. Pada Januari 2020, bukan sembarang orang, tetapi Jaksa Agung AS William Barr meminta perusahaan untuk membantu penyelidik mendapatkan akses ke konten dua iPhone yang digunakan selama penembakan di pangkalan udara angkatan laut di Pensacola, Florida, pada Desember 2019. Tak heran, Apple kembali mendapat penolakan.

Perlu ditekankan bahwa dalam kedua kasus ini bukan tentang transfer informasi satu kali dari Apple. Ini baik-baik saja, perusahaan mentransfer metadata, cadangan dari iCloud dengan permintaan resmi dan resmi dari lembaga penegak hukum. Penolakan tersebut dipenuhi dengan tuntutan untuk membuat dan menyediakan kunci master universal, firmware iOS khusus yang memungkinkan membuka kunci smartphone yang disita.

Keadaan inilah yang menyebabkan penolakan terbesar dari manajemen Apple dan secara pribadi CEO Tim Cook, yang cukup percaya bahwa tidak ada dan tidak mungkin pintu belakang yang jinak, dan bahwa perlindungan komprehensif dari platform seluler Anda hanyalah kesegaran pertama. Sebuah lockpick di tangan yang baik segera menjadi lockpick di tangan orang-orang yang meragukan, dan mungkin akan ada di sana sejak hari pertama.

Jadi, sekarang kita tahu bahwa iOS tidak memiliki celah khusus yang dibuat untuk lembaga penegak hukum. Apakah ini berarti iPhone kebal terhadap penetrasi dan pencurian data?

Pemeriksaan kerentanan BootROM8

Pada akhir September 2019, seorang peneliti keamanan informasi dengan nama panggilan axi0mX mempublikasikan kode exploit di Github untuk hampir semua perangkat Apple dengan chip A5 - A11. Keunikan dari kerentanan yang ditemukan adalah bahwa ia berada pada tingkat perangkat keras dan tidak dapat dihilangkan oleh pembaruan perangkat lunak apa pun, karena ia tersembunyi di dalam mekanisme perlindungan boot aman BootROM, alias SecureROM.

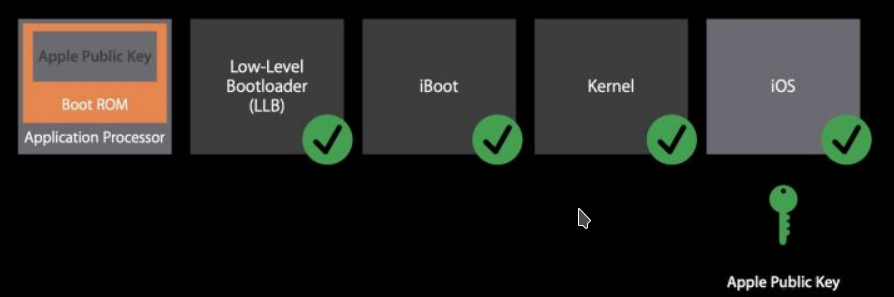

Model boot iOS dari presentasi WWDC Apple 2016.

Selama cold boot, SecureROM adalah yang pertama dijalankan dari memori hanya-baca, yang merupakan kode paling tepercaya dalam Prosesor Aplikasi dan karenanya berjalan tanpa pemeriksaan apa pun. Inilah alasan mengapa tambalan iOS tidak berdaya di sini. Dan juga sangat penting bahwa SecureROM bertanggung jawab atas transisi perangkat ke mode pemulihan (Pembaruan Firmware Perangkat) melalui antarmuka USB ketika kombinasi tombol khusus ditekan.

Mengalihkan iOS ke mode DFU.

Kerentanan Use-after-Free terjadi saat Anda mereferensikan memori setelah dibebaskan. Hal ini dapat menyebabkan konsekuensi yang tidak menyenangkan seperti crash program, nilai yang tidak dapat diprediksi, atau, dalam hal ini, eksekusi kode pihak ketiga.

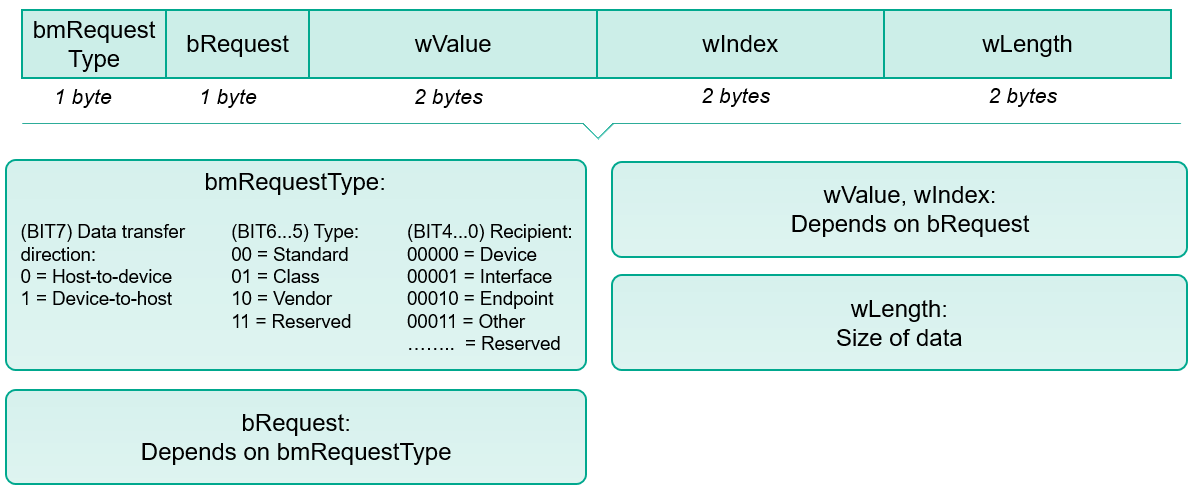

Pertama, untuk memahami mekanisme exploit, kita perlu memahami cara kerja mode pemulihan sistem. Saat smartphone memasuki mode DFU, pada saat inisialisasi, buffer I / O dialokasikan dan antarmuka USB dibuat untuk memproses permintaan ke DFU. Ketika paket instalasi 0x21, 1 tiba melalui antarmuka USB pada tahap Transfer Kontrol USB, kode DFU, setelah menentukan alamat dan ukuran blok, menyalin data buffer I / O ke area memori boot.

Struktur Paket Pengaturan Transfer Kontrol USB.

Sambungan USB tetap aktif selama gambar firmware dimuat, setelah itu berakhir secara normal. Namun, ada juga skenario abnormal untuk keluar dari mode DFU, untuk ini Anda perlu mengirim sinyal abort DFU menggunakan kode bmRequestType = 0x21, bRequest = 4. Pada saat yang sama, konteks global penunjuk ke buffer data dan ukuran blok dipertahankan, sehingga menciptakan situasi klasik kerentanan Gunakan-setelah-Bebas.

Checkm8 pada dasarnya mengeksploitasi kerentanan Use-after-Free dalam proses DFU untuk memungkinkan eksekusi kode arbitrer. Proses ini terdiri dari beberapa tahap, tetapi salah satu yang terpenting dikenal sebagai heap feng shui , yang mengocok heap dengan cara khusus untuk memfasilitasi eksploitasi kerentanan.

Jalankan perintah ./ipwndfu -p di macOS.

Secara praktis, intinya adalah meletakkan iPhone ke mode DFU dan menjalankan perintah ./ipwndfu -p sederhana. Hasil dari tindakan skrip Python adalah membuka kunci seluruh sistem file smartphone dengan akses yang tidak sah. Ini memungkinkan untuk menginstal perangkat lunak iOS dari sumber pihak ketiga. Dengan demikian, penyerang dan petugas penegak hukum dapat memperoleh akses ke semua konten smartphone yang dicuri atau disita.

Kabar baiknya adalah untuk melakukan jailbreak dan menginstal perangkat lunak pihak ketiga, diperlukan akses fisik ke ponsel Apple, dan selain itu, setelah reboot, semuanya akan kembali ke tempatnya dan iPhone akan aman - inilah yang disebut. jailbreak tertambat. Jika ponsel cerdas Anda diambil dari Anda di perbatasan dan kemudian dikembalikan, lebih baik untuk tidak menggoda nasib sekali lagi dan reboot.

iCloud dan cadangan yang hampir aman

Telah dikatakan di atas bahwa dalam konfrontasi terakhir antara FBI dan Apple atas baku tembak di Pensacola, perusahaan tersebut menyerahkan kepada petugas penegak hukum, cadangan iCloud dari telepon para tersangka. Fakta bahwa FBI tidak mengangkat hidung mereka menunjukkan bahwa data ini, tidak seperti iPhone yang terkunci, sangat cocok untuk penelitian.

Naif jika percaya bahwa ini adalah kasus yang terisolasi. Pada paruh pertama tahun 2019 saja, penyelidik mendapatkan akses ke hampir 6.000 cadangan iCloud lengkap dari pengguna smartphone Apple sebanyak 1.568 kali . Dalam 90% permintaan dari negara bagian. struktur, perusahaan memberikan beberapa data dari iCloud, dan ada sekitar 18 ribu permintaan serupa dalam periode yang sama.

Ini menjadi mungkin setelah Apple diam-diam membatalkan proyek untuk menyediakan enkripsi ujung ke ujung dari cadangan iCloud kepada pengguna dua tahun lalu. Ada bukti bahwa ini dilakukan menyusul tekanan dari FBI. Namun, ada juga alasan untuk percaya bahwa penolakan tersebut dimotivasi oleh keinginan untuk menghindari situasi di mana pengguna, karena kata sandi yang terlupa, tidak dapat mengakses data iCloud mereka sendiri.

Sebagai hasil dari kompromi dengan lembaga penegak hukum dan pengguna, kekacauan telah muncul di mana tidak jelas data mana di iCloud yang dapat disembunyikan dengan andal, dan mana yang biasa saja. Paling tidak, enkripsi ujung ke ujung dapat dikatakan berlaku untuk kategori berikut.

- Data rumah.

- Data medis.

- ICloud Keychain (termasuk akun dan kata sandi yang disimpan).

- Data pembayaran.

- Akumulasi kosa kata QuickType Keyboard (membutuhkan iOS v.11).

- Waktu layar.

- Data Siri.

- Kata sandi Wi-Fi.

Apa pun lainnya, termasuk Pesan , dapat dibaca oleh karyawan Apple dan otoritas yang kompeten.

Kerentanan baru di tingkat perangkat keras

Seminggu yang lalu, tim pengembang China Pangu Team melaporkan telah menemukan masalah yang fatal, kali ini pada chip SEP (Secure Enclave Processor). Semua iPhone dengan prosesor A7-A11 berisiko.

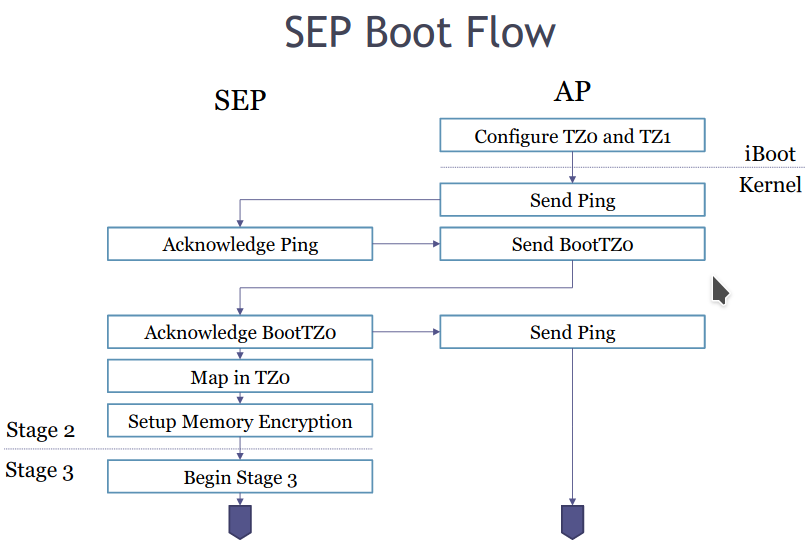

SEP menyimpan informasi penting, secara harfiah. Ini termasuk fitur kriptografi, kunci otentikasi, biometrik, dan profil Apple Pay. Ini berbagi sebagian RAM dengan Prosesor Aplikasi, tetapi bagian lain (dikenal sebagai TZ0) dienkripsi.

Urutan boot SEP.

SEP sendiri adalah inti prosesor AKF 4MB yang dapat dihapus (mungkin Apple Kingfisher), paten No. 20130308838 . Teknologi yang digunakan mirip dengan ARM TrustZone / SecurCore, tetapi tidak seperti itu berisi kode kepemilikan untuk inti Apple KF pada umumnya dan SEP pada khususnya. Dia juga bertanggung jawab untuk menghasilkan kunci UID pada A9 dan chip yang lebih baru, untuk melindungi data pengguna secara statis.

SEP memiliki ROM boot sendiri dan dilindungi dari penulisan seperti SecureROM / BootROM. Artinya, kerentanan di SEPROM akan memiliki konsekuensi yang tidak menyenangkan dan tidak dapat diperbaiki. Dengan menggabungkan lubang SEPROM dengan exploit checkm8 yang disebutkan di atas, Anda dapat mengubah register pemetaan I / O untuk melewati perlindungan isolasi memori. Secara praktis, ini memungkinkan penyerang mengunci ponsel tanpa bisa membukanya.

Para peretas Pangu telah mendemonstrasikan bahwa mereka dapat mengeksploitasi bug di pengontrol memori yang mengontrol isi register TZ0. Mereka tidak mengungkapkan semua detail dan kode sumber, berharap dapat menjual temuan mereka ke Apple.

Peneliti keamanan informasi axi0mX, yang sudah kami kenal, menulis di Twitter bahwa kerentanan di SEPROM hanya dapat dieksploitasi dengan akses fisik ke smartphone, seperti dalam kasus checkm8. Lebih tepatnya, kemungkinan memanipulasi konten register TZ0 sangat bergantung pada adanya lubang di SecureROM / BootROM, karena setelah booting biasa iPhone, nilai register TZ0 tidak dapat diubah. Model iPhone baru dengan SoC A12 / A13 tidak terpengaruh oleh kerentanan baru.

Bahan bekas

- FBI Menginginkan Pintu Belakang ke iPhone. Tim Cook Mengatakan Tidak

- Checkm8 mengeksploitasi analisis teknis

- ! checkm8

- Demystifying the Secure Enclave Processor

- Team Pangu demonstrates unpatchable Secure Enclave Processor (SEP) chip vulnerability in iOS