Alamat email adalah elemen kunci dalam melindungi data pribadi. Ini sering ditautkan ke akun pengguna lain. Setelah menguasai email orang lain, penyerang dapat memulihkan atau mengatur ulang kata sandi layanan yang terkait dengan akun yang diretas. Jika seseorang tidak menggunakan otentikasi dua faktor (2FA), maka dia praktis tidak berdaya . Otentikasi dua faktor juga bukan obat mujarab, tetapi di sini penjahat dunia maya akan membutuhkan upaya tambahan - Anda perlu menerbitkan kembali kartu SIM atau mencegat kode otentikasi . Intersepsi sulit diterapkan, karena kode biasanya dikirim melalui SMS atau aplikasi pengautentikasi.

Tangkapan layar dari salah satu situs yang menawarkan layanan untuk meretas akun surat.

Lagi pula, peretasan kotak surat adalah layanan yang diminta. Menariknya, seringkali bukan penjahat kelas kakap yang memesannya, melainkan pasangan atau kekasih yang mencurigakan. Seorang suami atau istri hanya ingin mengetahui korespondensi online dari separuh mereka, jadi mereka memesan peretasan. Pesaing bisnis juga menggunakan peluang ini - lagipula, dengan peretasan yang sukses, Anda bisa mendapatkan akses ke rahasia lawan.

Meretas kotak surat dalam terminologi keamanan informasi dianggap sebagai serangan "bertarget" atau "tertarget". Intelijen negara seperti NSA dan GRU terlibat dalam hal-hal seperti itu, tetapi ada juga pasar gelap untuk layanan bagi manusia biasa, di mana Anda dapat memesan peretasan kotak apa pun dengan biaya yang murah. Ini adalah pasar retas-untuk-sewa. Ini secara aktif berkembang di Federasi Rusia, karena di sini, tidak seperti di negara-negara Barat, kejahatan kecil seperti itu tidak menghadapi tanggung jawab pidana.

Terlepas dari popularitasnya, infrastruktur pasar ini tidak dipahami dengan baik. Sedikit yang diketahui tentang cara kerja para peretas ini dan seberapa besar ancaman yang mereka timbulkan. Tetapi detailnya secara bertahap muncul. Misalnya, riset pasar yang relatif kecil dilakukan oleh Ariana Mirian dari University of California, San Diego. Hasil dipublikasikan pada konferensi "WWW'19: The World Wide Web Conference" dan dalam jurnal ilmiah "Communications of the ACM" (Desember 2019, Vol. 62 No. 12, Halaman 32-37, doi: 0.1145 / 3308558.3313489).

Berapa biaya layanan ini?

Tim proyek mengidentifikasi dan memeriksa 27 layanan peretasan email ritel. Sebagian besar layanan diiklankan dalam bahasa Rusia. Biaya layanan mulai dari $ 23 hingga $ 500 untuk satu akun. Cara termurah adalah mendapatkan akses ke kotak penyedia Rusia. Yang Barat lebih mahal, dan meretas akun Facebook dan Instagram biayanya sedikit lebih murah daripada Yahoo dan Gmail.

Harga untuk meretas kotak surat dan akun. Ilustrasi: University of California San Diego

Harga untuk meretas kotak surat dan akun. Ilustrasi: University of California San Diego

Menggunakan akun dummy, Ariana Mirian menghubungi pelaku dan memerintahkan untuk meretas akun dummy "korban." Otentikasi SMS dua faktor diaktifkan di setiap akun.

Teknik eksperimental

Eksperimen itu dipikirkan dengan matang. Setiap kotak email yang terlibat dalam penelitian ini diisi dari database email Enron . Selain itu, peserta proyek membuat halaman web yang mengiklankan bisnis kecil yang dimiliki atau dikerjakan oleh korban.

Domain dilelang untuk memberikan sejarah setiap boneka. Melalui database WHOIS, halaman web ini ditautkan ke alamat email korban, serta alamat email mitra fiktif tersebut. Secara umum, para peneliti memikirkan dan menerapkan "perangkap" berkualitas tinggi untuk mengidentifikasi semua vektor serangan.

Selain itu, halaman Facebook dibuat untuk setiap korban untuk melihat apakah peretas akan menggunakannya dalam serangan mereka. Semua elemen di halaman Facebook bersifat pribadi (pihak ketiga tidak akan dapat melihat elemen ini), kecuali profil yang menampilkan halaman web korban (seperti iklan bisnis).

Aktivitas setiap kotak surat secara otomatis dicatat. Berkat bantuan Google, log aktivitas login apa pun di akun Google korban dapat diperoleh. Log ini mencatat upaya untuk masuk ke akun dan alamat IP, upaya brute force, serta aktivasi otentikasi dua faktor jika terjadi upaya masuk yang mencurigakan.

Akhirnya, semua lalu lintas jaringan ke situs masing-masing "korban" dianalisis. Jika penyerang mengunjungi situs dari halaman Facebook, ini tercermin dalam catatan lalu lintas.

Tindakan peretas yang mencoba meretas akun dilacak selama beberapa minggu. Nyatanya, ternyata beberapa "cracker" tersebut adalah scammer biasa yang mengambil pembayaran dan tidak melakukan apa-apa. Yang lain mengambil pembayaran setelah faktum, yaitu, mereka setuju untuk menerima uang jika peretasan berhasil. Tetapi bahkan mereka, setelah menerima tugas, tidak melakukan apa pun. Para peneliti juga menunjukkan bahwa "pekerjaan dengan klien" dalam layanan peretasan email sangat tidak terorganisir dengan baik: seseorang tidak menjawab permintaan sama sekali, seseorang menjawabnya, tetapi dengan penundaan yang lama.

hasil

Hanya 5 dari 27 peretas yang mulai memenuhi persyaratan tugas yang ditetapkan oleh pelanggan.

Eksperimen dan log memungkinkan kami mempelajari skema tindakan yang digunakan penyerang untuk meretas akun. Dalam masing-masing dari lima kasus di mana peretas mengambil tugas, pengambilan akun berakhir dengan "sukses", tetapi hanya dengan bantuan peneliti.

Penyerang dengan satu atau lain cara mengarahkan "korban" ke halaman phishing, di mana mereka harus memasukkan kata sandi atau kode otentikasi dua faktor dari akun mereka. Peserta proyek bertindak sebagai pengguna yang tertipu dan memasukkan semua data yang diperlukan. Setelah itu, para peretas dengan riang melaporkan kesuksesan mereka.

Menariknya, tidak ada satu pun penjahat dunia maya yang disewa yang mencoba menggunakan akun brute force, tidak ada panggilan ke akun Facebook atau email mitra. Satu dari lima pelaku mengirim file berbahaya yang dapat dieksekusi ke korban melalui surat. Sisanya menggunakan phishing sebagai vektor serangan utama mereka.

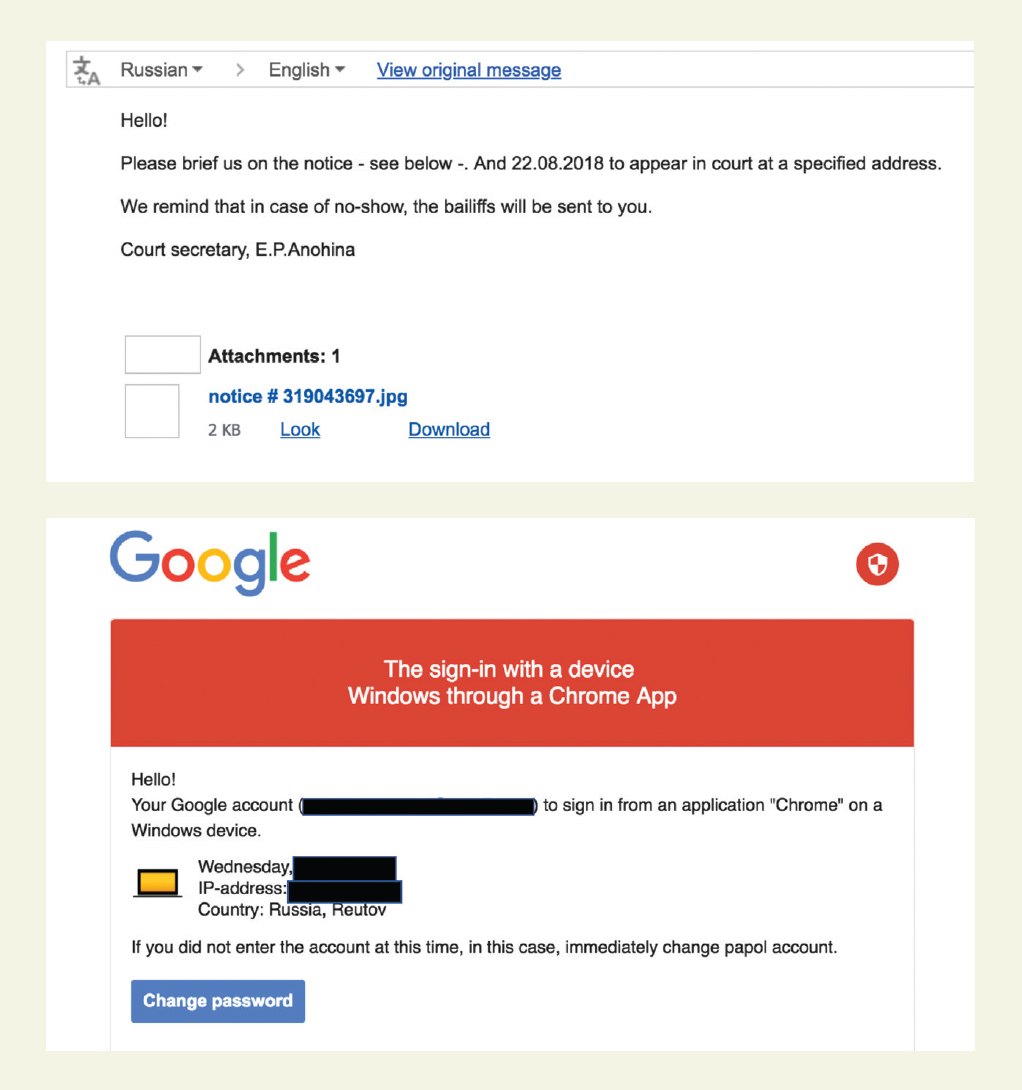

Semua serangan dimulai dengan surat umpan dari organisasi atau orang terkemuka. Ini seharusnya menenangkan korban dan menuntunnya ke tindakan yang diperlukan - mengklik link ke sumber daya phishing. Para penyerang menggunakan berbagai figur boneka: kenalan korban, bank besar, orang asing, lembaga pemerintah, dan Google. Gambar atau link phishing telah dilampirkan ke email tersebut.

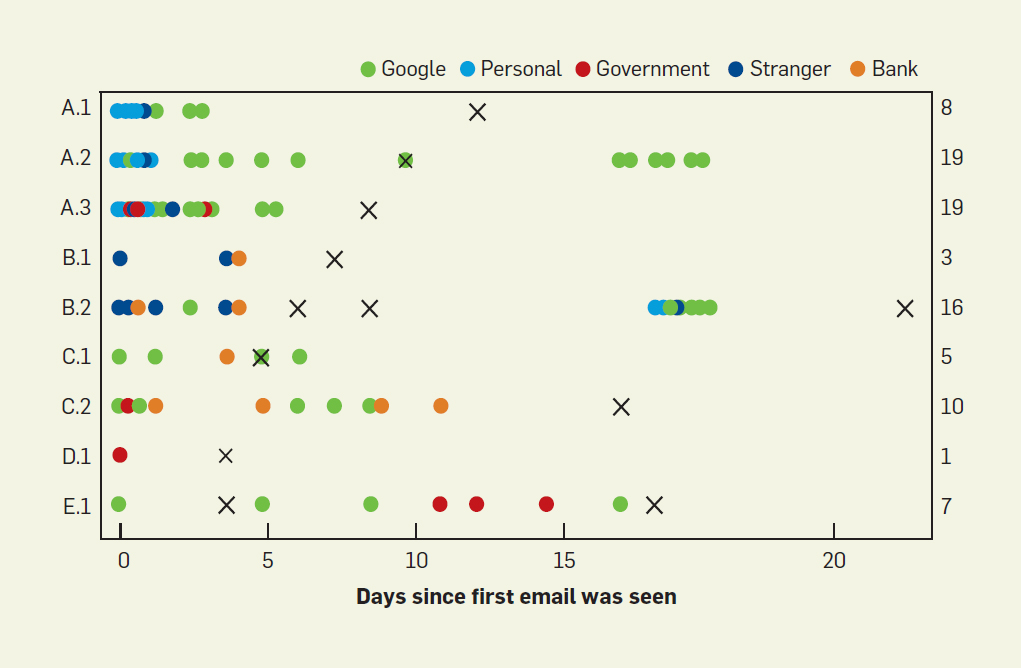

Rata-rata, penyerang mengirim 10 pesan dalam 25 hari dengan dalih berbeda, seperti yang ditunjukkan pada diagram di atas. Trik paling populer adalah memalsukan surat Google, diikuti dengan surat dari mitra dan email palsu dari orang asing.

Dengan mengklik link phishing, korban dibawa ke halaman arahan yang terlihat seperti halaman login akun Google. Setelah memasukkan kata sandi, sebuah halaman terbuka dengan permintaan untuk memasukkan kode 2FA. Semua peretas yang memperoleh akses ke akun mencapai apa yang mereka inginkan dengan phishing. Tidak ada teknik yang rumit atau serangan yang canggih.

Bagaimana menghindari menjadi korban penjahat dunia maya

Kotak surat apa pun dapat diretas jika korban lalai dan mengikuti tautan phishing. Ada kemungkinan bahwa para profesional, yang tunduk pada kebutuhan mendesak atau hadiah yang besar, dapat meretas akun tanpa phishing, tetapi selama penelitian, metode seperti itu tidak digunakan. Tentu saja, di sini sampelnya sendiri tidak terlalu besar.

Untuk melindungi diri Anda dan keluarga Anda dari serangan semacam itu, para ahli merekomendasikan penggunaan dongle keamanan perangkat keras USB untuk 2FA, serta berhati-hatilah - ini adalah rekomendasi standar.

Ambil langkah-langkah untuk melindungi pengguna dan penyedia layanan email. Google telah memperkenalkan heuristik tambahan untuk login pengguna. Upaya login otomatis juga terdeteksi dan diblokir. Ngomong-ngomong, setelah tindakan Google ini, dua layanan peretasan yang sebelumnya dihubungi oleh peneliti menggandakan harga layanan mereka.