Selamat datang di artikel ketiga dalam seri konsol manajemen keamanan berbasis cloud baru untuk komputer pribadi - Check Point SandBlast Agent Management Platform. Izinkan saya mengingatkan Anda bahwa di artikel pertama kita mengenal Infinity Portal dan membuat layanan berbasis cloud untuk agen pengelola, Endpoint Management Service. Di artikel kedua, kami memeriksa antarmuka konsol manajemen web dan menginstal agen dengan kebijakan standar di komputer pengguna. Hari ini kami akan meninjau konten standar kebijakan keamanan Pencegahan Ancaman dan menguji keefektifannya dalam melawan serangan populer.

Kebijakan Standar Pencegahan Ancaman: Deskripsi

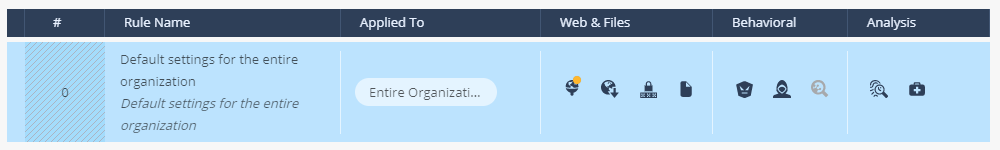

Gambar di atas menunjukkan aturan kebijakan Pencegahan Ancaman standar yang secara default berlaku untuk seluruh organisasi (semua agen yang diinstal) dan mencakup tiga grup logis dari komponen perlindungan: Perlindungan Web & File, Perlindungan Perilaku, dan Analisis & Remediasi. Mari kita lihat lebih dekat masing-masing kelompok.

Perlindungan Web & File

Pemfilteran URL

URL Filtering -, 5 . 5 , , , Games Instant Messaging, Productivity Loss. URL, , Check Point. , URL, URL Categorization.

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

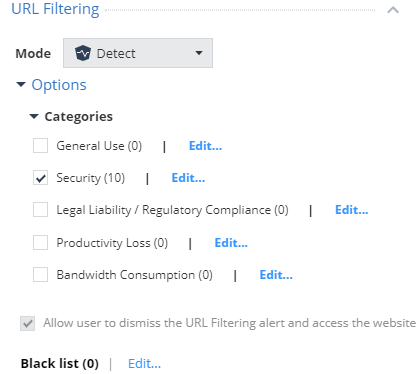

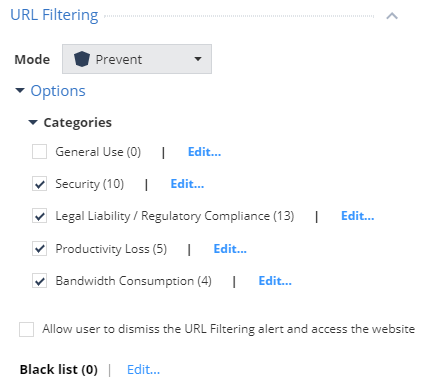

Dalam kebijakan standar untuk Pemfilteran URL, tindakan Deteksi ditetapkan dan satu kategori dipilih - Keamanan, di mana peristiwa akan terdeteksi. Kategori ini mencakup berbagai anonimizer, situs dengan tingkat risiko Kritis / Tinggi / Sedang, situs phishing, spam, dan banyak lagi. Namun, pengguna tetap dapat mengakses sumber daya berkat setelan "Izinkan pengguna menutup peringatan Pemfilteran URL dan mengakses situs web".

Download (web) Perlindungan

Emulation & Extraction Check Point « », , PDF. :

, Check Point — .

- Prevent — , ;

- Detect — , , ;

- Off — .

, Check Point — .

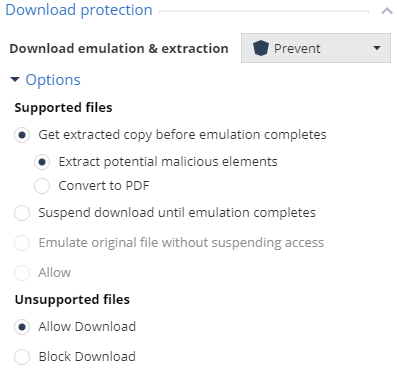

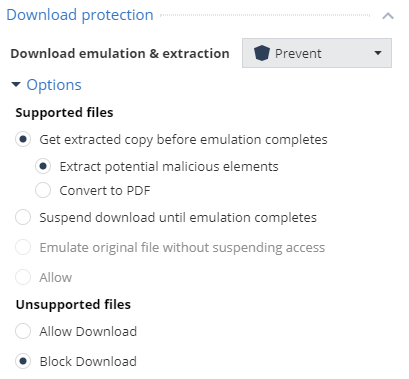

Kebijakan default untuk Perlindungan Unduhan disetel ke tindakan Mencegah dengan kemampuan untuk membersihkan salinan dokumen asli dari konten yang berpotensi berbahaya, serta mengizinkan pengunduhan file yang tidak didukung oleh alat emulasi dan pembersihan.

Perlindungan Kredensial

Credential Protection 2 : Zero Phishing Password Protection. Zero Phishing , Password Protection . Zero Phishing Prevent, Detect Off. Prevent , . Detect . Password Protection , , : Detect & Alert ( ), Detect Off.

Kebijakan standar untuk Perlindungan Kredensial menyediakan Pencegahan untuk sumber daya phishing yang membuat pengguna tidak mungkin mengakses situs yang berpotensi berbahaya. Perlindungan terhadap penggunaan kata sandi perusahaan juga disertakan, tetapi fungsi ini tidak akan berfungsi tanpa domain yang ditentukan.

Perlindungan File

Files Protection , , : Anti-Malware Files Threat Emulation. Anti-Malware , . , , . Files Threat Emulation Check Point, Detect.

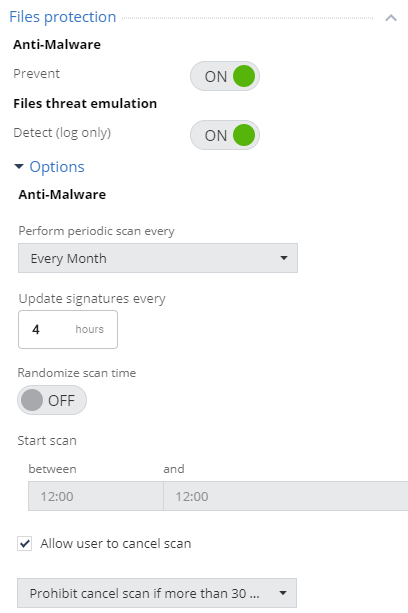

Kebijakan standar untuk Perlindungan File mencakup perlindungan Anti-Malware dan deteksi malware menggunakan Emulasi Ancaman File. Pemindaian rutin dilakukan setiap bulan dan tanda tangan di mesin pengguna diperbarui setiap 4 jam. Pada saat yang sama, kemampuan bagi pengguna untuk membatalkan pemindaian terjadwal dikonfigurasi, tetapi tidak lebih dari 30 hari setelah pemindaian terakhir yang berhasil.

Perlindungan Perilaku

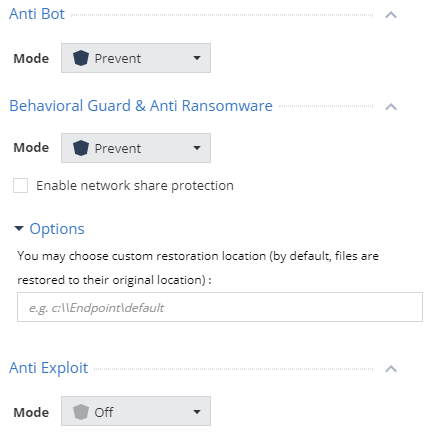

Anti-Bot, Penjaga Perilaku & Anti-Ransomware, Anti-Eksploitasi

Behavioral Protection : Anti-Bot, Behavioral Guard & Anti-Ransomware Anti-Exploit. Anti-Bot C&C Check Point ThreatCloud. Behavioral Guard & Anti-Ransomware (, , ) . , , . , , . Anti-Exploit . Behavioral Protection : Prevent, Detect Off.

Kebijakan standar untuk Perlindungan Perilaku menyediakan komponen Pencegahan untuk Anti-Bot dan Penjaga Perilaku & Anti-Ransomware, dengan pemulihan file yang dienkripsi di direktori aslinya. Komponen Anti-Eksploitasi dinonaktifkan dan tidak digunakan.

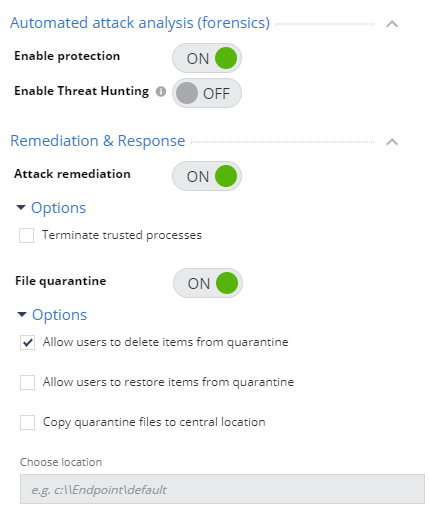

Analisis & Remediasi

Analisis Serangan Otomatis (Forensik), Remediasi & Respon

: Automated Attack Analysis (Forensics) Remediation & Response. Automated Attack Analysis (Forensics) — . Threat Hunting, . Remediation & Response : , .

Kebijakan Analisis & Remediasi standar mencakup perlindungan, yang mencakup tindakan otomatis untuk pemulihan (menghentikan proses, memulihkan file, dll.), Serta opsi untuk mengirim file ke karantina, dan pengguna hanya dapat menghapus file dari karantina.

Kebijakan Standar Pencegahan Ancaman: Pengujian

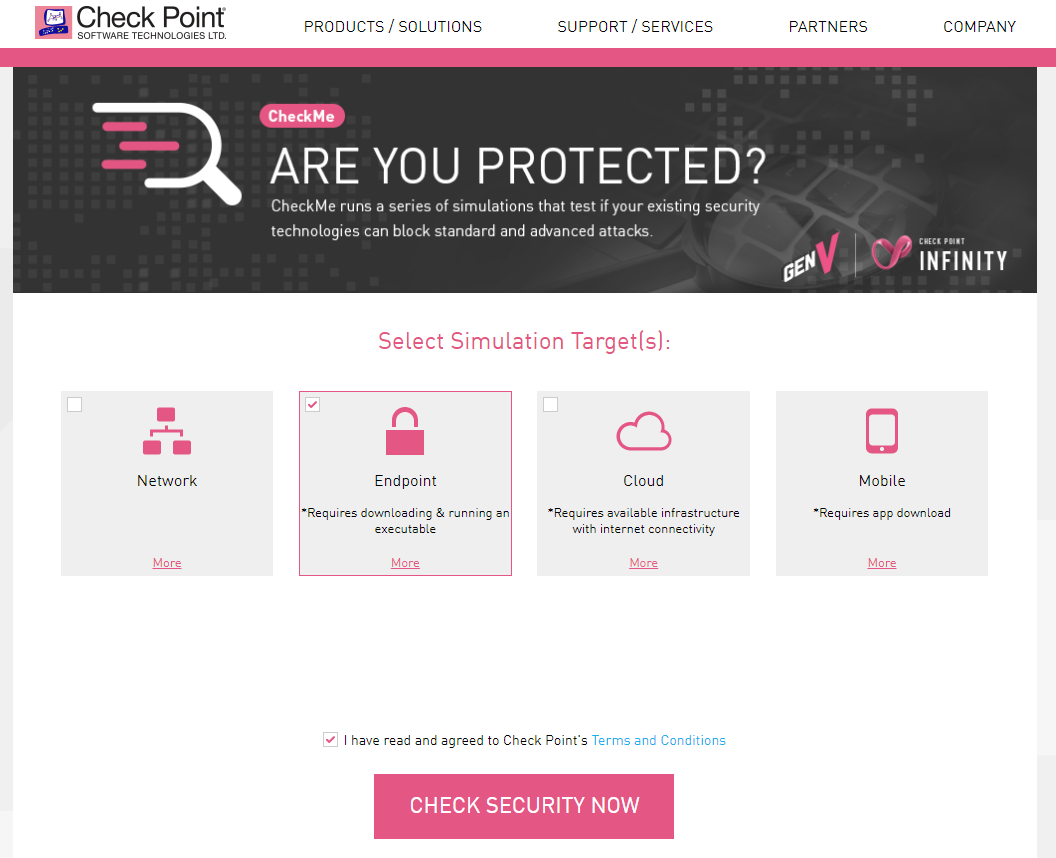

Check Point CheckMe Endpoint

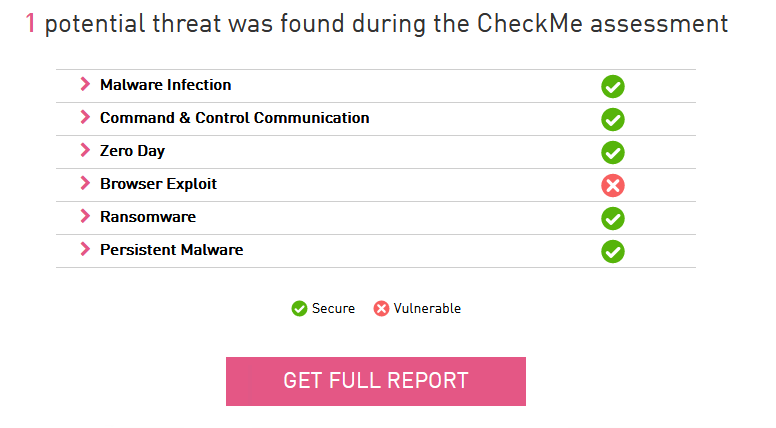

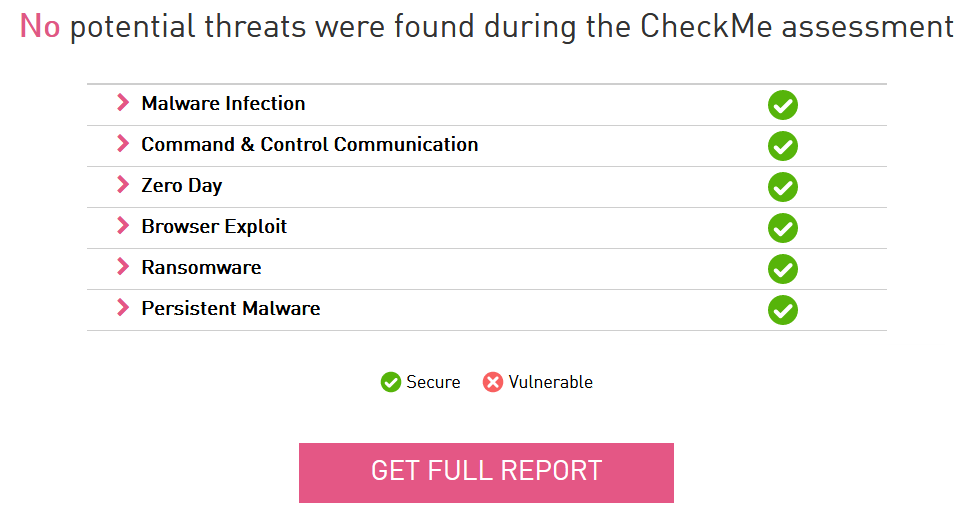

Cara tercepat dan termudah untuk memeriksa keamanan mesin pengguna terhadap jenis serangan yang paling populer adalah dengan melakukan pengujian menggunakan sumber daya Check Point CheckMe , yang melakukan sejumlah serangan khas dari berbagai kategori dan memungkinkan Anda mendapatkan laporan tentang hasil pengujian. Dalam kasus ini, kami menggunakan opsi pengujian Endpoint, di mana file yang dapat dieksekusi diunduh dan diluncurkan di komputer, lalu proses verifikasi dimulai.

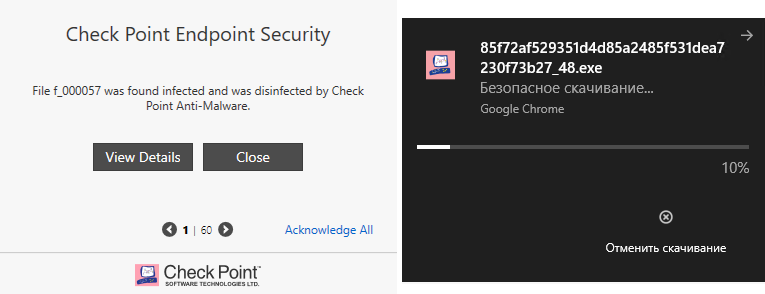

Selama proses pemeriksaan keamanan komputer yang berfungsi, sinyal Agen SandBlast mengidentifikasi dan mencerminkan serangan pada komputer pengguna, misalnya: bilah Anti-Bot melaporkan infeksi, bilah Anti-Malware mendeteksi dan menghapus file berbahaya CP_AM.exe, dan bilah Emulasi Ancaman dipasang bahwa file CP_ZD.exe berbahaya. Sebagai hasil pengujian dengan CheckMe Endpoint, kami mendapatkan hasil sebagai berikut: dari 6 kategori serangan, kebijakan Pencegahan Ancaman standar gagal hanya dalam satu kategori - Eksploitasi Browser. Ini karena kebijakan Pencegahan Ancaman standar tidak menyertakan blade Anti-Eksploitasi. Perlu dicatat bahwa tanpa SandBlast Agent diinstal, komputer pengguna hanya dipindai untuk kategori Ransomware.

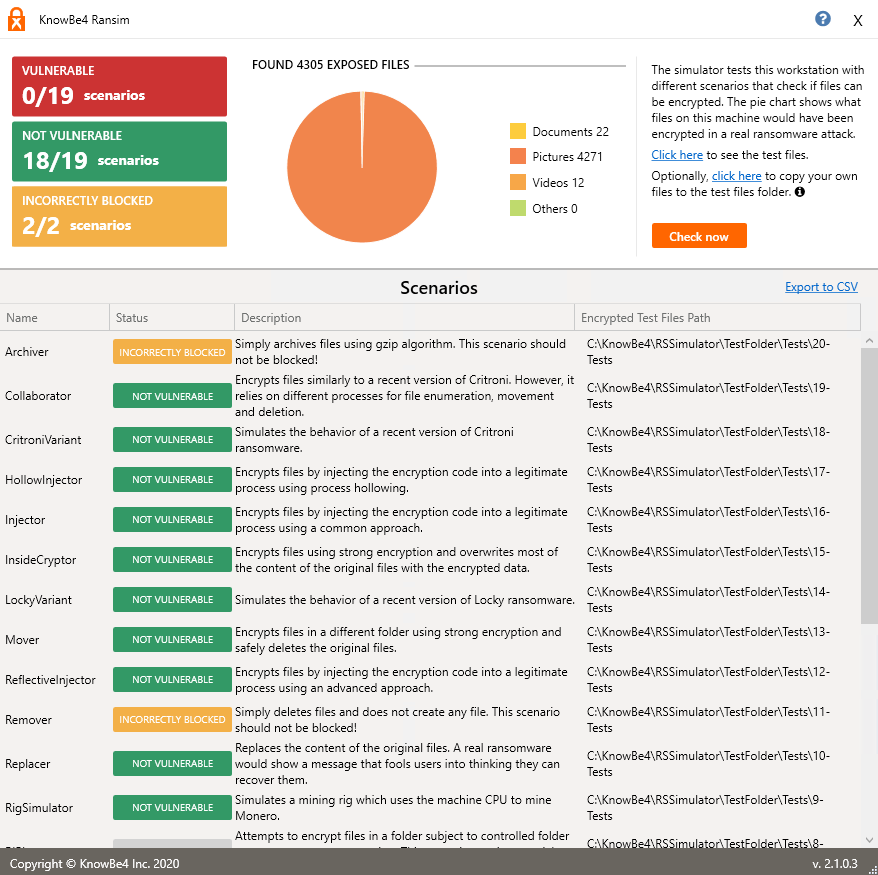

KnowBe4 RanSim

Untuk menguji bilah Anti-Ransomware, Anda dapat menggunakan solusi gratis KnowBe4 RanSim , yang menjalankan serangkaian pengujian pada mesin pengguna: 18 skenario infeksi ransomware dan 1 skenario infeksi kriptominer. Perlu dicatat bahwa kehadiran banyak bilah dalam kebijakan standar (Emulasi Ancaman, Anti-Malware, Penjaga Perilaku) dengan tindakan Cegah tidak memungkinkan pengujian ini berjalan dengan benar. Namun, meskipun dengan tingkat keamanan yang lebih rendah (Emulasi Ancaman dalam mode Nonaktif), pengujian blade Anti-Ransomware menunjukkan hasil yang baik: 18 dari 19 pengujian berhasil (1 tidak dimulai).

File dan dokumen berbahaya

Sebaiknya periksa pengoperasian bilah berbeda dari kebijakan Pencegahan Ancaman standar menggunakan file berbahaya dengan format populer yang diunduh ke mesin pengguna. Tes ini melibatkan 66 file dalam format PDF, DOC, DOCX, EXE, XLS, XLSX, CAB, RTF. Hasil pengujian menunjukkan bahwa Agen SandBlast mampu memblokir 64 file berbahaya dari 66. File yang terinfeksi dihapus setelah diunduh, atau dibersihkan dari konten berbahaya menggunakan Ekstraksi Ancaman dan diambil oleh pengguna.

Rekomendasi untuk Meningkatkan Kebijakan Pencegahan Ancaman

1. Penyaringan URL

Hal pertama yang perlu diperbaiki dalam kebijakan standar untuk meningkatkan tingkat keamanan mesin klien adalah memindahkan bilah Penyaring URL ke Mencegah dan menentukan kategori yang sesuai untuk pemblokiran. Dalam kasus kami, semua kategori dipilih, kecuali untuk Penggunaan Umum, karena kategori tersebut mencakup sebagian besar sumber daya yang Anda perlukan untuk membatasi akses ke pengguna di tempat kerja. Sebaiknya situs semacam itu juga menghapus kemampuan pengguna untuk melewati jendela peringatan dengan menghapus centang pada parameter "Izinkan pengguna untuk menutup peringatan Pemfilteran URL dan mengakses situs web".

2. Perlindungan Download

Parameter kedua yang harus diperhatikan adalah kemampuan pengguna untuk mengunduh file yang tidak didukung oleh emulasi Check Point. Karena di bagian ini kami melihat peningkatan keamanan pada kebijakan Pencegahan Ancaman standar, opsi terbaik adalah melarang pengunduhan file yang tidak didukung.

3. Perlindungan File

Anda juga harus memperhatikan pengaturan untuk melindungi file - khususnya, parameter pemindaian berkala dan kemampuan pengguna untuk menunda pemindaian paksa. Dalam hal ini, Anda perlu mempertimbangkan kerangka waktu kerja pengguna, dan opsi yang baik dari sudut pandang keamanan dan kinerja adalah mengonfigurasi pelaksanaan pemindaian paksa setiap hari, dan waktu dipilih secara acak (dari 00:00 hingga 8:00), dan pengguna dapat menunda pemindaian selama maksimal satu minggu.

4. Anti Eksploitasi

Kelemahan signifikan dari kebijakan Pencegahan Ancaman standar adalah bilah Anti-Eksploitasi yang dinonaktifkan. Direkomendasikan untuk mengaktifkan blade ini dengan tindakan Prevent untuk melindungi workstation dari serangan exploit. Dengan perbaikan ini, pengujian ulang CheckMe berhasil tanpa mendeteksi kerentanan pada mesin kerja pengguna.

Kesimpulan

Untuk meringkas: di artikel ini, kami berkenalan dengan komponen kebijakan Pencegahan Ancaman standar, menguji kebijakan ini menggunakan berbagai metode dan alat, dan juga menjelaskan rekomendasi untuk meningkatkan pengaturan kebijakan standar untuk meningkatkan tingkat keamanan mesin pengguna. Di artikel berikutnya dalam seri ini, kita akan melanjutkan untuk mengeksplorasi kebijakan Perlindungan Data dan melihat Pengaturan Kebijakan Global.

Banyak pilihan material di Check Point dari TS Solution . Agar tidak ketinggalan publikasi berikut di Platform Manajemen Agen SandBlast - ikuti pembaruan di jejaring sosial kami ( Telegram , Facebook , VK , TS Solution Blog , Yandex.Den ).