Siapa pun yang telah mencoba menjalankan mesin virtual di cloud sangat menyadari bahwa port RDP standar, jika dibiarkan terbuka, akan segera diserang oleh gelombang upaya brute-force password dari berbagai alamat IP di seluruh dunia.

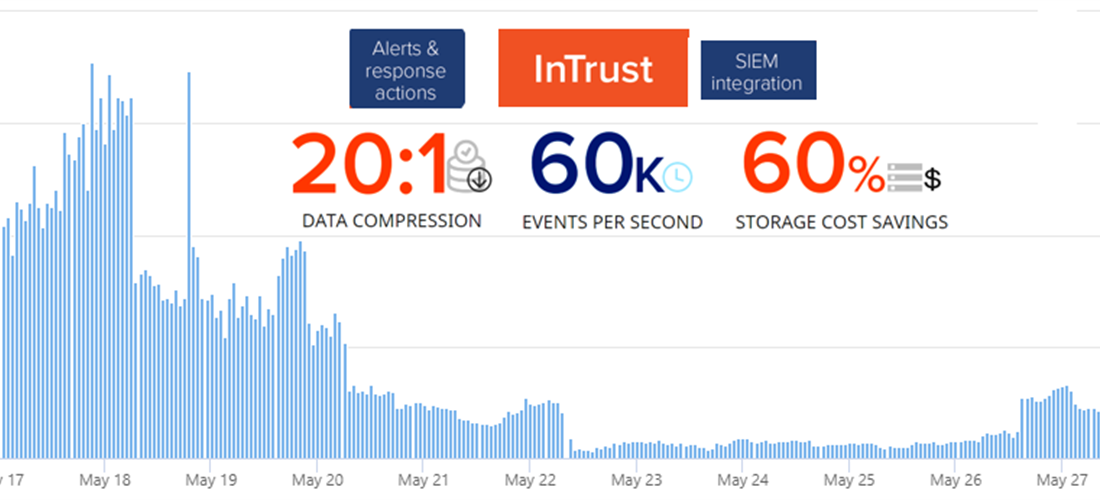

Pada artikel ini, saya akan menunjukkan bagaimana InTrust dapat mengatur respons otomatis terhadap serangan brute-force dengan menambahkan aturan baru ke firewall. InTrust adalah platform CLM untuk mengumpulkan, menganalisis, dan menyimpan data tidak terstruktur, yang sudah memiliki ratusan respons yang telah ditentukan sebelumnya untuk berbagai jenis serangan.

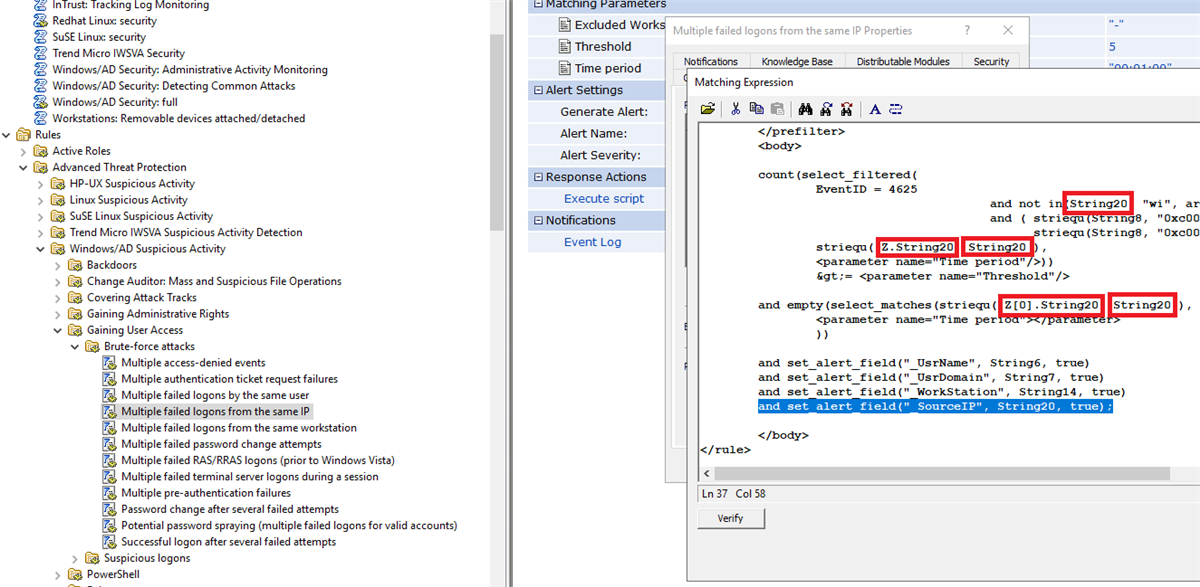

Di Quest InTrust, Anda dapat menyesuaikan respons saat aturan dipicu. InTrust menerima pesan dari pengumpul log tentang upaya otorisasi yang gagal di workstation atau server. Untuk mengkonfigurasi penambahan alamat IP baru ke firewall, Anda perlu menyalin aturan khusus yang ada untuk mendeteksi beberapa otorisasi yang gagal dan membuka salinan untuk pengeditan:

Peristiwa di log Windows menggunakan apa yang disebut dengan InsertionString. Lihat pertandingan untuk ID acara 4625 (Ini adalah logon yang gagal ke sistem) dan Anda akan melihat bahwa bidang yang menarik bagi kami disimpan di InsertionString14 (Nama Stasiun Kerja) dan InsertionString20 (Alamat Jaringan Sumber), Dalam serangan dari Internet, bidang dengan Nama Stasiun Kerja kemungkinan besar akan kosong, jadi penting untuk tempat ini gantikan nilai dari Alamat Jaringan Sumber.

Teks acara 4625 terlihat seperti ini

An account failed to log on.

Subject:

Security ID: S-1-5-21-1135140816-2109348461-2107143693-500

Account Name: ALebovsky

Account Domain: LOGISTICS

Logon ID: 0x2a88a

Logon Type: 2

Account For Which Logon Failed:

Security ID: S-1-0-0

Account Name: Paul

Account Domain: LOGISTICS

Failure Information:

Failure Reason: Account locked out.

Status: 0xc0000234

Sub Status: 0x0

Process Information:

Caller Process ID: 0x3f8

Caller Process Name: C:\Windows\System32\svchost.exe

Network Information:

Workstation Name: DCC1

Source Network Address: ::1

Source Port: 0

Detailed Authentication Information:

Logon Process: seclogo

Authentication Package: Negotiate

Transited Services: -

Package Name (NTLM only): -

Key Length: 0

This event is generated when a logon request fails. It is generated on the computer where access was attempted.

The Subject fields indicate the account on the local system which requested the logon. This is most commonly a service such as the Server service, or a local process such as Winlogon.exe or Services.exe.

The Logon Type field indicates the kind of logon that was requested. The most common types are 2 (interactive) and 3 (network).

The Process Information fields indicate which account and process on the system requested the logon.

The Network Information fields indicate where a remote logon request originated. Workstation name is not always available and may be left blank in some cases.

The authentication information fields provide detailed information about this specific logon request.

- Transited services indicate which intermediate services have participated in this logon request.

- Package name indicates which sub-protocol was used among the NTLM protocols.

- Key length indicates the length of the generated session key. This will be 0 if no session key was requested.

Selain itu, tambahkan nilai Alamat Jaringan Sumber ke teks peristiwa.

Selanjutnya, Anda perlu menambahkan skrip yang akan memblokir alamat IP di Windows Firewall. Di bawah ini adalah contoh yang dapat Anda gunakan untuk ini.

Skrip konfigurasi firewall

param(

[Parameter(Mandatory = $true)]

[ValidateNotNullOrEmpty()]

[string]

$SourceAddress

)

$SourceAddress = $SourceAddress.Trim()

$ErrorActionPreference = 'Stop'

$ruleName = 'Quest-InTrust-Block-Failed-Logons'

$ruleDisplayName = 'Quest InTrust: Blocks IP addresses from failed logons'

function Get-BlockedIps {

(Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue | get-netfirewalladdressfilter).RemoteAddress

}

$blockedIps = Get-BlockedIps

$allIps = [array]$SourceAddress + [array]$blockedIps | Select-Object -Unique | Sort-Object

if (Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue) {

Set-NetFirewallRule -Name $ruleName -RemoteAddress $allIps

} else {

New-NetFirewallRule -Name $ruleName -DisplayName $ruleDisplayName -Direction Inbound -Action Block -RemoteAddress $allIps

}

Sekarang Anda dapat mengubah nama aturan dan deskripsinya untuk menghindari kebingungan nantinya.

Sekarang Anda perlu menambahkan skrip ini sebagai respons terhadap aturan, mengaktifkan aturan, dan memastikan bahwa aturan yang sesuai diaktifkan dalam kebijakan pemantauan waktu nyata. Agen harus diaktifkan untuk menjalankan skrip respons dan harus memiliki parameter yang benar.

Setelah pengaturan dibuat, jumlah otorisasi yang tidak berhasil berkurang hingga 80%. Keuntungan? Apa lagi!

Terkadang peningkatan kecil terjadi lagi, tetapi ini karena munculnya sumber serangan baru. Kemudian semuanya mulai menurun lagi.

Selama satu minggu operasi, 66 alamat IP disertakan dalam aturan firewall.

Di bawah ini adalah tabel dengan 10 nama pengguna umum yang digunakan untuk upaya login.

| Nama pengguna

|

|

|

| administrator

|

1220235

|

40.78

|

| admin

|

672109

|

22.46

|

| user

|

219870

|

7.35

|

| contoso

|

126088

|

4.21

|

| contoso.com

|

73048

|

2.44

|

| administrador

|

55319

|

1.85

|

| server

|

39403

|

1.32

|

| sgazlabdc01.contoso.com

|

32177

|

1.08

|

| administrateur

|

32377

|

1.08

|

| sgazlabdc01

|

31259

|

1.04

|

Beri tahu kami di kolom komentar bagaimana tanggapan Anda terhadap ancaman keamanan informasi disusun. Sistem apa yang Anda gunakan, betapa nyamannya itu.

Jika Anda tertarik untuk melihat InTrust di tempat kerja, tinggalkan permintaan dalam formulir umpan balik di situs web kami atau email saya.

Baca artikel kami yang lain tentang topik keamanan informasi:

Mengidentifikasi serangan ransomware, mendapatkan akses ke pengontrol domain dan mencoba menahan serangan ini

Apa yang dapat berguna dari log stasiun kerja Windows (artikel populer)

Melacak siklus hidup pengguna tanpa tang dan pita

A siapa yang melakukannya? Kami mengotomatiskan audit keamanan informasi

SIEM- Central Log Management (CLM)

, .