Pada 9 April, situs web FSTEC Rusia menerbitkan draf "Metode untuk menentukan ancaman terhadap keamanan informasi dalam sistem informasi." Metodologi ini mungkin menjadi dokumen resmi pertama yang diadopsi dalam 12 tahun terakhir, yang menjelaskan prosedur pemodelan dan menentukan relevansi ancaman keamanan informasi. Dengan mempertimbangkan fakta bahwa identifikasi ancaman keamanan merupakan ukuran fundamental dalam pembangunan sistem perlindungan apa pun, pentingnya Metodologi sulit untuk dilebih-lebihkan.

Dalam artikel kami, kami ingin mempertimbangkan dan mengevaluasi pendekatan baru regulator untuk pemodelan ancaman, serta menjawab pertanyaan berikutnya - seberapa jauh pendekatan ini memenuhi realitas saat ini di bidang keamanan informasi.

Bagaimana pemodelan ancaman sekarang diatur?

Penentuan ancaman aktual terhadap keamanan informasi diperlukan untuk berbagai macam objek: ISPDN, GIS, APCS, objek penting CII, IS organisasi keuangan (selanjutnya disebut sebagai "sistem informasi"). Oleh karena itu, memproses informasi dengan menggunakan objek tersebut membutuhkan pemahaman yang jelas tentang siapa (atau apa) dan bagaimana dapat menyebabkan pelanggaran keamanan informasi.

Pada saat yang sama, satu-satunya dokumen yang saat ini berlaku di bidang pemodelan ancaman keamanan adalah "Metodologi untuk menentukan ancaman aktual terhadap keamanan data pribadi selama pemrosesannya dalam sistem informasi data pribadi"dirilis kembali pada tahun 2008. Selain usia tua, dokumen ini memiliki sejumlah poin yang menunjukkan bahwa, sayangnya, telah lama kehilangan relevansinya dan terus digunakan hanya karena tidak adanya penggantinya. Tautan ketat ke data pribadi, penggunaan indikator keamanan sistem awal sebagai faktor yang mempengaruhi penentuan relevansi ancaman, tidak adanya pembagian tanggung jawab dalam hal pemodelan ancaman keamanan saat menggunakan hosting eksternal hanyalah beberapa kekurangan yang terus dibicarakan oleh komunitas keamanan informasi.

Dalam situasi seperti itu, pemilik informasi (operator) harus berimprovisasi, secara independen "menyelesaikan" dokumen untuk kebutuhan mereka sendiri. Pendekatan ini, pertama, tidak sepenuhnya legal (dalam perintahnya, FSTEC bersikeras menggunakan dokumen metodologis yang dikembangkan oleh mereka untuk menentukan ancaman keamanan), dan kedua, ini adalah tugas yang sangat tidak sepele, terutama dengan tidak adanya pengalaman yang relevan dari pelaksana. Dalam hal ini, Metodologi baru harus menjadi, jika bukan obat mujarab, maka alat yang sangat menyederhanakan proses pemodelan ancaman keamanan informasi.

Fitur utama dari teknik baru

Cakupan Metodologi Yang

pertama dan salah satu fitur pembeda yang paling penting dari Metodologi baru adalah cakupan aplikasinya, yang sekarang tidak terbatas hanya pada ISPD. Dokumen tersebut harus digunakan untuk menentukan ancaman terhadap keamanan informasi selama pemrosesannya dengan menggunakan objek apa pun, yang persyaratan perlindungannya telah disetujui oleh FSTEC. Objek tersebut, seperti yang disebutkan sebelumnya, termasuk objek penting dari CII, ISPD, GIS dan jenis sistem lainnya.

Selain itu, dokumen secara langsung memberikan kemungkinan untuk mengembangkan dan menggunakan metodologi industri / departemen / perusahaan,dengan mempertimbangkan kekhasan fungsi objek. Tidak ada prosedur untuk pengembangan dan persetujuan metode "tambahan", satu-satunya persyaratan adalah bahwa metode tersebut tidak boleh bertentangan dengan ketentuan Metodologi.

Penggunaan FSTEC BDU dalam Pemodelan Ancaman Keamanan

Sumber utama informasi tentang ancaman adalah FSTEC BDU, serta model dasar dan standar ancaman keamanan. Jika untuk objek CII dan GIS yang signifikan, pendekatan seperti itu telah diasumsikan sebelumnya, maka pertanyaan tentang menggunakan (atau tidak menggunakan) NDU dalam kaitannya dengan ISPD kini telah mendapatkan jawaban yang tidak ambigu.

Pendekatan ini terlihat cukup logis, jika bukan untuk satu "tetapi". Faktanya adalah bahwa berbagai "model ancaman dasar dan tipikal" saat ini menyisakan banyak hal yang diinginkan - hanya ada satu dokumen yang diterbitkan di domain publik yang termasuk dalam uraian ini, dan bahkan itu adalah ringkasan dan ditujukan untuk semua ISPD yang sama.

Apakah ini berarti bahwa dalam waktu dekat setelah persetujuan Metodologi, kita harus mengharapkan penambahan dalam jajaran model ancaman dasar dan tipikal? Pertanyaannya tetap terbuka.

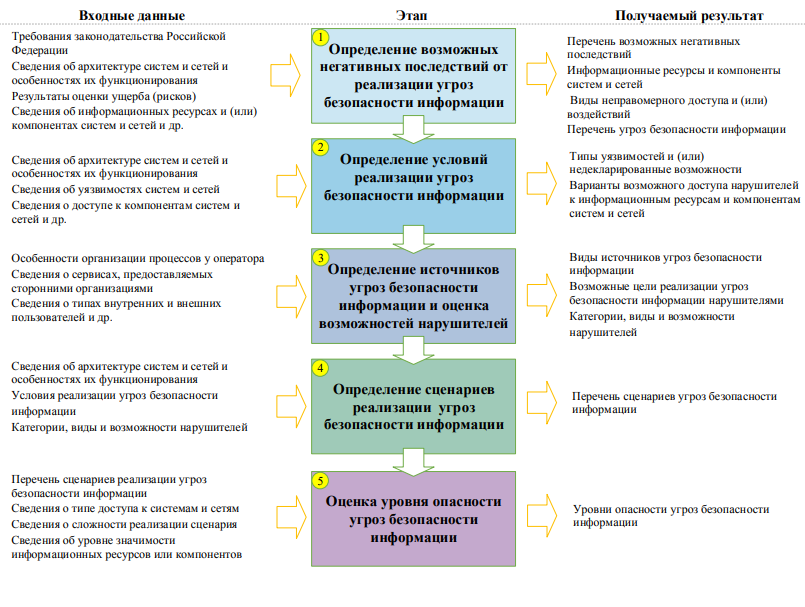

Urutan Pemodelan Ancaman Keamanan Urutan yang

diperbarui mencakup lima langkah dalam urutan tertentu. Skema proses total yang ditunjukkan dalam Metode adalah sebagai berikut:

UntukPenentuan relevansi ancaman terhadap keamanan informasi memenuhi tahapan dari yang pertama sampai yang keempat. Sesuai dengan Metodologi, ancaman keamanan akan relevan jika setidaknya ada satu skenario untuk penerapannya dan jika penerapannya akan menimbulkan konsekuensi negatif bagi pemilik informasi (operator) atau negara.

Tujuan dari tahap kelima adalah untuk menentukan bahaya dari setiap ancaman yang ada. Faktanya, karakteristik ini hanya untuk tujuan informasional.dan tidak secara langsung memengaruhi dokumen akhir yang dihasilkan oleh hasil simulasi, atau opsi yang memungkinkan untuk menetralkan ancaman. Dapat diasumsikan bahwa parameter ini harus digunakan untuk menentukan urutan penutupan ancaman, tetapi sejumlah kecil kemungkinan nilai indikator - "rendah", "sedang", "tinggi" - tidak memungkinkan melakukan hal ini dengan tingkat detail yang memadai. Selain itu, setiap ancaman yang telah turun ke langkah ini harus ditutup dengan satu atau lain cara, jadi melupakan tentang ancaman "tidak berbahaya" tidak akan berhasil. Dengan demikian, tujuan sebenarnya dari parameter ini tetap tidak diungkapkan sepenuhnya.

Perlu dicatat bahwa pekerjaan pemodelan ancaman keamanan harus dilakukan baik oleh pemilik informasi (operator) secara mandiri, atau dengan keterlibatan pemegang lisensi FSTEC. Pendekatan ini, sesuai dengan dokumen regulasi regulator, diterapkan saat ini.

Menentukan relevansi ancaman keamanan informasi Secara

lebih rinci, saya ingin membahas secara langsung prosedur untuk menentukan relevansi ancaman keamanan.

1. Jadi, pada tahap pertama, diusulkan untuk menentukan semua kemungkinan konsekuensi negatif dari penerapan ancaman keamanan. Penilaian kerusakan (risiko) sebelumnya akan membantu dalam hal inidari pelanggaran proses kritis utama, baik penilaian ahli, atau informasi yang diterima dari unit yang mengoperasikan sistem informasi.

Dengan pendekatan apa pun yang dipilih, perlu untuk menentukan sumber daya informasi yang memastikan pelaksanaan proses kritis (informasi itu sendiri, perangkat lunak dan perangkat keras, alat keamanan informasi, dll.) Dan jenis utama akses ilegal dalam kaitannya dengan masing-masing sumber daya. Manual berisi daftar jenis sumber daya utama dan akses ilegal ke sana, serta contoh mengidentifikasi kemungkinan konsekuensi negatif.

2. Pada tahap kedua, perlu ditentukanadanya potensi kerentanan dan jenisnya, adanya kemampuan yang tidak dideklarasikan dalam sistem informasi, serta kebutuhan untuk mengakses sistem untuk mengimplementasikan setiap ancaman keamanan.

Pengujian penetrasi merupakan metode utama untuk mengidentifikasi potensi kerentanan dalam sistem informasi pada tahap operasinya, termasuk dengan mempertimbangkan fungsionalitas dan pengaturan alat perlindungan.

3. Tahap berikutnya, tahap ketiga adalah mengidentifikasi pelanggar keamanan dan menilai kemampuan mereka.Diusulkan untuk mempertimbangkan ancaman antropogenik dan teknogenik sebagai sumber ancaman: yang pertama dianggap mutlak untuk semua sistem informasi, sedangkan yang terakhir hanya untuk sistem yang persyaratannya dikenakan pada stabilitas dan keandalan fungsinya.

Pendekatan untuk mengidentifikasi kemungkinan sumber ancaman antropogenik - pelanggar - adalah standar dan terdiri dari mengidentifikasi jenis pelanggar tertentu, potensi dan kemampuannya dalam melaksanakan ancaman terhadap sistem informasi yang dilindungi. Perlu dicatat bahwa jika ada hubungan antara sistem informasi dan Internet, penyusup eksternal dengan setidaknya berpotensi rendah selalu dianggap sebagai sumber ancaman yang sebenarnya.

Perlu juga diperhatikan bahwa menurut Metodologi baru,penyusup dapat memiliki salah satu dari empat tingkat potensi (dasar, dasar meningkat, menengah dan tinggi), sedangkan NDU, ketika menjelaskan sumber ancaman, hanya menggunakan 3 tingkat (rendah, sedang, dasar). Bagaimana memberikan korelasi yang benar dalam kasus ini adalah pertanyaan yang juga masih belum terjawab.

4. Pada tahap akhir, dilakukan analisis tentang kemungkinan taktik dan teknik untuk mengimplementasikan ancaman. Untuk menentukan kemungkinan skenario serangan, Metodologi menyarankan penggunaan taktik dan teknik yang diberikan di dalamnya, serta informasi tambahan dari database FSTEC atau database serangan komputer lainnya (kemungkinan besar, ini mengacu pada matriks ATT & CK dan pendekatan serupa).

Ada satu hal lagi yang perlu diperhatikan tentang NOS.Sampai saat ini, sumber daya ini tidak berisi informasi terstruktur apa pun tentang kemungkinan cara untuk mengimplementasikan ancaman, dan oleh karena itu tautan ke sana tampak tidak pantas.

Kutipan dari matriks taktik dan teknik yang disajikan dalam dokumen:

Secara umum, pendekatan yang diusulkan sangat menonjol karena aspek positifnya, terutama dengan latar belakang urutan yang disajikan dalam metodologi saat ini. Di antara "plus", setidaknya berikut ini bisa dibedakan:

- penolakan ketidaknyamanan untuk digunakan dan jauh dari parameter yang selalu benar dari keamanan awal sistem informasi dan kemungkinan realisasi ancaman yang digunakan dalam metodologi 2008;

- , ;

- , , – , , ;

- , , ;

- , .

Dengan demikian, langkah-langkah untuk menentukan relevansi ancaman keamanan merupakan proses integral dan terstruktur yang dapat memperhitungkan kekhasan fungsi berbagai jenis sistem informasi.

Pada saat yang sama, perlu dicatat fakta bahwa modernisasi pendekatan untuk menentukan relevansi ancaman membuatnya lebih memakan waktu. Seorang pelaksana (atau, lebih mungkin, sekelompok pelaksana) diharuskan memiliki pengetahuan yang mendalam tentang infrastruktur sistem dan berbagai bidang keamanan informasi, dari norma-norma legislatif hingga pemahaman (dan, lebih disukai, adanya keterampilan praktis) untuk mengimplementasikan berbagai jenis serangan.

Identifikasi ancaman keamanan terhadap infrastruktur yang dihosting di hosting eksternal

Perhatian khusus diberikan pada masalah inipemisahan tanggung jawab saat memodelkan ancaman terhadap sistem informasi yang terletak di pusat data eksternal dan layanan cloud.

Penentuan ancaman keamanan saat ini dalam situasi yang dipertimbangkan harus dilakukan oleh pemilik informasi bersama dengan hosting yang digunakan. Secara umum, hosting menentukan ancaman keamanan saat ini terhadap infrastruktur yang disediakannya dan membawa informasi ini ke kliennya - pemilik informasi (operator).

Misalnya, batasan pemodelan ancaman keamanan saat menyewa infrastruktur virtual adalah sebagai berikut:

Jika pemilik hosting tidak melakukan pemodelan ancaman, Metodologi tidak merekomendasikan penggunaan jasanya.Mengingat fakta bahwa ukuran rekomendasi seperti itu tidak selalu diperhatikan, pertanyaan tetap tentang bagaimana menjadi pemilik informasi jika dia memutuskan untuk menggunakan layanan hosting semacam itu.

Menjaga Model Ancaman Tetap Terbaru

Hasil pemodelan ancaman disusun dalam bentuk dokumen dalam formulir yang disajikan pada Lampiran Metodologi dan disetujui oleh kepala pemilik informasi (operator). Perlu diperhatikan bahwa bentuk dokumen yang diusulkan untuk digunakan memiliki struktur yang cukup standar, mengulangi bagian utama Metodologi, sedangkan tidak ada bagian yang menunjukkan kesimpulan di dalamnya.atau informasi lain yang menjelaskan apa yang harus dilakukan selanjutnya dengan ancaman ini. Pendekatan ini, sayangnya, memberi kesan sebuah dokumen yang belum selesai menggambarkan kejadian tersebut, yang diambil dari konteks umum.

Namun, mari kita lanjutkan ke tahap lebih lanjut dari siklus hidup model ancaman. Dapat dipahami bahwa selama seluruh periode pengoperasian sistem informasi, model ancaman harus diperbaruidengan mempertimbangkan perubahan persyaratan legislatif, perubahan arsitektur dan kondisi operasi sistem, identifikasi ancaman baru terhadap keamanan informasi. Dengan demikian, pembaruan FSTEC BDU juga harus mencakup pembaruan semua model ancaman keamanan informasi yang dikembangkan dan digunakan. Dengan mempertimbangkan fakta bahwa perubahan pada NOS relatif sering (dari 1 hingga 3 kali setahun, sesuai dengan informasi yang diberikan dalam database), maka perlu untuk kembali ke masalah memperbarui model ancaman secara teratur.

Pada saat yang sama, perlu dicatat bahwa model ancaman dapat terus diperbarui dalam bentuk dokumen elektronik. Apakah perlu dalam kasus ini untuk menyetujui dokumen semacam itu dengan kepala dan jika demikian, bagaimana tepatnya masih belum jelas.

Apakah Metodologi baru berhasil?

Draf dokumen yang diterbitkan menunjukkan bahwa dalam hal memastikan keamanan sistem informasi, regulator berusaha mengikuti perkembangan waktu dan pada saat yang sama mempertimbangkan keinginan pemilik sistem tersebut.

Dari keuntungan nyata dari Metodologi yang diperbarui, perlu diperhatikan:

- keserbagunaannya dan, oleh karena itu, kemungkinan menggunakannya untuk berbagai jenis sistem informasi;

- pendekatan terstruktur dan dapat dipahami untuk menentukan relevansi ancaman keamanan;

- ketergantungan relevansi ancaman pada faktor-faktor yang sangat penting - adanya potensi konsekuensi negatif dari pelaksanaan ancaman dan skenario pelaksanaannya.

Pada saat yang sama, ketika membaca Metodologi, terlihat jelas bahwa ini hanyalah sebuah draf, dan bukan versi final dari sebuah dokumen metodologi:

- referensi berulang ke NOS dalam konteks fungsi yang saat ini tidak diterapkan;

- ;

- , .

?

Versi baru Metodologi sangat berbeda dari yang sekarang. Jika dokumen ini disetujui (dan sejauh ini tidak ada alasan yang benar-benar signifikan mengapa hal ini mungkin tidak terjadi), pemilik sistem informasi akan menghadapi pertanyaan apakah mereka perlu memperbarui model ancaman yang ada dan, jika demikian, bagaimana dan kapan diperlukan lakukan.

Dan jika jawaban untuk pertanyaan pertama dengan tingkat probabilitas tinggi ada di afirmatif, maka tidak ada tempat untuk mendapatkan informasi tentang pertanyaan berikutnya. Jelas, beberapa penundaan diperlukan ketika Metodologi baru mulai berlaku. Melaksanakan pekerjaan yang mendetail dan berkualitas tinggi pada pemodelan ancaman adalah proses yang membutuhkan sumber daya yang signifikan, baik waktu maupun manusia.

Untuk mempelajari tentang sisi praktis dari masalah pemodelan ancaman keamanan, termasuk menggunakan Metodologi baru, ikuti terus sumber informasi kami.

Vladislav Pavlov

Spesialis Audit dan Konsultasi, Acribia