Kami terus mengenalkan Anda tentang konsekuensi dari aktivitas penjahat dunia maya, karena seperti yang dikatakan Praemonitus, praemunitus di zaman kuno, yang diperingatkan sebelumnya telah disingkirkan.

Hanya dengan mengetahui seperti apa musuh Anda, Anda dapat mempersiapkan diri untuk pertemuannya.

Hari ini kami ingin berbicara tentang serangan DDoS (penolakan layanan terdistribusi) besar pada paruh pertama tahun 2020.

Pada 21 Juni, layanan Cloudflare mengalami serangan DDoS volume tinggi, yang mencapai 754 juta paket per detik. Serangan itu berlangsung selama empat hari, dimulai pada 18 Juni dan hingga 21 Juni: lalu lintas yang menyerang dikirim dari lebih dari 316.000 alamat IP ke satu alamat IP Cloudflare, yang terutama digunakan untuk situs web dengan paket gratis.

Selama empat hari ini, serangan tersebut menggunakan kombinasi dari tiga vektor serangan TCP: banjir SYN, banjir ACK, dan banjir SYN-ACK. Serangan berlanjut selama beberapa jam dengan kecepatan melebihi 400-600 Mpps dan memuncak beberapa kali lipat lebih dari 700 Mpps dengan puncak maksimum 754 Mpps. Penyerang mencoba menekan router dan perangkat di pusat data dengan kecepatan paket tinggi.

Cloudflare mengatakan mereka dapat mengurangi serangan itu, meskipun beberapa laporan menunjukkan itu hanya tindakan pencurian data besar-besaran atau tes sebelum serangan beberapa hari kemudian.

Cloudflare — , CDN, DDoS-, DNS. Cloudflare .

: (2009 .–)

: 287 USD (2019 .)

-: -, ,

: 2009 ., -, ,

: , ,

Juga pada 21 Juni, Akamai menekan serangan DDoS PPS (paket per detik) terbesar yang sebelumnya tercatat di platform. Serangan itu menghasilkan 809 Mpps (jutaan paket per detik), menargetkan bank besar dari Eropa. Menurut perwakilan perusahaan, ini adalah rekor industri baru untuk serangan bertarget PPS.

Fitur dari serangan ini adalah pertumbuhan alamat IP sumber yang eksplosif. Ini menunjukkan bahwa lalu lintas sangat terdistribusi, selain itu, selain volume alamat, kekhasannya adalah bahwa hampir semua lalu lintas berasal dari IP yang tidak berpartisipasi dalam serangan hingga tahun 2020, yang menandakan munculnya botnet baru.

Tidak seperti biasanya, 96,2% dari alamat IP asli ditemukan untuk pertama kalinya (atau setidaknya tidak dilacak sebagai bagian dari serangan dalam sejarah baru-baru ini). Tim mengamati beberapa vektor serangan berbeda yang berasal dari 3,8% dari alamat IP asli yang tersisa, mencocokkan satu vektor serangan yang terlihat dalam serangan ini bersama-sama dengan yang lain. Dalam hal ini, sebagian besar alamat IP asli diidentifikasi di ISP utama, yang berarti komputer pengguna akhir yang dikompromikan.

Serangan tanggal 21 Juni berbeda tidak hanya dalam ukurannya, tetapi juga dalam kecepatan saat mencapai puncaknya. Serangan itu meroket dari lalu lintas normal menjadi 418 Gbps hampir seketika, mencapai ukuran puncaknya 809 Mpps dalam waktu sekitar dua menit. Total, serangan itu berlangsung hampir 10 menit.

Akamai Technologies — -, . 240 000 .

-: , ,

: 2,894 USD (2019 .)

: 1998 .

: (1 . 2013 .–)

: , , ,

Sebelumnya, Amazon AWS Shield melunasi serangan BPS dengan kapasitas 2,3 TB / detik. Serangan terhadap Akamai 418 Gbps tidak terlihat besar dari sudut pandang ini, tetapi jangan lupa bahwa ini adalah jenis serangan yang berbeda, sebelumnya rekor volume lalu lintas serangan PP hanya 293,1 juta paket per detik, yaitu 2, 7 kali lebih sedikit dari insiden Akamai.

Laporan Lansekap Ancaman AWS Shield tidak mengungkapkan klien AWS mana yang ditargetkan serangan itu, tetapi menyebutkan bahwa DDoS diatur menggunakan server web CLDAP yang telah disusupi. Penanggulangan serangan itu berlangsung selama tiga hari sampai mati.

Amazon — , - .

:

: 5 1994 ., , ,

: ( 1996 .–)

-: , ,

: 280,522 USD (2019 .)

Tahun 2020 diadakan di bawah panji memerangi epidemi virus corona COVID-2019, yang memengaruhi cara kami bekerja dan berbisnis, komunikasi antar pengguna, serta tujuan dan metode serangan oleh penjahat dunia maya.

Karena peningkatan aktivitas dalam penggunaan layanan pengiriman, platform pendidikan, server game, sarana komunikasi jarak jauh, peningkatan minat pada sumber daya informasi yang bersifat medis, penekanan pada serangan terhadap jaringan juga telah berubah.

Secara khusus, pada bulan Maret ada upaya untuk memblokir pekerjaan Departemen Kesehatan dan Layanan Kemanusiaan (HHS) AS, beberapa preman online, seperti yang dikatakan oleh perwakilan Kementerian dengan warna-warni, manfaat HHS, dalam persiapan untuk menanggapi epidemi, menetapkan perlindungan tambahan dan kapasitas tambahan untuk sumber dayanya. untuk mencegah gangguan dalam pekerjaan.

Juga pada bulan Maret, jaringan rumah sakit Assistance Publique - Hôpitaux de Paris (APHP) di Paris, yang terdiri dari 44 institusi, diserang, beberapa sistem tidak tersedia selama beberapa jam, meskipun hal ini menyebabkan ketidaknyamanan dalam pekerjaan staf, khususnya, karyawan jarak jauh , tetapi dalam kasus ini serangan itu berhasil dipukul mundur.

Layanan pengiriman makanan yang kurang beruntung Takeaway.com (Lieferando.de), penjahat menyerang mereka pada saat jumlah pesanan meningkat tajam, tetapi mereka hanya dapat menerima pesanan, dan serangan penolakan layanan yang didistribusikan di situs mengganggu pemrosesan. Untuk menghentikan pengepungan, para penjahat memeras 2 bitcoin. Jitse Groen, pendiri dan CEO Takeaway, kemudian men-tweet sebuah postingan dengan screenshot pesan mereka.

Para penjahat dunia maya tidak dibayar tebusan, tetapi karena ukuran jaringan pengiriman, yang lebih dari lima belas ribu restoran di Jerman, konsekuensi dari serangan DDoS sangat signifikan baik bagi pelanggan dan pemilik restoran maupun untuk layanan itu sendiri. Lieferando juga harus memberi kompensasi kepada pengguna untuk pesanan yang dibayar tetapi tidak terpenuhi.

Situasi yang sama terjadi dengan layanan pengiriman Belanda Thuisbezorgd.

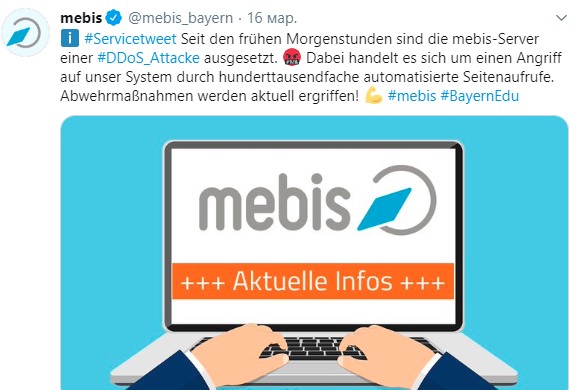

Ddosili pada bulan Maret, platform online Mebis di Jerman, yang menargetkan pendidikan online anak-anak sekolah Bavaria.

Pada hari pertama peralihan ke pembelajaran jarak jauh, ratusan ribu tampilan halaman otomatis menonaktifkan situs selama beberapa jam.

Masalah juga diamati pada platform game, khususnya, Blizzard dan game multipemain EVE Online, terutama yang terakhir, berada di bawah serangan serangan DDOS selama sembilan hari.

Pada bulan Januari, server Wargaming menjadi sasaran serangan DDoS yang berkepanjangan. Pemain World of Tanks, World of Warships, dan World of Warplanes mengalami masalah saat masuk dan keluar dari server.

Mereka juga menyerang server lembaga pemerintah di Yunani, situs web kementerian, layanan darurat, dan bahkan polisi negara itu rusak.

FBI melaporkan bahwa situs pendaftaran pemilih AS diserang pada bulan Februari. Para peretas menggunakan teknik pseudo-random attack on subdomains (PRSD), kueri yang terjadi setidaknya selama satu bulan dengan interval sekitar dua jam, dengan tingkat kueri memuncak pada sekitar 200.000 kueri DNS.

Daftar serangan masih jauh dari lengkap, tetapi tidak semuanya layak disebutkan, dan kami sangat menyadari bahwa dalam beberapa kasus, dengan kedok DDoS, perusahaan dapat menyembunyikan ketidakmampuan mereka dalam mendukung peningkatan jumlah pengguna, tanpa memperkirakan kapasitas tambahan dalam peralatan dan layanan mereka.

Periklanan

Server dengan perlindungan DDoS gratis - itu tentang kami! Semua server di luar kotak dilindungi dari serangan DDoS.