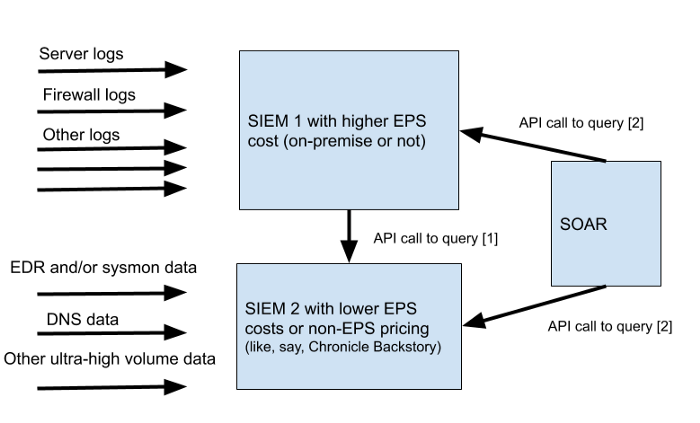

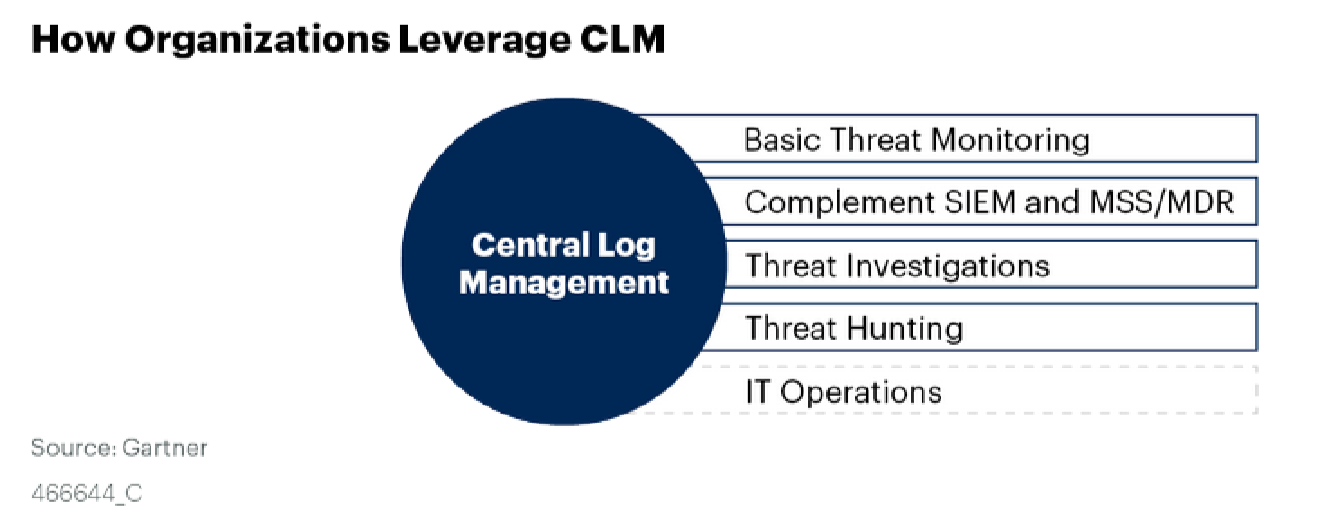

Tampak menyeramkan, tetapi terkadang arsitektur ini berfungsi dalam produksi. Kompleksitas membunuh keamanan, dan umumnya membunuh segalanya. Faktanya, untuk kasus seperti itu (saya sedang berbicara tentang menurunkan biaya kepemilikan) terdapat seluruh kelas sistem - Central Log Management (CLM). Menulis tentang Gartner ini , menganggap mereka diremehkan. Berikut rekomendasinya:

- Gunakan kemampuan dan alat CLM ketika ada kendala anggaran dan personel, persyaratan pemantauan keamanan, dan persyaratan kasus penggunaan tertentu.

- Menerapkan CLM untuk memperluas pengumpulan dan analisis log saat solusi SIEM terlalu mahal atau rumit.

- Investasikan dalam alat CLM dengan penyimpanan yang efisien, pengambilan cepat, dan visualisasi yang fleksibel untuk meningkatkan investigasi / analisis insiden keamanan dan dukungan pencarian ancaman.

- Pastikan bahwa faktor dan pertimbangan yang berlaku dipertimbangkan sebelum menerapkan solusi CLM.

Pada artikel ini, kita akan berbicara tentang perbedaan dalam pendekatan perizinan, menangani CLM dan berbicara tentang sistem spesifik kelas ini - Quest InTrust . Detail di bawah potongan.

Di awal artikel ini, saya berbicara tentang pendekatan baru untuk lisensi Splunk. Jenis perizinan dapat dibandingkan dengan tarif sewa mobil. Katakanlah model CPU adalah mobil hemat bahan bakar dengan jarak tempuh dan bensin tidak terbatas. Anda dapat pergi ke mana saja tanpa batasan jarak, tetapi Anda tidak dapat melaju dengan sangat cepat dan karenanya berkendara sejauh beberapa kilometer setiap hari. Lisensi berbasis data mirip dengan mobil sport dengan model bayar per jarak tempuh. Anda terkenal dapat menumpuk di jarak jauh, tetapi Anda harus membayar lebih karena melebihi batas jarak tempuh harian.

Untuk mendapatkan keuntungan dari penggunaan lisensi berbasis beban, Anda harus memiliki rasio inti CPU sekecil mungkin untuk mengunduh GB data. Dalam praktiknya, ini berarti seperti:

- .

- .

- ( CPU ).

Hal yang paling bermasalah di sini adalah data yang dinormalisasi. Jika Anda ingin SIEM menjadi agregator dari semua log di organisasi, dibutuhkan banyak upaya penguraian dan pasca-pemrosesan. Jangan lupa bahwa Anda juga perlu memikirkan arsitektur yang tidak akan terlepas dari beban, mis. server tambahan akan diperlukan, dan oleh karena itu prosesor tambahan.

Lisensi volume didasarkan pada jumlah data yang dikirim ke rahang SIEM. Sumber data tambahan dapat dihukum dengan rubel (atau mata uang lain) dan ini membuat Anda berpikir tentang apa yang sebenarnya tidak ingin Anda kumpulkan. Untuk mengelabui model perizinan ini, Anda dapat menggigit data sebelum dimasukkan ke dalam sistem SIEM. Salah satu contoh normalisasi sebelum injeksi adalah Elastic Stack dan beberapa SIEM komersial lainnya.

Akibatnya, kami melihat bahwa pemberian lisensi untuk infrastruktur efektif ketika Anda hanya perlu mengumpulkan data tertentu dengan pra-pemrosesan yang minimal, dan lisensi berdasarkan volume tidak akan memungkinkan Anda untuk mengumpulkan semuanya sama sekali. Pencarian untuk solusi perantara meminta kriteria berikut:

- Penyederhanaan agregasi dan normalisasi data.

- Memfilter kebisingan dan data yang paling tidak penting.

- Memberikan kemampuan analisis.

- Mengirim Data yang Difilter dan Dinormalisasi ke SIEM

Akibatnya, sistem SIEM target tidak perlu menghabiskan daya CPU tambahan untuk pemrosesan dan dapat memanfaatkan hanya dengan mengidentifikasi peristiwa terpenting tanpa mengurangi visibilitas apa yang terjadi.

Idealnya, solusi middleware seperti itu juga harus menyediakan kemampuan deteksi dan respons real-time yang dapat digunakan untuk mengurangi dampak tindakan yang berpotensi berbahaya dan menggabungkan seluruh aliran peristiwa menjadi potongan data yang mudah dan sederhana menuju SIEM. Nah, SIEM kemudian dapat digunakan untuk membuat agregasi tambahan, korelasi, dan proses notifikasi.

Solusi perantara misterius itu tidak lebih dari CLM yang saya sebutkan di awal artikel. Beginilah Gartner melihatnya:

Sekarang Anda dapat mencoba mencari tahu bagaimana InTrust mematuhi rekomendasi Gartner:

- , .

- .

- — , CLM, BI- .

- ( ).

Quest InTrust menggunakan sistem penyimpanannya sendiri dengan kompresi data hingga 40: 1 dan tingkat deduplikasi yang tinggi, yang mengurangi overhead penyimpanan untuk sistem CLM dan SIEM.

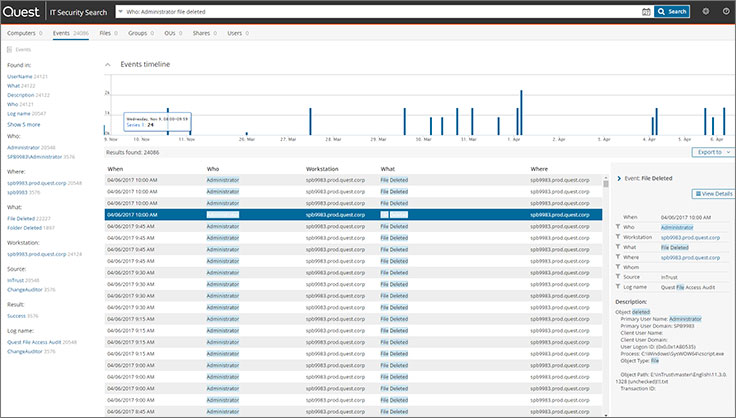

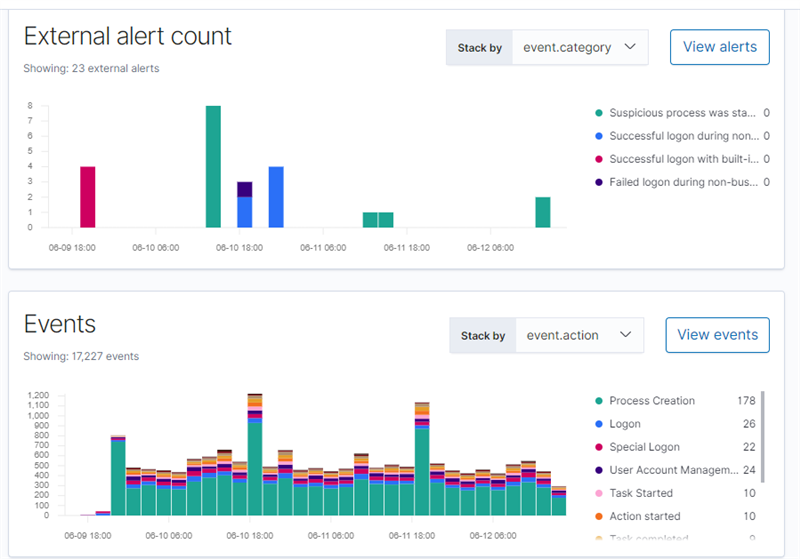

Konsol Pencarian Keamanan TI dengan pencarian seperti google

Modul khusus dengan antarmuka web Pencarian Keamanan TI (ITSS) dapat terhubung ke data peristiwa di penyimpanan InTrust dan menyediakan antarmuka sederhana untuk mencari ancaman. Antarmuka disederhanakan ke titik yang berfungsi seperti Google untuk data log peristiwa. ITSS menggunakan garis waktu untuk hasil kueri, dapat menggabungkan dan mengelompokkan bidang acara, dan efektif dalam membantu Anda menemukan ancaman.

InTrust memperkaya acara Windows dengan SID, nama file, dan SID. InTrust juga menormalkan peristiwa menjadi skema W6 sederhana (Siapa, Apa, Di mana, Kapan, Siapa, dan Dari mana - siapa, apa, di mana, kapan, siapa dan dari mana) sehingga data dari sumber yang berbeda (peristiwa Windows asli, log Linux atau syslog) dapat dilihat dalam satu format dan di konsol pencarian tunggal.

InTrust mendukung fungsi peringatan, deteksi, dan respons waktu nyata yang dapat digunakan sebagai sistem mirip EDR untuk meminimalkan kerusakan yang disebabkan oleh aktivitas yang mencurigakan. Aturan keamanan internal mendeteksi, tetapi tidak terbatas pada, ancaman berikut:

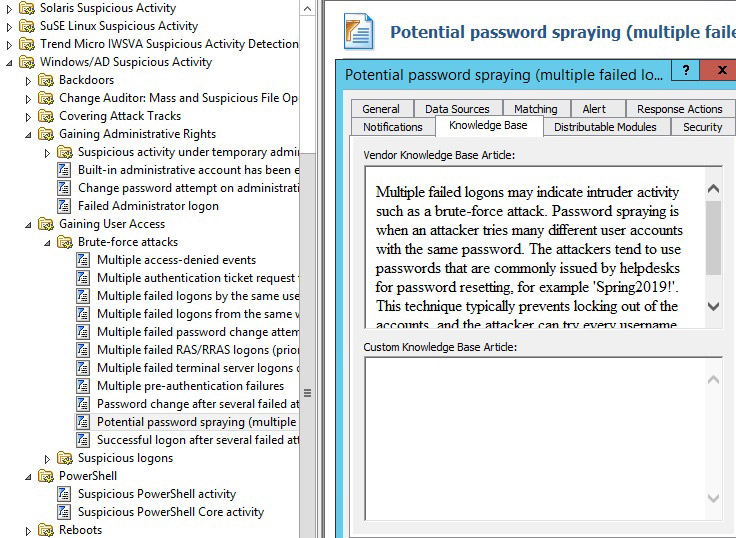

- Penyemprotan kata sandi.

- Kerberoasting.

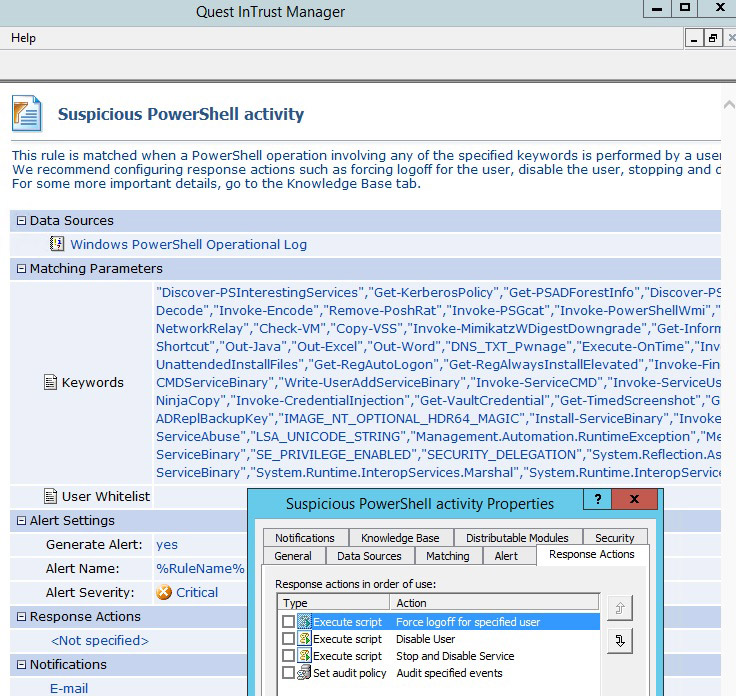

- Aktivitas PowerShell yang mencurigakan, seperti menjalankan Mimikatz.

- Proses seperti ransomware LokerGoga mencurigakan.

- Enkripsi menggunakan log CA4FS.

- Masuk dengan akun istimewa di workstation.

- Serangan menebak kata sandi.

- Penggunaan yang mencurigakan dari grup pengguna lokal.

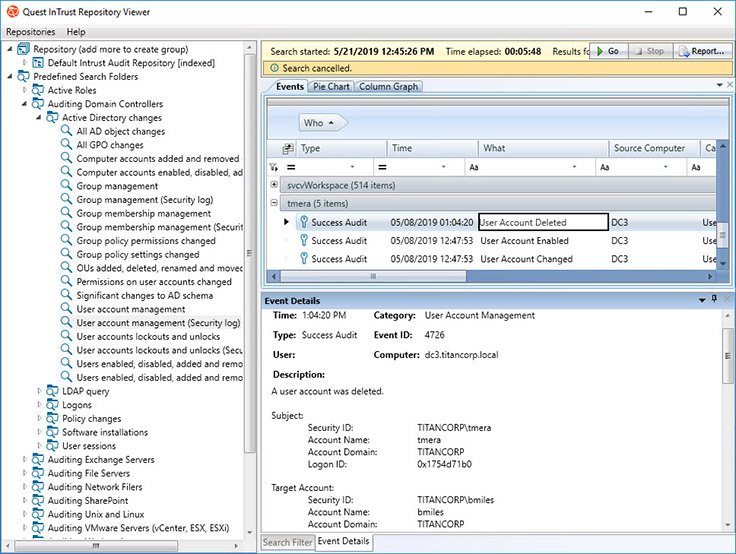

Sekarang saya akan menunjukkan beberapa screenshot dari InTrust itu sendiri, sehingga saya bisa mengetahui kemampuannya.

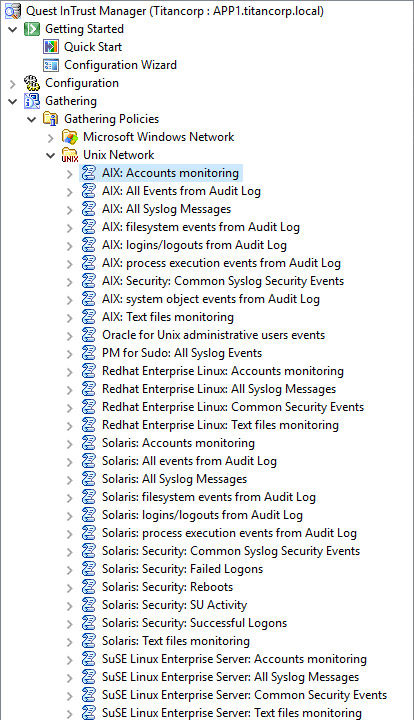

Filter standar untuk mencari potensi kerentanan

Contoh sekumpulan filter untuk mengumpulkan data mentah

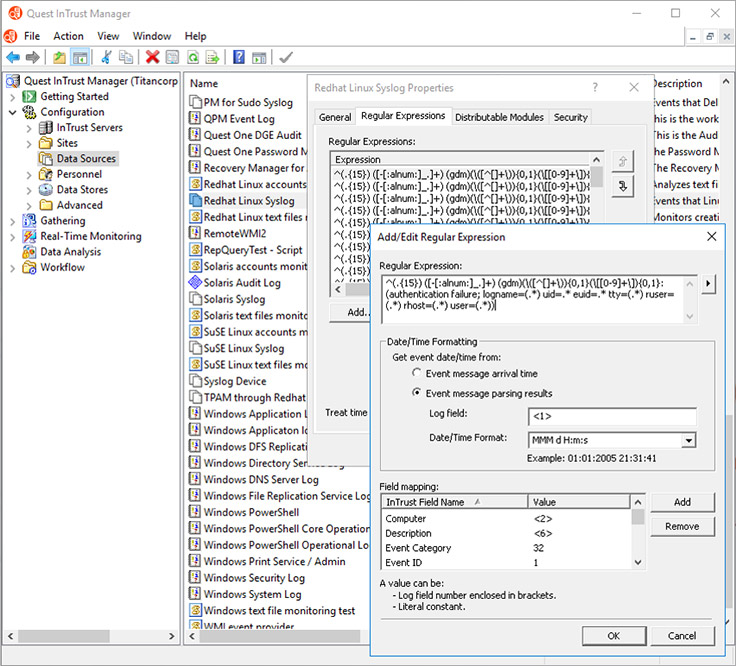

Contoh penggunaan ekspresi reguler untuk membuat reaksi terhadap suatu peristiwa

Contoh Aturan Pencarian Kerentanan PowerShell

Basis pengetahuan

bawaan dengan deskripsi kerentanan InTrust adalah alat yang ampuh yang dapat digunakan baik sebagai solusi independen maupun sebagai bagian dari sistem SIEM, seperti yang saya jelaskan di atas. Mungkin keuntungan utama dari solusi ini adalah Anda dapat mulai menggunakannya segera setelah instalasi. InTrust memiliki pustaka aturan yang besar untuk mendeteksi ancaman dan menanggapinya (misalnya, memblokir pengguna).

Dalam artikel tersebut, saya tidak berbicara tentang integrasi kotak. Tetapi tepat setelah instalasi, Anda dapat mengonfigurasi acara pengiriman ke Splunk, IBM QRadar, Microfocus Arcsight atau melalui webhook ke sistem lain. Di bawah ini adalah contoh antarmuka Kibana dengan acara dari InTrust. Elastic Stack sudah memiliki integrasi, dan jika Anda menggunakan versi gratis dari Elastic, InTrust dapat digunakan sebagai alat untuk mendeteksi ancaman, melakukan peringatan proaktif dan mengirim pemberitahuan.

Semoga artikel ini memberikan sedikit pengenalan tentang produk ini. Kami siap memberikan InTrust kepada Anda untuk tes atau untuk melakukan proyek percontohan. Aplikasi dapat ditinggalkan dalam formulir umpan balik di situs web kami.

Baca artikel kami yang lain tentang keamanan informasi:

Mengidentifikasi serangan ransomware, mendapatkan akses ke pengontrol domain, dan mencoba menahan serangan ini

Apa yang berguna dari log workstation Windows (artikel populer)

Melacak siklus hidup pengguna tanpa tang dan selotip

Dan siapa yang melakukannya? Kami mengotomatiskan audit keamanan informasi

Berlangganan ke halaman kami di Facebook , kami menerbitkan catatan pendek dan tautan menarik di sana.