Mobil modern berubah dari kendaraan mekanis menjadi gadget elektronik di atas roda - mereka mengunduh pembaruan firmware dari Internet, mengirimkan informasi diagnostik ke pabrikan dan memiliki antarmuka untuk koneksi jarak jauh. Akibatnya, risiko keamanan siber ditambahkan ke risiko biasa untuk mobil. Studi baru kami dikhususkan untuk mempelajari ancaman ini , kesimpulan paling penting yang akan kami bagikan di posting ini.

Fitur mobil yang terhubung

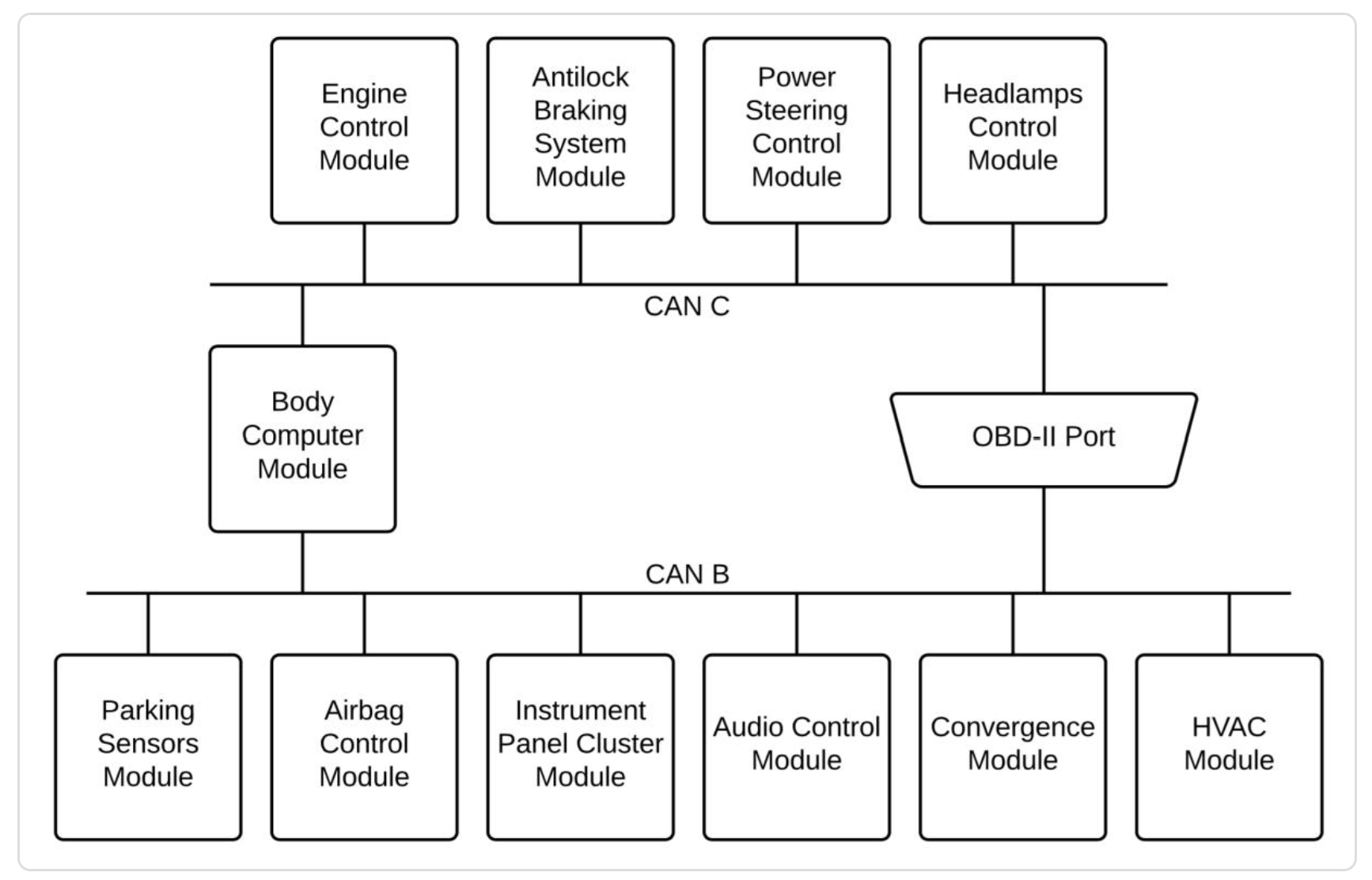

Unit teknologi mobil pintar dikendalikan melalui unit kontrol elektronik (ECU). ECU adalah komputer yang mengumpulkan data dari sensor, sakelar, tombol yang terhubung dengannya, memprosesnya dan mengirimkan perintah ke aktuator. Bagian terpenting dari setiap ECU adalah firmware-nya - perangkat lunak yang menjadi sandaran keandalan fungsi kendaraan. Beberapa kendaraan memiliki lebih dari 100 ECU.

Komunikasi antar ECU berlangsung menggunakan protokol CAN / CAN FD, LIN, MOST, Ethernet dan FlexRay. Fitur umum mereka adalah peningkatan keandalan. Mereka tahan terhadap kegagalan dalam kondisi mengemudi kendaraan yang keras, tetapi tidak satupun dari mereka menyediakan fitur keamanan bawaan seperti enkripsi data atau otentikasi perangkat.

Dalam waktu dekat, model massal diharapkan akan dilengkapi dengan Advanced Driver Assistance Systems (ADAS), autopilot, dan sistem kendaraan-ke-kendaraan (V2V) dan infrastruktur jalan raya (V2I). Sistem ini akan membantu mencegah atau mengurangi kecelakaan di jalan raya, tetapi juga akan menciptakan peluang baru bagi penyerang.

Popularitas berbagi mobil telah membuat fungsi kontrol armada terpusat diminati, misalnya, kemampuan untuk melacak setiap mobil secara real time, mengumpulkan data telemetri, dan mengontrol mode pengoperasian mesin.

Permintaan akan teknologi baru memaksa pembuat mobil mempersingkat siklus pengembangan dan produksi untuk terus mempercepat laju adopsi teknologi baru. Perlombaan kecanggihan teknologi membuat masalah keamanan siber tidak terselesaikan. Hasilnya logis: mobil baru mengandung banyak potensi kerentanan.

Ancaman dunia maya mobil

Mobil yang terhubung ke Internet memiliki sejumlah besar port terbuka yang berpotensi dapat dieksploitasi oleh penjahat dunia maya. Dan mengingat sikap pengembang mobil yang dangkal terhadap masalah keselamatan, menembus ECU yang tersedia adalah tugas yang relatif sederhana. Setelah menguasai satu modul, penyerang dapat berpindah dari satu blok kontrol ke blok lainnya dan melakukan berbagai macam serangan, misalnya:

- DoS- , ;

- - ;

- , , ;

- ;

- , , .

Sumber ancaman tambahan seringkali adalah pemilik mobil itu sendiri, yang merupakan penggemar chip-tuning. Mereka membeli pemindai Wi-Fi atau Bluetooth yang terhubung ke bus CAN melalui konektor diagnostik OBD-II. Biasanya, firmware pemindai semacam itu tidak berisi alat perlindungan terhadap serangan, jadi siapa pun dapat duduk di samping laptop, mengontrol dongle dan menambahkan sedikit "penyetelan chip" sesuai kebijakan mereka.

Perangkat multimedia yang dipasang di kepala

Elemen rentan lainnya yang jarang diperhitungkan adalah unit kepala multimedia dengan navigasi GPS dan fungsi lainnya. Pemilik mobil seringkali mengganti sistem multimedia standar dengan alternatif untuk mendapatkan fitur tambahan.

Sebagian besar perangkat ini berjalan pada versi Android usang yang hampir tidak diperbarui. Populer di kalangan pengemudi, adaptasi otomatis volume suara dengan kecepatan mengemudi mengharuskan head unit dihubungkan ke bus CAN. Akibatnya, penyerang jarak jauh dapat mengeksploitasi kerentanan Android yang diketahui untuk meluncurkan serangan pada bus CAN.

Hal yang paling menjengkelkan: versi Android yang rentan digunakan bahkan di perangkat multimedia standar di beberapa mobil.

Firmware tidak aman

Hampir setiap pemilik mobil pintar menginginkan mobil ini lebih cepat dan lebih bertenaga dari yang dibayangkan pabrikan. Dan yang terbaik dari semuanya, jika Anda dapat menambahkan fungsi model lama ke model lebih muda yang lebih murah. Bengkel garasi yang berspesialisasi dalam modifikasi semacam itu menggantikan firmware ECU, yang merupakan OS bersama dengan bootloader. Para pengrajin ini bahkan tidak terganggu oleh fakta bahwa file firmware harus ditandatangani dengan tanda tangan digital pabrikan: dengan memodifikasi kode di ECU, mereka menonaktifkan verifikasi tanda tangan, akibatnya unit bekerja dengan firmware apa pun, termasuk berbahaya.

Kerentanan di bus CAN

Dikembangkan oleh Bosch pada tahun 1983, bus CAN secara resmi diperkenalkan pada tahun 1986 dan pertama kali digunakan pada kendaraan produksi pada tahun 1989. Empat tahun kemudian, ISO mengadopsi CAN sebagai standar untuk mobil, dan sejak itu, bus ini dan protokol terkait untuk komunikasi telah digunakan di hampir setiap kendaraan.

Sistem kendaraan terhubung ke CAN. Sumber: Trend Micro

Semua perangkat kendaraan berkomunikasi melalui bus CAN. Berkat ini, kepala perangkat multimedia mengenali, setelah menerima informasi tentang kantung udara yang dipasang, bahwa Anda perlu menghubungi layanan darurat dan melaporkan kecelakaan tersebut.

Perangkat yang terhubung ke CAN berinteraksi satu sama lain, mengirimkan pesan khusus - bingkai. Pesan-pesan ini dapat berisi berbagai informasi, termasuk pesan kesalahan. Tim peneliti gabungan telah mengembangkan serangan pada bus CAN yang mengeksploitasi fitur penanganan kesalahan dalam kasus ini:

- kesalahan terjadi saat perangkat membaca nilai yang tidak sesuai dengan nilai asli yang diharapkan pada bingkai;

- ketika perangkat mendeteksi kejadian seperti itu, perangkat akan menulis pesan kesalahan ke bus CAN untuk "memanggil kembali" bingkai yang salah dan memberi tahu perangkat lain untuk mengabaikannya;

- , , CAN, Bus Off, . . CAN - CAN, — , ;

- , , Bus Off, .

Ini bisa menjadi berbahaya dan bahkan fatal, terutama jika airbag atau ABS bisa dinonaktifkan dengan cara ini.

Untuk melakukan serangan, cukup dengan menghubungkan perangkat ke CAN, yang akan mengirim ulang frame dengan kesalahan ke CAN. Dan untuk mobil yang terhubung, tidak diperlukan perangkat - cukup manfaatkan kerentanan di ECU dan luncurkan serangan dari jarak jauh.

Presentasi Trend Micro di CAN Attack:

Di atas telah diuji dalam praktiknya. Pada 2015, Charlie Miller dan Chris Valasek mendemonstrasikan peretasan jarak jauh dari Jeep Cherokee yang terhubung . Pengemudi, yang diperingatkan tentang eksperimen tersebut, melaju ke jalan raya, setelah itu para peneliti mengambil alih kendali sistem mobilnya. Mereka menyalakan musik dan AC dengan kecepatan penuh, mengatur bilah penghapus agar berfungsi, dan kemudian memaksa mobil merangkak seperti kura-kura, sehingga pengemudi lain membunyikan klakson peserta tes, menyalipnya. Dan yang terburuk: dia tidak bisa berbuat apa-apa - kontrol AC, sistem multimedia, dan bahkan pedal gas dicegat oleh peretas. Setelah publikasi hasil percobaan , Chrysler menarik kembali 1,4 juta kendaraandilengkapi dengan sistem UConnect yang diretas dari jarak jauh yang digunakan para peneliti untuk meretas Jeep Cherokee.

Untuk mengatasi masalah keamanan yang terpendam ini, grup industri ISO / SAE telah mengembangkan seperangkat pedoman untuk keselamatan kendaraan yang terhubung - ISO / SAE 21434 .

Apa yang ditawarkan standar baru

Mengatur keselamatan dimanapun

Ini berarti bahwa keselamatan harus menjadi bagian wajib dari semua proses mulai dari konsepsi dan pengembangan hingga produksi, operasi, pemeliharaan, dan dekomisioning. Manajemen risiko harus didasarkan pada standar ISO 31000 yang telah terbukti.

Kerangka kerja manajemen risiko sesuai dengan ISO 31000. Sumber: Trend Micro

Pemantauan risiko

Dalam kasus potensi insiden keamanan, standar menyediakan pos pemeriksaan untuk semua perusahaan, pemasok dan pemasok:

- Manajemen keamanan siber top-down harus didasarkan pada pemantauan risiko yang berkelanjutan di seluruh organisasi, termasuk produksi dan seluruh rantai pasokan;

- Untuk menerapkan keamanan siber top-down, organisasi akan membutuhkan budaya keamanan siber yang kuat dan penekanan pada pelatihan yang berkualitas;

- manajer di semua tingkatan harus bekerja untuk mengintegrasikan pengetahuan keamanan siber di semua tahap bisnis dan menerapkannya di departemen mereka; untuk melakukannya, Anda dapat menggunakan rekomendasi standar manajemen keamanan informasi ISO / IEC 27001.

Langkah-langkah untuk memastikan penerapan standar keamanan informasi sesuai dengan ISO 27001. Sumber: Trend Micro.

Penilaian Peristiwa Keamanan Siber

Proses ini menentukan tingkat dampak peristiwa keamanan siber dan tanggapan yang sesuai. Setiap peristiwa perlu dianalisis untuk menentukan bagaimana pengaruhnya terhadap objek atau komponen. Dengan mempertimbangkan keputusan untuk menghilangkan risiko, maka prosedur respon dapat diterapkan pada tahapan selanjutnya.

Analisis kerentanan

Untuk setiap kerentanan yang teridentifikasi, perlu ditentukan apakah kerentanan tersebut dapat digunakan untuk serangan. Semua kesalahan dan kejadian harus dianalisis untuk mengidentifikasi potensi kerentanan, misalnya:

- persyaratan atau spesifikasi yang hilang;

- kekurangan arsitektur atau desain, termasuk desain protokol keamanan yang salah;

- kelemahan atau implementasi yang salah dari protokol keamanan, termasuk kesalahan perangkat keras dan perangkat lunak;

- kelemahan dalam proses dan prosedur perusahaan, termasuk penyalahgunaan dan pelatihan pengguna yang tidak memadai;

- penggunaan fungsi usang, termasuk algoritma kriptografi.

Manajemen kerentanan

Untuk mencegah calon penjahat mengeksploitasi kerentanan yang ditemukan, langkah-langkah berikut dapat diambil:

- penghentian sementara komponen non-kritis;

- pemberitahuan risiko kepada pengguna;

- pengembangan dan tinjauan perbaikan kode oleh tim pengembangan;

- membuat dan menerapkan patch keamanan.

Perbarui manajemen

Untuk kebanyakan mobil yang dijual, update firmware hanya bisa dilakukan di service center resmi, karena:

- pemasangan pembaruan untuk ECU kritis tidak dapat dilakukan saat sedang dipindahkan demi keselamatan pengguna;

- Ukuran total pembaruan perangkat lunak yang memerlukan penginstalan bisa beberapa gigabyte, sehingga waktu dan bandwidth menjadi faktor penting yang membatasi penerapan langsungnya;

- memperbarui ECU dapat menonaktifkannya, yang berarti ECU harus diganti dengan yang dapat diservis di pusat layanan resmi.

Akibatnya, pembaruan biasanya hanya dilakukan ketika pengguna menerima pesan kerusakan dan bukan untuk alasan keamanan. Akibatnya, sebagian besar mobil tidak diperbarui selama bertahun-tahun.

"Kendaraan - Rekayasa Pembaruan Perangkat Lunak" ISO / AWI 24089 baru dimaksudkan untuk mengatasi masalah ini. Saat ini sedang dalam tahap awal pengembangan, jadi sulit untuk mengatakan bagaimana hal itu akan mempengaruhi prosedur pembaruan.

Bagaimana menjadi

Kami mengusulkan pendekatan berlapis-lapis untuk mengamankan kendaraan yang terhubung, baik menggunakan intelijen lanskap ancaman paling mutakhir dan menyediakan langkah-langkah keamanan pra-konstruksi untuk kendaraan, jaringan, dan layanan tambahan. Tindakan ini harus secara signifikan mengurangi kemungkinan serangan yang berhasil dan mengurangi kemungkinan konsekuensinya.

Sangat penting untuk mempertahankan pendekatan holistik untuk meningkatkan keamanan kendaraan yang terhubung, sambil menghindari solusi berpasir. Ini adalah satu-satunya cara untuk mencapai kontrol manajemen yang seragam di seluruh sistem.

Pendekatan yang direkomendasikan untuk mengamankan kendaraan yang terhubung adalah sistem keamanan multi-layer yang mulus. Sumber: Trend Micro.

Untuk melakukan ini, perusahaan dan pemasok harus menerapkan solusi yang andal dan fungsional itu

- mendukung kontrol mobil yang terhubung;

- melindungi dari serangan yang ditujukan pada kendaraan, jaringan yang terhubung, dan sistem backend;

- menyediakan konteks tunggal untuk peristiwa dari setiap sistem saat terjadi.

Hal ini memastikan respons berlapis-lapis yang mulus terhadap serangan siber untuk perlindungan, deteksi, dan respons, serta memantau semua tahap produksi dan pengoperasian kendaraan berteknologi tinggi.