Belum lama ini saya menulis tentang pemantauan Netflow / IPFIX dan tentang Cisco StealthWatch - solusi analitik yang memungkinkan Anda mendeteksi peristiwa seperti pemindaian, penyebaran worm jaringan, spyware, interaksi tidak sah, dan berbagai jenis anomali.

Tautan ke semua artikel dalam siklus:

1) StealthWatch: konsep dasar dan persyaratan minimum. Bagian 1

2) StealthWatch: penyebaran dan konfigurasi. Bagian 2

3) StealthWatch: analisis dan investigasi insiden. Bagian 3

4) StealthWatch: Integrasi dengan Cisco ISE. Bagian 4

5) Stealthwatch Cloud. Solusi cepat, nyaman, dan efisien untuk cloud dan infrastruktur perusahaan. Bagian 5

Memantau infrastruktur cloud bukan lagi tugas baru, karena setiap pemain utama memiliki alatnya sendiri - Amazon CloudWatch atau Amazon S3, Google Stackdriver, Azure Monitor. Alat-alat ini sangat bagus untuk memantau aplikasi, kinerja, dan infrastruktur secara umum, tetapi mereka tidak menutup tugas keamanan (dan penyedia cloud sendiri tidak terlalu mengkhawatirkannya): distribusi malware, komunikasi botnet, deteksi anomali, upaya pemindaian, akses ilegal ( termasuk opsi menggunakan kredensial yang sah) dan banyak lagi.

StealthWatch Cloud

StealthWatch Cloud (SWC) adalah solusi SaaS yang menyerupai Stealthwatch Enterprise (bukan tanpa alasan bahwa Cisco baru-baru ini mengaburkan batasan antara dua solusi ini dalam arsitekturnya), tetapi mempertimbangkan spesifikasi lingkungan cloud. Jika untuk Stealthwatch EnterpriseSumber informasi penting adalah telemetri berdasarkan Netflow, Stealthwatch Cloud menggunakan log cloud sebagai data tersebut (tidak terbatas pada log, menerima jenis telemetri lainnya). Kemudian tindakan biasa untuk StealthWatch dilakukan: memodelkan objek, membangun model perilakunya, mendeteksi penyimpangan, memeriksa kepatuhan terhadap kebijakan, mendeteksi peristiwa keamanan (baik bawaan maupun yang ditentukan pengguna) dan banyak lagi. Ancaman, aktivitas anomali dan berbahaya terdeteksi lebih cepat, akibatnya, kerusakan akibat insiden tersebut berkurang atau bahkan diratakan seluruhnya.

Pada saat yang sama, alarm Stealthwatch Cloud memiliki fungsi yang sudah dikenal di abad ke-21: pelanggan dapat mengevaluasi kegunaan alarm yang dihasilkan dengan satu klik mouse. Saat ini 96%alarm yang dibuat untuk pelanggan StealthWatch Cloud yang ada ternyata berguna.

Cakupan StealthWatch Cloud tidak terbatas pada cloud: solusinya dapat digunakan untuk memantau cloud publik, cloud pribadi, infrastruktur perusahaan klasik, dan, tentu saja, arsitektur hybrid menggunakan kombinasi apa pun dari ketiga komponen ini. Dipertimbangkan dalam Stealthwatch Cloud dan opsi layanan keamanan multi-klien.

Opsi penerapan dapat diringkas sebagai berikut.

Gambar 1. Kasus penggunaan StealthWatch Cloud

StealthWatch Cloud dapat digunakan saat bekerja dengan cloud publik (Amazon, Azure, Google), cloud pribadi dan hybrid, yang dibangun di atas infrastruktur dari Kubernetes dan, tentu saja, jaringan perusahaan.

Omong-omong, Mail.ru adalah mitra Kubernetes (K8s) bersertifikat. Log peristiwa pod K8 dan arus lalu lintas di antara pod-pod ini dikirim ke StealthWatch Cloud. Hasilnya adalah visibilitas penuh pod K8, entitas cloud pribadi, dan deteksi insiden keamanan yang disebutkan sebelumnya. Gambar 2 menunjukkan diagram interaksi.

Gambar 2. Skema integrasi StealthWatch Cloud dengan Kubernetes

Dalam kasus bekerja dengan jaringan perusahaan swasta, instalasi mesin virtual diperlukan (Sensor Virtual - analog Sensor Aliran di StealthWatch Enterprise). Gambar 3 menunjukkan bahwa Netflow, IPFIX, SPAN dikirim ke sensor, dan sensor mengirimkan informasi ke StealthWatch Cloud melalui terowongan terenkripsi, tempat semua analitik dilakukan. Dengan demikian, kekuatan komputasi pelanggan tidak digunakan sama sekali, dan implementasi serta uji coba dilakukan secepat mungkin.

Gambar 3. Skema integrasi StealthWatch Cloud dengan jaringan perusahaan Saya

juga ingin mencatat bahwa pemasangan Sensor Virtual memerlukan banyak aspek positif:

- Integrasi dengan Cisco ISE , AD didukung ;

- Teknologi ETA (Encrypted Traffic Analytics) berfungsi, yang memungkinkan mendeteksi koneksi berbahaya dalam lalu lintas terenkripsi tanpa mendekripsinya. Selain itu, teknologi ini memungkinkan Anda untuk "mengurai" HTTPS menjadi versi TLS dan protokol kriptografi yang digunakan untuk koneksi;

- Analisis tanda tangan tersedia bersama dengan analisis tanpa tanda tangan berdasarkan telemetri.

Ada opsi tanpa memasang sensor virtual (Sensor Virtual), tetapi StealthWatch Cloud hanya akan dapat bekerja dengan telemetri, yaitu, analisis tanda tangan tidak akan tersedia.

Beberapa keuntungan lagi dari StealthWatch Cloud:

- Model lisensi fleksibel untuk mega-stream (Effective Mega Flows - EMF, di mana 1 EMF = 1 juta log, yang sebelumnya telah dihapus duplikatnya, yaitu tetap dalam satu salinan, dan dihitung pada akhir bulan);

- Dukungan untuk lingkungan multi-pengguna (ini merupakan nilai tambah bagi mitra yang menyediakan SOC untuk outsourcing, Anda dapat memantau semua pelanggan dari satu konsol).

Kesimpulan :

Saat bekerja dengan cloud publik, pribadi, dan hybrid, StealthWatch Cloud dapat mendeteksi insiden keamanan berikut :

- Perilaku pengguna, host yang tidak normal

- Aktivitas botnet

- Kasar

- Upaya akses jarak jauh, termasuk dari lokasi geografis yang tidak biasa

- Distribusi perangkat lunak berbahaya dan akses ke URL berbahaya

- Pelanggaran peran interaksi

- Perangkat baru, aliran

- Upaya pemindaian

- Lalu lintas banjir, badai

- Sistem deteksi intrusi (IDS)

- Peristiwa khusus untuk AWS, Azure, GCP

Saat bekerja dengan jaringan perusahaan pribadi, hampir semua fungsi StealthWatch Enterprise ditambahkan.

Integrasi dengan Amazon Web Services (AWS)

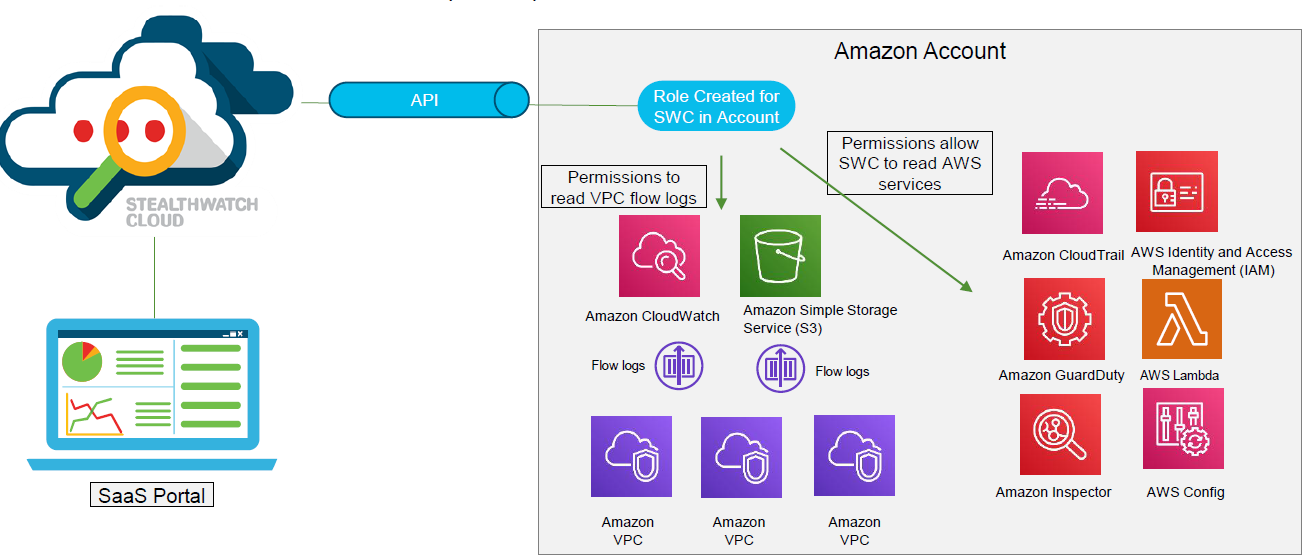

StealthWatch Cloud menggunakan AWS Lambda API (AWS Automated Code Execution and Compute Management) dan Identity and Access Management (IAM) API. Ini memungkinkan Anda untuk menerima informasi tentang kebijakan akses ke instance, perubahan dalam eksekusi kode program, instance audit, dan banyak lagi.

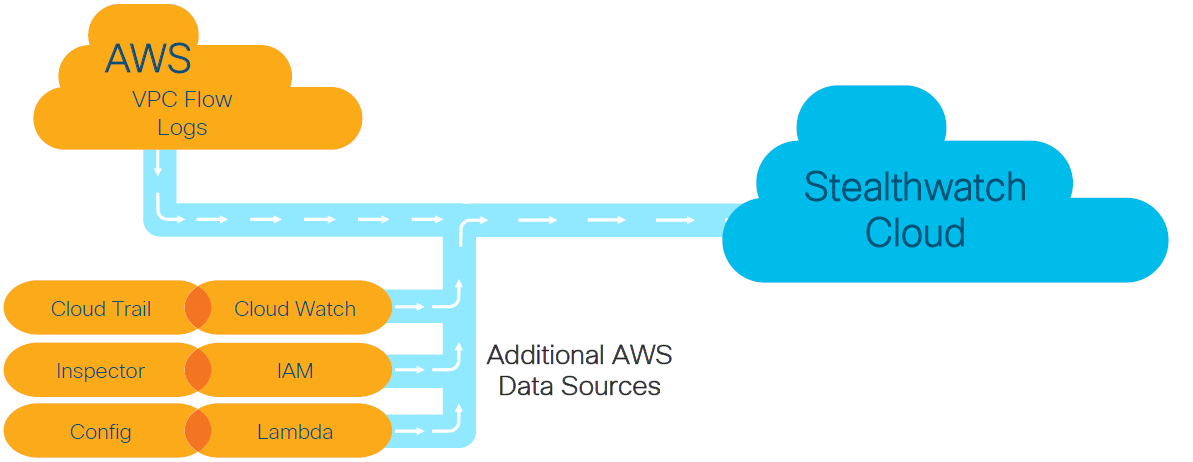

Selain itu, SWC menggunakan data aliran (interaksi lapisan jaringan) dari Amazon CloudWatch atau layanan pemantauan Amazon S3. Log Aliran VPC (Virtual Private Cloud) adalah data aliran dalam terminologi AWS.

Oleh karena itu, dari sisi administrator di dasbor Amazon Web Services Anda, Anda harus memberikan izin untuk membaca aliran (VPC Flow log) dan log peristiwa dari Amazon CloudTrail, Amazon IAM, Amazon GuardDuty, AWS Lambda, Amazon Inspector, dan AWS Config, jika Anda menggunakannya.

Gambar 4 menunjukkan cara kerja StealthWatch Cloud dan AWS.

Gambar 4. Alur kerja StealthWatch Cloud dan AWS

Pada gilirannya, SWC melakukan analitik dan menampilkannya di dasbor, memungkinkan Anda untuk dengan cepat melihat lalu lintas saat ini, beban infrastruktur, dan bahkan memprediksi beban di masa mendatang - Gambar 5.

Gambar 5. Amazon Web Services Monitoring Console di StealthWatch Awan

Integrasi dengan Microsoft Azure

Untuk Azure StealthWatch Cloud, ini menggunakan Azure API untuk membaca log peristiwa yang berisi informasi tentang lalu lintas utara-selatan dan barat-timur dalam infrastruktur awan. Log semacam itu disebut log NSG Flow. Intinya, mereka mirip dengan aliran Netflow, karena mengandung header paket.

Perbedaan besar dari kasus AWS adalah Azure dapat mengirim salinan lalu lintas dari mesin virtual melalui VTAP - keran lalu lintas virtual. VTAP adalah teknologi yang dikembangkan oleh Microsoft tetapi tersedia untuk integrasi dengan semua solusi pihak ketiga.

Menggunakan VTAP efektif karena:

- Salinan lalu lintas dari segmen yang diperlukan akan memungkinkan SWC mendapatkan visibilitas penuh dan, sebagai hasilnya, deteksi ancaman maksimum.

- Beban pada mesin virtual tidak bertambah karena VTAP adalah lalu lintas dari sakelar virtual, bukan dari mesin itu sendiri.

- Interaksi dengan SWC dilakukan melalui terowongan TLS terenkripsi.

Gambar 6 menunjukkan diagram interaksi.

Gambar 6. Skema StealthWatch Cloud dan Microsoft Azure

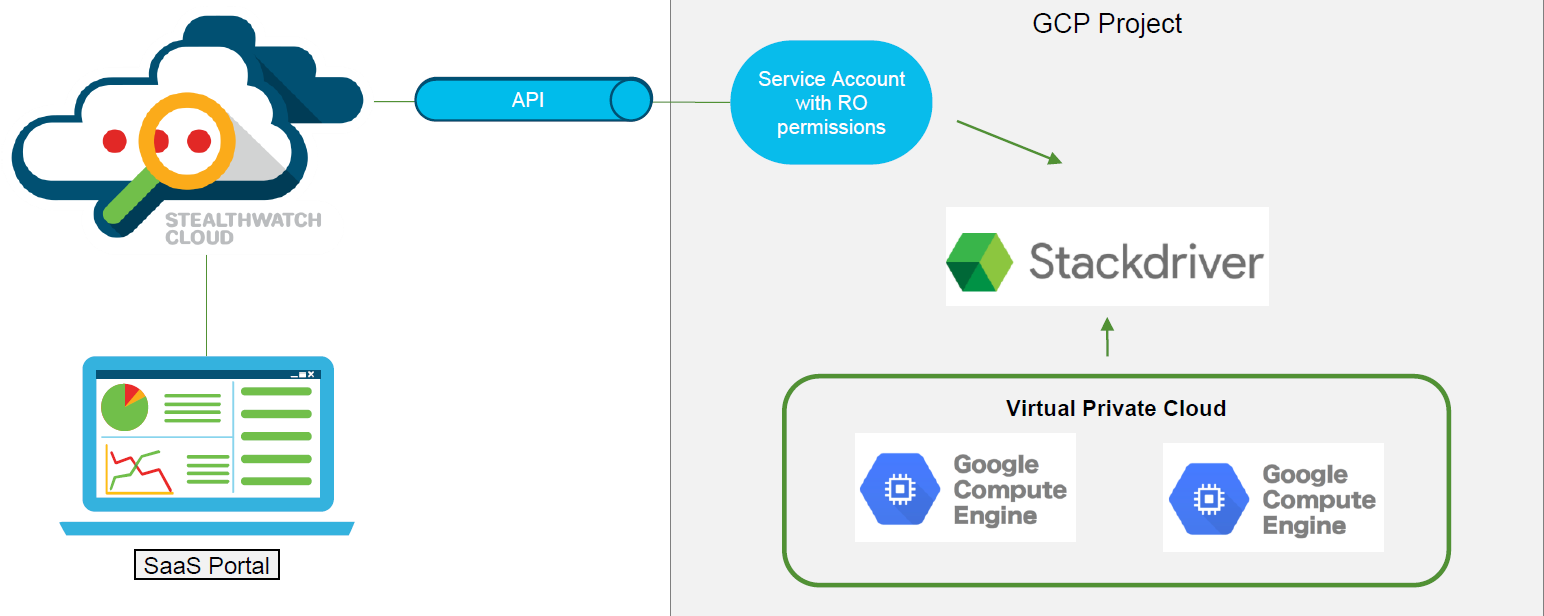

Integrasi dengan Google Cloud Platform

Saat berintegrasi dengan Google Cloud Platform (GCP), Anda hanya dapat mengakses API dari sisi SWC untuk membaca log peristiwa VPC Flow yang disebutkan sebelumnya (sama dengan yang dimiliki Amazon) dari Google Stackdriver. Google Stackdriver adalah layanan yang mengumpulkan log dan metrik dari GCP, memantau aplikasi, mesin virtual, dan infrastruktur Google Cloud secara umum. Namun, bekerja hanya dengan log peristiwa Aliran VPC memberikan sedikit visibilitas. Skema pekerjaan ditunjukkan pada Gambar 7.

Gambar 7. Skema kerja StealthWatch Cloud dan Google Cloud Platform

SWC vs. SWE

Sementara Stealthwatch Cloud dan Stealthwatch Enterprise melakukan tugas serupa, area aplikasi dan perbedaan mereka dalam sumber telemetri utama berarti kemampuan yang berbeda.

Data komparatif dirangkum dalam tabel di bawah ini.

| Bandingkan opsi | SWC | SWE |

|---|---|---|

| Kecepatan penerapan | ||

| ; 4 GB RAM, 2 CPU, 60 GB HDD ( Virtual Sensor) | 36 GB RAM, 6 CPU, 385 GB HDD | |

| ISE | , Virtual Sensor | |

| ETA/Cognitive Threat Analytics | ||

| Kubernetes | ||

| (VPC Flow, NSG Flow) API, Netflow/IPFIX | NetFlow, sFlow, jFlow, cFlow, Netstream, nvzFlow, IPFIX, Packeteer-2 | |

| , AWS, Azure, GCP, Kubernetes | , | |

| - (EMF) | (fps) |

Sebaliknya, StealthWatch Cloud menarik karena kecepatan penerapan (terutama untuk pilot), dan tidak memerlukan penerapan dan pemeliharaan mesin virtual, kecuali untuk Sensor Virtual. SWC memungkinkan Anda memantau infrastruktur di cloud publik dan privat, dan mendukung integrasi asli dengan platform manajemen keamanan informasi terpadu solusi Cisco SecureX .

Bagaimana cara mengujinya?

Ada dua opsi untuk proyek percontohan gratis: sendiri atau bersama mitra. Dalam kasus opsi pertama, disarankan untuk merujuk ke situs . Lisensi dikeluarkan selama 60 hari, panduan konfigurasi disediakan di situs Cisco yang sama. Jika Anda ingin menyelami detailnya dan menyelesaikan tugas pemantauan Anda seefisien mungkin, silakan hubungi kami di tautan .

Kesimpulan

StealthWatch Cloud adalah solusi multi-segi yang memungkinkan Anda mendapatkan visibilitas penuh dalam waktu sesingkat mungkin di cloud pribadi, publik, atau hybrid, baik itu Amazon Web Services, Microsoft Azure, atau Google Cloud Platform. Pada saat yang sama, solusi ini dapat digunakan untuk memantau jaringan perusahaan, sekaligus memiliki fungsionalitas yang hampir sama dibandingkan dengan StealthWatch Enterprise di lokasi. Menghemat waktu, teknis dan sumber daya manusia saat bekerja dengan SWC jelas merupakan keuntungan.

Dalam waktu dekat kami merencanakan beberapa publikasi teknis tentang berbagai produk keamanan informasi. Jika Anda tertarik dengan topik ini, pantau terus saluran kami ( Telegram , Facebook , VK ,TS Solution Blog )!