Insiden yang tidak menyenangkan terjadi di satu lembaga keuangan besar: penyerang memasuki jaringan dan "membersihkan vakum" semua informasi penting - mereka menyalin dan kemudian mengirim data ke sumber daya jarak jauh mereka. Para ahli forensik Grup-IB meminta bantuan hanya enam bulan setelah kejadian yang dijelaskan…. Pada saat itu, beberapa workstation dan server telah keluar dari layanan, dan jejak tindakan penyerang dimusnahkan karena penggunaan perangkat lunak khusus dan karena kesalahan logging. Namun, file halaman Windows ditemukan di salah satu server yang terlibat dalam insiden tersebut, dari mana para ahli memperoleh informasi penting tentang insiden tersebut.

Dalam artikel ini, Pavel Zevakhin, Group-IB Forensic Science Lab, membahas data apa yang dapat ditemukan di file swap Windows selama penelitian forensik.

Bagian 1. Apa yang disembunyikan pagefile.sys

Jadi pagefile.sys adalah file paging dari sistem operasi Windows. Jika RAM tidak mencukupi, Windows mencadangkan ruang tertentu pada hard disk dan menggunakannya untuk meningkatkan kemampuannya. Dengan kata lain, ia membongkar sebagian data dari RAM ke file pagefile.sys. Seringkali, informasi yang dibutuhkan oleh peneliti hanya ada di file halaman.

Mengunggah ke file paging terjadi halaman demi halaman, dalam blok 4 KB, sehingga data dapat menempati area yang berdekatan dalam file halaman atau berada di bagian yang berbeda. Ini berarti bahwa dalam banyak kasus, informasi yang ditemukan di file ini akan diambil dengan kehilangan integritas.

Ukuran pagefile.sys dalam sistem file diatur oleh sistem operasi secara default, tetapi pengguna selalu dapat menonaktifkan file halaman atau mengubah ukuran maksimumnya. Lokasi standar untuk file tersebut berada di root partisi sistem, tetapi dapat ditemukan di drive logis lainnya, tergantung di mana pengguna meletakkannya. Fakta ini harus diingat.

Sebelum kita menyelami mengekstrak pagefile.sys, kita perlu memahami apa file ini dari sudut pandang sistem file. Untuk melakukan ini, kami akan menggunakan perangkat lunak AccessData FTK Imager:

| Tersembunyi | Benar | Pemilik SID | S-1-5-32-544 |

| Sistem | Benar | Nama pemilik | Administrator |

| Baca Saja | Salah | Grup SID | S-1-5-18 |

| Arsip | Benar | Nama grup | SISTEM |

Dapat dilihat bahwa ini adalah file sistem tersembunyi yang tidak mudah disalin.

Bagaimana cara mendapatkan file ini? Hal ini dapat dilakukan dengan beberapa cara:

- , FTK Imager KAPE

- — .

Jangan lupa bahwa file pagefile.sys dapat ditemukan di Volume Shadow Copies dan di drive logis lainnya. Benar, ada kasus ketika pengguna sendiri menetapkan aturan penyalinan bayangan dan mengecualikan penyalinan file halaman (ada cabang HKEY_LOCAL_MACHINE \ SYSTEM \ ControlSet001 \ Control \ BackupRestore \ FilesNotToSnapshot di registri sistem , di mana file yang akan dikecualikan dari salinan bayangan ditentukan).

Pada gambar di bawah ini, Anda dapat melihat bagaimana jumlah data yang terdeteksi berubah dalam file halaman saat ini (pada gambar - yang paling kiri) dan file halaman yang diambil dari drive yang sama dari salinan bayangan yang dibuat pada waktu yang berbeda.

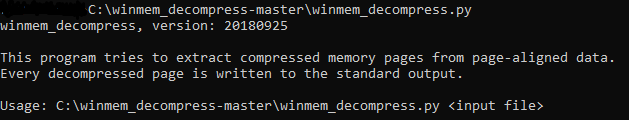

Poin penting yang perlu diingat: mulai dengan build 10525, Windows 10 menggunakan kompresi file paging. Ketika memori rendah, sistem menyusut sumber daya memori yang tidak terpakai di setiap proses, memungkinkan lebih banyak aplikasi untuk tetap aktif pada waktu yang sama. Untuk mendekompresi file semacam itu, Anda harus menggunakan perangkat lunak khusus.Misalnya, Anda dapat menggunakan utilitas winmem_decompress Maxim Sukhanov untuk dekompresi :

Ini berguna saat pencarian di file halaman asli tidak memberikan hasil apa pun atau data yang diperlukan telah dikompresi.

Jadi, dengan file pagefile.sys di tangan kita, kita bisa mulai memeriksanya. Dan di sini perlu untuk memilih dua situasi: yang pertama - ketika kita tahu apa yang harus dicari, dan yang kedua - ketika kita tidak tahu. Dalam kasus pertama, ini bisa berupa fragmen file, jejak pekerjaan satu atau beberapa perangkat lunak, beberapa jenis aktivitas pengguna. Untuk pencarian seperti itu, editor heksadesimal X-Ways WinHEX (atau lainnya) biasanya digunakan . Dalam kasus kedua, Anda harus bergantung pada perangkat lunak khusus, misalnya, MAGNET AXIOM , Belkasoft Evidence Center , utilitas string (dapat dianggap yang utama dan paling sering digunakan), perangkat lunakPhotorec (perangkat lunak pemulihan tanda tangan), dalam beberapa kasus menerapkan aturan yara (dengan asumsi Anda telah mengkonfigurasi file besar untuk dipindai) - atau cukup lihat file secara manual.

Apa yang bisa ditemukan di pagefile.sys, dan mengapa kita berfokus pada file halaman? Sederhana: ini adalah data yang sebagian diturunkan dari RAM, yaitu proses, file, dan artefak lainnya - apa yang aktif dan berfungsi di OS. Ini dapat menjadi bagian dari riwayat Internet dan alamat IP, informasi tentang peluncuran beberapa file atau file itu sendiri, fragmen gambar dan teks, informasi tentang permintaan jaringan dari perangkat lunak yang berfungsi sebelumnya, jejak malware dalam bentuk log penekanan tombol, file sistem, dll. Log OS dan banyak lagi.

Ayo pergi ke ladang

Saatnya beralih langsung ke kasus dan penelitian nyata. Jadi, apa yang berguna dalam file swap Windows dari perspektif forensik digital?

Dalam salah satu kasus, gambar drive yang terinfeksi berbagai malware diperiksa, dengan bantuan penjahat dunia maya mana yang mencuri uang dari akun organisasi.

Untuk memberikan jawaban lengkap tentang apa yang terjadi dan bagaimana, kriminolog perlu menetapkan titik awal infeksi, alat yang digunakan oleh penyerang, dan urutan tindakan. Selama penelitian, tidak semua jejak malware ditemukan. Dan di sinilah pagefile.sys diurai. Seperti yang telah kita ketahui, di sana Anda dapat menemukan halaman dari memori proses, diturunkan dari RAM ke file paging, yang terkadang dapat dipulihkan, misalnya, menggunakan perangkat lunak Photorec menggunakan metode tanda tangan, seperti yang dilakukan dalam kasus ini.

: (), . , , , , - , .

Di atas adalah contoh file (nama file yang ditetapkan Photorec berdasarkan offset dari awal file halaman) yang diupload selama studi ini. Kami melihat bahwa ini dapat dieksekusi, grafik, teks, dan file lainnya. Kemudian semuanya sederhana: kami menganalisisnya berdasarkan kriteria dan tugas yang diperlukan.

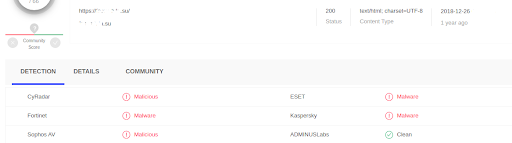

Dalam kasus khusus ini, file dll yang berisi kode berbahaya dipulihkan dari file halaman. Di bawah ini adalah contoh pendeteksian mereka di VirusTotal (pencarian dilakukan oleh checksum file):

Selama analisis, alamat server jarak jauh diidentifikasi, yang dengannya file-file ini dapat berinteraksi. Menggunakan editor heksadesimal X-Ways WinHEX, baris yang berisi alamat server jauh ditemukan di pagefile.sys yang diperiksa. Ini menunjukkan bahwa file yang terdeteksi berfungsi di OS dan secara aktif berinteraksi dengan server jarak jauh mereka. Dan berikut adalah deteksi layanan VirusTotal bulan Desember 2018:

Jadi, dalam kasus ini, berkat informasi yang ditemukan di pagefile.sys, kami telah menetapkan seluruh rantai infeksi.

Apa lagi?

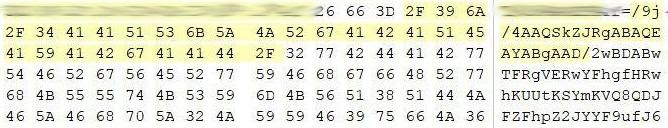

Terkadang ada kasus unik di mana, selain jejak lain, tangkapan layar berenkode base64 dapat ditemukan di file swap. Misalnya, Trojan Buhtrap perbankan membuat seperti saat dikirim.

Dalam kasus khusus ini, awal file adalah / 9j / 4AAQSkZJRgABAQEAYABgAAD / . Ini adalah header berenkode base64 dari file jpeg (bagian dari gambar ditampilkan):

Cuplikan di atas telah disalin, diterjemahkan dan ditambahkan ekstensi jpg ke dalamnya. Kami beruntung, dan tangkapan layar yang terdeteksi berisi cuplikan lengkap dari desktop aktif komputer akuntansi dengan perangkat lunak terbuka "1C: Accounting", yang menampilkan neraca keuangan perusahaan dan data penting lainnya. Gambar yang dikodekan terdeteksi lainnya tidak lengkap (rusak) karena cara informasi disimpan dalam file halaman.

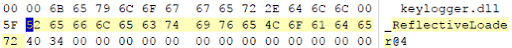

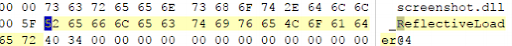

Contoh lain. Selama salah satu insiden, jejak kerangka Cobalt Strike ditemukan (baris tipikal dalam file swap - mode SMB, status_448, ReflectiveLoader):

Dan kemudian Anda dapat mencoba membongkar modul. Pada gambar di atas, ini adalah keylogger.dll dan screenshot.dll, tetapi mungkin ada yang lain.

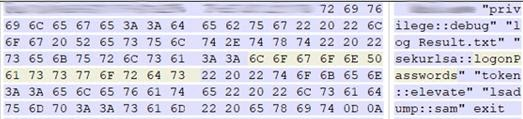

Berpindah. Modul mimikatz, yang merupakan bagian dari Cobalt Strike dan sering digunakan oleh penjahat dunia maya, adalah alat yang mengimplementasikan fungsionalitas Windows Credentials Editor dan memungkinkan Anda untuk mengekstrak data otentikasi pengguna yang masuk dalam teks yang jelas. Di file swap ditemukan jejak fungsinya, yaitu string karakter berikut:

- sekurlsa :: logonPasswords - ekstrak login dan kata sandi dari sebuah akun

- token :: elevate - tingkatkan hak akses ke SYSTEM atau cari token administrator domain

- lsadump :: sam - Dapatkan SysKey untuk mendekripsi entri dari file registri SAM

- log Result.txt - file tempat penulisan hasil perangkat lunak (jangan lupa cari file ini di sistem file):

Contoh selanjutnya adalah jejak fungsi perbankan Trojan Ranbyus, yang terdiri dari banyak modul. Dalam satu penelitian, file paging yang berada dalam salinan bayangan (VSS) menemukan string yang dihasilkan oleh add-on yang memperluas fungsionalitas perangkat lunak Ranbyus. Baris tersebut berisi, antara lain, data otentikasi pengguna yang dimasukkan (login dan kata sandi) dalam sistem "klien-bank". Dan sebagai contoh, bagian dari permintaan jaringan, termasuk informasi tentang server manajemen, yang ditemukan di file pagefile.sys:

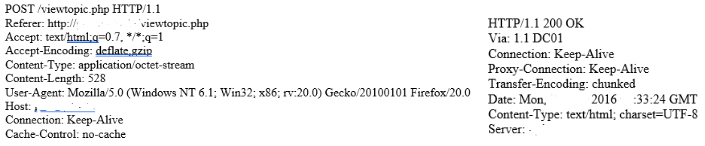

Faktanya, cukup umum untuk melihat contoh permintaan POST oleh malware ke server C&C-nya, serta respons server ini terhadap permintaan. Di bawah ini adalah kasus seperti pada contoh interaksi antara perangkat lunak Buhtrap dan server kontrolnya:

Sekarang mari kita ingat kasus dimana kita memulai posting ini. Sebuah insiden terjadi di organisasi besar dengan banyak server dan workstation, di mana penyerang memasuki jaringan, mengambil alih kredensial salah satu administrator pengontrol domain, dan kemudian berpindah melintasi jaringan menggunakan perangkat lunak yang sah. Mereka menyalin informasi penting dan kemudian mengirimkan data tersebut ke lokasi yang jauh. Pada saat tanggapan, lebih dari setengah tahun telah berlalu, beberapa workstation dan server telah tidak beroperasi, dan jejak tindakan penyerang dihancurkan "berkat" penggunaan perangkat lunak khusus mereka dan karena penebangan yang salah.

Selama proses tanggapan, kami pergi ke server yang menjalankan Windows Server 2012 yang terlibat dalam insiden tersebut. File log sistem telah ditimpa lebih dari sekali dan ruang disk yang kosong telah ditimpa. Tapi ada file swap! Karena pengoperasian server yang lama tanpa reboot dan ukuran file halaman yang besar, ia mempertahankan jejak peluncuran perangkat lunak dan skrip penjahat dunia maya, yang pada saat penelitian tidak lagi berada dalam sistem file tanpa kemungkinan pemulihan. Informasi tentang direktori dan file (jalur dan nama) yang dibuat, disalin, dan kemudian dihapus oleh penyusup, alamat IP workstation organisasi tempat data disalin, dan informasi penting lainnya juga telah disimpan.

Menariknya, analisis otomatis menggunakan berbagai perangkat lunak forensik tidak memberikan hasil yang lengkap, tidak ada kriteria pencarian khusus, sehingga para ahli menggunakan analisis manual dari file paging menggunakan editor heksadesimal X-Ways WinHEX.

Di bawah ini adalah beberapa contoh yang ditemukan para ahli:

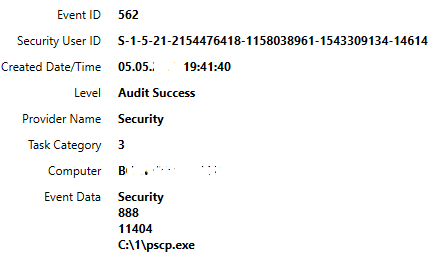

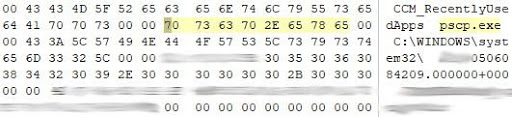

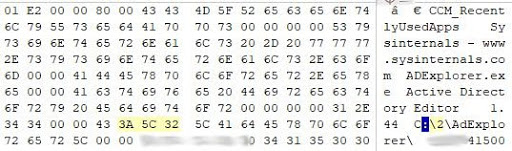

Informasi tentang menggunakan utilitas pcsp.exe dan ADExplorer.exe (tanggal dan jalur tersedia).

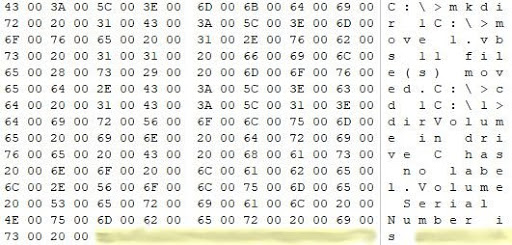

Lebih lanjut - informasi tentang penggunaan skrip-vbs (dalam gambar - awal dan akhir).

Patut dicatat bahwa kredensial (login dan sandi) salah satu administrator pengontrol domain yang sebelumnya disusupi ditunjukkan:

Akibatnya, hampir semua informasi penting tentang insiden tersebut ditemukan di file halaman salah satu server. Alat penyerang dan beberapa tindakan mereka di jaringan perusahaan telah diinstal.

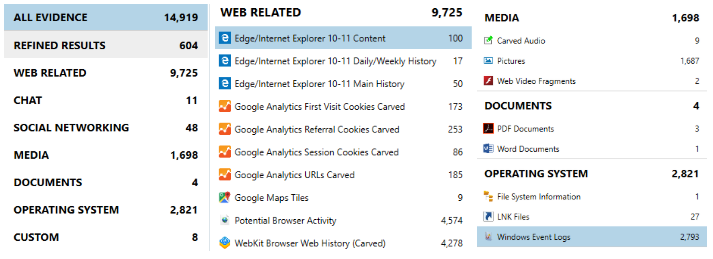

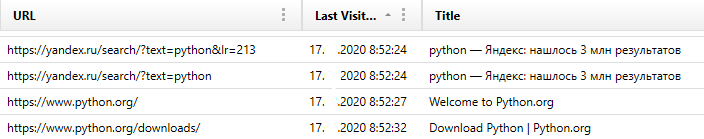

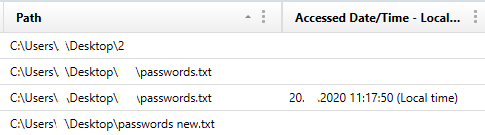

Terakhir, tentu saja, ada baiknya menyebutkan artefak lain, seperti data kunjungan ke situs Internet (terkadang Anda dapat menemukan informasi tentang penggunaan kotak email), informasi tentang file dan direktori:

Anda juga dapat menemukan informasi seperti nama komputer dan nomor seri volume di mana file halaman berada:

Serta informasi dari file Prefetch dan, tentu saja, log sistem Windows.

Jadi, pagefile.sys sebenarnya dapat berisi sejumlah besar artefak berbeda yang dapat membantu dalam analisis. Inilah sebabnya mengapa Anda tidak boleh mengabaikan eksplorasi file paging. Meskipun Anda memiliki semua data yang Anda butuhkan, periksa pagefile.sys. Latihan menunjukkan bahwa mungkin ada sesuatu yang hilang dan penting.