Di akhir Uni Soviet, apa yang disebut teori pemecahan masalah inventif (TRIZ) mendapatkan popularitas besar, yang, antara lain, memungkinkan untuk menemukan metode untuk meningkatkan sistem teknis. Di dalamnya, Heinrich Altshuller memperkenalkan konsep "sistem teknis yang ideal, di mana biaya untuk memperoleh efek yang berguna sama dengan nol". Dengan kata lain, solusinya semakin baik, semakin sederhana, dan solusi ideal adalah ketika tidak ada sistem, dan fungsinya dijalankan. Metode lama yang terlupakan ini memungkinkan Anda untuk melihat perkembangan industri TI baru di masa depan. Di banyak bidang TI, kita akan bertemu dengan "idealisasi" sistem dan proses. "Idealisasi" ini dikaitkan dengan penghapusan prosedur yang berlebihan dan biaya yang tidak dapat dibenarkan dalam mempertahankan fungsi target dari sistem informasi.

Masalah data pribadi

Tidak semua perusahaan dihadapkan pada alat keamanan informasi seperti sistem DLP atau SIEM, tetapi hampir semua orang tahu apa itu 152-FZ dan perlindungan data pribadi (PD). Sejumlah besar spesialis bekerja di bidang membawa regulasi 152-FZ. Sebagian besar pekerjaan ini birokratis dan tidak berguna dan hanya terdiri dari dokumen tertulis yang diperlukan untuk Roskomnadzor. Pada kenyataannya, jumlah insiden kebocoran data pribadi hanya bertambah setiap tahun. Mari kita coba mencari tahu seperti apa seharusnya undang-undang "ideal" tentang perlindungan data pribadi. Sebagaimana sudah jelas dari logika penalaran di atas, maka perundang-undangan yang “ideal” tentang data pribadi adalah salah satu yang tidak ada, tetapi pada saat yang sama tidak ada yang mencuri data pribadi dan tidak menggunakannya untuk tujuan lain. Dengan kata lain,serangkaian prosedur yang ideal untuk menangani informasi pribadi pengguna menyiratkan ketidakmungkinan untuk menyimpang dari mereka, bahkan jika tidak ada undang-undang yang mewajibkan mereka untuk melindungi. Secara teknis, seharusnya tidak mungkin untuk menyalin dan mengirim data ke sumber daya lain yang tidak dimaksudkan untuk pemrosesan mereka, tidak mungkin untuk mendapatkan akses ke data pribadi bagi mereka yang seharusnya tidak memilikinya. Ini terlihat seperti dongeng utopis, tapi mari selami lebih dalam masalah ini. Paradoksnya, kita sudah memiliki seluruh tumpukan teknologi untuk membangun masa depan yang ideal; tinggal memahami mengapa kita belum hidup dalam realitas yang indah ini.Secara teknis, seharusnya tidak mungkin untuk menyalin dan mengirim data ke sumber daya lain yang tidak dimaksudkan untuk pemrosesan mereka, tidak mungkin untuk mendapatkan akses ke data pribadi bagi mereka yang seharusnya tidak memilikinya. Ini terlihat seperti dongeng utopis, tapi mari selami lebih dalam masalah ini. Paradoksnya, kita sudah memiliki seluruh tumpukan teknologi untuk membangun masa depan yang ideal; tinggal memahami mengapa kita belum hidup dalam realitas yang indah ini.Secara teknis, seharusnya tidak mungkin untuk menyalin dan mengirim data ke sumber daya lain yang tidak dimaksudkan untuk pemrosesan mereka, tidak mungkin untuk mendapatkan akses ke data pribadi bagi mereka yang seharusnya tidak memilikinya. Ini terlihat seperti dongeng utopis, tapi mari selami lebih dalam masalah ini. Paradoksnya, kita sudah memiliki seluruh tumpukan teknologi untuk membangun masa depan yang ideal; tinggal memahami mengapa kita belum hidup dalam realitas yang indah ini.mengapa kita belum hidup dalam realitas yang indah ini.mengapa kita belum hidup dalam realitas yang indah ini.

Model ideal untuk bekerja dengan data pribadi

Di bawah ini saya akan mencoba menjelaskan seperti apa model ideal bekerja dengan PD dari sudut pandang saya. Hanya pemilik data pribadi yang dapat menjadi pemilik dan pengelola data pribadi - yaitu, dalam model yang ideal, hanya pemilik PD yang memiliki akses ke data tersebut dan dapat mengizinkan pengoperasian apa pun dengannya. Secara teknis tidak mungkin untuk mengakses atau mengubah data tanpa persetujuan dari pemiliknya. Gagasan untuk menyimpan data pribadi dan tidak menunjukkannya kepada siapa pun dihadapkan pada kebutuhan untuk menggunakannya oleh berbagai perusahaan dan layanan. Kami dapat membaginya secara kondisional ke dalam grup berikut:

- Organisasi negara (Dana Pensiun, FTS, FSS, dll.).

- Departemen tenaga.

- Perusahaan-pemberi kerja (disini - institut untuk pelajar, sekolah dan taman kanak-kanak untuk murid, dll.).

- Bank.

- Perusahaan yang menjual barang.

- Penyedia jasa.

Saya harap saya tidak merindukan siapa pun. Mari kita analisis untuk setiap kelompok terpisah mengapa mereka perlu menggunakan data pribadi dan apakah mungkin (sekali lagi di "dunia ideal") untuk menolaknya.

- , . ? , , — , , , . , . , , - . , - «» ( ). . , , , 3 16 . : , , , .

- . , . , .

- . , , ., - , . — ( ).

- : , . , - . . . , - . . , .

- , : , , - - . , - .

- , : , , , (, ), «» - .

Mari kita pertimbangkan skema yang menurutnya semua mata pelajaran yang disajikan di atas dapat bekerja.

Tentu saja, skema ini tidak mengklaim sebagai satu-satunya skema yang benar. Di sini kami lebih suka mencoba menjelaskan kemungkinan struktur sistem "ideal" untuk bekerja dengan PD, membuktikan bahwa itu ada pada prinsipnya (setidaknya dalam teori).

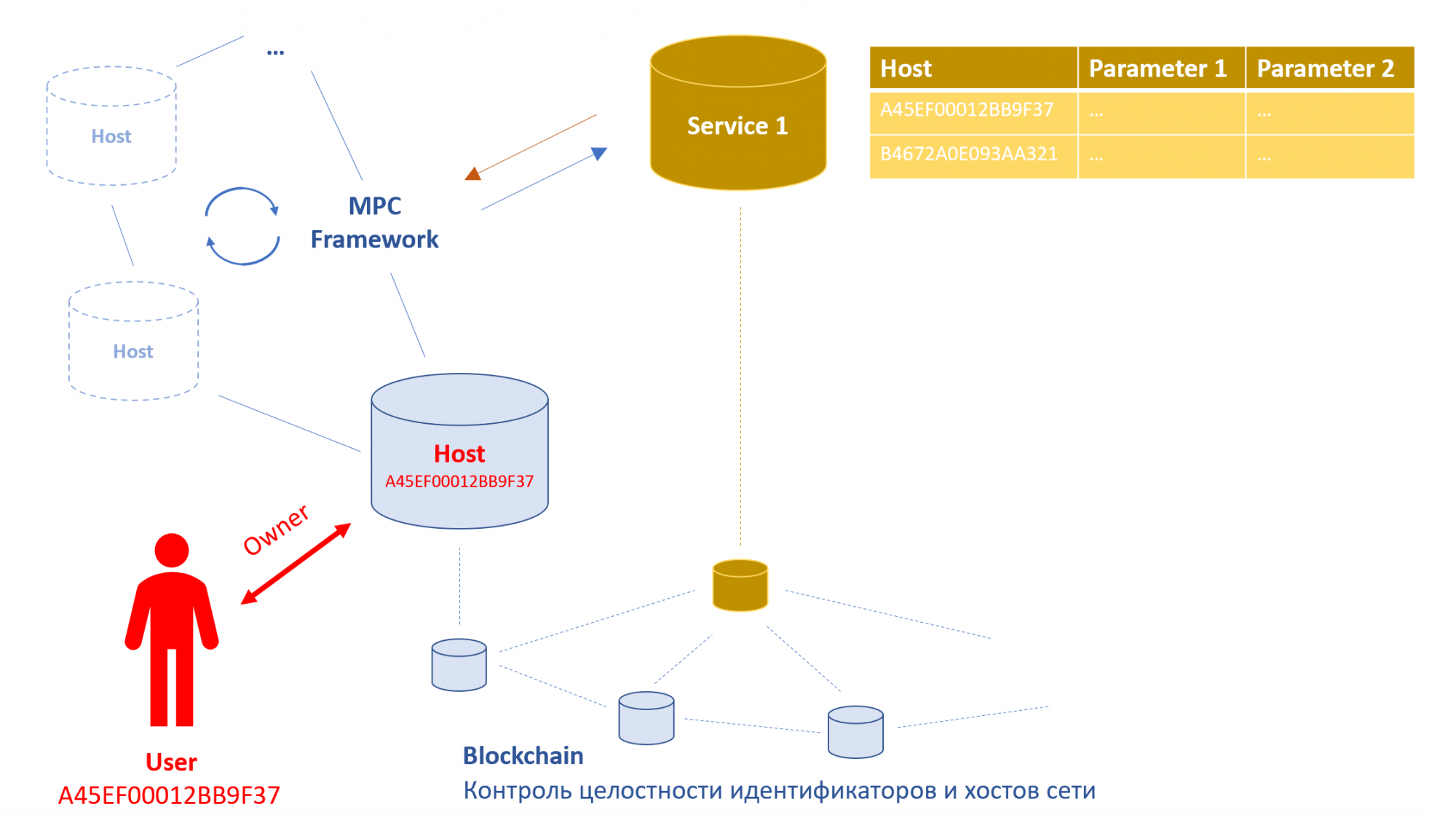

Seluruh sistem untuk bekerja dengan data pribadi terdiri dari entitas: host (penyimpanan PD) dan layanan (yang karena alasan tertentu memerlukan akses ke PD). Jaringan blockchain dapat digunakan untuk mengonfirmasi integritas seluruh struktur. Ini akan menetapkan keandalan layanan (mengkonfirmasi bahwa mereka persis seperti yang mereka katakan). Di sini Anda dapat berbicara tentang implementasi teknologi Infrastruktur Kunci Publik Terdesentralisasi... Pada saat yang sama, jaringan blockchain menjamin integritas data host dan rantai transaksional untuk mengubah data ini.

Katakanlah kita memiliki pengguna bernama User . Sistem memberinya pengenal unik A45EF00012BB9F37 . Agar pengenal ini tidak berubah menjadi PD pengguna dengan sendirinya, akan benar jika membuatnya dinamis. Untuk dinamisme seperti itu, Anda dapat menggunakan teknik yang serupa dengan yang dikembangkan dalam metodologi Pertahanan Target Bergerak untuk, misalnya, mengacak atribut LAN perusahaan . Pengguna A45EF00012BB9F37adalah pemilik host dengan nama yang sama. Host ini adalah satu-satunya tempat - penyimpanan PD pengguna. Tidak ada anggota lain yang menyimpan data pribadinya. Seseorang tidak menandatangani dokumen apapun tentang persetujuan untuk menyimpan dan memproses PD mereka di tempat lain.

Perlu dicatat bahwa pengguna memiliki hostnya dengan sangat bersyarat. Dia, tentu saja, memiliki status sebagai pemilik, tetapi dia tidak dapat secara sewenang-wenang menghapus dan mengubah data host. Selain itu, ia tidak dapat menyangkal beberapa permintaan kepada tuan rumah, misalnya, dari instansi pemerintah. Pada saat yang sama, dia dapat melihat seluruh riwayat permintaan dan permintaan ke datanya dan memantau kebenarannya, serta menyetujui atau menolak permintaan ke host dari perusahaan komersial. Misalnya, jika dia memesan pizza di toko online, maka tuan rumah dapat menerima permintaan untuk mengirimkan alamat tersebut melalui pesan SMS ke kurir. Jika dana pensiun melakukan pembayaran kepada warga negara dengan anak-anak berusia 3 hingga 16 tahun, maka permintaan terkait akan datang ke tuan rumah dari kerangka kerja MPC. Pengguna melihatnya, tetapi tidak bisa lagi menolaknya sesuka hati.

Elemen penting berikutnya dari sistem "ideal" adalah MPC kerangka kerja ( multi-party-computation). Diperlukan untuk meminta data dari host. Sistem akan menjadi ideal hanya jika tidak membocorkan informasi apa pun yang tidak perlu. Jika beberapa lembaga analisis ingin mengetahui usia rata-rata penduduk Moskow, maka tidak perlu meminta informasi tentang usia dan alamat setiap pengguna di sistem. Kerangka MPC dapat mengekstrak nilai akhir tanpa menerima PD apa pun dari host. Selain itu, untuk menghindari pemrosesan PD yang "tidak perlu", kriptografi homomorfik dapat digunakan untuk semua permintaan yang penerimanya adalah pengguna itu sendiri. Misalnya, polisi lalu lintas dapat sepenuhnya membentuk protokol tentang pelanggaran administratif tanpa mengetahui siapa yang mengeluarkannya, dan pengguna sendiri yang mendekripsi pesan dan melihat dokumennya.

Tanpa perincian arsitektural yang mendetail dari diagram di atas, banyak kekurangan dapat ditemukan di dalamnya. Misalnya, tampaknya menyimpan segala sesuatu dalam PD di satu tempat sangat berbahaya dari sudut pandang keandalan: sesuatu dapat rusak dan semua data akan hilang. Namun, dimungkinkan untuk mereproduksi cluster penyimpanan host terdistribusi, yang keandalannya dalam hal kemungkinan kehilangan data bahkan akan menjadi urutan besarnya lebih tinggi dibandingkan dengan bagaimana data disimpan sekarang. Begitu pula dengan adanya keputusan tentang masalah arbitrase hak dalam sistem, sehingga tidak ada superadmin di dalamnya, dan akibatnya, tidak ada kerentanan kritis. Setidaknya beberapa artikel lagi dapat dikhususkan untuk ini, tetapi mereka akan menjauhkan kita dari ide utama - kelayakan skema ideal untuk bekerja dengan PD.

Bergerak menuju dunia yang sempurna

Terlepas dari kenyataan bahwa tumpukan teknologi saat ini memungkinkan kita untuk hampir sepenuhnya menghilangkan pemrosesan PD oleh pihak ketiga, transisi seperti itu membutuhkan sejumlah besar perubahan organisasi. Hambatan utama dari perubahan ini adalah nilai kumpulan data pribadi yang terkumpul. Saat ini, susunan PD memiliki nilai yang signifikan untuk struktur komersial dan pemerintah.

Untuk perusahaan komersial, ini adalah saluran pemasaran langsung, serta sumber daya tambahan untuk menghasilkan arus kas. Ada pendekatan yang berbeda untuk menilai biaya PD - misalnya, berdasarkan analisis struktur laba operator... Dalam logika ini, data pribadi rata-rata warga negara Federasi Rusia dapat menelan biaya 926 dolar AS, dan warga negara Amerika Serikat - 6105 dolar yang sama per tahun. Ini tidak berarti bahwa Anda dapat mengambil data pribadi Anda dan menjualnya kepada seseorang seharga $ 926: angka ini diambil dari total pendapatan semua perusahaan komersial selama satu tahun kalender, dengan memperhitungkan hasil yang diterima dari penggunaan data pribadi warga negara tertentu. Tentu saja, hilangnya data pribadi akan menyebabkan biaya finansial perusahaan. Namun, jika semua perusahaan "pada saat yang sama" kehilangan data pribadi, maka statistik kehilangan pendapatan rata-rata tidak akan terjadi, karena struktur komersial lebih cenderung berbagi saluran pengguna satu sama lain dengan kapasitas terbatas mereka. Di sini kita berbicara tentangbahwa pasar berada dalam ekuilibrium dan kecil kemungkinannya seseorang akan menjadi yang pertama menolak mengakumulasi PD atas inisiatif mereka sendiri.

Untuk lembaga pemerintah, akses tanpa hambatan ke informasi pribadi merupakan sumber daya tambahan untuk meningkatkan kekuasaan. Dalam skema "ideal" yang dijelaskan, setiap permintaan data dari pihak berwenang akan dicatat dan dicatat dalam sistem. Permintaan yang tidak masuk akal tidak bisa luput dari perhatian. Jika Anda tidak pergi ke tempat pemungutan suara, dan GAS terkait karena alasan tertentu membuat permintaan untuk pembentukan surat suara, maka Anda pasti memahami bahwa ada sesuatu yang salah. Setiap penggunaan data Anda dalam sistem pemerintah menjadi setransparan mungkin untuk Anda dan menjadi buram mungkin bagi orang lain. Ini hanya dapat dilakukan oleh pemerintah yang jernih dan percaya diri.

Namun, keseimbangan saat ini antara keinginan "pemangku kepentingan" utama untuk mempertahankan akses ke data pribadi dan ketidakefektifan mekanisme yang ada untuk bekerja dengan mereka tidak berarti bahwa tidak akan ada gerakan ke arah penolakan data pribadi. Inisiatif semacam itu sudah ada, tetapi gerakan menuju "dunia ideal" kemungkinan besar akan bertahan lebih lama dari yang kita inginkan.

Ada beberapa skenario yang mungkin untuk dipertimbangkan transisi seperti itu:

- . . , , . . — , , .

- . . , «» . , , (IDaaS), . , - . IDaaS-, , , - IDaaS. , , , . , .

- . , , « » . , 20 . «» . , «» AuthaaS (Authentication as a Service). - . .

Penghancuran operator data pribadi pasti akan menyebabkan perubahan di pasar TI. Tentu saja, ini akan mempengaruhi perusahaan yang menyediakan layanan untuk perlindungan data pribadi, tetapi di sini kami akan fokus pada kesimpulan yang tidak jelas. Perubahan terbesar dapat diharapkan pada petunjuk berikut.

Penurunan peran korporasi.Dalam sastra dan sinema, merupakan kebiasaan untuk mempertimbangkan skenario apokaliptik-teknogenik masa depan, ketika seseorang sepenuhnya dikendalikan oleh negara, seperti, misalnya, dalam karya George Orwell "1984". Ide ini dieksploitasi secara luas, dalam kaitannya dengan ide tentang kontrol digital total di masa depan yang berakar di benak warga - sehingga setiap ide tentang digitalisasi kehidupan kita dianggap negatif. Namun, saya akan menganggap skenario apokaliptik seperti itu lebih seperti jalur perkembangan teknologi yang tidak wajar. Jalur alami (dijelaskan dalam artikel ini) menyiratkan peningkatan kontrol di pihak warga negara dan penurunan sumber daya terkait di pihak negara dan perusahaan besar. Paradoksnya kelihatannya, ini adalah populasi buta huruf digital yang memperlambat jalur pembangunan alam dan membantu implementasi skenario kontrol digital total.

Dinamika pasar meningkat. Setiap pemasar tahu bahwa biaya mempertahankan pelanggan yang sudah ada beberapa kali lebih rendah daripada biaya menarik pelanggan baru. Ada CRR (tingkat retensi pelanggan - koefisien yang menunjukkan kemampuan bisnis untuk mempertahankan pelanggan yang ada) dan CAC (biaya akuisisi pelanggan). Jika perusahaan tidak mengakumulasi PD pengguna, tidak dapat mengiriminya spam, dll., Ini akan menyebabkan penurunan CRR yang tak terhindarkan. Namun, hal itu juga akan menyebabkan penurunan CAC, yang baik untuk usaha kecil dan menengah: dengan dinamika pasar yang lebih besar, peluang mereka untuk mendapatkan pelanggan meningkat. Selain itu, perusahaan besar dalam skenario ini kehilangan nilai tambah yang dapat dihasilkan dengan mengakumulasi PD, dan dengan demikian semakin menurunkan harga masuk untuk usaha kecil.

Monetisasi data pribadi. Skema interaksi antara pelaku pasar, di mana hanya pengguna yang dapat menyimpan dan memproses PD-nya, meningkatkan kepentingannya sebagai peserta dalam pertukaran informasi. Jika sebelumnya dimungkinkan untuk mendapatkan data pribadi dari pengguna, menuliskannya untuk diri Anda sendiri, dan kemudian juga menerapkan iklan dan panggilan dengan survei, sekarang hal ini menjadi tidak mungkin. Kami akan memiliki array pengguna "bigdata" yang sangat besar, tetapi pemiliknya akan menjadi pengguna itu sendiri, tanpa persetujuan siapa itu akan menjadi tidak mungkin untuk bekerja dengannya. Akibatnya, seseorang akan dapat "menjual" hak untuk mengirim permintaan tertentu kepada tuan rumahnya melalui kerangka kerja MPC, dan biaya permintaan ini dapat dirangking tergantung pada format informasi.

Akses terpadu ke data besar... Masalah yang dijelaskan di atas menghasilkan perubahan lain di pasar. Tidak akan ada peluang untuk meningkatkan daya saing dengan mengakumulasi "bigdata". Sekarang rantai ritel besar, menganalisis transaksi, dapat dengan mudah mengetahui bahwa susu X adalah 80 rubel. di Khovrino dijual 47% lebih baik dari susu Y seharga 110 rubel. Sebuah toko kelontong kecil tidak tahu tentang ini. Di masa depan, keterampilan analitis mereka akan meningkat.

Meningkatkan kualitas layanan . Ini bukan kesimpulan yang jelas dari hilangnya operator PD, tetapi semakin banyak mekanisme persaingan non-pasar yang dihilangkan, semakin banyak instrumen pasar untuk mengubah CRR dan CAC harus digunakan. Dan faktor kuncinya di sini adalah kualitas layanan.

Meningkatkan pangsa outsourcing dalam keamanan informasi... Saat ini, di perusahaan kecil, departemen keamanan informasi adalah satu orang, dan hingga 50% dari waktu kerjanya (dan terkadang lebih) orang ini dihabiskan untuk persiapan set dokumen untuk perlindungan data pribadi dan untuk implementasi peraturan untuk bekerja dengan PD di perusahaan. Jika kebutuhan untuk pekerjaan ini hilang, maka spesialis keamanan informasi khusus akan mubazir. Ini akan menyebabkan semakin banyak perusahaan keluar untuk outsourcing layanan keamanan informasi.

kesimpulan

Mungkin 20 tahun dari sekarang, kita akan melihat ke belakang dengan simpati, menyadari betapa banyak prosedur perlindungan data pribadi yang tidak berguna yang kita miliki di tahun 2020. Dengan sendirinya, mereka tidak menciptakan nilai tambah yang berguna, "mimpi buruk" bisnis kecil dan hanya meningkatkan volume pemrosesan dan perdagangan data pribadi yang tidak sah. Pasar untuk layanan perlindungan data pribadi sangat besar saat ini dan terus berkembang. Menurut pemenuhan persyaratan GDPR, diperkirakan mencapai $ 2,6 miliar pada tahun 2023 . Tidak mungkin menemukan penilaian pasar seperti itu untuk kesesuaian dengan 152-FZ, tetapi saya yakin angkanya juga akan mengesankan. Dan pasar ini akan menghilang dalam 10 tahun ke depan atau lebih, karena tidak perlu meningkatkan biaya perusahaan dan tidak memberikan perlindungan nyata.

Sudah banyak perkembangan yang memungkinkan pengurangan jumlah pekerjaan dengan PD yang tidak perlu. Ini juga dapat mencakup protokol untuk pertukaran data pribadi, yang diumumkan beberapa hari yang lalu oleh NPK Kryptonit . Namun, meskipun kemampuan teknis yang ada untuk melikuidasi sebagian besar operator PD, kami dihadapkan pada kesulitan organisasi dan penolakan dari “pemangku kepentingan” pasar utama.

Jika kita berbicara tentang skenario kemungkinan transformasi, maka saya melihat varian dari "pertumbuhan anorganik" yang dibahas di atas sebagai yang paling mungkin. Bisa diamati berapa banyak pelaku pasar besar yang mencoba mengakumulasi layanan IDaaS. Cukup berhasil dalam hal ini, misalnya China Mobile, yang memberikan token identifikasi ke lebih dari seribu aplikasi, menghilangkan kebutuhan untuk mengumpulkan informasi pendaftaran dan menyimpan data pribadi. Integrasi inisiatif seperti itu dengan sistem informasi negara dalam waktu dekat dapat menciptakan model kerja dengan PD yang mendekati model yang "ideal".