Pengembang proyek Chromium telah membuat perubahan yang menetapkan masa pakai maksimum untuk sertifikat TLS menjadi 398 hari (13 bulan).

Pengembang proyek Chromium telah membuat perubahan yang menetapkan masa pakai maksimum untuk sertifikat TLS menjadi 398 hari (13 bulan).

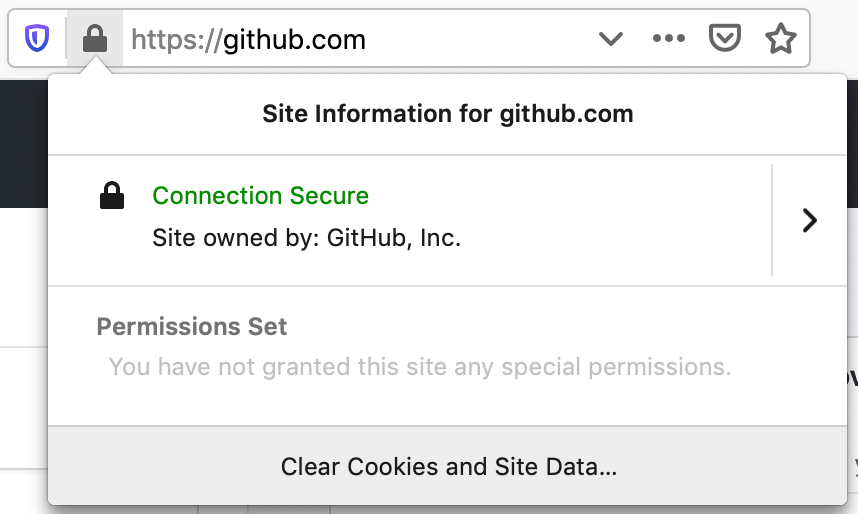

Ketentuan ini berlaku untuk semua sertifikat server publik yang dikeluarkan setelah 1 September 2020. Jika sertifikat tidak mematuhi aturan ini, browser akan menolaknya sebagai tidak valid, dan secara spesifik merespons dengan kesalahan

ERR_CERT_VALIDITY_TOO_LONG.

Untuk sertifikat yang diterima sebelum 1 September 2020, kepercayaan akan dipertahankan dan dibatasi hingga 825 hari (2,2 tahun), seperti hari ini.

Sebelumnya, pembatasan masa berlaku maksimum sertifikat diperkenalkan oleh pengembang peramban Firefox dan Safari. Perubahan juga mulai berlaku pada 1 September .

Ini berarti bahwa situs web yang menggunakan sertifikat SSL / TLS yang tahan lama dikeluarkan setelah batas waktu akan membuat kesalahan privasi di browser.

Apple adalah yang pertama mengumumkan kebijakan baru pada pertemuan CA / Browser Forum pada Februari 2020 . Dengan memperkenalkan aturan baru, Apple berjanji untuk menerapkannya di semua perangkat iOS dan macOS. Ini akan memberi tekanan pada administrator situs web dan pengembang untuk memastikan bahwa sertifikat mereka memenuhi persyaratan.

Mengurangi masa berlaku sertifikat telah dibahas selama berbulan-bulan oleh Apple, Google, dan kontributor CA / Browser lainnya. Kebijakan ini memiliki kelebihan dan kekurangan.

Tujuan dari langkah ini adalah untuk meningkatkan keamanan situs web dengan memastikan pengembang menggunakan sertifikat dengan standar kriptografi terbaru dan untuk mengurangi jumlah sertifikat lama yang terlupakan yang berpotensi dicuri dan digunakan kembali untuk serangan malware phishing dan drive-by. Jika penyerang dapat memecahkan kriptografi SSL / TLS, sertifikat yang berumur pendek akan memberi orang transisi ke sertifikat yang lebih aman dalam waktu sekitar satu tahun.

Memperpendek validitas sertifikat memiliki beberapa kelemahan. Tercatat bahwa dengan meningkatkan frekuensi penggantian sertifikat, Apple dan perusahaan lain juga membuat hidup sedikit lebih sulit bagi pemilik situs dan perusahaan yang harus mengelola sertifikat dan kepatuhan.

Di sisi lain, Let's Encrypt dan otoritas sertifikasi lainnya mendorong para webmaster untuk menerapkan prosedur otomatis untuk memperbarui sertifikat. Ini mengurangi overhead manusia dan risiko kesalahan karena frekuensi penggantian sertifikat meningkat.

Seperti yang Anda ketahui, Let's Encrypt mengeluarkan sertifikat HTTPS gratis, yang kedaluwarsa dalam 90 hari, dan menyediakan alat untuk mengotomatiskan pembaruan. Jadi sekarang sertifikat ini lebih sesuai dengan infrastruktur keseluruhan karena browser menetapkan batas kedaluwarsa maksimum.

Perubahan ini dilakukan melalui pemungutan suara oleh CA / Forum Peramban, tetapi keputusan itu tidak disetujui karena ketidaksepakatan otoritas sertifikasi .

hasil

Suara penerbit sertifikat

Untuk (11 suara) : Amazon, Buypass, Certigna (DHIMYOTIS), certSIGN, Sectigo (sebelumnya Comodo CA), eMudhra, Kamu SM, Mari Enkripsi, Logius, PKIoverheid, SHECA, SSL.com

Terhadap (20) : Camerfirma, Certum ( Asseco), CFCA, Chunghwa Telecom, Comsign, D-KEPERCAYAAN, DarkMatter, Entrust Datacard, Firmaprofesional, GDCA, GlobalSign, GoDaddy, Izenpe, Network Solutions, OATI, SECOM, SwissSign, TWCA, TrustCor, SecureTrust ( ex Trustwave)

Abstain (2 ) : HARICA, TurkTrust

Voting Konsumen Sertifikat

Untuk (7) : Apple, Cisco, Google, Microsoft, Mozilla, Opera, 360

Against : 0

Abstain : 0

Sekarang browser memberlakukan kebijakan ini tanpa persetujuan otoritas sertifikasi.